漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2012-08333

漏洞标题:奇虎360任意用户密码修改漏洞

相关厂商:奇虎360

漏洞作者: 牛奶坦克

提交时间:2012-06-15 15:36

修复时间:2012-07-30 15:36

公开时间:2012-07-30 15:36

漏洞类型:设计缺陷/逻辑错误

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2012-06-15: 细节已通知厂商并且等待厂商处理中

2012-06-15: 厂商已经确认,细节仅向厂商公开

2012-06-25: 细节向核心白帽子及相关领域专家公开

2012-07-05: 细节向普通白帽子公开

2012-07-15: 细节向实习白帽子公开

2012-07-30: 细节向公众公开

简要描述:

奇虎360用户通行证取回密码存在逻辑问题,导致可以修改任意用户的密码。

怕影响别的用户帐号安全,所以只用了3个朋友的帐号进行测试,均成功。

360的业务线也很广了,比如360安全卫士系统云备份,云盘存储,网站宝,团购等项目,利用这个sso漏洞可以通杀,危害还是很严重的。

详细说明:

先正常流程取回一次密码,查看邮箱,邮件内容类似:

vc可以看出是一串md5,解密一下发现是个数字,类似1339744000,第一感觉是个id,那么遍历id并且修改u变量是否可以修改任意用户密码呢,试了一下不可以,在看这个数字,感觉有点太大了,在看,在看,在看,怎么像是个unix时间戳呢?

解开一下发现真的是个时间戳!那么可以大胆的猜测一下此处的流程,用户取回密码时,产生一个精确的时间戳,与帐号绑定,记录在某个密码重置库内,那么修改这个用户密码必须得知道这个时间戳才可以,看似合理,但程序员忽略了一个细节,就是假如这个时间戳是新生成得,我在一定得时间段内进行暴力猜解,很快就可以获取到这个有效得链接!

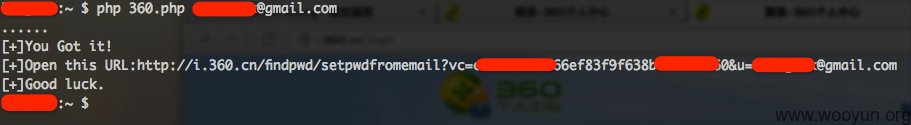

写了个exp测试一下。

漏洞证明:

打开果然是

修改密码后跳到了登陆首页,用刚刚修改得密码登陆

Bingo~看看其他应用。

奇怪,不是sso,但是既然知道了密码,so不o的无所谓啦。

PS:另外发现了一个小小的问题,如果某个重置密码链接未使用的话,时间戳貌似不会失效,这样给预测带来了点麻烦,但这只是时间问题。

修复方案:

不可预测性没有做到位,设计之初就做错了,真是。。。

版权声明:转载请注明来源 牛奶坦克@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:11

确认时间:2012-06-15 15:52

厂商回复:

感谢您对360的支持,我们正在修复该问题...

最新状态:

暂无