漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2012-07478

漏洞标题:加加米点击普通网站可刷积分

相关厂商:加加米

漏洞作者: 无奈

提交时间:2012-05-25 15:23

修复时间:2012-05-30 15:23

公开时间:2012-05-30 15:23

漏洞类型:设计缺陷/逻辑错误

危害等级:中

自评Rank:5

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2012-05-25: 细节已通知厂商并且等待厂商处理中

2012-05-30: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

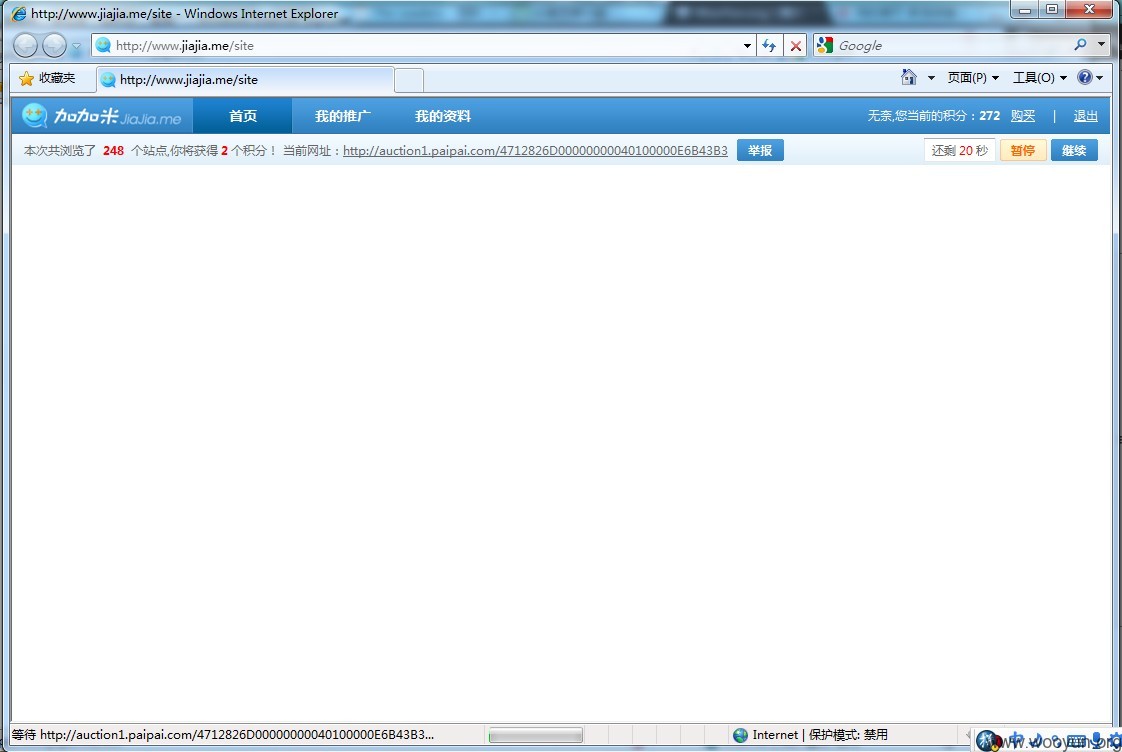

通过该漏洞,可以刷加加米的积分

详细说明:

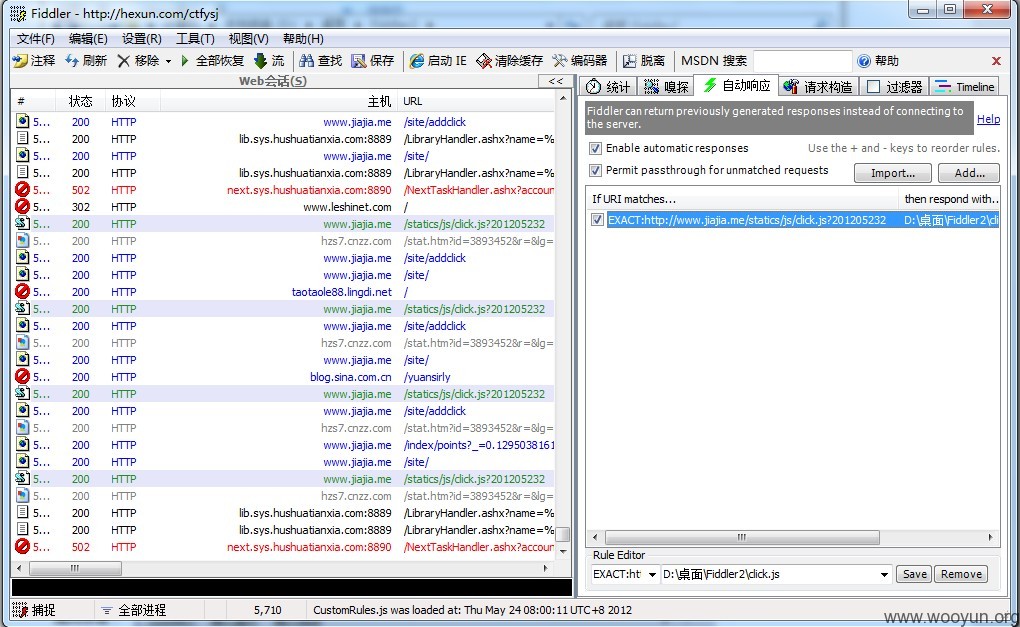

通过Fiddler软件 可以截取包 达到修改js目的

让这里的20不用再等待 直接提交 ajax 来做时间欺骗

之前js文件 click.js

function init(s_time, d_delay, p_id, t_countr) {

delay = s_time;

counter = t_countr;

original = s_time;

def_delay = d_delay;

pid =p_id;

main_go();

}

function main_go() {

if (test_go) {

if (counter>=1) {

$('#secSpan').html('还剩<strong>'+ counter-- +'</strong>秒');

timerID=setTimeout('main_go()',1000);

}else {

$('.fr').html('<span class="btn3 btnx" onclick="ajaxTimeRequest();" ><span><em>领取</em></span></span>');

}

}

}

修改之后

function init(s_time, d_delay, p_id, t_countr) {

pid =p_id;

ajaxTimeRequest();

$("#barframe").remove();

setInterval('neinull()',10);

setInterval('furl()', 10000);

}

function neinull(){

$("#barframe").remove();

}

function furl(){

$("#barframe").remove();

ajaxTimeRequest();

}

漏洞证明:

修复方案:

$(function(){

init(20, 20,'175efqi51i8xVbyf5ipzpWnCdGJZR3ULtrUOhF+jLNqz/pM' , 20);

var barframe = $('#barframe');

barframe.css('height',$(window).height() - 68);

$(window).resize(function() {

barframe.css('height',$(window).height() - 68);

});

});

页面的这里 init方法第三个参数 这个加密的字符串 用linux时间戳来加密 验证时间是否大于等于20秒

版权声明:转载请注明来源 无奈@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2012-05-30 15:23

厂商回复:

漏洞Rank:5 (WooYun评价)

最新状态:

暂无