漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2012-012110

漏洞标题:某国家机场文件上传导致任意代码执行

相关厂商:某国际机场

漏洞作者: Vigoss_Z

提交时间:2012-09-13 10:59

修复时间:2012-10-28 10:59

公开时间:2012-10-28 10:59

漏洞类型:文件上传导致任意代码执行

危害等级:中

自评Rank:2

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2012-09-13: 细节已通知厂商并且等待厂商处理中

2012-09-17: 厂商已经确认,细节仅向厂商公开

2012-09-27: 细节向核心白帽子及相关领域专家公开

2012-10-07: 细节向普通白帽子公开

2012-10-17: 细节向实习白帽子公开

2012-10-28: 细节向公众公开

简要描述:

某国际机场后台万能密码 敏感信息泄露 文件上传验证不严格

详细说明:

把我上一个发的毙了吧,尴尬。。。

后台万能密码登陆。

正常的新闻管理页面。

爆绝对路径:E:\wwwroot\WebSite_v20120822\WMS\

有数据库管理功能,想用备份拿shell,未果。结果发现执行什么语句都显示成功,悲剧。

数据库连接语句明晃晃的在页面写着。。。

鼓捣了半天,发现新闻管理上传图片点对文件后缀设置白名单,本地验证/QSUpload.aspx?AcceptFileExt=.jpg|.png|.gif|.bmp|.doc|.xls|.pdf|&

果断用firebug 添加.aspx|KindEditor版本:KindEditor 4.0.5 (2012-01-15)

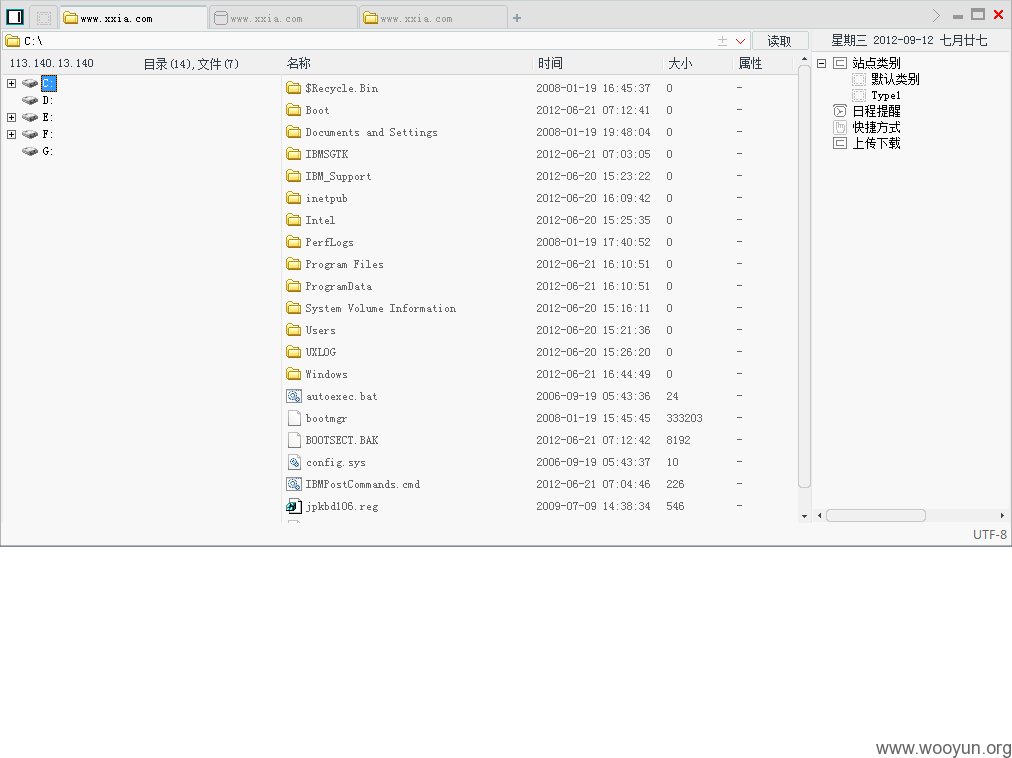

连接菜刀:

漏洞证明:

把我上一个发的毙了吧,尴尬。。。

后台万能密码登陆。

正常的新闻管理页面。

爆绝对路径:E:\wwwroot\WebSite_v20120822\WMS\

有数据库管理功能,想用备份拿shell,未果 。结果发现执行什么语句都现实成功,悲剧。

数据库连接语句明晃晃的在页面写着。。。

鼓捣了半天,发现上传图片点对文件后缀设置白名单,本地验证/QSUpload.aspx?AcceptFileExt=.jpg|.png|.gif|.bmp|.doc|.xls|.pdf|&

果断用firebug 添加aspx。KindEditor版本:KindEditor 4.0.5 (2012-01-15)

连接菜刀:

修复方案:

参数过滤;上传点服务器端验证。

版权声明:转载请注明来源 Vigoss_Z@乌云

漏洞回应

厂商回应:

危害等级:低

漏洞Rank:4

确认时间:2012-09-17 23:16

厂商回复:

CNVD确认漏洞情况,此前曾有一例该机场网站的漏洞案例,已由CNCERT陕西分中心联系涉事单位处置。

将再次由CNCERT陕西分中心联系处置。在上例基础上,本例rank +4

按

最新状态:

暂无