漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-026005

漏洞标题:中华网博客存在严重XSS现象打到了国外友人

相关厂商:中华网

漏洞作者: 李白

提交时间:2013-06-17 18:21

修复时间:2013-08-01 18:21

公开时间:2013-08-01 18:21

漏洞类型:xss跨站脚本攻击

危害等级:中

自评Rank:10

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-06-17: 细节已通知厂商并且等待厂商处理中

2013-06-21: 厂商已经确认,细节仅向厂商公开

2013-07-01: 细节向核心白帽子及相关领域专家公开

2013-07-11: 细节向普通白帽子公开

2013-07-21: 细节向实习白帽子公开

2013-08-01: 细节向公众公开

简要描述:

中华网博客存在严重XSS现象,打到了西班牙去..随时可能被国外hack盯上

详细说明:

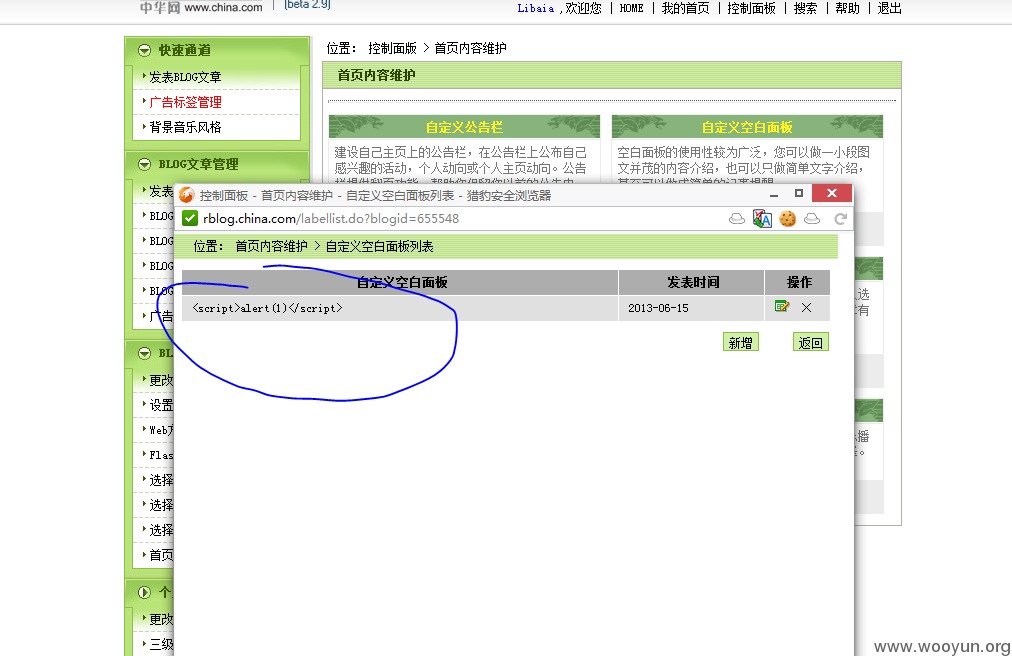

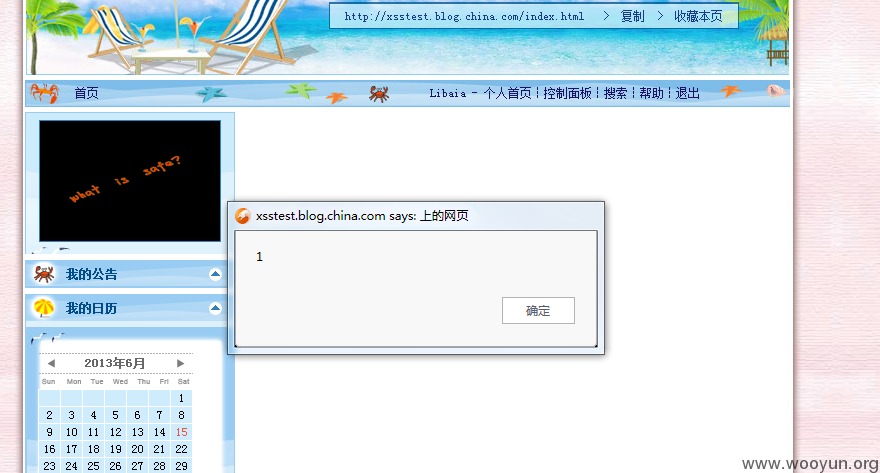

博客XSS还是很可怕的

而且中华网博客首页还有一个推荐功能

推上首页的博客估计访问量1000、2000总有的像这种权重6、PR9的站

哪怕上不了首页推荐,咱们还有新开博客的展览

http://blog.china.com/jsp/main/channel/lastUpdateBlog.html

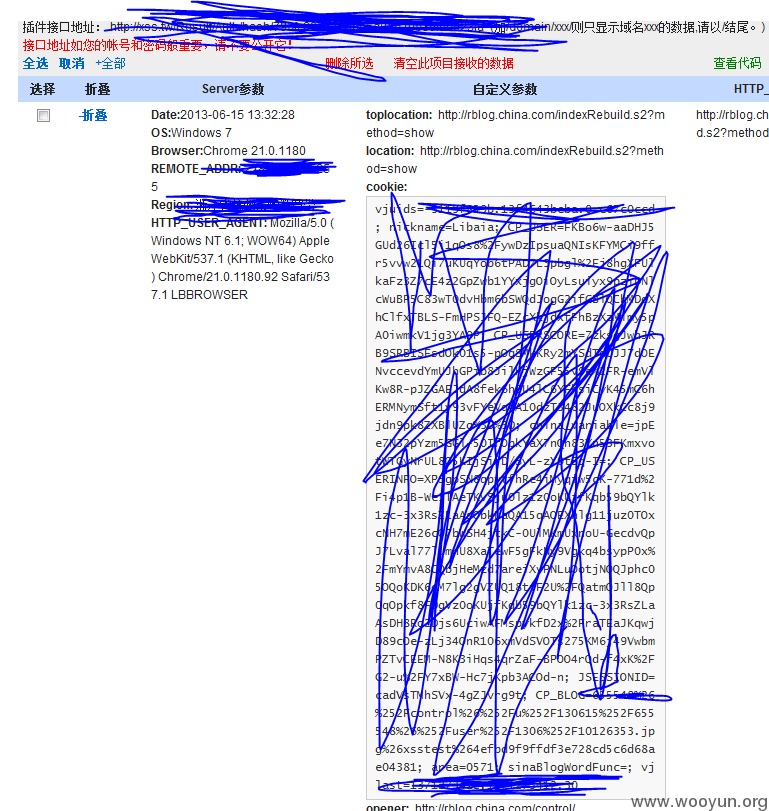

表示马上打到了游客的XSS

不需要进博客,因为XSS出现在博客name,所以访问那个界面直接打到

定睛一看,竟然是西班牙的。。。

这也证明了www.china.com这个网站是国际范儿的,随时可能被国外hack盯上

然后来个什么棱镜计划- -

表面功夫要做足啊,安全要有把握啊,不能给中国丢脸啊

那么博客无疑就是一个重灾区,而且博客还是要经过审核的,可以打到审核MM的XSS

漏洞证明:

修复方案:

过滤过滤

版权声明:转载请注明来源 李白@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2013-06-21 22:20

厂商回复:

最新状态:

暂无