漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2012-016232

漏洞标题:SmartfoxServer认证文件漏洞

相关厂商:SmartfoxServer

漏洞作者: dongC

提交时间:2012-12-19 17:59

修复时间:2012-12-19 17:59

公开时间:2012-12-19 17:59

漏洞类型:非授权访问/认证绕过

危害等级:高

自评Rank:10

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2012-12-19: 积极联系厂商并且等待厂商认领中,细节不对外公开

2012-12-19: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

非法获得SmartfoxServer的license文件。

详细说明:

首先说点无聊的哈,今天看到这个网站很激动,以前都是自己闭门造车,今天看到很多帖子,理解了什么叫井底之蛙。这个帖子主要目的是要邀请码的,虽然技术难度不高,但是对这个软件危害挺大的。

这个是我今年夏天发现的,我不是搞信息安全的但是很有兴趣。

(我尽量说详细点)

Smartfoxserver2x版本,一个欧洲软件,不知道你们受理不。

这是个网络游戏的服务器,今年帮一个小公司做个网络游戏,研究的这个网游的服务器。

怎样获得一个合法的license文件?

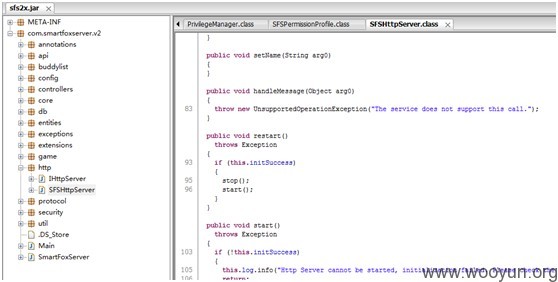

首先之所以关于java的软件的技术难度低是因为,可以它可以被反编译成完整的源代码。

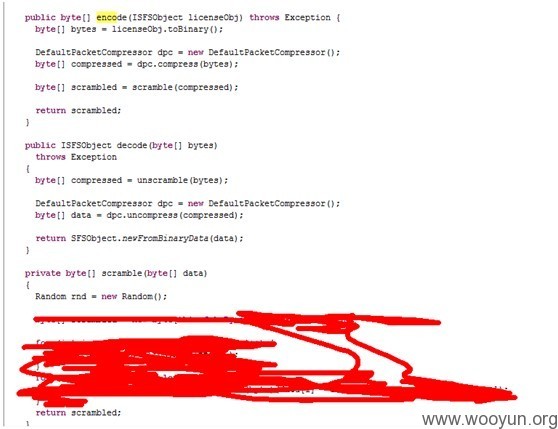

一看这个情况就高兴了,这样的话至少能知道个解密算法。

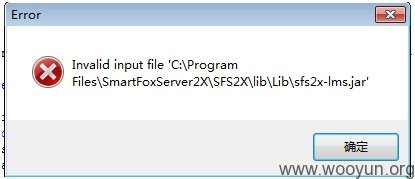

但是。。。当我打开这个文件的时候。。

这样不多说,把这个文件解密基本这个软件就拿下了。

查了一下,大概是用一种scale的一种技术,当时还学习了一下,无果,净看国内的一些人说学老外用这个给java怎么加密的。大家学习劲头很足。

又继续阅读代码。

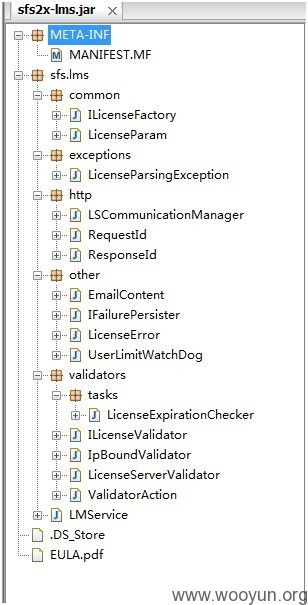

找到一个类。

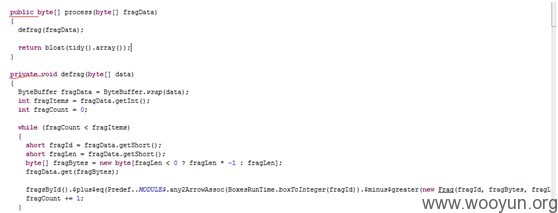

再玄乎的东西也得最后在虚拟机里面跑啊,就像再厉害的壳也得解压跑啊。

在图中可以看到下面把sfs2x-lms.jar解密的方法是private的,但是上面调用的确实public的。

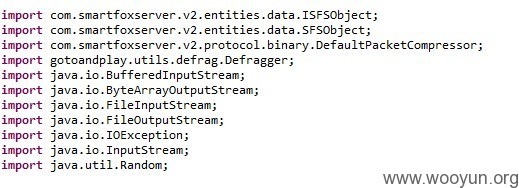

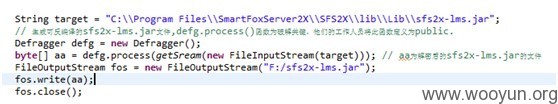

Ok,开始写代码。

Ok,生成了一个可以打开的,sfs2s-lms.jar文件。

不得不说,国外同行的命名真的很规范,让我省去了很多读分析代码的时间。

ok。

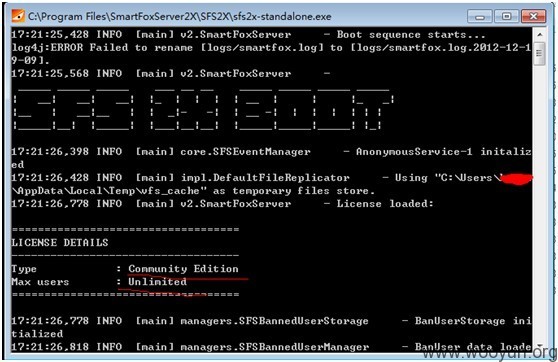

漏洞证明:

修复方案:

看很多大牛说java用这个加密是个趋势,但是代码得写过硬啊。

版权声明:转载请注明来源 dongC@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝

![R36`QT4]0W7Q$ZQ}ZP6Z4CP.jpg](http://wimg.zone.ci/upload/201212/1917340405c266e054ffd26b599d7879c0043466.jpg)