漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2012-016227

漏洞标题:腾讯真龙分站弱口令+XSS+物理路径泄露

相关厂商:腾讯

漏洞作者: 鬼魅羊羔

提交时间:2012-12-19 16:55

修复时间:2013-02-02 16:55

公开时间:2013-02-02 16:55

漏洞类型:后台弱口令

危害等级:高

自评Rank:12

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2012-12-19: 细节已通知厂商并且等待厂商处理中

2012-12-19: 厂商已经确认,细节仅向厂商公开

2012-12-29: 细节向核心白帽子及相关领域专家公开

2013-01-08: 细节向普通白帽子公开

2013-01-18: 细节向实习白帽子公开

2013-02-02: 细节向公众公开

简要描述:

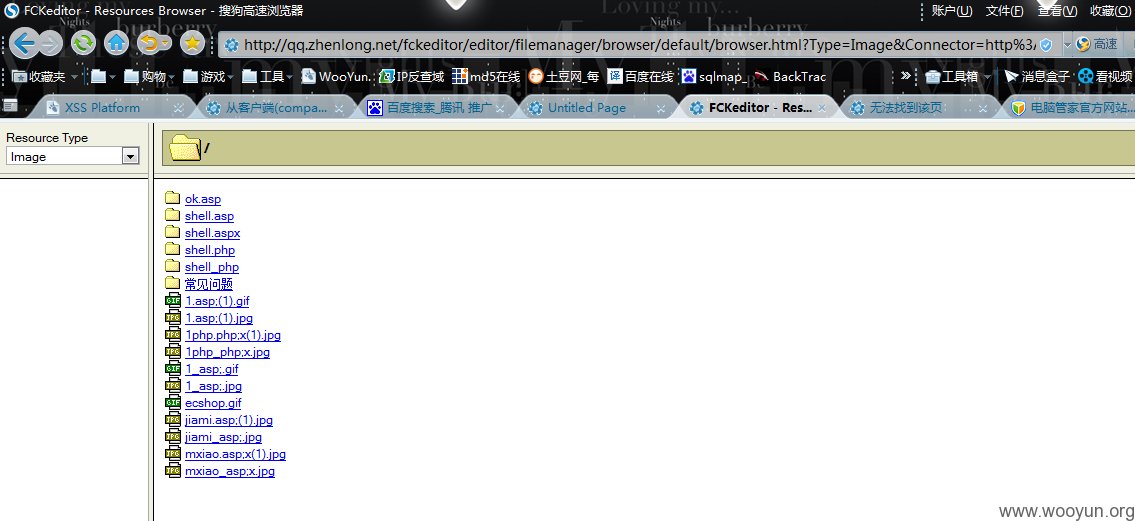

腾讯真龙分站弱口令+XSS,我基本已经剧透了。。。--后台目录里都成了养马场了。

详细说明:

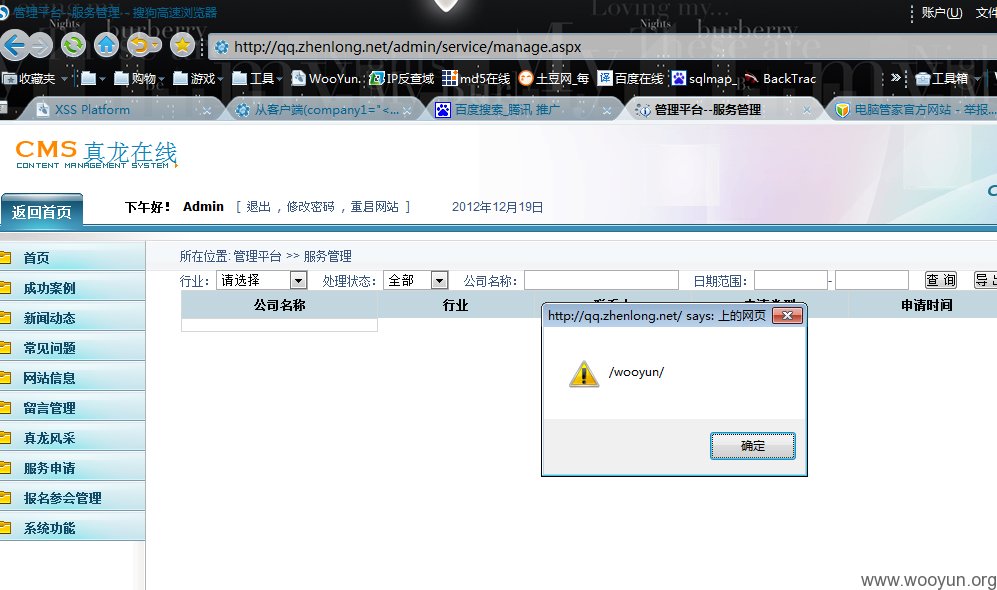

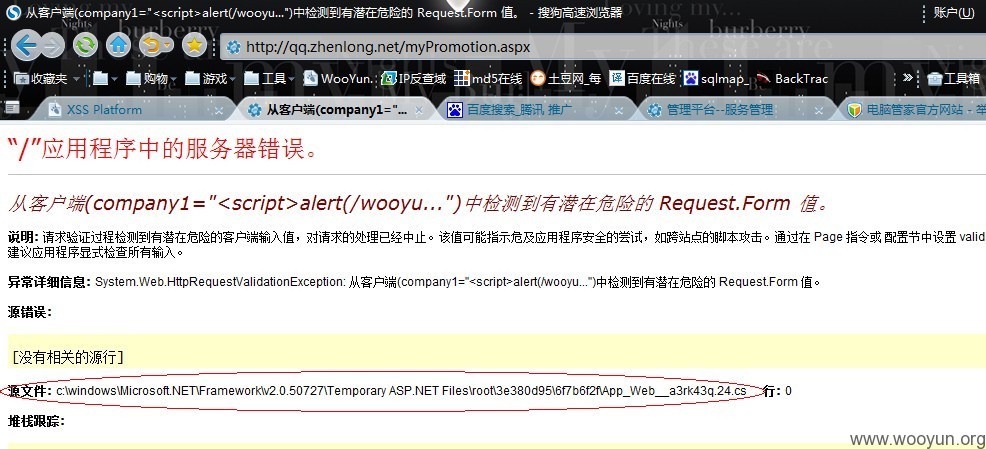

真龙分站后台弱口令,物理路径泄露神马的,而且推广申请中存在XSS,可以直接盲打后台,过程我就不截图了,证明下就OK。。

顺便说下,这个站是不是没人管啊?被传了N多马,跟养马场一样。。

还好不支持ASP,否则就完蛋了。。

貌似还有盲注。。 http://qq.zhenlong.net/help_detail.aspx?id=43

直接上图吧。。

漏洞证明:

修复方案:

对提交的信息内容做过滤。。

更改密码等。。

版权声明:转载请注明来源 鬼魅羊羔@乌云

漏洞回应

厂商回应:

危害等级:低

漏洞Rank:1

确认时间:2012-12-19 17:51

厂商回复:

非常感谢您的报告。此站点是业务合作方的站点,不属于腾讯业务,我们将对其同步此漏洞信息。

最新状态:

暂无