漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2012-014945

漏洞标题:财富中国某处较隐蔽的SQL注射

相关厂商:财富中国

漏洞作者: se55i0n

提交时间:2012-11-19 12:44

修复时间:2013-01-03 12:45

公开时间:2013-01-03 12:45

漏洞类型:SQL注射漏洞

危害等级:中

自评Rank:10

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2012-11-19: 细节已通知厂商并且等待厂商处理中

2012-11-19: 厂商已经确认,细节仅向厂商公开

2012-11-29: 细节向核心白帽子及相关领域专家公开

2012-12-09: 细节向普通白帽子公开

2012-12-19: 细节向实习白帽子公开

2013-01-03: 细节向公众公开

简要描述:

听说厂商求3158.cn的洞~~我来求个礼物~

详细说明:

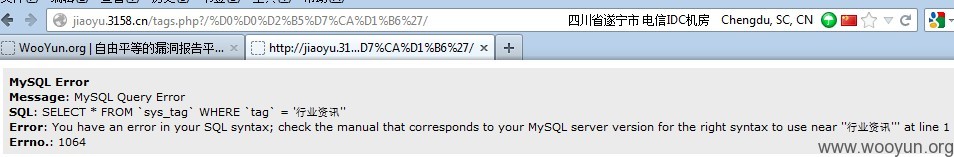

sql注入测试地址:http://jiaoyu.3158.cn/tags.php?/%D0%D0%D2%B5%D7%CA%D1%B6

此处URL做了处理,先来试试经典的“'”吧~bingo~

由于URL做了处理,直接丢工具里是检测不出来的~~

既然这样~那就把链接大概还原下吧~

再进行手动测试,发现只能盲注~

好吧既然这样,配置下工具应该能识别出来了~go

漏洞证明:

见详细说明~

修复方案:

版权声明:转载请注明来源 se55i0n@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:7

确认时间:2012-11-19 13:26

厂商回复:

之前已经有白帽子发出来的,开发不给力,还在修补中!还是感谢,3158t恤已经发货,注意查收!

最新状态:

暂无