漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2012-012623

漏洞标题:QQmail某处设计缺陷,可越过浏览器同源策略直接钓第三方cookie

相关厂商:腾讯

漏洞作者: qiaoy

提交时间:2012-09-23 20:47

修复时间:2012-09-24 10:31

公开时间:2012-09-24 10:31

漏洞类型:设计缺陷/逻辑错误

危害等级:中

自评Rank:10

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2012-09-23: 细节已通知厂商并且等待厂商处理中

2012-09-24: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

QQmail某处设计缺陷,可越过浏览器同源策略直接钓第三方cookie

详细说明:

漏洞地址:QQmail 附件预览处。

利用过程:

现在本地用word构建一个欺骗连接,其中连接地址为某网站的一个反弹型xss:

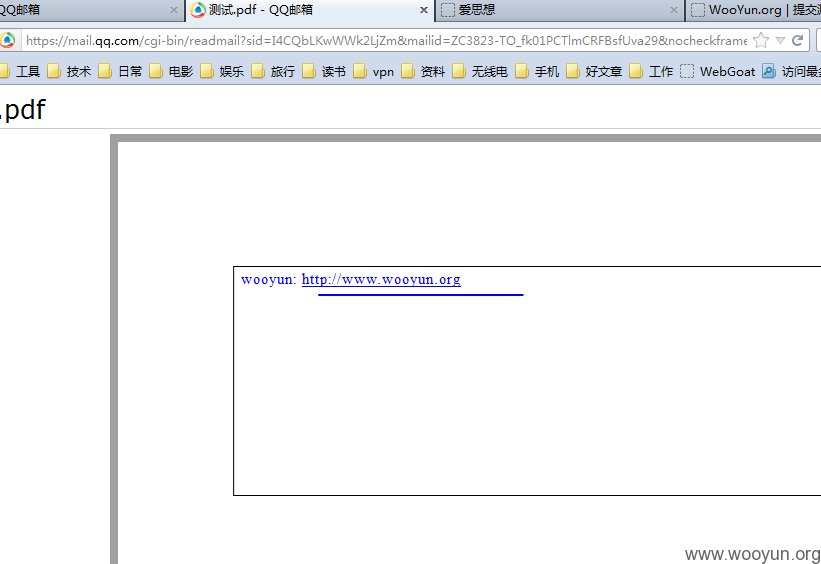

本地另存为pdf(word会被自动转换为图片),发送后预览,超链接可触发:

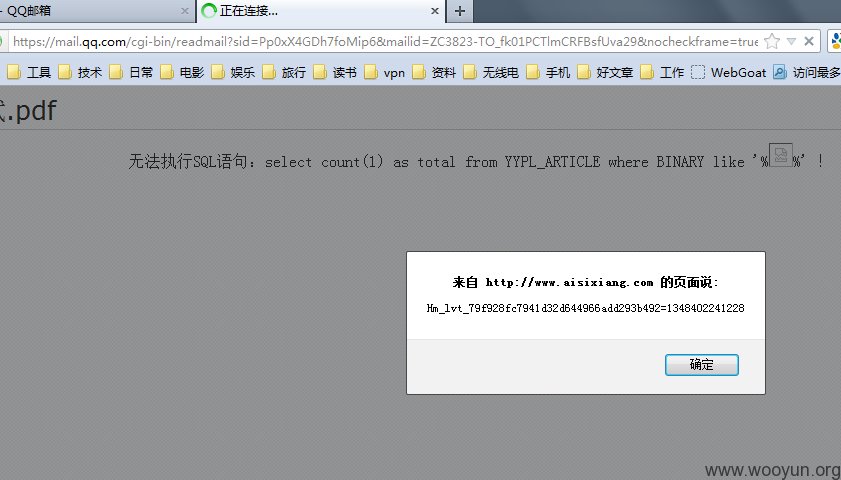

点击后,可直接获取第三方网站的cookie信息了

倘若写一个脚本,盗取cookie后再跳转到显示的URL处,就可以神不知鬼不觉得偷取目标网站的cookie了。

漏洞证明:

修复方案:

你们比我懂......

求礼物~~~

版权声明:转载请注明来源 qiaoy@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2012-09-24 10:31

厂商回复:

最新状态:

暂无