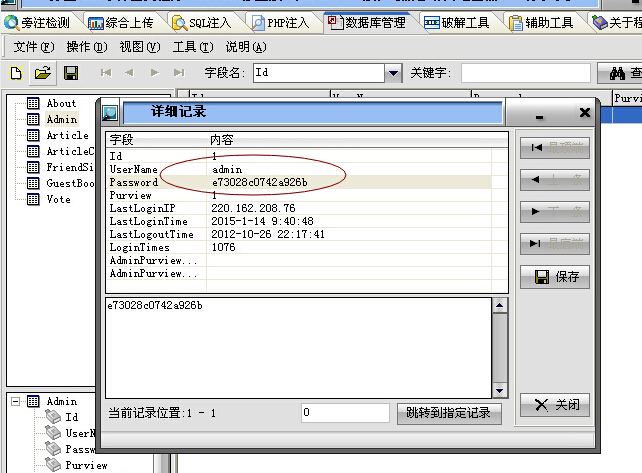

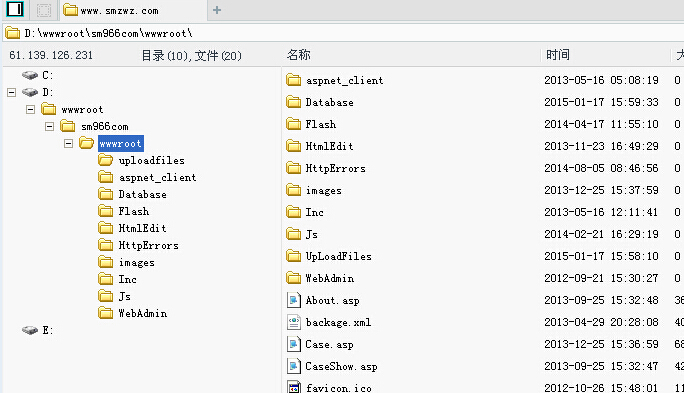

该建站系统存在默认数据库可以下载数据库来获取网站权限

官网演示:http://www.smzwz.com/database/webdate.mdb

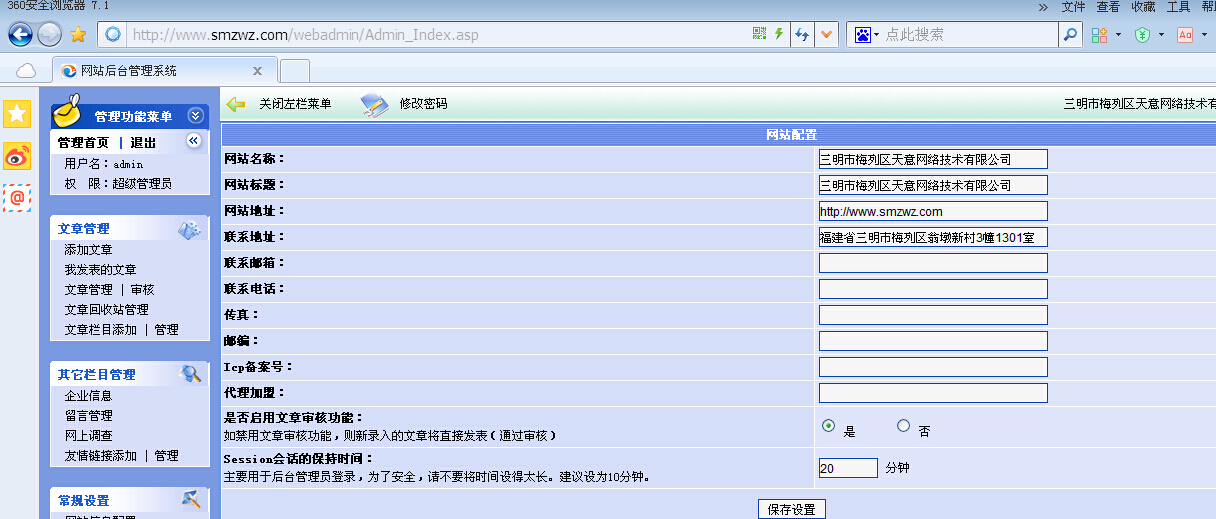

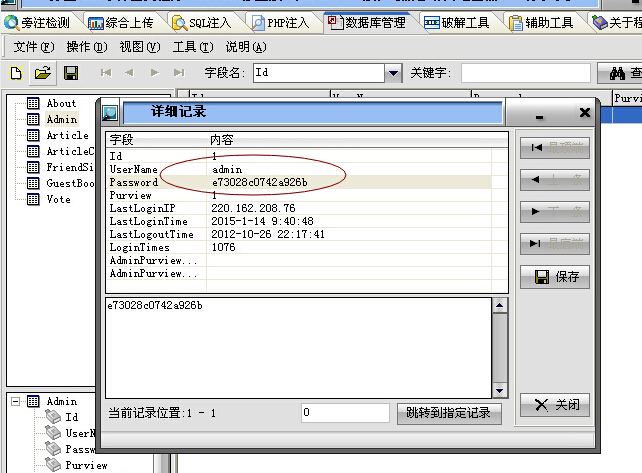

解密之后即可进入后台

网站信息配置-网站名称处插入闭合一句话即可拿下shell

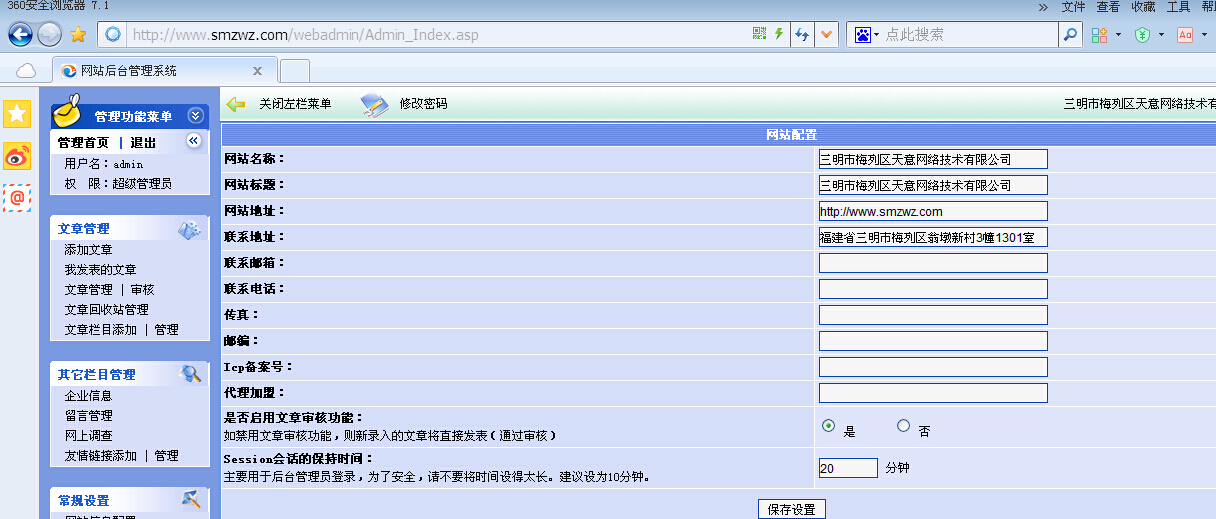

漏洞2

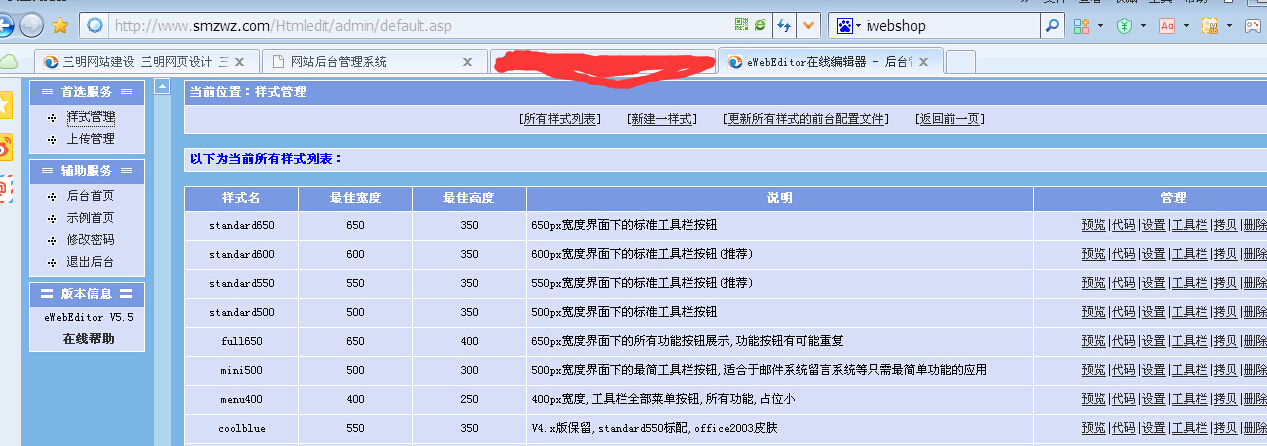

官网演示:http://www.smzwz.com/Htmledit/admin/default.asp

该程序自带eWebEditor在线编辑器

该编辑器默认账户密码为admin 在此处并未更改导致安全漏洞

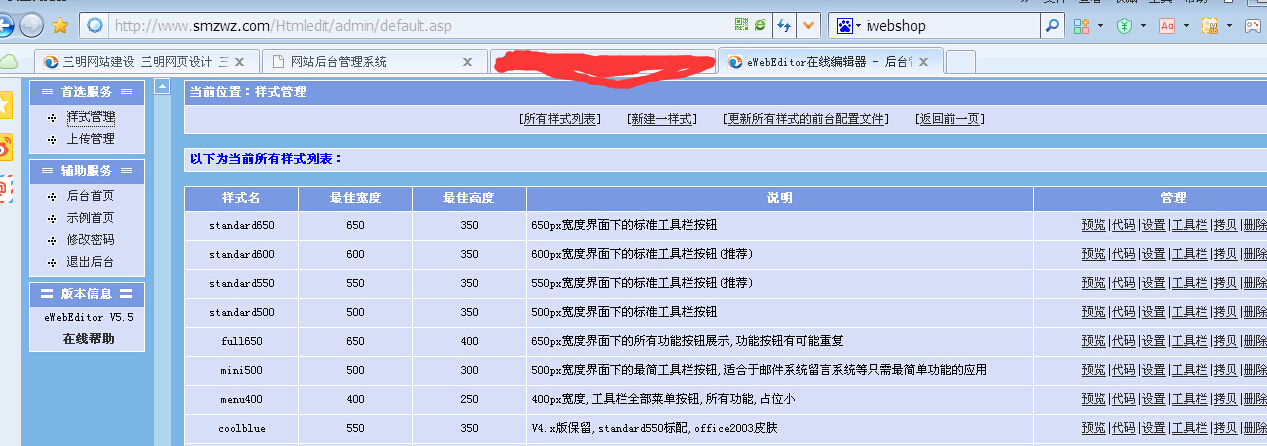

eWebEditor拿shell就更简单了 随意修改一个样式 在图片类型中添加asp类型即可上传我们的asp一句话

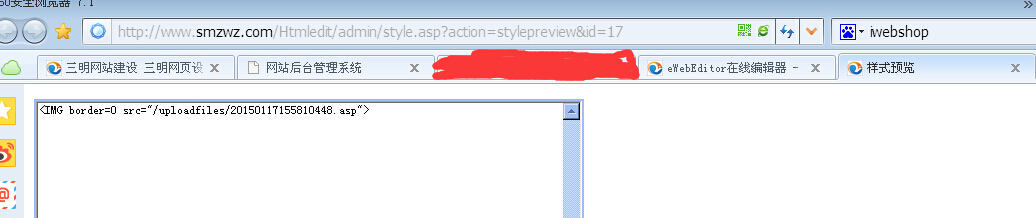

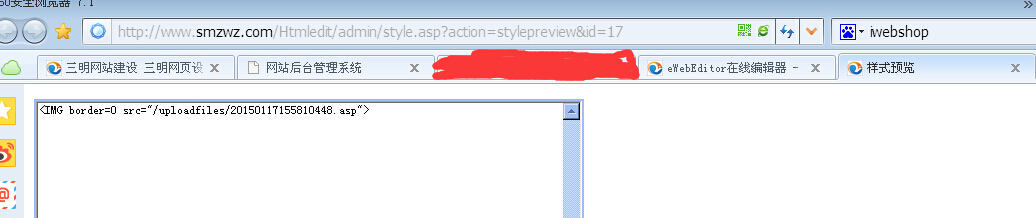

修改完样式之后 保存并预览他

上传我们的asp一句话

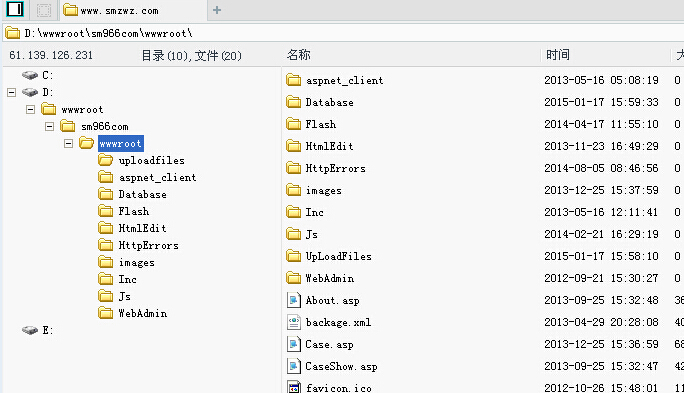

shell上传成功

shell地址:http://www.smzwz.com/uploadfiles/20150117155810448.asp 密码e