漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2016-0169786

漏洞标题:中国电信主站存储型XSS

相关厂商:北京电信

漏洞作者: Moonbow

提交时间:2016-01-18 18:22

修复时间:2016-01-23 18:30

公开时间:2016-01-23 18:30

漏洞类型:XSS 跨站脚本攻击

危害等级:高

自评Rank:20

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2016-01-18: 细节已通知厂商并且等待厂商处理中

2016-01-23: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

啦啦啦

详细说明:

中国电信集团公司是我国特大型国有通信企业、上海世博会全球合作伙伴,连续多年入选"世界500强企业",主要经营固定电话、移动通信、卫星通信、互联网接入及应用等综合信息服务。截至2011年上半年,拥有固定电话用户1.94亿户,移动电话用户(CDMA)6236万户,宽带用户 6174万户;集团公司总资产6322亿元,人员67万人。

中国电信集团公司是我国特大型国有通信企业、上海世博会全球合作伙伴,连续多年入选"世界500强企业",主要经营固定电话、移动通信、卫星通信、互联网接入及应用等综合信息服务。截至2011年上半年,拥有固定电话用户1.94亿户,移动电话用户(CDMA)6236万户,宽带用户 6174万户;集团公司总资产6322亿元,人员67万人。

漏洞证明:

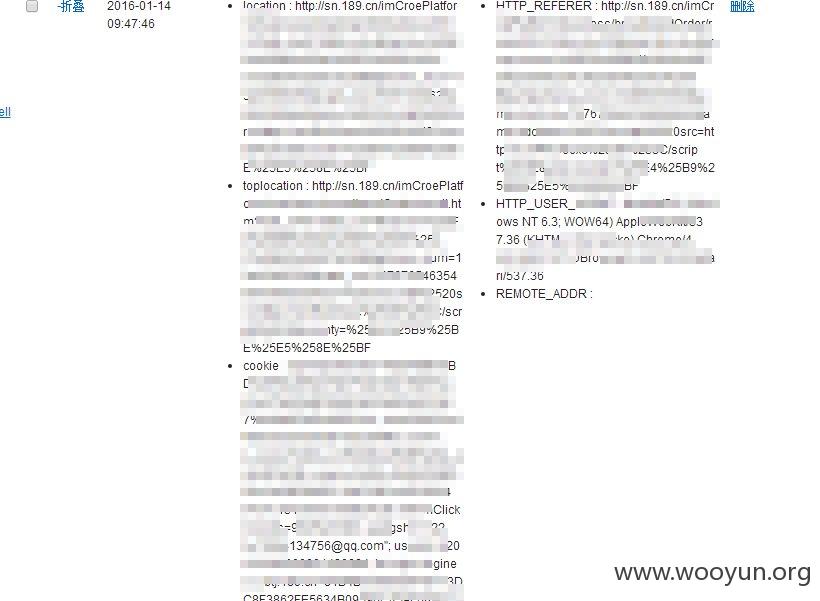

不深入 问题出在这里http://sn.189.cn/imCroePlatform/business/broadbandOrder/order.htm?channel=3该插哪里你们都懂

后台地址 在内网 没打到cooki 不过也可以深入利用

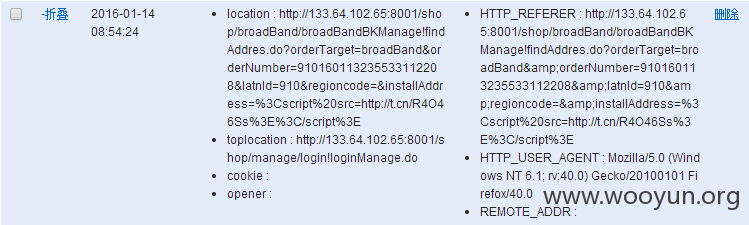

插入后我们就得到了这样一个地址

把这个地址复制然后发送给别人即可打到cookie

如图所示

修复方案:

无

版权声明:转载请注明来源 Moonbow@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2016-01-23 18:30

厂商回复:

漏洞Rank:4 (WooYun评价)

最新状态:

暂无