漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2016-0188827

漏洞标题:海康威视某系统通用弱口令后门可直接getshell(涉及国企以及政府)

相关厂商:海康威视

漏洞作者: 李旭敏

提交时间:2016-03-25 09:06

修复时间:2016-06-23 20:10

公开时间:2016-06-23 20:10

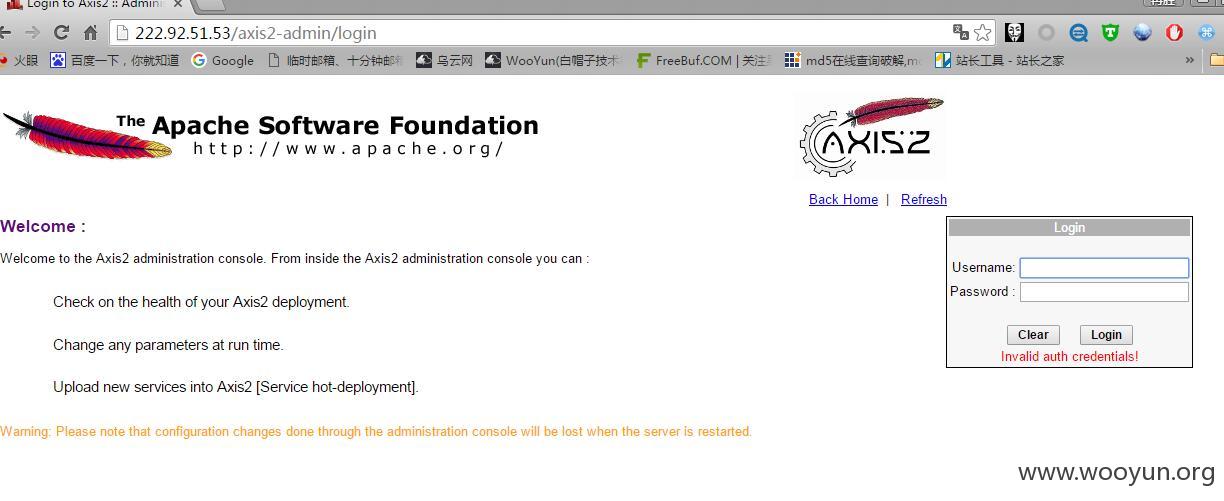

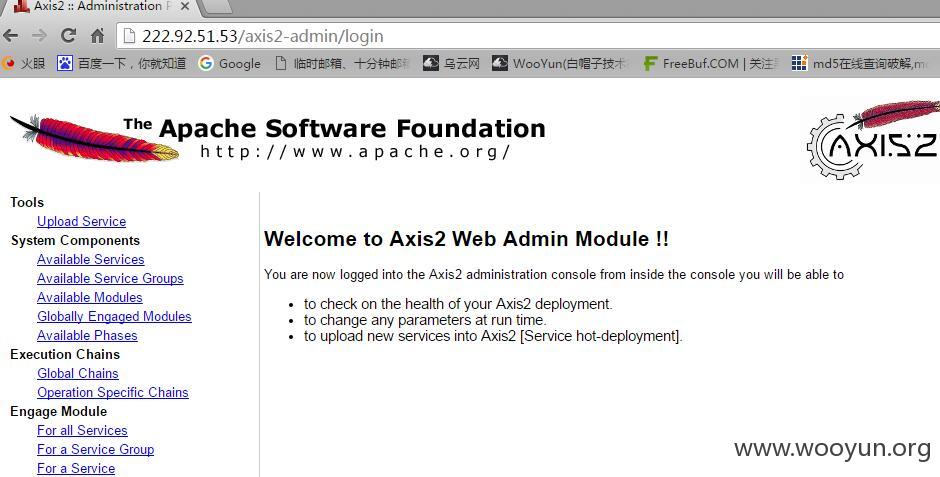

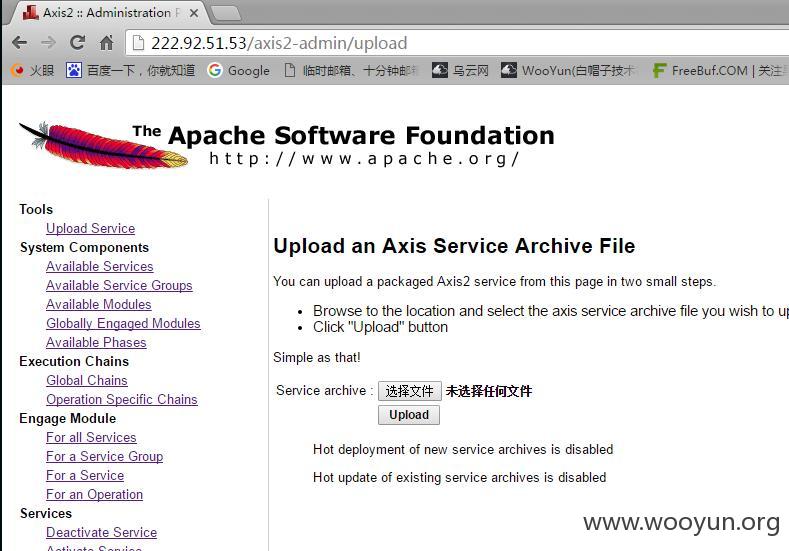

漏洞类型:文件上传导致任意代码执行

危害等级:高

自评Rank:12

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2016-03-25: 细节已通知厂商并且等待厂商处理中

2016-03-25: 厂商已经确认,细节仅向厂商公开

2016-03-28: 细节向第三方安全合作伙伴开放(绿盟科技、唐朝安全巡航、无声信息)

2016-05-19: 细节向核心白帽子及相关领域专家公开

2016-05-29: 细节向普通白帽子公开

2016-06-08: 细节向实习白帽子公开

2016-06-23: 细节向公众公开

简要描述:

亏我还买你家股票····

妈蛋我先斩仓了。

详细说明:

漏洞证明:

**.**.**.**/license!getExpireDateOfDays.action

http://**.**.**.**/license!getExpireDateOfDays.action

http://**.**.**.**/license!getExpireDateOfDays.action

**.**.**.**:8000/license!getExpireDateOfDays.action

**.**.**.**/license!getExpireDateOfDays.action

http://**.**.**.**/license!getExpireDateOfDays.action

**.**.**.**:5000/license!getExpireDateOfDays.action

**.**.**.**:5555/license!getExpireDateOfDays.action

**.**.**.**:8086/license!getExpireDateOfDays.action

**.**.**.**:8086/license!getExpireDateOfDays.action

**.**.**.**:5555/license!getExpireDateOfDays.action

**.**.**.**:8086/license!getExpireDateOfDays.action

**.**.**.**:5000/license!getExpireDateOfDays.action

修复方案:

版权声明:转载请注明来源 李旭敏@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:5

确认时间:2016-03-25 20:01

厂商回复:

您好,该问题海康威视最早在2014年就已收到乌云及其他企业平台的白帽子报告,并已在新发布的产品中修复,同时公司产品安全测试时已加入该项测试用例。同时在2014-2015年期间,我司对能够联系到的平台客户已进行了对此问题的加固,您所列的平台如5000系列产品为我司2011年左右发布产品,对这部分未能掌握客户信息的平台,我们会通过分公司售后同事进行排查并进行加固。感谢您的反馈。

最新状态:

暂无