漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2016-0170926

漏洞标题:爱找票B2B网站某漏洞导致成功进入后台

相关厂商:爱找票

漏洞作者: Event

提交时间:2016-01-19 10:59

修复时间:2016-03-05 09:52

公开时间:2016-03-05 09:52

漏洞类型:XSS 跨站脚本攻击

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2016-01-19: 细节已通知厂商并且等待厂商处理中

2016-01-20: 厂商已经确认,细节仅向厂商公开

2016-01-30: 细节向核心白帽子及相关领域专家公开

2016-02-09: 细节向普通白帽子公开

2016-02-19: 细节向实习白帽子公开

2016-03-05: 细节向公众公开

简要描述:

呃 提交前想了半小时问题描述...想装个逼 想想还是算了 我辣么帅的人...

啦啦啦好寂寞

详细说明:

随便注册一个账号

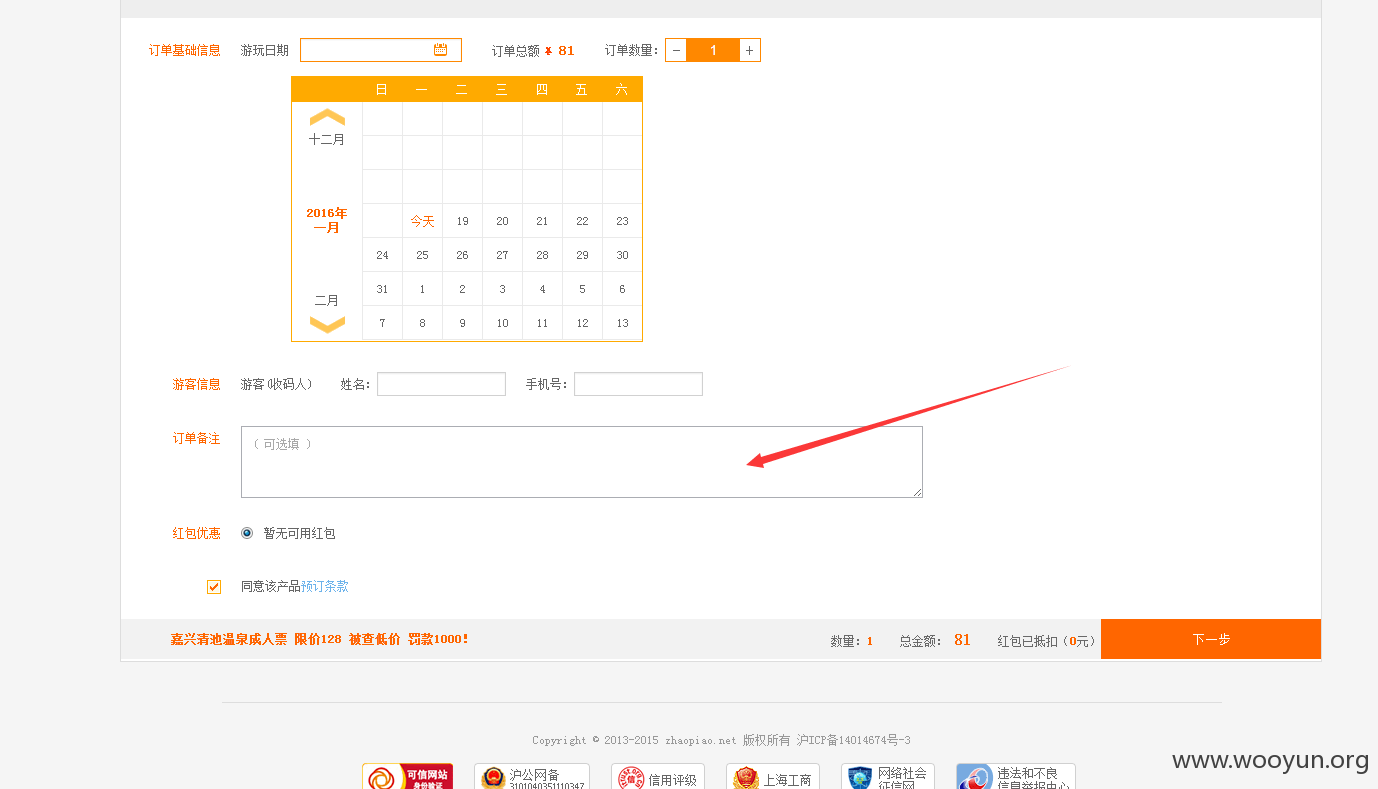

进入买票环节 有一个订单备注

此处可有X

原谅我用360浏览器

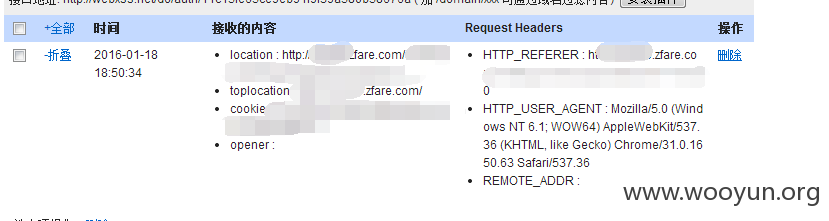

然后丢了个xss 打了个电话钓鱼

成功X到后台

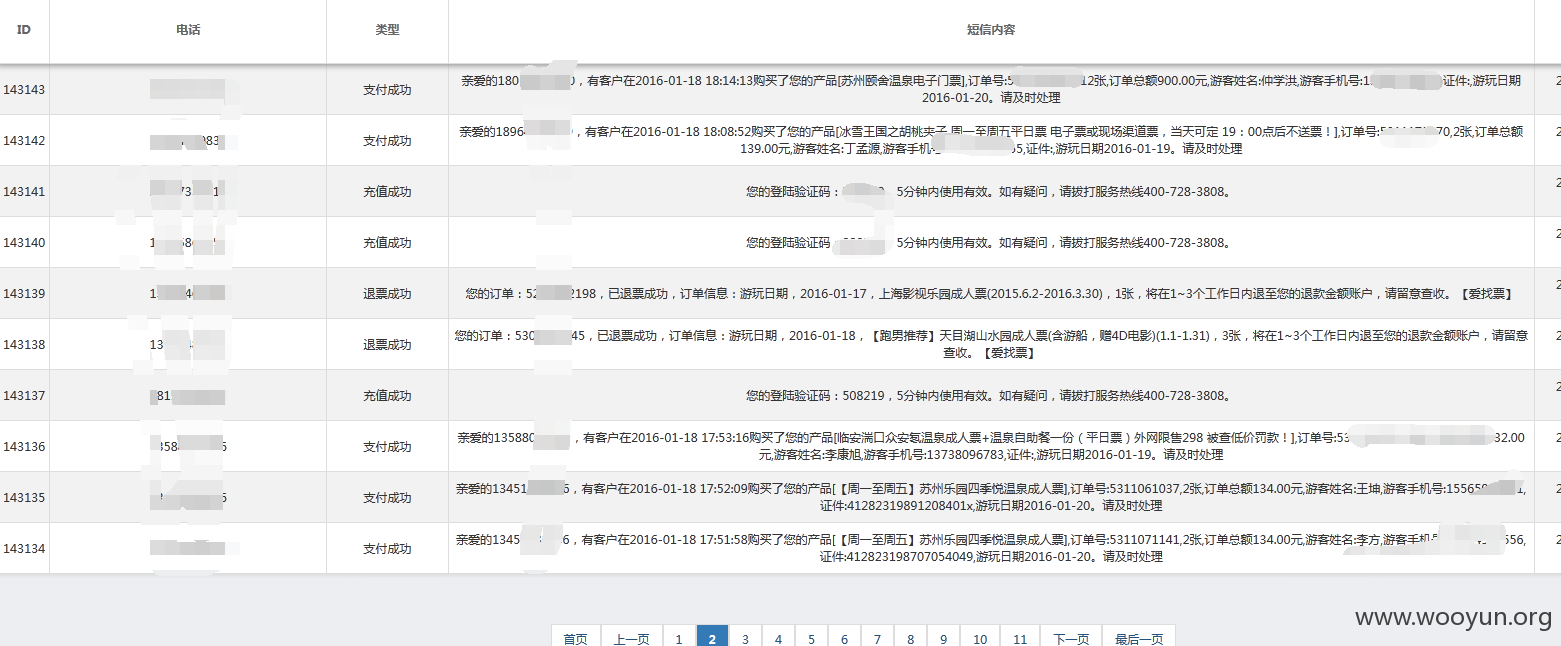

利用这个还可以进行密码找回来登录任意帐号,不触碰其他东西会让人一时半会儿什么都不知道

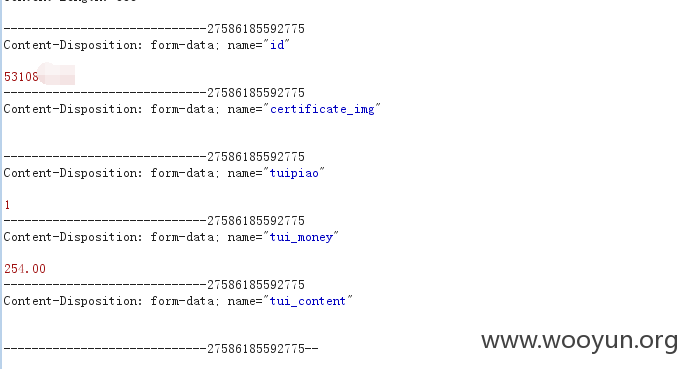

退款控制

还有这种东西

都懂 不深入了 厂家自觉

希望不要小厂商

不知道那个叫做 李娜 的妹子能不能勾搭-.-就是接电话那位

漏洞证明:

随便注册一个账号

进入买票环节 有一个订单备注

此处可有X

原谅我用360浏览器

然后丢了个xss 打了个电话钓鱼

成功X到后台

利用这个还可以进行密码找回来登录任意帐号,不触碰其他东西会让人一时半会儿什么都不知道

退款控制

还有这种东西

都懂 不深入了 厂家自觉

希望不要小厂商

不知道那个叫做 李娜 的妹子能不能勾搭-.-就是接电话那位

修复方案:

你们都懂 不必我说

版权声明:转载请注明来源 Event@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2016-01-20 15:33

厂商回复:

已处理修复

最新状态:

暂无