漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2016-0197245

漏洞标题:新浪微博存在跨站漏洞可获取Cookie

相关厂商:新浪微博

漏洞作者: Kevini

提交时间:2016-04-17 10:44

修复时间:2016-06-04 18:30

公开时间:2016-06-04 18:30

漏洞类型:XSS 跨站脚本攻击

危害等级:高

自评Rank:15

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2016-04-17: 细节已通知厂商并且等待厂商处理中

2016-04-20: 厂商已经确认,细节仅向厂商公开

2016-04-30: 细节向核心白帽子及相关领域专家公开

2016-05-10: 细节向普通白帽子公开

2016-05-20: 细节向实习白帽子公开

2016-06-04: 细节向公众公开

简要描述:

新浪微博由于过滤不严格 导致可以输入XSS代码

导致使用移动端可能出现安全漏洞

详细说明:

新浪微博由于简介框过滤不严格 导致可以输入XSS代码 导致使用移动端可能出现安全漏洞

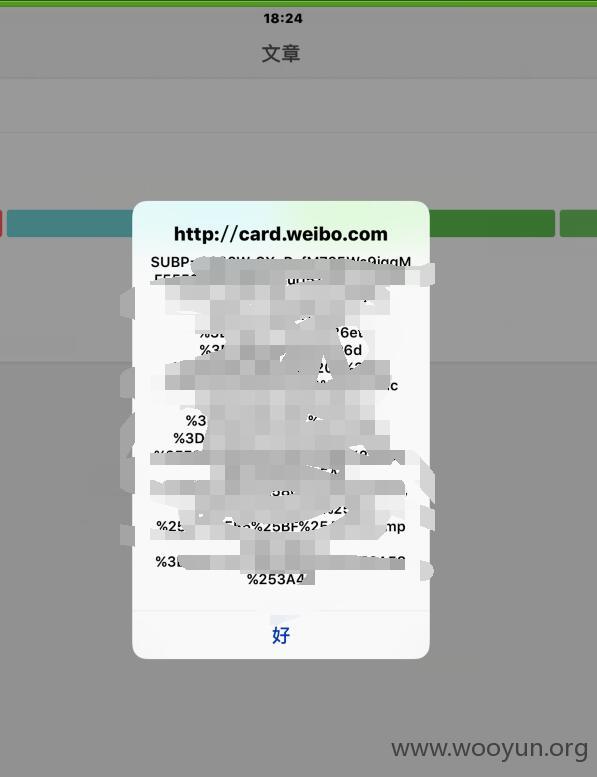

如图

安卓端和IOS的iPhone iPad端客户端都有这个问题

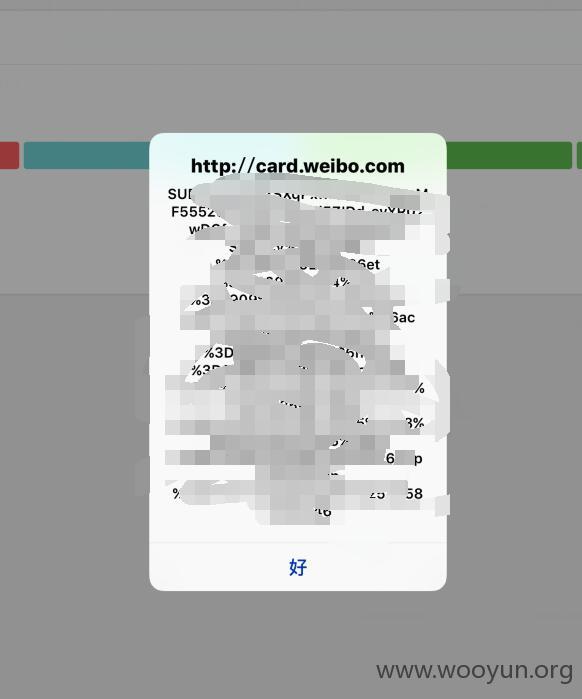

然后发表一篇文章

就可以看到喜闻乐见的内容

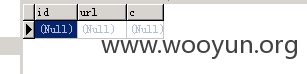

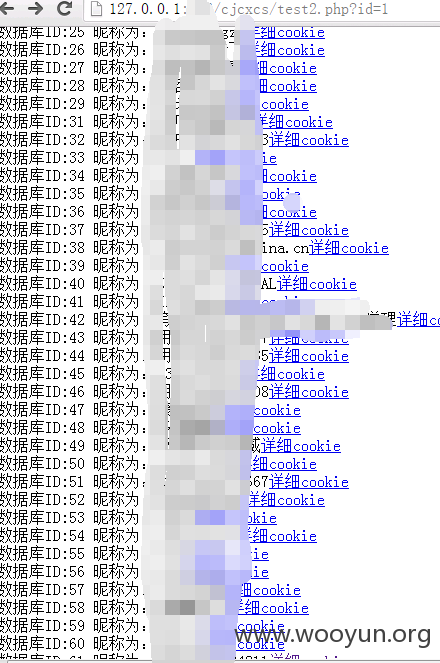

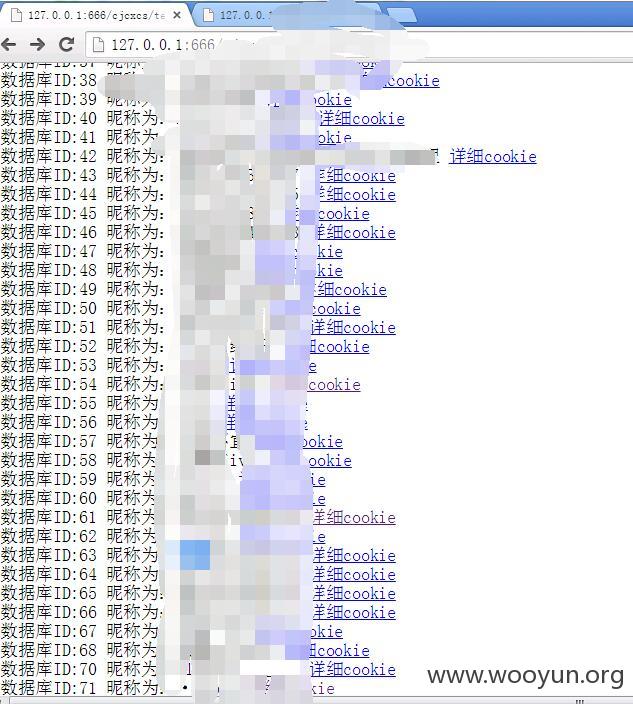

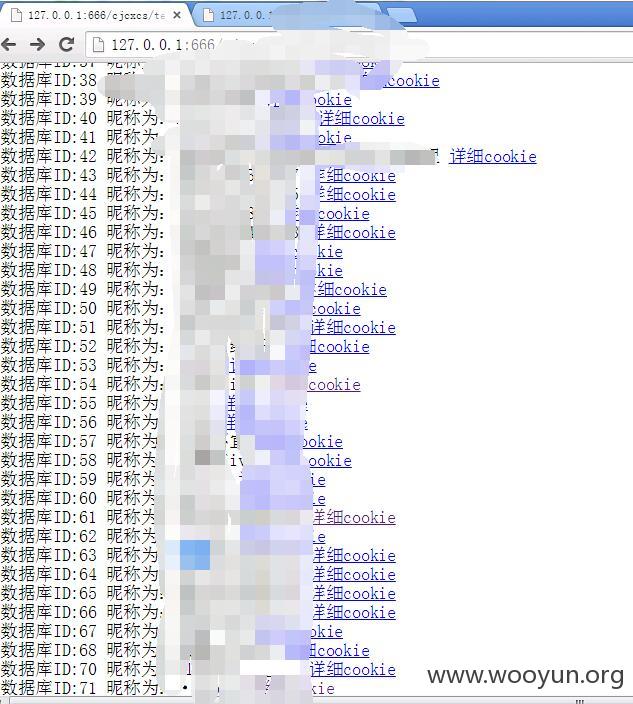

在一台主机搭建了数据库后,尝试将Cookies写入数据库

获得了大量用户的Cookie并且可以登录

而且发现一个很有趣的事情

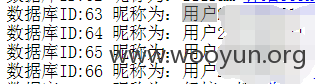

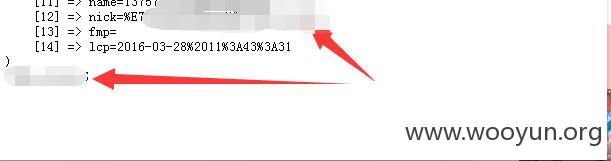

开通了个性域名的微博用户 在Cookies里显示的是用户XXXXXXXX格式

最后写了一个微小的批量管理Cookies程序

很惭愧 就做了一点微小的工作 谢谢大家~

漏洞证明:

修复方案:

maybe

<?php

$aa=$_GET['dd'];

echo htmlspecialchars($aa).”123″;

?>

版权声明:转载请注明来源 Kevini@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:8

确认时间:2016-04-20 18:24

厂商回复:

感谢关注新浪安全,安全问题修复中。

最新状态:

暂无