漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-065318

漏洞标题:搜狐焦点管理后台越权访问以及多个信息泄露问题打包

相关厂商:搜狐

漏洞作者: qwerty

提交时间:2014-06-18 16:41

修复时间:2014-08-02 16:42

公开时间:2014-08-02 16:42

漏洞类型:未授权访问/权限绕过

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-06-18: 细节已通知厂商并且等待厂商处理中

2014-06-18: 厂商已经确认,细节仅向厂商公开

2014-06-28: 细节向核心白帽子及相关领域专家公开

2014-07-08: 细节向普通白帽子公开

2014-07-18: 细节向实习白帽子公开

2014-08-02: 细节向公众公开

简要描述:

还是有点桑感,多来点rank治愈下吧。

详细说明:

焦点网后台管理系统越权访问。可增删改数据。

这个问题以前出现过并修复了,但在测试时发现依然存在其他地址大量的暴露后台,可直接越权访问。

比如:

http://home.focus.cn/common/loupan/investment/index.php

http://binzhou.focus.cn/common/loupan/investment/

http://house.focus.cn/common/loupan/investment/index.php

http://tj.focus.cn/common/loupan/investment/index.php

建议全面自查吧。

site:focus.cn inurl:investment

上一个图,举个栗子,管理后台可进行投资商的修改添加删除的操作:

另外还有几个信息泄露问题,有些已经修复就不贴了:

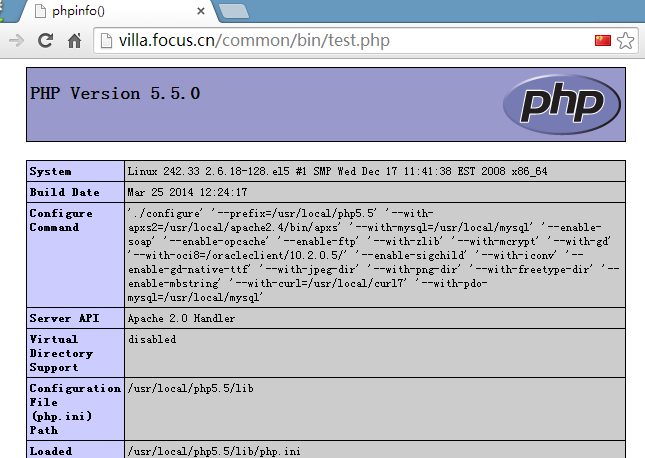

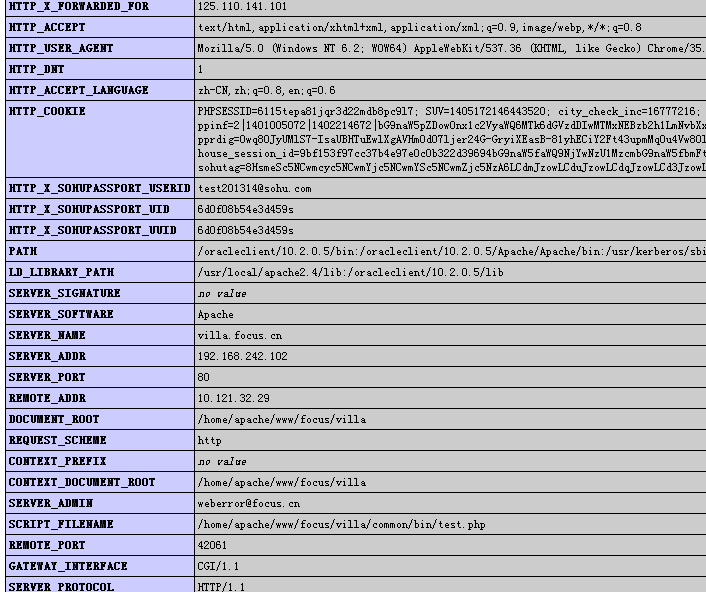

1.

完整的PHPINFO 页面。

http://villa.focus.cn/common/bin/test.php

2.

.htaccess文件泄露

http://peixun.esf.focus.cn/.htaccess

中间件的rewrite规则什么的都暴露了

漏洞证明:

见详细说明吧

修复方案:

调整后台和相关敏感信息的访问策略。

版权声明:转载请注明来源 qwerty@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2014-06-18 17:14

厂商回复:

感谢你对搜狐安全的支持。

最新状态:

暂无