漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0165399

漏洞标题:中国知网任意文件上传/访问数百万论文(getshell)

相关厂商:中国知网

漏洞作者: yzy9952

提交时间:2015-12-30 01:56

修复时间:2016-02-12 18:49

公开时间:2016-02-12 18:49

漏洞类型:文件上传导致任意代码执行

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-12-30: 细节已通知厂商并且等待厂商处理中

2016-01-06: 厂商已经确认,细节仅向厂商公开

2016-01-16: 细节向核心白帽子及相关领域专家公开

2016-01-26: 细节向普通白帽子公开

2016-02-05: 细节向实习白帽子公开

2016-02-12: 细节向公众公开

简要描述:

我猜是服务器的测试系统没删除,但是居然和主站放在了一个机器上。还有,求不要查水表

详细说明:

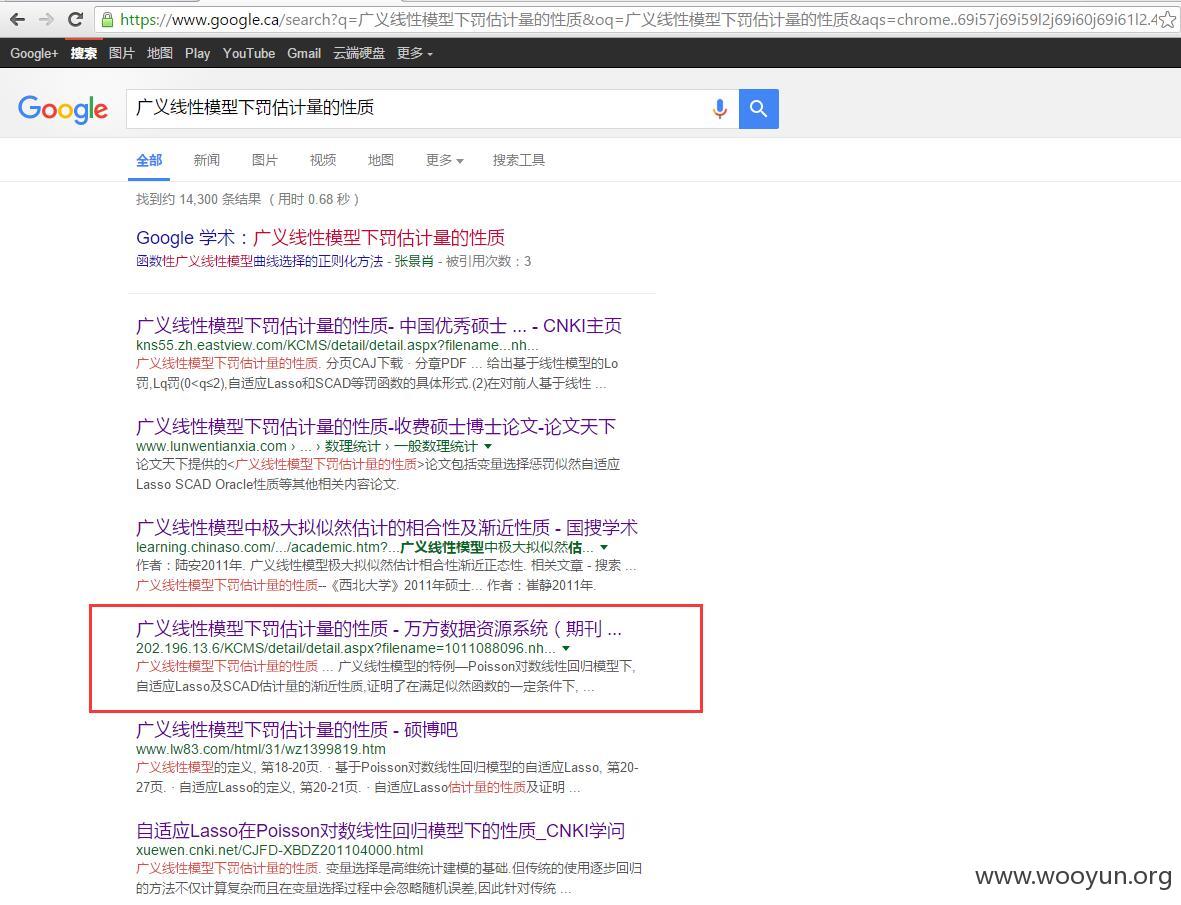

在网上找一篇论文,广义线性模型下罚估计量的性质,发现需要花钱的,但是注意看图,我来到了一个**.**.**.**的服务器上面。http://**.**.**.**/KCMS/detail/detail.aspx?filename=1011088096.nh&dbcode=CMFD&dbname=CMFD2011

于是乎,nmap扫了一下这个服务器,发现开了无数多的端口。比较感兴趣的是801这个。

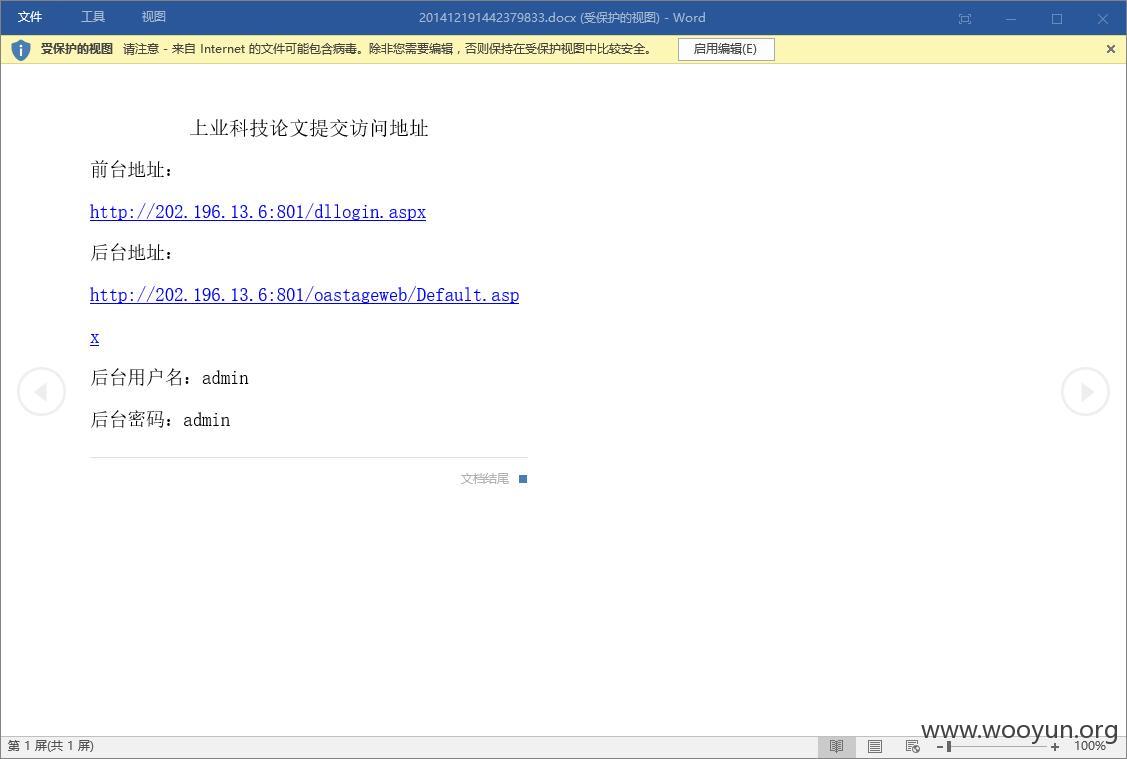

爆了一下目录,发现很多目录随便访问,翻了翻找到了一篇文档写了后台地址和密码。

http://**.**.**.**:801/upLoad/users/51463/Papers/2014-12/201412191442379833.docx

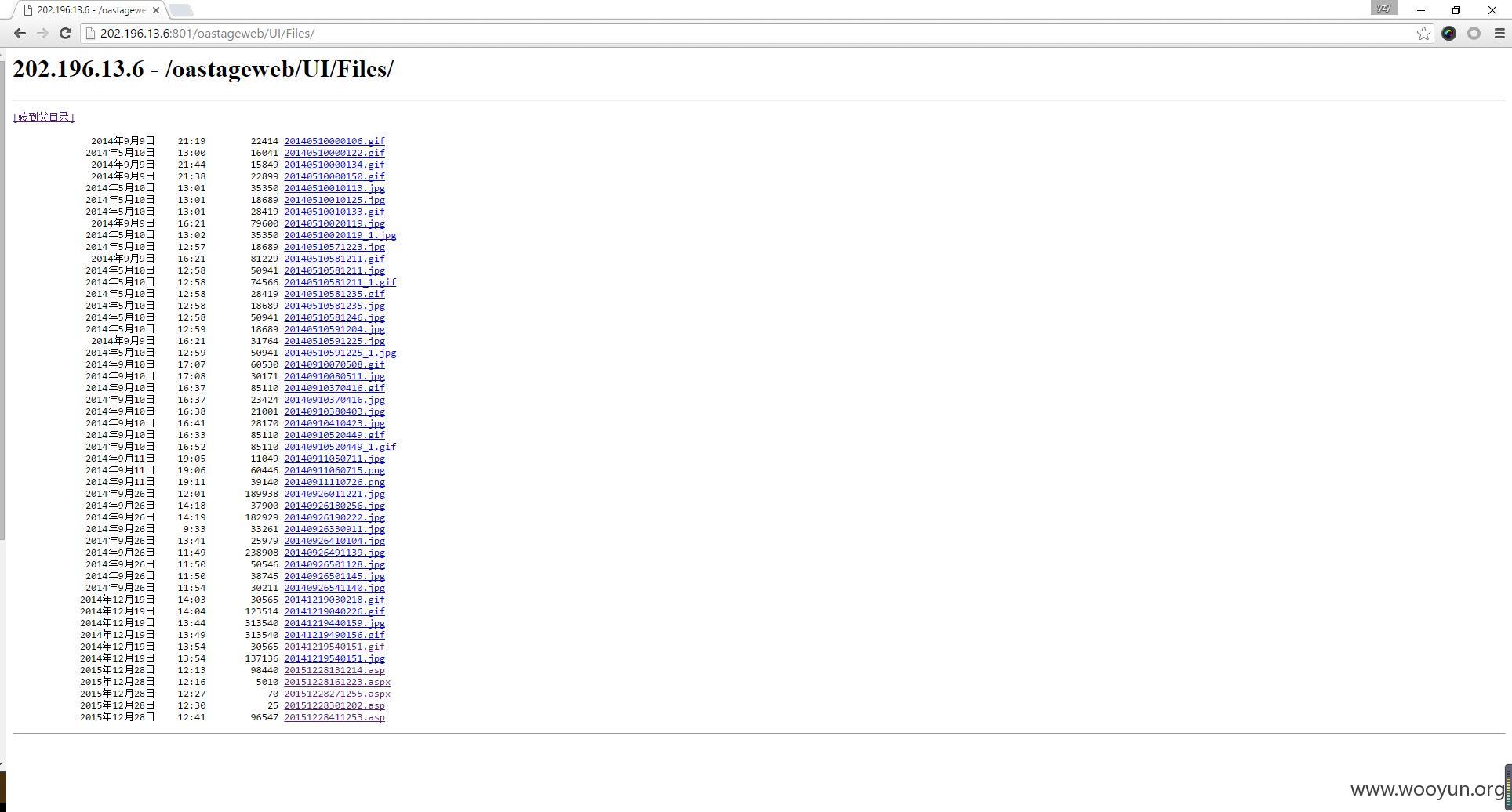

来到后台,找了个点上传,居然不过滤,但是aspx的不运行,asp成功。

后台位置(麻烦修复时把那几个文件都删了,谢谢)

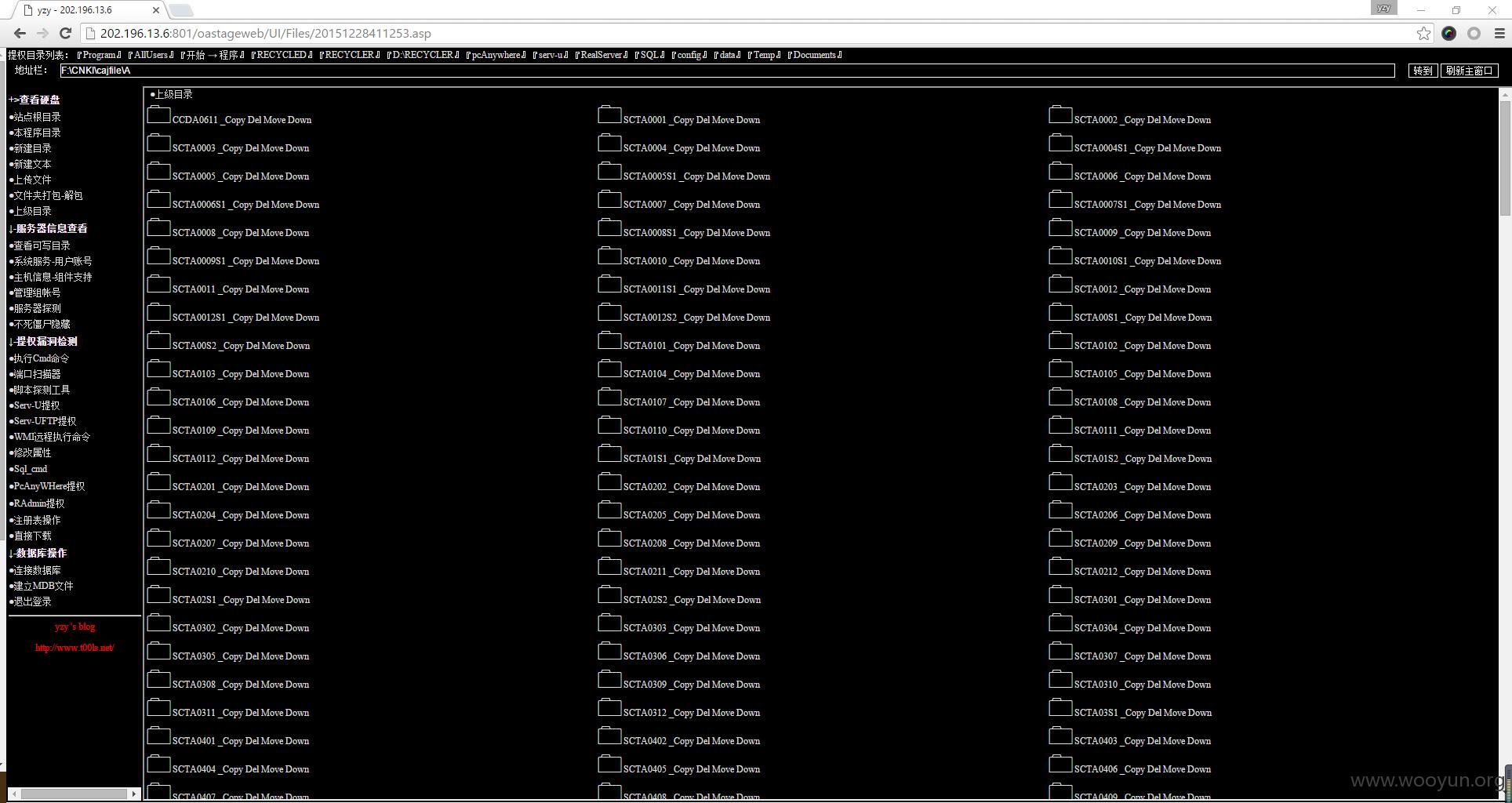

访问大马,n多数据,这下可以免费下载了

http://**.**.**.**:801/oastageweb/UI/Files/20151228411253.asp

漏洞证明:

大马地址

**.**.**.**:801/oastageweb/UI/Files/20151228411253.asp

修复方案:

这服务器谁配置的,开了n多端口不说,居然还用teamviewer远程访问,安全吗

版权声明:转载请注明来源 yzy9952@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:10

确认时间:2016-01-06 15:22

厂商回复:

CNVD确认并复现所述情况,已经由CNVD通过网站公开联系方式向网站管理单位通报,由其后续提供解决方案。

最新状态:

暂无