漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0122966

漏洞标题:微卖某系统可访问

相关厂商:weimai.com

漏洞作者: 路人甲

提交时间:2015-06-26 17:45

修复时间:2015-08-10 18:52

公开时间:2015-08-10 18:52

漏洞类型:命令执行

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-06-26: 细节已通知厂商并且等待厂商处理中

2015-06-26: 厂商已经确认,细节仅向厂商公开

2015-07-06: 细节向核心白帽子及相关领域专家公开

2015-07-16: 细节向普通白帽子公开

2015-07-26: 细节向实习白帽子公开

2015-08-10: 细节向公众公开

简要描述:

陆总卖的铁观音,一元钱 可是怎么就给秒退款了呢? 不行 我得找微卖理论去.

详细说明:

根据之前的漏洞可知 http://git.weimai.com

因开发配置不当公开了几个项目

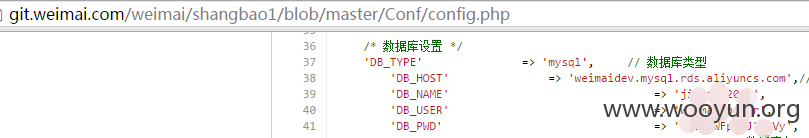

泄露数据配置

http://git.weimai.com/weimai/shangbao1/blob/master/Conf/config.php

数据库里的信息就不列了,虽然是测试库 但是历史数据不少,地址啊电话啊微博ID啊等等

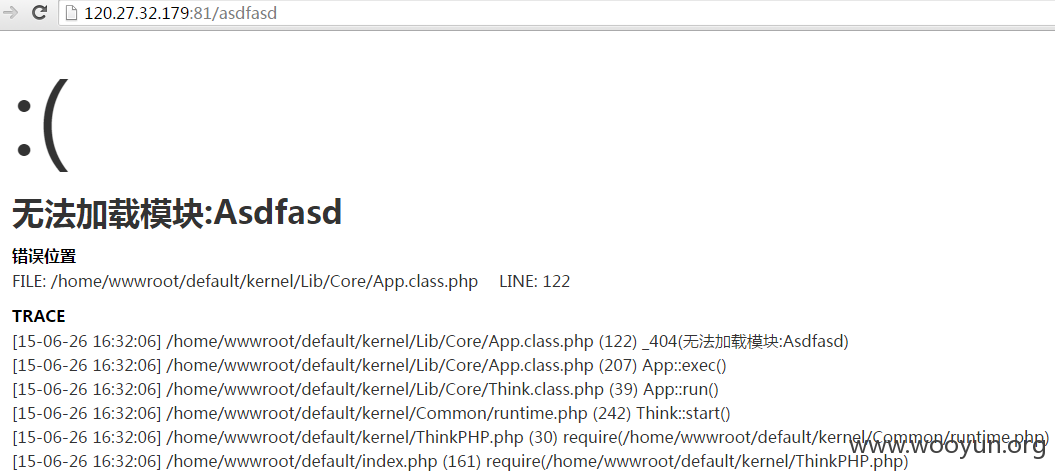

域名dev.weimai.com 指向ip 120.27.32.179

而这台服务器运维配置失误 导致redis端口开放访问

通过访问81端口任意地址爆出路径

利用redis写shell成功

剩下的就是微卖各个平台的源码了

漏洞证明:

修复方案:

别把项目公开了

服务器配置端口做好限制

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:10

确认时间:2015-06-26 18:50

厂商回复:

已经修复。是内部人员疏忽造成的。谢谢指出。

最新状态:

暂无