漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0152328

漏洞标题:国海证券某系统某几处任意文件上传漏洞打包(可威胁内网)

相关厂商:国海证券

漏洞作者: 路人甲

提交时间:2015-11-06 15:01

修复时间:2015-11-06 15:06

公开时间:2015-11-06 15:06

漏洞类型:文件上传导致任意代码执行

危害等级:高

自评Rank:20

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-11-06: 细节已通知厂商并且等待厂商处理中

2015-11-06: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

某几处任意文件上传漏洞打包,可威胁内网,求高rank,感谢

详细说明:

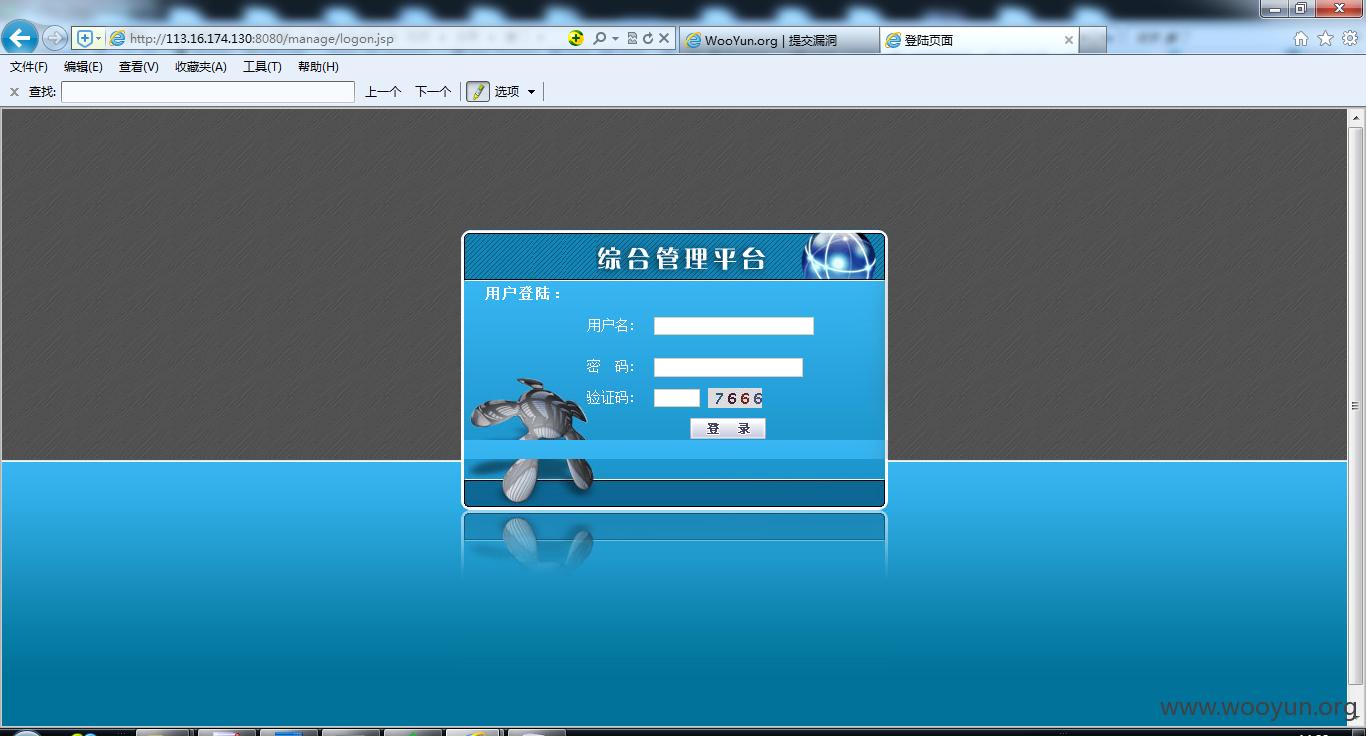

系统地址:http://113.16.174.130:8080/manage/logon.jsp

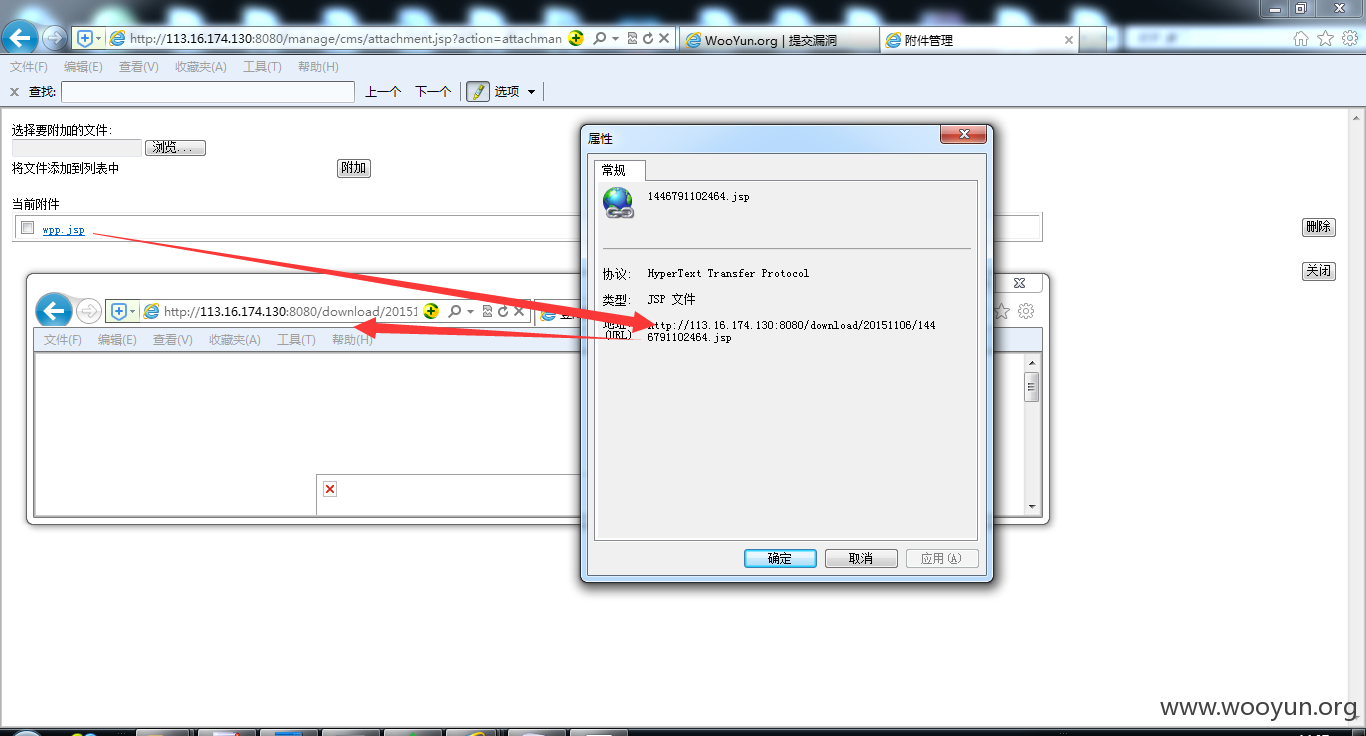

3处任意文件上传如下:(无须登录)

上传后的路径都指向download/当前日期/*.jsp;

http://113.16.174.130:8080/manage/cms/attachment_apache.jsp

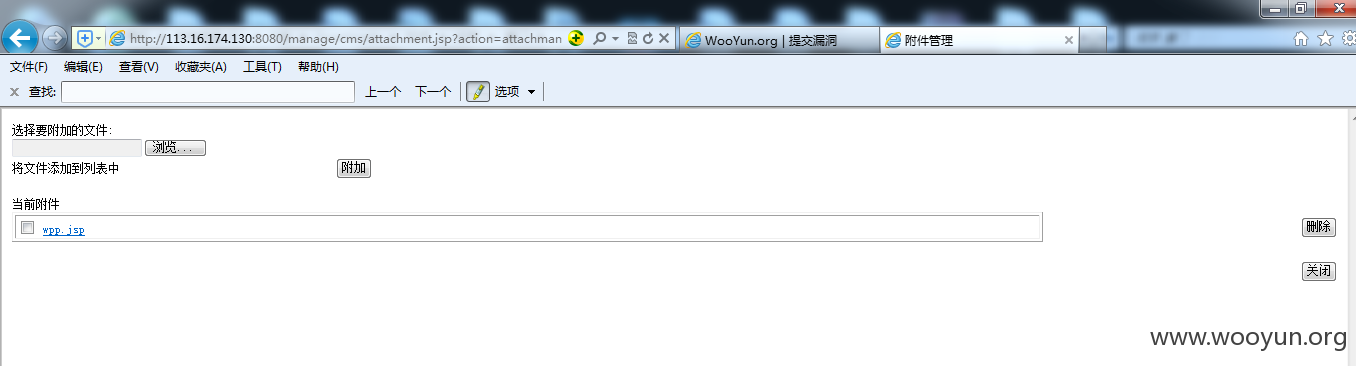

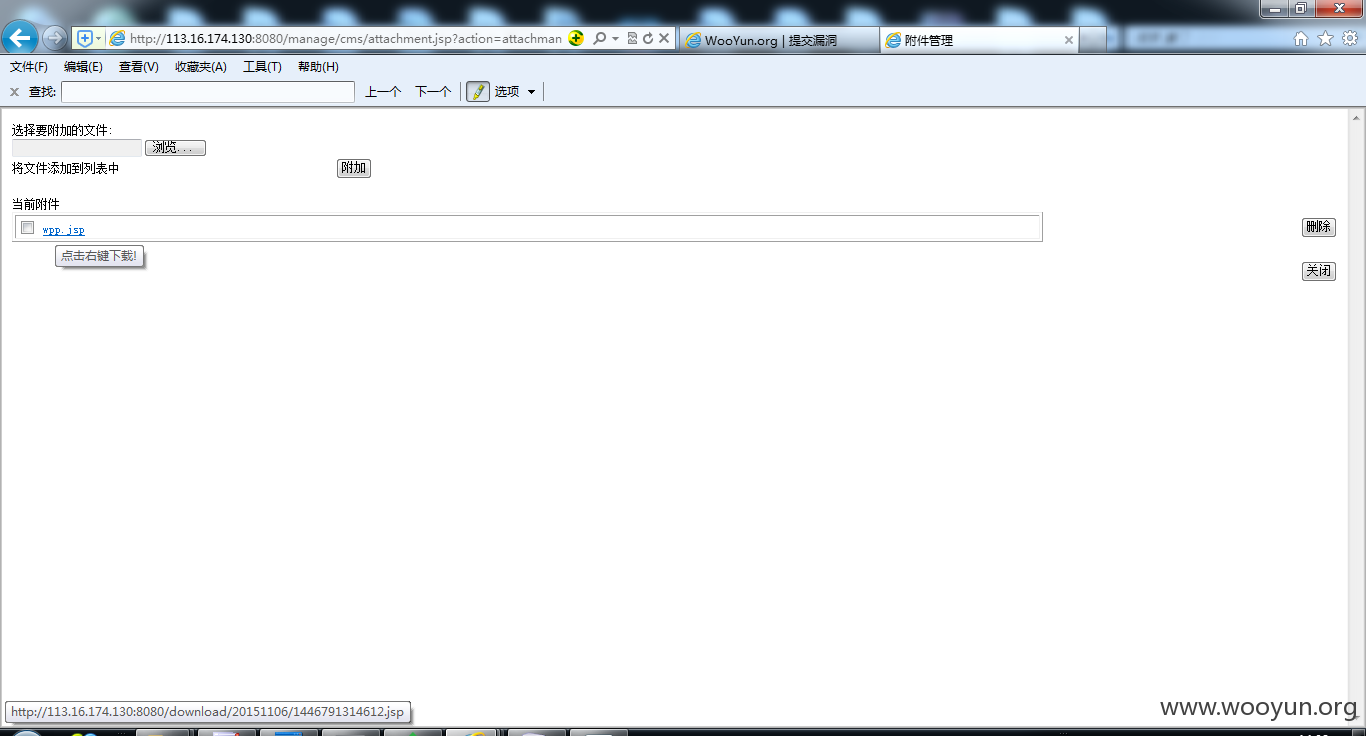

attachment_apache.jsp、attachment.jsp、attachment_old.jsp三个页面可以直接上传jsp,上传后会返回上传路径给你,不用担心找不到路径

上传后的shell直接丢菜刀连即可

漏洞证明:

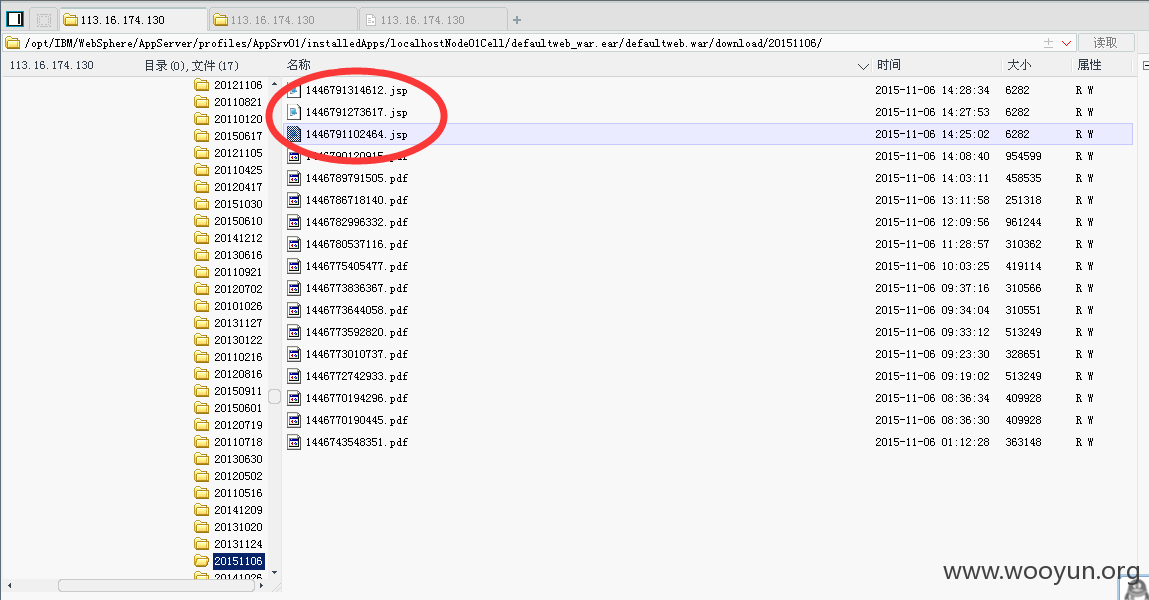

http://113.16.174.130:8080/download/20151106/

1446791273617.jsp

1446791314612.jsp

1446791102464.jsp

密码都是wpppandas

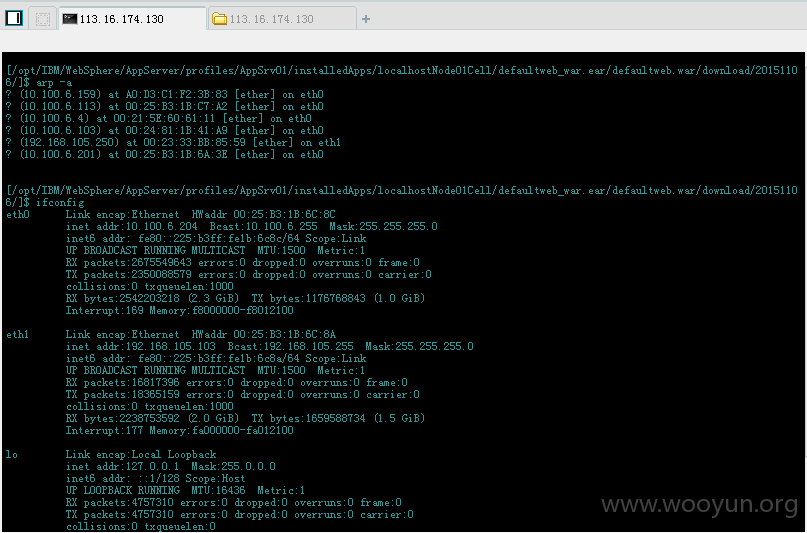

可威胁内网

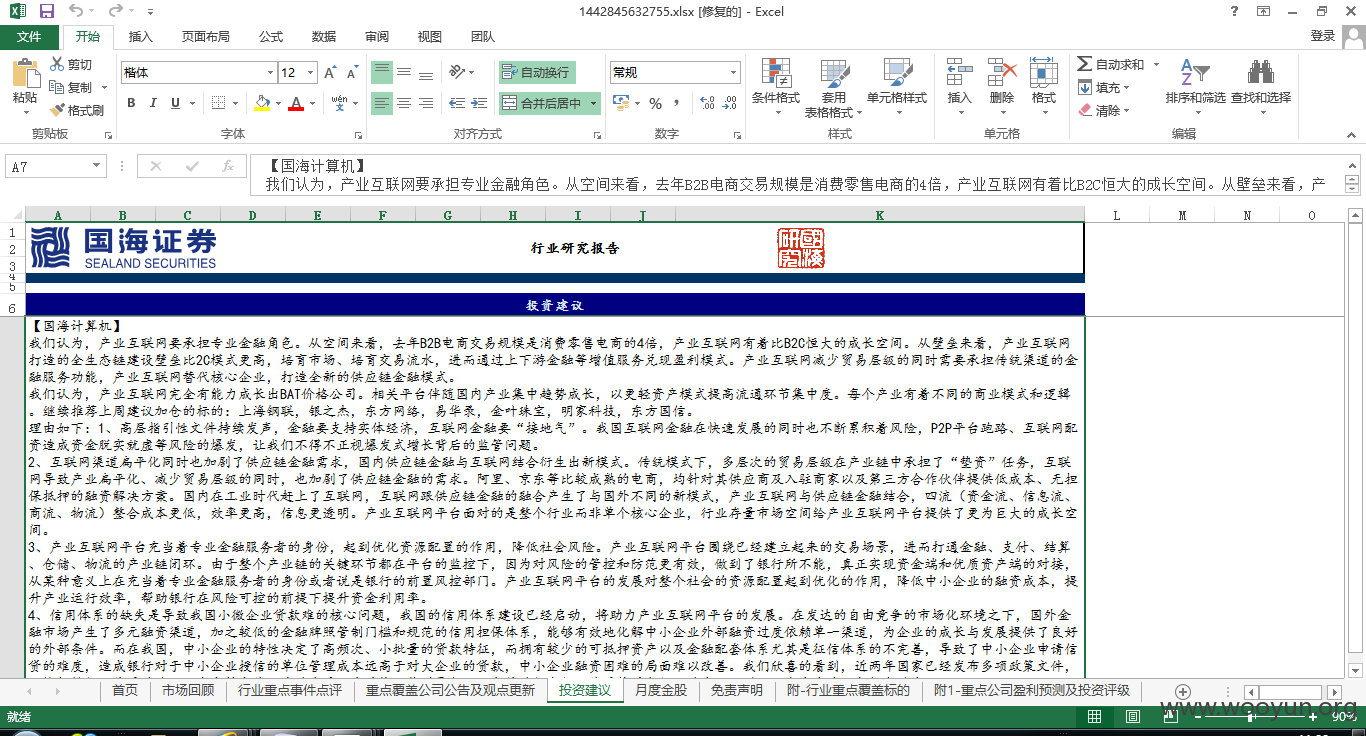

download目录下大量内部资料泄漏

/opt/IBM/WebSphere/AppServer/profiles/AppSrv01/installedApps/localhostNode01Cell/defaultweb_war.ear/defaultweb.war/download/

修复方案:

下线系统,删除shell,请求厂商支援,修改程序,求高rank,感谢

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2015-11-06 15:06

厂商回复:

这个是原有系统的架构问题,上个月已经报过了,开发商一直在修复,尚未搞完。

最新状态:

暂无