漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2012-09437

漏洞标题:115网盘N处CSRF漏洞+编辑器一个问题+1处绝对地址泄漏

相关厂商:广东雨林木风计算机科技有限公司

漏洞作者: imlonghao

提交时间:2012-07-10 19:18

修复时间:2012-08-24 19:19

公开时间:2012-08-24 19:19

漏洞类型:CSRF

危害等级:低

自评Rank:1

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2012-07-10: 细节已通知厂商并且等待厂商处理中

2012-07-10: 厂商已经确认,细节仅向厂商公开

2012-07-20: 细节向核心白帽子及相关领域专家公开

2012-07-30: 细节向普通白帽子公开

2012-08-09: 细节向实习白帽子公开

2012-08-24: 细节向公众公开

简要描述:

N处CSRF漏洞,全个功能几乎没做CSRF的防范,一个GET的请求结合编辑器漏洞还可以在一定条件下获得副圈主权限。

详细说明:

115网盘的圈子功能很多接口都没做CSRF的防护,所以,刷摩天大楼神马的你懂的。

CSRF示例代码请见证明

=========================

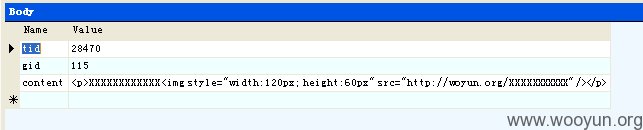

在CSRF的各类漏洞中,其中有一个是添加副圈主的,居然使用GET来发起请求,所以,只需要在圈子中发帖插入一个图片,引用那个添加副圈主的地址。当圈主访问时,在不知不觉中就添加了一个副圈主!使用GET模式还有一个大的问题,就是在没有TOKEN的情况下可以绕过接口的来源检查。

=========================

关于编辑器,

编辑器在发帖时,极度奇葩的在POST的内容中加上发帖内容HTML的代码,XSS神马的大牛去检测,轻松修改图片的高、宽,结合上面的添加圈主的漏洞,将宽和高设置为0px,就更加在不知不觉中达到了目的。

假如设置成99999px的话,结果你猜。。

=========================

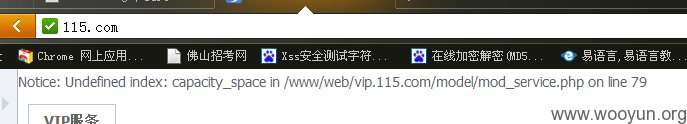

绝对地址泄漏,

115网盘开通VIP服务最上面的一行报错,泄漏绝对地址。

漏洞证明:

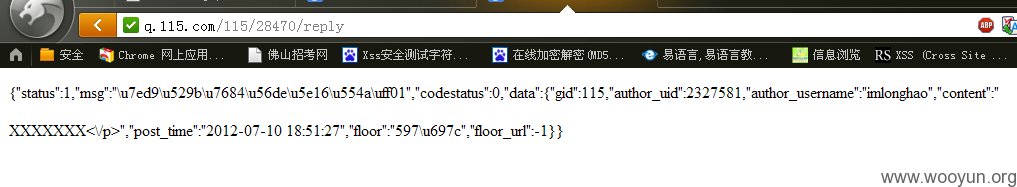

CSRF,115圈子N处接口,此处以回帖为例

=========================

GET的添加副圈主

http://q.115.com/114023/manage/manager?uid[]=25151800

=========================

编辑器

=========================

=========================

=========================

=========================

部分参数要修改,你懂的。

修复方案:

加来源检验、TOKEN。

POST替代GET

屏蔽报错信息。

版权声明:转载请注明来源 imlonghao@乌云

漏洞回应

厂商回应:

危害等级:低

漏洞Rank:5

确认时间:2012-07-10 19:31

厂商回复:

非常感谢!

最新状态:

暂无