漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0125746

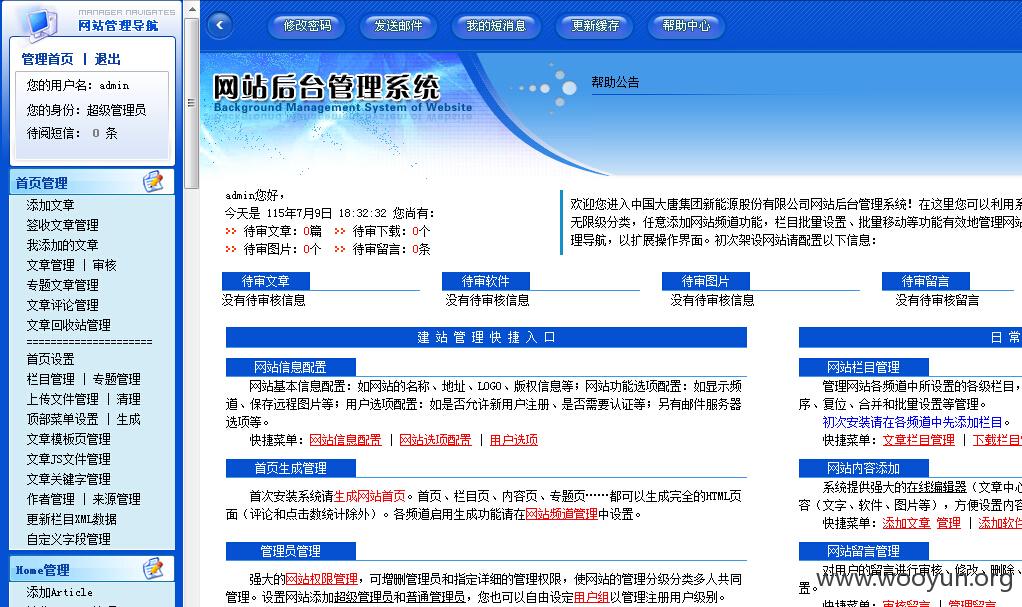

漏洞标题:中国大唐集团新能源公司目录遍历数据库文件任意下载(导致后台沦陷+重要信息泄漏)

相关厂商:中国大唐集团

漏洞作者: ShAdow丶

提交时间:2015-07-10 18:25

修复时间:2015-08-28 15:12

公开时间:2015-08-28 15:12

漏洞类型:应用配置错误

危害等级:高

自评Rank:15

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-07-10: 细节已通知厂商并且等待厂商处理中

2015-07-14: 厂商已经确认,细节仅向厂商公开

2015-07-24: 细节向核心白帽子及相关领域专家公开

2015-08-03: 细节向普通白帽子公开

2015-08-13: 细节向实习白帽子公开

2015-08-28: 细节向公众公开

简要描述:

RT

详细说明:

漏洞证明:

修复方案:

个人认为问题挺大的,修改下配置吧,哪天真的出事了就晚了。

版权声明:转载请注明来源 ShAdow丶@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:9

确认时间:2015-07-14 15:10

厂商回复:

CNVD确认并复现所述情况,已由CNVD通过软件生产厂商(或网站管理方)公开联系渠道向其邮件(和电话)通报,由其后续提供解决方案并协调相关用户单位处置。

最新状态:

暂无

![810D8}0G]V]FF_WLJ$M$3XI.png](http://wimg.zone.ci/upload/201507/09182533502790a40659d6fb66198eccebb25463.png)

![FLID[R{LA31]1G]OAC_%5CK.png](http://wimg.zone.ci/upload/201507/09182635b9a4dbf1fa7d86068088e987d8bf32a1.png)

![59%Q0SR]CKL$%L4L[0%H%(1.png](http://wimg.zone.ci/upload/201507/09182905266856e942b4a87e9c6c27652311c529.png)

![)]J8CLS)$ZDG}Y$G@9{3(~R.png](http://wimg.zone.ci/upload/201507/09183150cbfc86d257ef151aebba196198882238.png)

![{8Z0(G(0Y}WS]I{M$8`RG2M.png](http://wimg.zone.ci/upload/201507/09184440652c3a808b918d35d4fb7b44de9d9e09.png)