漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0123716

漏洞标题:佑友邮件系统存储xss大礼包

相关厂商:深圳市河辰通讯技术有限公司

漏洞作者: 路人甲

提交时间:2015-07-15 10:18

修复时间:2015-10-15 17:08

公开时间:2015-10-15 17:08

漏洞类型:xss跨站脚本攻击

危害等级:高

自评Rank:14

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-07-15: 细节已通知厂商并且等待厂商处理中

2015-07-17: cncert国家互联网应急中心暂未能联系到相关单位,细节仅向通报机构公开

2015-07-20: 细节向第三方安全合作伙伴开放

2015-09-10: 细节向核心白帽子及相关领域专家公开

2015-09-20: 细节向普通白帽子公开

2015-09-30: 细节向实习白帽子公开

2015-10-15: 细节向公众公开

简要描述:

如题

详细说明:

佑友邮件系统官网:http://**.**.**.**/cn/index.php?pid=1

使用客户包括政府、企业、学校、物流等超过千家,用户量大。初步测试发现3处xss。

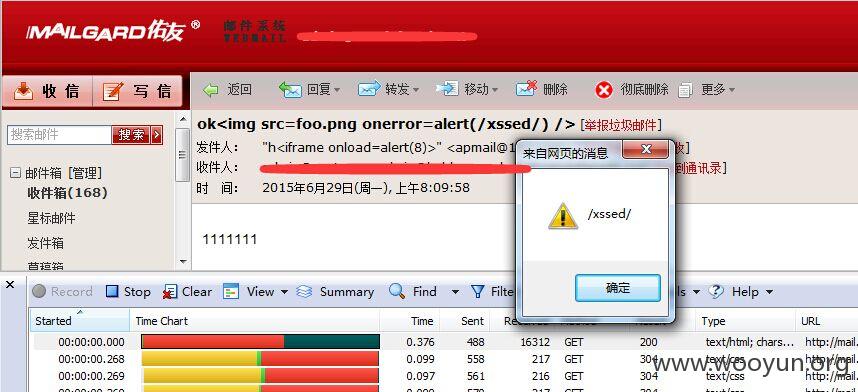

漏洞一:邮件正文存储型xss,测试代码<img src=x onerror=alert(/xssed/) />,效果如下,打开信就触发,无浏览器限制。

抓包分析发信信件正文区域未作任何xss防御,存在较大隐患。

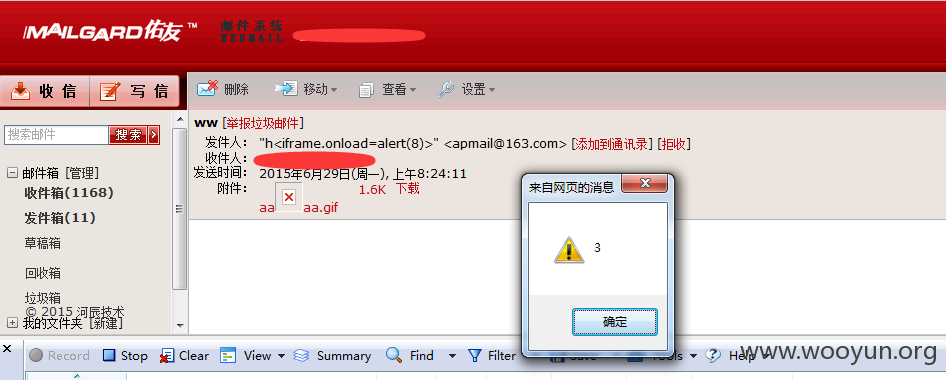

漏洞二,附件名存储型xss漏洞。测试附件aa<img src=x onerror=alert(3)>aa.gif,触发机制,打开信就触发,无浏览器限制。如图:

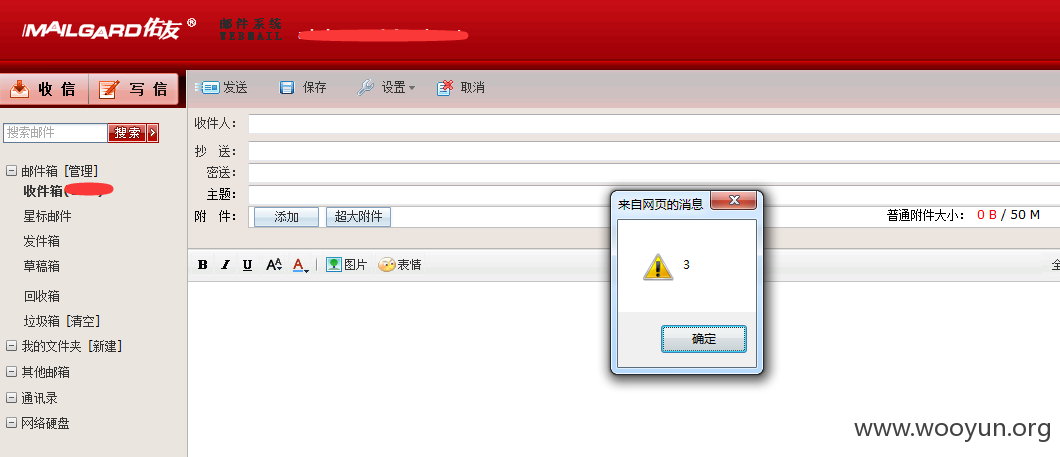

漏洞三,邮件“网络硬盘”上传附件aa<img src=x onerror=alert(3)>aa.gif文件,然后点击邮箱操作如“写信”或者“转发”或者“回复”等与邮件有关的操作都可以实现xss触发,构造回传cookie的js利用代码,这样无论对方进行什么操作我们都可以获取其cookie,实现cookie登录,即实现劫持帐号。弹框效果如图:

漏洞证明:

佑友邮件系统官网:http://**.**.**.**/cn/index.php?pid=1

使用客户包括政府、企业、学校、物流等超过千家,用户量大。初步测试发现3处xss。

漏洞一:邮件正文存储型xss,测试代码<img src=x onerror=alert(/xssed/) />,效果如下,打开信就触发,无浏览器限制。

抓包分析发信信件正文区域未作任何xss防御,存在较大隐患。

漏洞二,附件名存储型xss漏洞。测试附件aa<img src=x onerror=alert(3)>aa.gif,触发机制,打开信就触发,无浏览器限制。如图:

漏洞三,邮件“网络硬盘”上传附件aa<img src=x onerror=alert(3)>aa.gif文件,然后点击邮箱操作如“写信”或者“转发”或者“回复”等与邮件有关的操作都可以实现xss触发,构造回传cookie的js利用代码,这样无论对方进行什么操作我们都可以获取其cookie,实现cookie登录,即实现劫持帐号。弹框效果如图:

修复方案:

1.信件正文添加防御xss方法。

2.附件名称过滤。

3.网络硬盘文件做防xss处理。

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:6

确认时间:2015-07-17 17:07

厂商回复:

最新状态:

暂无