漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0121069

漏洞标题:从一个phpinfo到一次半途而废的腾讯内网漫游之旅

相关厂商:腾讯

漏洞作者: 举起手来

提交时间:2015-06-17 10:19

修复时间:2015-06-17 10:47

公开时间:2015-06-17 10:47

漏洞类型:SQL注射漏洞

危害等级:低

自评Rank:1

漏洞状态:厂商已经修复

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-06-17: 细节已通知厂商并且等待厂商处理中

2015-06-17: 厂商已经确认,细节仅向厂商公开

2015-06-17: 厂商已经修复漏洞并主动公开,细节向公众公开

简要描述:

从一个phpinfo到一次半途而废的腾讯内网漫游之旅;哎,腾讯反应有点快啊,搞了一会,吃个饭回来;尼玛下线了。卧槽啊,分享下思路。

详细说明:

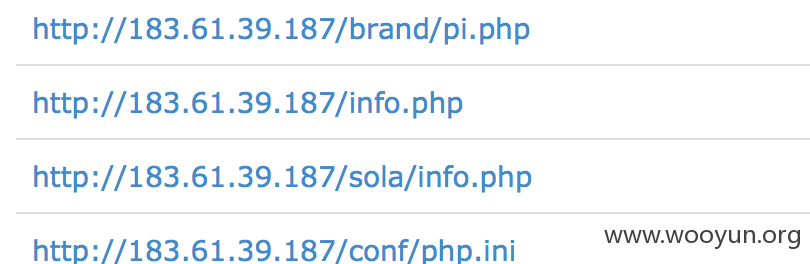

一、扫到了腾讯几个小问题,比如phpinfo之类的:

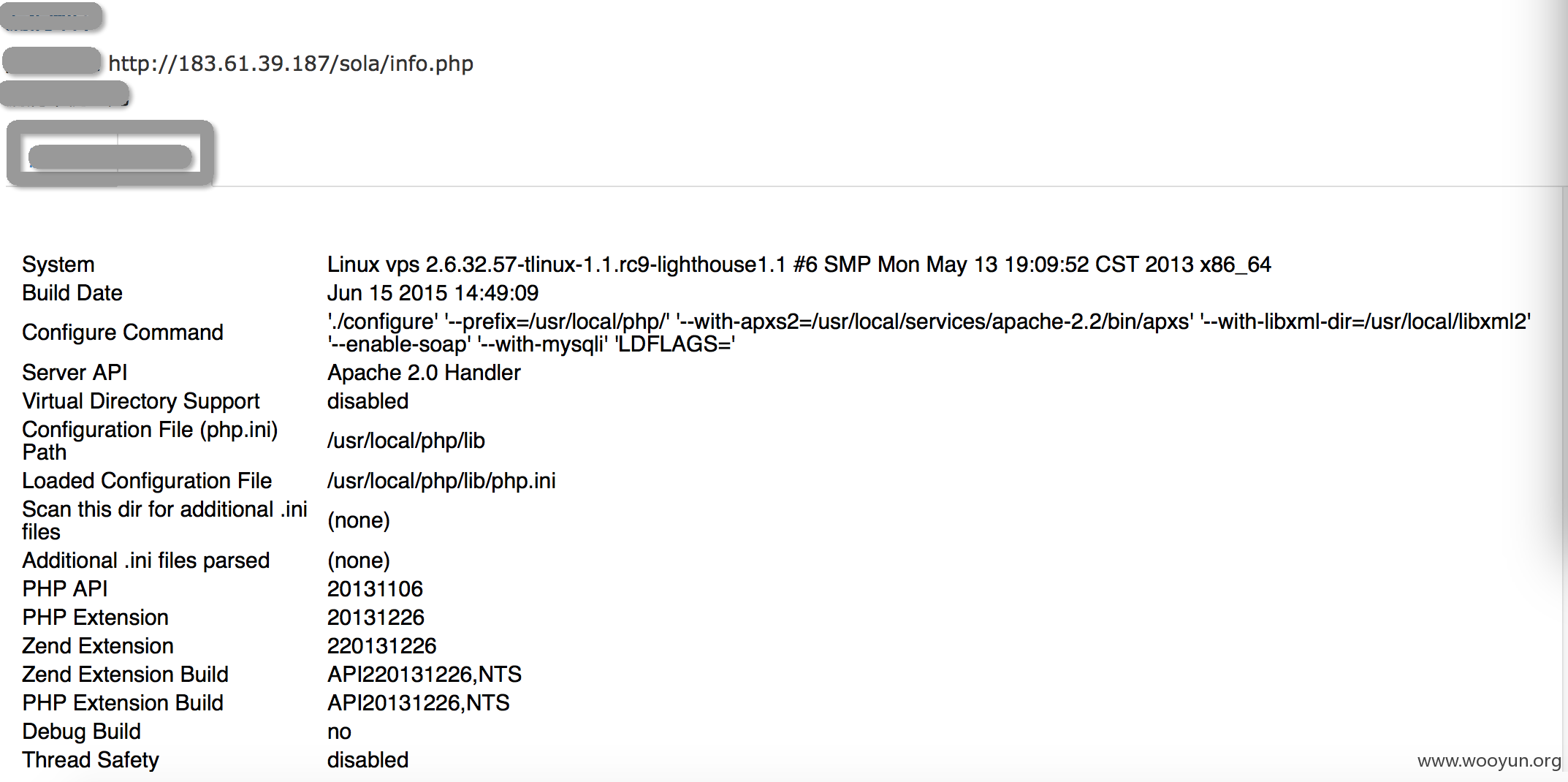

二、深入(一波三折)

从上面扫到的几个漏洞来看,183.61.39.187这个IP存在两个web目录:

其中这个http://183.61.39.187/brand/ 就是一哥日过的那个ycg.qq.com;当时我访问到这个,我都惊呆了,知道有戏;

然而,我选择了http://183.61.39.187/sola/这个,因为上面那个目录并没有什么卵用。

这个sola是他们内部一些搞设计的自己搭的站,访问首页直接尼玛跳到

然而,根据我多年的经验,这特么是个内部用的站啊。passport.oa.com是腾讯内部统一认证登陆的接口。

好,紧接着我屏蔽这个跳转,发现首页是一个上传,兴奋。。。

结果,尼玛竟然不能传php,撸了几种上传姿势,硬是没搞定,上传接口如下:

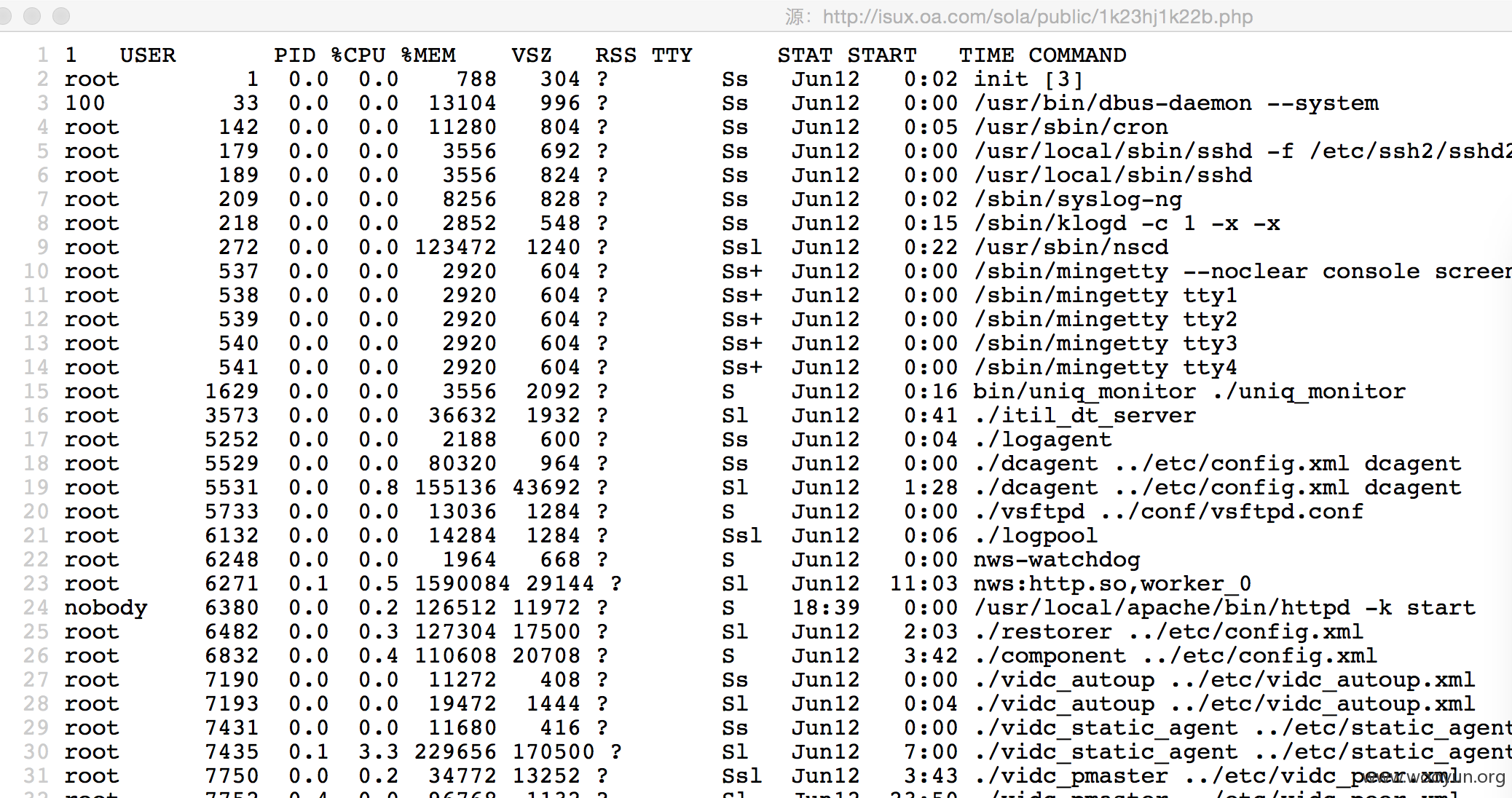

但是,但是我抓到一个另外的接口

恩,很不错,存在注入漏洞。那么我来写个文件试试;web目录是我从phpinfo里看到的—_-!

竟然上传成功了,惊呆了

好了,饿了,回家吃饭,

结果,吃完饭回来,尼玛下线了,,,

漏洞证明:

修复方案:

已经下线了。。。

版权声明:转载请注明来源 举起手来@乌云

漏洞回应

厂商回应:

危害等级:低

漏洞Rank:1

确认时间:2015-06-17 10:33

厂商回复:

非常感谢您的报告,问题已着手处理,感谢大家对腾讯业务安全的关注。如果您有任何疑问,欢迎反馈,我们会有专人跟进处理。

最新状态:

2015-06-17:渗透行为发生时被安全系统检测到,业务已下线