漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0119531

漏洞标题:中国移动飞信MAC客户端漏洞可远程代码执行或打开应用(需一个简单的触发条件)

相关厂商:飞信

漏洞作者: blackchef

提交时间:2015-06-10 14:35

修复时间:2015-09-09 16:32

公开时间:2015-09-09 16:32

漏洞类型:远程代码执行

危害等级:中

自评Rank:10

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-06-10: 细节已通知厂商并且等待厂商处理中

2015-06-11: 厂商已经确认,细节仅向厂商公开

2015-06-14: 细节向第三方安全合作伙伴开放

2015-08-05: 细节向核心白帽子及相关领域专家公开

2015-08-15: 细节向普通白帽子公开

2015-08-25: 细节向实习白帽子公开

2015-09-09: 细节向公众公开

简要描述:

奇怪的洞

详细说明:

其实这应该算是一个XSS的漏洞,原因是飞信的聊天记录查看窗体是一个webview形式的,但是这个webview没有对用户数据进行处理,造成任意JS脚本,和html标签都能被执行,有搞死mac的风险。

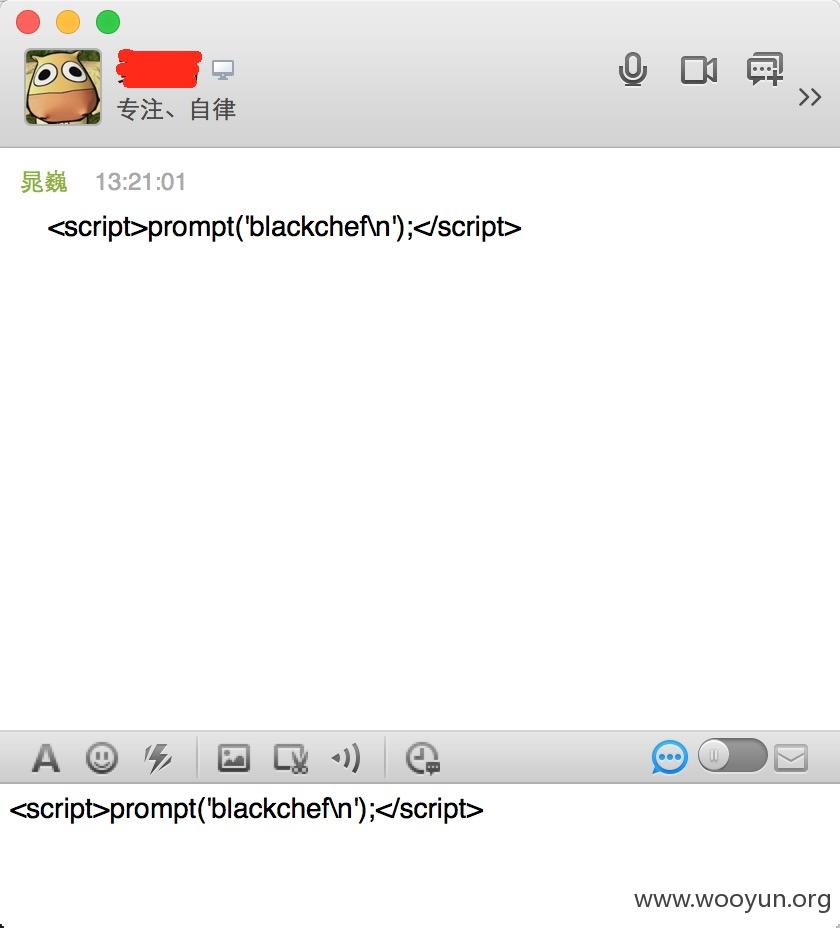

给任意一个人发送

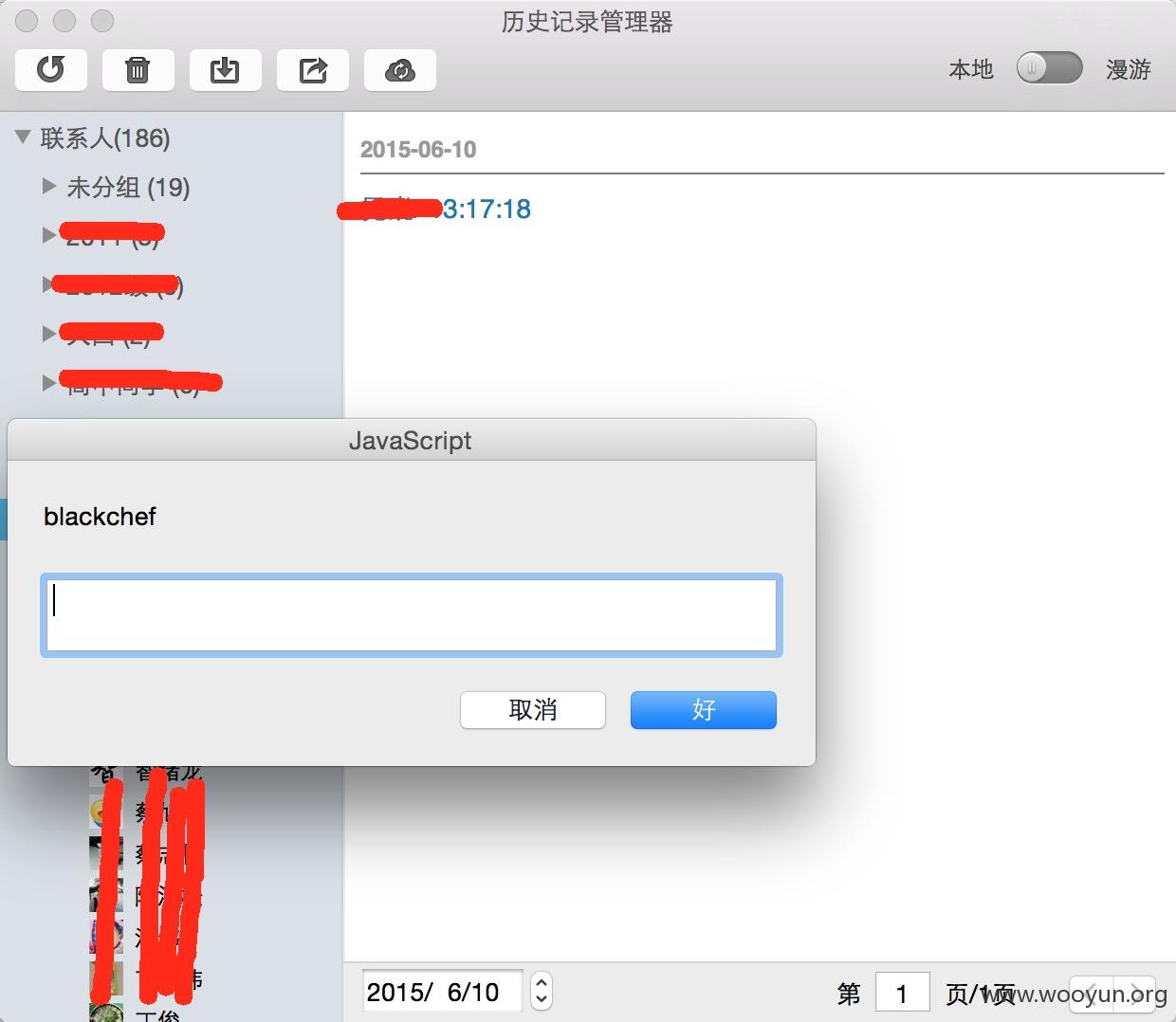

如果对方查看聊天记录,就会弾框

mac系统有URL Scheme机制可以通过js打开应用,这个漏洞就可以用来打开好友应用

输入上面的代码给好友,当好友查看聊天记录时会打开appstore

漏洞证明:

鉴于这个是飞信的群聊功能也存在这个洞,那就可以发挥一下想象,我们群发一条下面的消息

或者

然后告诉群里面的同学,打开群聊天记录有惊喜。。。

没敢试

修复方案:

过滤?编码?或者你们其他的好办法

版权声明:转载请注明来源 blackchef@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:7

确认时间:2015-06-11 16:30

厂商回复:

感谢支持!

最新状态:

暂无