漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-085157

漏洞标题:格林豪泰酒店某分店房间门可轻松“爆破”(涉及人身安全、财产安全)

相关厂商:格林豪泰酒店管理集团

漏洞作者: Blackeagle

提交时间:2014-11-28 23:13

修复时间:2015-02-26 23:14

公开时间:2015-02-26 23:14

漏洞类型:非授权访问

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-11-28: 细节已通知厂商并且等待厂商处理中

2014-12-02: 厂商已经确认,细节仅向厂商公开

2014-12-05: 细节向第三方安全合作伙伴开放

2015-01-26: 细节向核心白帽子及相关领域专家公开

2015-02-05: 细节向普通白帽子公开

2015-02-15: 细节向实习白帽子公开

2015-02-26: 细节向公众公开

简要描述:

格林豪泰酒店某分店房间门如同虚设,可轻松“爆破”!

详细说明:

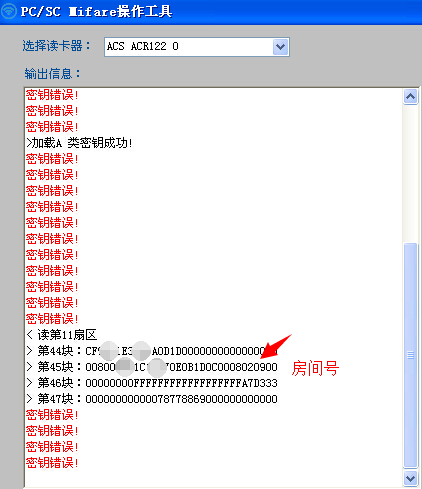

格林豪泰酒店房间门卡设计不当,可轻松复制;数据可轻松修改!(read and copy is ok!)

具体哪个酒店相关负责人可短消息联系我。

卡密钥:E8********D3(出于安全角度就不公开了)

试想,如果通用卡被恶人复制,后果不堪设想!

ps:测试完7天,来试格林豪泰,果然存在相同的问题。

漏洞证明:

修复方案:

通过7天和格林豪泰的测试,发现这个问题应该是很多地域普遍存在的。

毕竟都是连锁酒店。

加密门禁卡信息吧。

如有必要,可提供技术支持。

版权声明:转载请注明来源 Blackeagle@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2014-12-02 14:21

厂商回复:

已联系门锁供应商确认该漏洞。

最新状态:

暂无