漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0110330

漏洞标题:看我如何一步步拿下北大方正的一项业务以及30w用户的

相关厂商:北京北大方正电子有限公司

漏洞作者: Observer

提交时间:2015-04-26 11:16

修复时间:2015-06-12 10:58

公开时间:2015-06-12 10:58

漏洞类型:文件上传导致任意代码执行

危害等级:高

自评Rank:15

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-04-26: 细节已通知厂商并且等待厂商处理中

2015-04-28: 厂商已经确认,细节仅向厂商公开

2015-05-08: 细节向核心白帽子及相关领域专家公开

2015-05-18: 细节向普通白帽子公开

2015-05-28: 细节向实习白帽子公开

2015-06-12: 细节向公众公开

简要描述:

你看 别人家厂商都送苹果表了 ~

详细说明:

基友介绍了一款安卓手机上的写字app——写字先生,官网http://xiezi.foundertype.com/

让我拾起了写字的热情 这么文艺的app当然要检测一番

于是。。。随手意见反馈那里插了下。第二天,

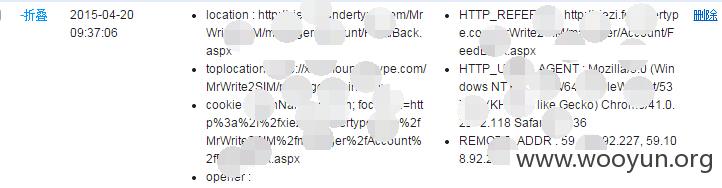

插入cookie 成功进入后台~

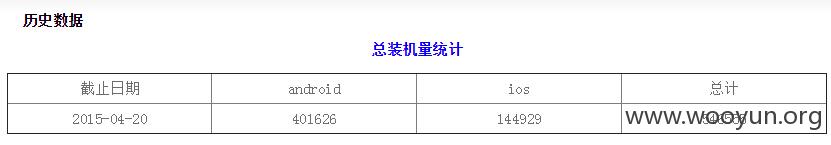

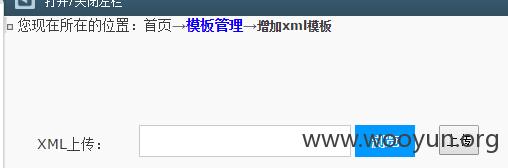

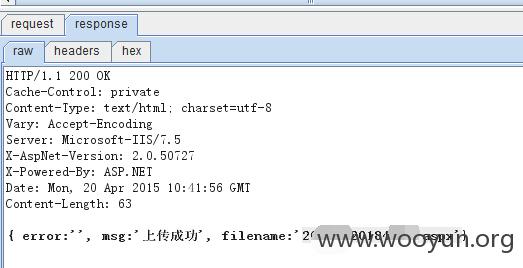

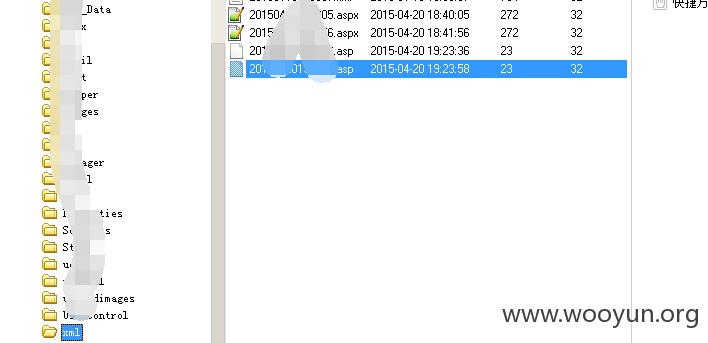

五十万的装机量,看来用的人还不少呢。 继续 找上传,欸,还真找到一个。。。不过真的想吐槽一下。。。任意文件上传。。。这样真的好吗。。。一句话伺候。

不过接下来卡了10分钟。。。上传上去了,返回文件名了,不过路径去哪找。。。

我深呼一口气,推了推眼镜,从容的打开手机app ,burp,手机点击相应的模块, 路径跃然眼前。~

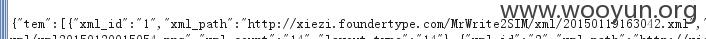

于是 拼接我一句话地址如下:

http://xiezi.foundertype.com/MrWrite2SIM/xml/20150420192358.asp 密码c

上菜刀~

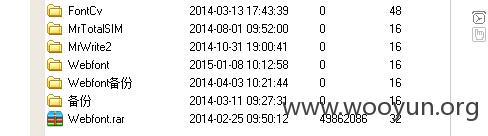

写字先生文件源码备份,另外还包括一款好像正在测试的软件~webfont

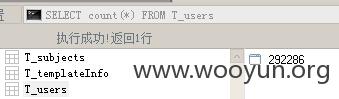

找到配置文件,连接数据库

加起来30w注册用户。。。md5加密 图就不上了。 最后,一句话在这里,管理员清及时清除,补好漏洞。

漏洞证明:

修复方案:

版权声明:转载请注明来源 Observer@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:11

确认时间:2015-04-28 10:56

厂商回复:

CNVD确认并复现所述情况,已经由CNVD通过网站公开联系方式(或以往建立的处置渠道)向网站管理单位(软件生产厂商)通报。

最新状态:

暂无